Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

15 апреля стартует «Курс «SQL-injection Master» ©» от команды The Codeby

За 3 месяца вы пройдете путь от начальных навыков работы с SQL-запросами к базам данных до продвинутых техник. Научитесь находить уязвимости связанные с базами данных, и внедрять произвольный SQL-код в уязвимые приложения.

На последнюю неделю приходится экзамен, где нужно будет показать свои навыки, взломав ряд уязвимых учебных сайтов, и добыть флаги. Успешно сдавшие экзамен получат сертификат.

Запись на курс до 25 апреля. Получить промодоступ ...

Шифрование данных

Статья Как работает цепочка блоков ? Приоткрываем капот Blockchain

Фев 13

- 3 205

- 1

Привет Codeby !

Я впервые затрагиваю тему криптовалюты, не кидайте камни :3 Я не буду скидывать все в общий котел, копипастить определения из вики и тому подобное. Все рассмотреть сейчас у меня не получится и эта статья будет посвещена основной идее добычи, а именно - майнинге криптовалюты. О том, что из себя представляют все эти транзакции, блокчейны и процесс их добывания. Вам необязательно покупать тачки для майнинга, вкладывать деньги или пытаться заработать на этом другими путями (как-то незаконно например), чтобы просто разобраться в этом. И я считаю, что само фундаментальное понятие - криптовалюта, должно иметь место быть в любом информационном и электронном мире. При всем при этом, переход на децентрализованную электронную систему крипто денег, колоссально изменит и нашу жизнь и экономику. Ну или все закончится печальным Fallout'ом, кто знает...

Я впервые затрагиваю тему криптовалюты, не кидайте камни :3 Я не буду скидывать все в общий котел, копипастить определения из вики и тому подобное. Все рассмотреть сейчас у меня не получится и эта статья будет посвещена основной идее добычи, а именно - майнинге криптовалюты. О том, что из себя представляют все эти транзакции, блокчейны и процесс их добывания. Вам необязательно покупать тачки для майнинга, вкладывать деньги или пытаться заработать на этом другими путями (как-то незаконно например), чтобы просто разобраться в этом. И я считаю, что само фундаментальное понятие - криптовалюта, должно иметь место быть в любом информационном и электронном мире. При всем при этом, переход на децентрализованную электронную систему крипто денег, колоссально изменит и нашу жизнь и экономику. Ну или все закончится печальным Fallout'ом, кто знает...

Статья Основы шифрования данных 2/2

Окт 12

- 3 361

- 0

Доброго времени суток, уважаемые форумчане! Как я уже писал в первой части: “Шифрование данных на сегодня является основным методом обеспечения конфиденциальности информации.”, Поэтому продолжим знакомиться с основными методами шифрования данных.

Шифрование в Linux (eCryptfs)

Функции шифрования в GNU/Linux поддерживаются на уровне ядра ОС. Во многих дистрибутивах в процессе установке предлагается произвести шифрование домашнего каталога. Однако если вам необходимо зашифровать весь диск, то можно использовать шифрованную файловую систему “eCryptfs”.

Давайте для примера попробуем зашифровать домашний каталог пользователя.

Шифрование в Linux (eCryptfs)

Функции шифрования в GNU/Linux поддерживаются на уровне ядра ОС. Во многих дистрибутивах в процессе установке предлагается произвести шифрование домашнего каталога. Однако если вам необходимо зашифровать весь диск, то можно использовать шифрованную файловую систему “eCryptfs”.

Давайте для примера попробуем зашифровать домашний каталог пользователя.

1. Для начала установим пакет утилит eCryptfs (Далее буду показывать команды для debian...

Статья Основы шифрования данных 1/2

Окт 02

- 5 504

- 8

Доброго времени суток, уважаемые форумчане! Шифрование данных на сегодня является основным методом обеспечения конфиденциальности информации.

При взаимодействии с зашифрованными данными важно исключить всевозможные утечки по различным каналам - например, через временные файлы.

Шифрование при архивации - наиболее лёгкий способ, однако далеко не самый надёжный.

При шифровании таким методом следует учитывать, что многие проприетарные архиваторы могут иметь “Инженерные коды” или лазейки, с помощью которых соответствующие службы при необходимости смогут расшифровать ваш архив.

При взаимодействии с зашифрованными данными важно исключить всевозможные утечки по различным каналам - например, через временные файлы.

Шифрование архивов

Шифрование при архивации - наиболее лёгкий способ, однако далеко не самый надёжный.

При шифровании таким методом следует учитывать, что многие проприетарные архиваторы могут иметь “Инженерные коды” или лазейки, с помощью которых соответствующие службы при необходимости смогут расшифровать ваш архив.

Сейчас я покажу как создать архив с паролем.

1. выделяем файл/папку, открываем контекстное меню и выбираем “Add to archive”

[ATTACH...

1. выделяем файл/папку, открываем контекстное меню и выбираем “Add to archive”

[ATTACH...

Статья Шифрование на Python - многопоточность. Часть 2

Сен 29

- 6 200

- 20

Доброго времени суток, друзья !

В первой части мы писали функции и главное окно программы. Вторую часть я решил сделать, чтобы доработать код и разобрать тему многопоточности в пайтон. Алгоритм шифрования оставим на PyAesCrypt, но есть кое-что, что я с самого начала хотелось поменять.

Короче, погнали.

Внутри PyAes :

После функции шифрования мы получаем что-то вроде этого в файле :

Автор указал тут название и версию библиотеки (что я считаю правильно и никого не осуждаю) но мне хотелось бы избавиться от этого. Во время тестов я пробовал заменять первые байты ( ровно всю длину этого сообщения ) на свои, потом...

В первой части мы писали функции и главное окно программы. Вторую часть я решил сделать, чтобы доработать код и разобрать тему многопоточности в пайтон. Алгоритм шифрования оставим на PyAesCrypt, но есть кое-что, что я с самого начала хотелось поменять.

Короче, погнали.

Внутри PyAes :

После функции шифрования мы получаем что-то вроде этого в файле :

Автор указал тут название и версию библиотеки (что я считаю правильно и никого не осуждаю) но мне хотелось бы избавиться от этого. Во время тестов я пробовал заменять первые байты ( ровно всю длину этого сообщения ) на свои, потом...

Статья Шифрование на Python. Часть 1

Сен 24

- 7 469

- 12

Доброго времени суток друзья !

Программа для защиты информации на языке питон на основе Tkinter GUI и библиотеки pyAesCrypt. Я не знаю для чего изобретать велосипед, но можно надежно шифровать свои данные (не ТераБайтные например) своими силами. Скорость шифрования устраивает но проблема скорости есть, над этим не работал пока. На директории до 5 - 10 ГБ уйдет от 3 до 7 минут в зависимости от системы (но это не точно). Но тут вопрос видимо в алгоритме шифрования и мультипроцессинге имхо. В общем, всегда есть над чем работать)

например) своими силами. Скорость шифрования устраивает но проблема скорости есть, над этим не работал пока. На директории до 5 - 10 ГБ уйдет от 3 до 7 минут в зависимости от системы (но это не точно). Но тут вопрос видимо в алгоритме шифрования и мультипроцессинге имхо. В общем, всегда есть над чем работать)

На выходе должен быть работающий код (при наличии поставленных библиотек), который можно доработать или изменить например алгоритм шифрования. В общем используется документация, питон и иногда гуглнет (куда без него). Если будет кому то интересно или полезно, буду рад получить обратную связь. По информативности и написанию тоже, хотя в основном будет...

Программа для защиты информации на языке питон на основе Tkinter GUI и библиотеки pyAesCrypt. Я не знаю для чего изобретать велосипед, но можно надежно шифровать свои данные (не ТераБайтные

На выходе должен быть работающий код (при наличии поставленных библиотек), который можно доработать или изменить например алгоритм шифрования. В общем используется документация, питон и иногда гуглнет (куда без него). Если будет кому то интересно или полезно, буду рад получить обратную связь. По информативности и написанию тоже, хотя в основном будет...

Статья Расшифровываем криптоконтейнер TrueCrypt с помощью Volatility и MKDecrypt.

Июл 25

- 18 401

- 42

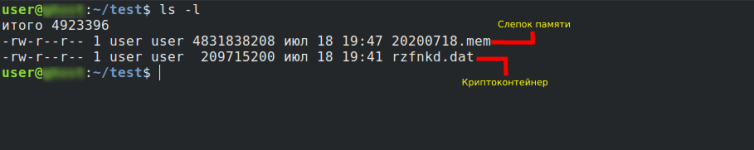

Приветствую всех обитателей Codeby, недавно передо мной встала одна задачка. Задача состояла в следующим:

Мне нужно было извлечь из слепка оперативной памяти мастер ключ от криптоконтейнера (TrueCrypt 7.1a). Затем с помощью этого ключа мне нужно было расшифровать собственно сам криптоконтейнер, пустяковое казалось бы дело.

Передо мной сразу встал вопрос связанный с выбором инструментов для реализации задуманного. Первое что мне пришло в голову это ПО от "элкомсофт" а именно

Ну что ж, скачал и установил я значит этот софт (разумеется бесплатную версию). Радостный и в предвкушении я начал...

Мне нужно было извлечь из слепка оперативной памяти мастер ключ от криптоконтейнера (TrueCrypt 7.1a). Затем с помощью этого ключа мне нужно было расшифровать собственно сам криптоконтейнер, пустяковое казалось бы дело.

Передо мной сразу встал вопрос связанный с выбором инструментов для реализации задуманного. Первое что мне пришло в голову это ПО от "элкомсофт" а именно

Ссылка скрыта от гостей

. Кстати человек под ником Sunnych очень хорошо описал в этой теме возможности данного софта.Ну что ж, скачал и установил я значит этот софт (разумеется бесплатную версию). Радостный и в предвкушении я начал...

Статья Прячем строки в программах. C++

Сен 09

- 12 772

- 17

Доброго времени суток!

Сегодня речь пойдет о шифровке данных внутри программы и будет показан простой пример.

Все мы знаем, что строки не сильно шифруются без дополнительных программ. Это очень опасно.

Если у вас в программе содержится информация в строках, как константы, то их без проблем можно прочитать.

Могу привести пример - вирусописание. Зачастую у неопытных малварь-писателей в билдах остаётся информация, по которой можно выйти на них.

Помимо метаданных, которые некоторые компиляторы оставляют, есть еще и строки. Ссылки, пути, другая информация.

Сразу скажу, этот метод защитит от поверхностного анализа файла. То есть, если пользователь целенаправленно ищет слово "remote" или "rms", то он его не найдет.

И так приступим. Я буду проводить тест на Kali Linux 2019.2

Не обращайте внимание на Linux, под Windows есть подобные программы.

Что нам понадобится?

Сегодня речь пойдет о шифровке данных внутри программы и будет показан простой пример.

Все мы знаем, что строки не сильно шифруются без дополнительных программ. Это очень опасно.

Если у вас в программе содержится информация в строках, как константы, то их без проблем можно прочитать.

Могу привести пример - вирусописание. Зачастую у неопытных малварь-писателей в билдах остаётся информация, по которой можно выйти на них.

Помимо метаданных, которые некоторые компиляторы оставляют, есть еще и строки. Ссылки, пути, другая информация.

Сразу скажу, этот метод защитит от поверхностного анализа файла. То есть, если пользователь целенаправленно ищет слово "remote" или "rms", то он его не найдет.

И так приступим. Я буду проводить тест на Kali Linux 2019.2

Не обращайте внимание на Linux, под Windows есть подобные программы.

Что нам понадобится?

- Начальное знание C++ (так как тесты я как раз на нем...

Статья Как установить VeraCrypt на Linux

Сен 01

- 10 414

- 0

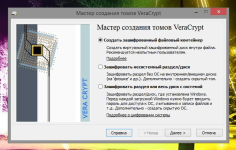

Что такое VeraCrypt?

VeraCrypt — это полный аналог TrueCrypt, но с ещё более сильной защитой. Некоторые подробности о проекте можно почитать тут. Хотя пользователей Linux это не затрагивает, но в драйверах TrueCrypt под Windows были обнаружены две уязвимости, которые позволяют поднять привилегии. Эти уязвимости уже исправлены в VeraCrypt. Поэтому можно констатировать – пришло время переходить на VeraCrypt.

Процесс установки VeraCrypt на Linux.

Переходим на один из официальных сайтов проекта (всего их два). На

Нажимаем кнопку скачать и ждём окончания загрузки...

VeraCrypt — это полный аналог TrueCrypt, но с ещё более сильной защитой. Некоторые подробности о проекте можно почитать тут. Хотя пользователей Linux это не затрагивает, но в драйверах TrueCrypt под Windows были обнаружены две уязвимости, которые позволяют поднять привилегии. Эти уязвимости уже исправлены в VeraCrypt. Поэтому можно констатировать – пришло время переходить на VeraCrypt.

Процесс установки VeraCrypt на Linux.

Переходим на один из официальных сайтов проекта (всего их два). На

Ссылка скрыта от гостей

или на

Ссылка скрыта от гостей

. Я перехожу на

Ссылка скрыта от гостей

:Нажимаем кнопку скачать и ждём окончания загрузки...

Статья Прячем информацию внутри PNG файла

Апр 18

- 8 610

- 2

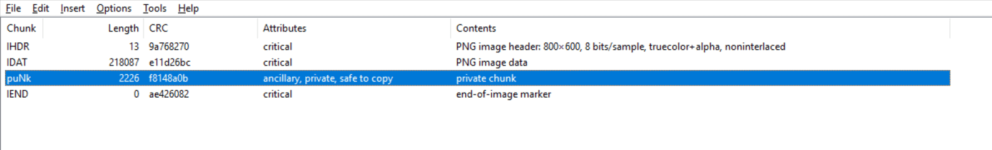

В одной из статей была рассмотрена структура PNG файлов. Стоит напомнить о том, что первые 8 байт файла – это сигнатура PNG 89 50 4E 47 0D 0A 1A 0A. То, что идет дальше является фрагментами (chunk).

Структурно чанк включает в себя: 4 байта длина фрагмента (Length), 4 байта типа чанка (Chunk type), данные (Chunk data) и 4 байта контрольной суммы (CRC). В случае отсутствия какой-либо информации чанке, длина равняется нулю, а блок чанк данных отсутствуют. CRC всегда присутствует, даже для фрагментов, не содержащих данных.

Если первая буква названия чанка заглавная, значит фрагмент «критический», иными словами без него изображение не удастся посмотреть ни в каком виде, и если хоть один из критических фрагментов отсутствует, декодер должен завершить свою работу ошибкой.

Существует четыре обязательных (критически важных) фрагмента: IHDR, IDAT, PLTE, IEND.

Однако здесь возникает неоднозначность - палитра критически важна только для изображений, у которых ColorType = COLOR_PALETTE, для...

Структурно чанк включает в себя: 4 байта длина фрагмента (Length), 4 байта типа чанка (Chunk type), данные (Chunk data) и 4 байта контрольной суммы (CRC). В случае отсутствия какой-либо информации чанке, длина равняется нулю, а блок чанк данных отсутствуют. CRC всегда присутствует, даже для фрагментов, не содержащих данных.

Если первая буква названия чанка заглавная, значит фрагмент «критический», иными словами без него изображение не удастся посмотреть ни в каком виде, и если хоть один из критических фрагментов отсутствует, декодер должен завершить свою работу ошибкой.

Существует четыре обязательных (критически важных) фрагмента: IHDR, IDAT, PLTE, IEND.

Однако здесь возникает неоднозначность - палитра критически важна только для изображений, у которых ColorType = COLOR_PALETTE, для...

Статья Инструкция по использованию VeraCrypt

Мар 28

- 38 958

- 16

Что такое VeraCrypt

VeraCrypt — это программа для шифрования данных. Ключевыми особенностями шифрования являются надёжность — в программе нет «закладок» — и используемые асимметричные алгоритмы шифрования; они делают невозможными расшифровку данных кем бы то ни было кроме собственника.

У этой программы есть своя история, свои особенности, свои цели. Я не буду останавливаться на этом в данном мануале. Здесь только короткая и понятная инструкция об использовании. Кому интересно, посмотрите статью “VeraCrypt — достойная альтернатива TrueCrypt“.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер —...

VeraCrypt — это программа для шифрования данных. Ключевыми особенностями шифрования являются надёжность — в программе нет «закладок» — и используемые асимметричные алгоритмы шифрования; они делают невозможными расшифровку данных кем бы то ни было кроме собственника.

У этой программы есть своя история, свои особенности, свои цели. Я не буду останавливаться на этом в данном мануале. Здесь только короткая и понятная инструкция об использовании. Кому интересно, посмотрите статью “VeraCrypt — достойная альтернатива TrueCrypt“.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер —...