Уязвимость безопасности в SSL 3.0 была открыта Бобо Мёллером (Bodo Möller) и двумя другими работниками Гугл. Уязвимость позволяет вычислить сетевым атакующим обычный текст из безопасного соединения.

SSL 3.0 — это старый протокол и большинство Интернет серверов используют вместо него более новые протоколы TLS 1.0, TLS 1.1 или TLS 1.2. Клиент и сервер обычно соглашаются использовать самую последнюю версию протокола во время соединения во время квитирования протоколов, но так как TLS обратно совместим с SSL 3.0, может так получится, что вместо этого будет использован SSL 3.0.

Во время первой попытки квитирования («рукопожатия») предлагается протокол с наиболее высокой версией, но если это «рукопожатие» проваливается, вместо него предлагается протокол с более ранними версиями.

Атакующий, контролируя сетевое соединение между клиентом и сервером, может вмешиваться в процесс квитирования пытаясь сделать так, чтобы использовался SSL 3.0 вместо TLS.

Подробности об атаке доступны в рекомендациях по безопасности «This POODLE Bites: Exploiting The SSL 3.0 Fallback», которые вы можете загрузить кликнув по этой ссылке.

Защита от атаки

Так как SSL 3.0 используется атакующим, отключение SSL 3.0 полностью заблокирует атаку. Тем не менее есть одна проблема: если сервер или клиент поддерживают только SSL 3.0 и не поддерживают TLS, тогда будет невозможно установить соединение.

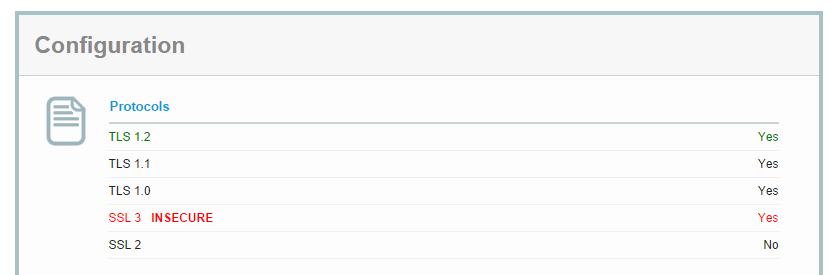

Вы можете запустить SSL тест для доменных имён, чтобы узнать, какие версии SSL и TLS они поддерживают.

Результат прохождения SSL теста:

Чтобы защитить ваш веб-браузер сделайте следующее:

Chrome: Гугл Хром и основанные на Chromium браузеры не содержат настроек, которые бы могли задать минимальную и максимальную версию протокола, которую вы хотели бы чтобы браузер использовал. Вы можете запустить браузер с параметром

—enable-extension-action-redesign —ssl-version-min=tls1

для принудительного использования только TLS1 или более высокого протокола.

Firefox: Откройте страницу

about:config

и подтвердите, что вы будете осторожны (если вы открываете её впервые). Найдите

security.tls.version.min

дважды кликните по ней и установите значение 1. Это сделает версию TLS 1.0 минимальной требуемой для этого протокола.

Internet Explorer: откройте страницу настроек Internet Explorer'а («Свойства браузера»), перейдите во вкладку «Дополнительно», найдите в списке SSL 2.0 и SSL 3.0 и снимите с них галочки. Поставьте галочки на «Использовать TLS 1.1» и «Использовать TLS 1.2»

Mozilla удалит SSL 3.0 в Firefox 34, следующей стабильной версии этого веб-браузера, которая будет выпущена в течение шести недель. Google планирует удалить поддержку SSL 3.0 в Хроме в следующем месяце.

Огромное спасибо, сразу помогло, сменил значение в фаер фоксе в about.config на (1). все стало хорошо. Дай Бог Вам здоровья

Спасибо, нужно.