ДаУ меня нет квадратиков ))

У меня вообще ничего нет ))

Это значит, что меня невозможно отследить подобными скриптами ?

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

15 апреля стартует «Курс «SQL-injection Master» ©» от команды The Codeby

За 3 месяца вы пройдете путь от начальных навыков работы с SQL-запросами к базам данных до продвинутых техник. Научитесь находить уязвимости связанные с базами данных, и внедрять произвольный SQL-код в уязвимые приложения.

На последнюю неделю приходится экзамен, где нужно будет показать свои навыки, взломав ряд уязвимых учебных сайтов, и добыть флаги. Успешно сдавшие экзамен получат сертификат.

Запись на курс до 25 апреля. Получить промодоступ ...

- Статус

- Закрыто для дальнейших ответов.

V

VektorT13

У меня нет квадратиков ))

У меня вообще ничего нет ))

Это значит, что меня невозможно отследить подобными скриптами ?

Не факт, надо понять почему не отображается у вас. Сами квадратики - это для пользователя, например, в сафари тоже не корректно выводятся, но работают исправно.

Круто. А сам скрипт можно получить ?)

---- Добавлено позже ----

---- Добавлено позже ----

это значит, что ты не заходила на сайты, которые в базеУ меня нет квадратиков ))

У меня вообще ничего нет ))

Это значит, что меня невозможно отследить подобными скриптами ?

Последнее редактирование:

V

VektorT13

Круто. А сам скрипт можно получить ?)

---- Добавлено позже ----

это значит, что ты не заходила на сайты, которые в базе

Тогда квадраты просто должны быть серыми, если не заходила.

N

n01n02h

Добавляем скрипт с квадратиками в фильтр adblock+ и ничего не отоборажается, наверное из за этого у Валькирии ничего нет

V

Valkiria

Дело в том, что мой комп управляется несколькими ОС, одна из которых - Windows ))надо понять почему не отображается у вас.

В этой операционке при помощи стороннего брандмауэра я блокировала активное содержимое.

Если это содержимое очень нужно, то на время приостанавливаю работу брандмауэра, но такая необходимость возникает редко.

Заранее предвижу комментарии о том, что на настроенной таким образом операционке невозможно работать.

Вопреки всем подобным высказываниям отвечу: возможно.

И вполне комфортно.

На своём опыте могу утверждать, что отключение упомянутых функций НЕ делает работу пользователя сложной, невыносимой.

---- Добавлено позже ----

adblock+ включен у меня ещё только на подступах к компу: в программном обеспечении роутера ))Добавляем скрипт с квадратиками в фильтр adblock+ и ничего не отоборажается, наверное из за этого у Валькирии ничего нет

Ни на одну из ОСей, ни в браузер добавлять эту функцию нет необходимости.

По-сути, adblock+ блокирует список определённых сайтов.

Этот список сайтов можно добавить в файл hosts или в роутере (как в моём случае) и в аддоне браузера не возникнет никакой необходимости.

Список сайтов, блокируемых adblock+ имеется в свободном доступе, на гитхабе.

Последнее редактирование модератором:

V

VektorT13

Красные - почти верно))) вопрос - как происходит анализ и за какое время оно берёт инфу?

Ну почти все не good, должно быть все.

---- Добавлено позже ----

хз.. шляпа какая-тоПосмотреть вложение 15955

Значит что-то защищает вас от данной атаки, я не могу сказать что так как сам только сегодня начал тесты. Посмотрю на машинах клиентов, может что допилю или укажу почему возможны такие проблемы.

Последнее редактирование модератором:

V

Valkiria

Сломали сайт Вектора ))хз.. шляпа какая-то

То же самое.Даже отключил дополнение noscript. Но в браузере куча прибамбасов ,в том числе,выключены webrtc ,геолокация и автоматом убиваются куки после посещения сайтов,может в этом причина.шляпа какая-то

https://github.com/samdoiron/WhoAmIА сам скрипт можно получить ?

V

VektorT13

хз.. шляпа какая-тоПосмотреть вложение 15955

Значит что

То же самое.Даже отключил дополнение noscript. Но в браузере куча прибамбасов ,в том числе,выключены webrtc ,геолокация и автоматом убиваются куки после посещения сайтов,может в этом причина.

От этого не сложно защититься, это один из вариантов атаки на пользователя. Главное, не забывать, что он существует и любой злоумышленник при отсуствии защиты может собрать о вас ценную информацию, а вы даже не заметите. Я сам в процессе подготовки к конференции разбирал существующие методы атаки и немного удивился как просто можно собрать данные о большинстве пользователей, просто передав им ссылку своего сайта.

V

VektorT13

показывает только вк и кодеби

Надо допиливать, видимо. Я посижу еще сегодня поизучаю. Попробуйте в паралельной вкладке открыть любой из списка.

Так -то да ,и вариант атаки интересный,но видимо,более рассчитан на обычного пользователя со стандартными настройками браузера. Попробовал оставить вкладки открытыми на некоторых ресурсах из Вашей базы,Результат тот же.это один из вариантов атаки на пользователя. Главное, не забывать, что он существует

Так -то да ,и вариант атаки интересный,но видимо,более рассчитан на обычного пользователя со стандартными настройками браузера. Попробовал оставить вкладки открытыми на некоторых ресурсах из Вашей базы,Результат тот же.

согласен, абсолютно такой же результат, только без квадратиков.

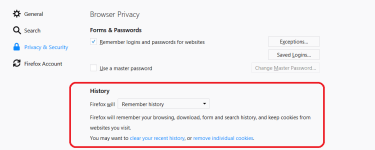

Наберите в браузерной строкеТак -то да ,и вариант атаки интересный,но видимо,более рассчитан на обычного пользователя со стандартными настройками браузера. Попробовал оставить вкладки открытыми на некоторых ресурсах из Вашей базы,Результат тот же.

about:configВ строке поиска напишите

layout.css.visited_links_enabledЗначение должно быть true

Либо в настройках браузера проверьте "History (История)"

Также нужно использовать обычный режим, а не приватный.

По сути это обычный css

a:visited {color: red;}Интересно узнать, каким способом автор будет собирать статистику, если обычный метод с js уже не работает как 8 лет.

V

VektorT13

Наберите в браузерной строкеabout:config

В строке поиска напишитеlayout.css.visited_links_enabled

Значение должно быть true

Либо в настройках браузера проверьте "History (История)"

Посмотреть вложение 15962

Также нужно использовать обычный режим, а не приватный.

По сути это обычный cssa:visited {color: red;}

Интересно узнать, каким способом автор будет собирать статистику, если обычный метод с js уже не работает как 8 лет.

Там все на костылях, очень устаревшая атака. Но мне надо для конференции ее продемонстрировать, вот сижу разбираюсь в причинах препятствующих осуществлению, около некоторых кейсов пока выставил пометку "какая-то магия". Сбор продемонстрирую, с этим решил.

V

VektorT13

Некоторые сайты проверяются как http, так и https, потому не удивляйтесь, если видите два варианта. Это не баг.

V

VektorT13

- Статус

- Закрыто для дальнейших ответов.

Обучение наступательной кибербезопасности в игровой форме. Начать игру!

Поделиться: