Руководство по началу работы

Термины продукта

Открытый ключ идентификации SSH предоставляет безопасный метод входа в систему на удаленном хосте. Он использует пару ключей SSH для аутентификации входа вместо традиционного имени пользователя и комбинации пароля. Пара ключей SSH состоит из конфиденциального и открытого SSH ключа. Конфиденциальный ключ SSH хранится на локальном компьютере и позволяет войти в удаленные системы, на которых установлен соответствующий открытый ключ.

Если вы получаете незашифрованный конфиденциальный ключ SSH от взломанной целевой машины, вы можете запустить MetaModule тестирования ключа SSH. Данный MetaModule позволяет вам взломать логины с помощью bruteforce в диапазоне хостов, чтобы идентифицировать удаленные машины, которые могут быть аутентифицированы с помощью конфиденциального ключа. Пока работает MetaModule, Metasploit Pro отображает актуальную статистику количества целевых хостов, попыток входа и количество успешных входов. После того как MetaModule закончит свою работу, он создаст конечный отчет, который предоставит все детали относительно хостов, которые удалось успешно аутентифицировать.

Если вы получаете незашифрованный конфиденциальный ключ SSH от взломанной целевой машины, вы можете запустить MetaModule тестирования ключа SSH. Данный MetaModule позволяет вам взломать логины с помощью bruteforce в диапазоне хостов, чтобы идентифицировать удаленные машины, которые могут быть аутентифицированы с помощью конфиденциального ключа. Пока работает MetaModule, Metasploit Pro отображает актуальную статистику количества целевых хостов, попыток входа и количество успешных входов. После того как MetaModule закончит свою работу, он создаст конечный отчет, который предоставит все детали относительно хостов, которые удалось успешно аутентифицировать.

Термины продукта

- MetaModule - Свойство, которое расширяет возможности модулей в Metasploit Pro для выполнения задач пентеста.

- Конфиденциальный ключ - Криптографический ключ, который хранится на локальном компьютере, что позволяет ему соединиться с удаленным компьютером, который имеет соответствующий публичный ключ.

- Открытый ключ - Криптографический ключ, установленный на удаленном компьютере, используемый для шифрования сообщений, которые могут быть расшифрованы с помощью конфиденциального ключа.

- Аутентификация открытого ключа - Безопасный метод аутентификации, который использует конфиденциальный и открытый ключ для проверки личности хоста.

- SSH Key Testing MetaModule - MetaModule, который пытается взломать логины с помощью bruteforce в диапазоне целевых хостов с помощью украденных конфиденциальных ключей SSH.

- Очистите кэш браузера - После установки или обновления Metasploit, необходимо очистить кэш браузера, чтобы убедиться, что все элементы пользовательского интерфейса загружается должным образом.

- Кража конфиденциального ключа - Перед запуском SSH Key Testing MetaModule у вас должен быть доступен конфиденциальный ключ SSH, который вы сможете загрузить в ваш проект или ваш проект должен содержать украденный конфиденциальный SSH ключ, полученный путем сканирования, bruteforce атаки или эксплуатации.

- Запустите Discovery Scan или Import Host Data (импорт данных хоста) - Перед запуском SSH Key Testing MetaModule, вы должны запустить Discovery Scan и просканировать диапазон целевой сети или импортировать существующие данные хоста. Это наполнит проект необходимой информацией о хосте, среди которой открытые порты и службы, которые нужны для запуска MetaModule.

- Зайдите в веб-интерфейс Metasploit Pro (

Ссылка скрыта от гостей).

- Откройте проект по умолчанию.

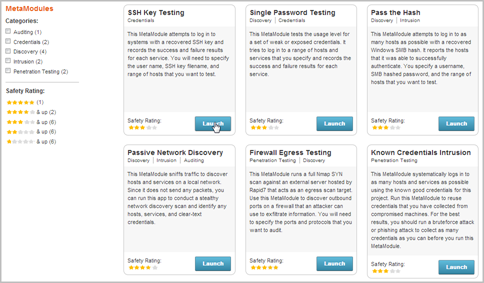

- Выберите Modules > MetaModules.

- Найдите SSH Key Testing MetaModule и нажмите на кнопку Launch (Запуск). Появится окно SSH Key Testing.

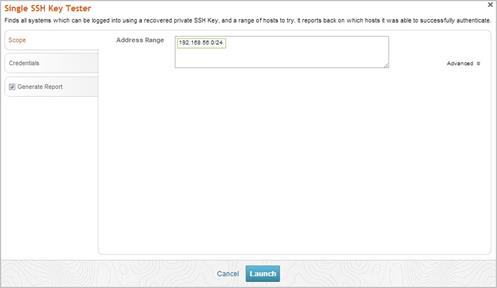

- На вкладке Scope, введите целевой диапазон адресов, который вы хотите использовать для теста.

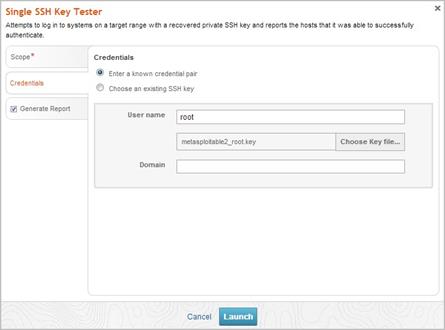

- Перейдите на вкладку Credentials (Учетные данные).

- Выберите одну из следующих опций обеспечения MetaModule конфиденциальным ключом SSH:

- Ввести учетные данные вручную – Вам нужно вручную ввести имя пользователя, а затем перейдите к месту нахождения конфиденциального ключа, который вы хотите, чтобы использовал MetaModule.

- Выбрать существующий ключ SSH - Вы можете выбрать имя пользователя и ключ из списка краденых ключей. Эти ключи были получены путем bruteforce атаки, сканирования и импорта данных, или из эксплуатированных систем.

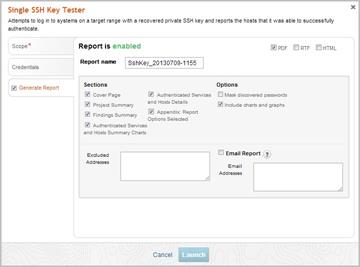

- Нажмите на вкладке Generate Report (Создать отчет).

- Введите название отчета в поле Report Name, если вы хотите использовать определенное имя. Иначе, MetaModule использует имя по умолчанию.

- Выберите формат отчета PDF, HTML, или RTF. Желательно использовать PDF.

- В области Sections (Разделы), отмените выбор секций, которые вы не хотите включить в отчет. Пропустите этот шаг, если вы хотите сгенерировать все разделы отчета.

- Выберите опцию Email Report (Отчет по электронной почте), если вы хотите, чтобы отчет был выслан по почте, после того как он будет создан. Если вы включите эту опцию, вам будет необходимо указать список электронных почтовых адресов через запятую.

Примечание: Если вы хотите, чтобы отчет был выслан по почте, определите локальный почтовый сервис или сервис, который поддерживается Metasploit Pro. Чтобы определить ваш почтовый сервис, выберите Administration > Global Settings > SMTP Settings. - Нажмите кнопку Launch (Запуск).

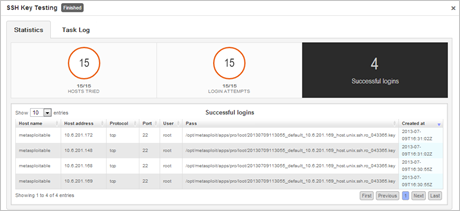

После запуска MetaModule появится окно Результатов, которое отобразит актуальную статистику и задачи журнала для запуска MetaModule. Вы можете отследить общее количество хостов, которые MetaModule пытался аутентифицировать, общее число попыток входа и общее число успешных входов. Если вы хотите увидеть все детали, выберите Task Log (Журнал заданий).

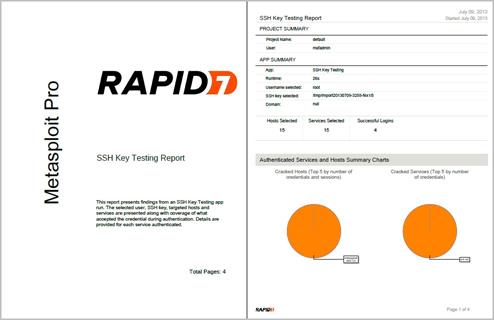

После окончания работы MetaModule, вы должны перейти в область отчетов, чтобы увидеть отчет тестирования SSH ключа. Первые несколько страниц отчета показывают графики и таблицы, которые обеспечивают разбивку на высоком уровне взломанных хостов и серверов. Для более детального обзора хостов, вы можете ознакомиться с Authenticated Services Аутентифицированные Службы) и с разделом Hosts Details (Детали хостов), которые отображают аутентифицированные службы, и сессии, которые были открыты на каждом хосте.

После окончания работы MetaModule, вы должны перейти в область отчетов, чтобы увидеть отчет тестирования SSH ключа. Первые несколько страниц отчета показывают графики и таблицы, которые обеспечивают разбивку на высоком уровне взломанных хостов и серверов. Для более детального обзора хостов, вы можете ознакомиться с Authenticated Services Аутентифицированные Службы) и с разделом Hosts Details (Детали хостов), которые отображают аутентифицированные службы, и сессии, которые были открыты на каждом хосте.