Недавно появилась задача максимально защитить от прослушивания телефонных разговоров "габаритных" людей. Начал сёрфить и наткнулся на интересную "сим-карту" AYsecurity, Tottoli-GSM, HackerSIM.

Конечно я скептически к ним отношусь, так как СОРМ видит всё. Но задача так и остаётся неизменной.

Помогите обмозговать и найти решение.

Обратите внимание на этот телефон:

Телефон Samsung C6112 содержит в себе три основные функции:

1. защиты разговоров и СМС от контроля через оператора GSM связи, а так же через активные, полуактивные комплексы перехвата GSM, catcher

2. режим телефонного моста, когда телефон скрывает ваше место положения либо наоборот указывает то, которое вам нужно.

3. режим безопасных звонков через сервер с подменой номера.

Режим защиты разговоров:

В этом режиме телефон обнаружит любые активные и полуактивные комплексы перехвата и кетчеры.

Это последнее время это вполне реальная угроза, и связано это со значительным падением цен на такое оборудование. Работу комплексов перехвата не видит ни один телефон, поскольку комплексы стали совершенными, а штатные функции телефона не содержат возможность обнаружения комплексов. Даже вывод открытого замочка при отключении шифрования теперь в телефонах отсутствует.

Наш телефон на основании анализа многих признаков обнаруживает комплексы перехвата.

Настройки телефона могут быть сделаны в ручную (для специалистов) так и установлены автоматически в рекомендуемые производителем значения.

При смене SIM карты и смене телефоном IMEI вы уходите от контроля через оператора связи.

Режим безопасных звонков через сервер с подменой номера:

В телефоне предусмотрена работа с сервисом подмены номера, через сервер, установленный в Англии.

Использование сервиса позволит вам самому задать номер телефона, который увидит абонент, которому вы звоните на экране своего телефона. При этом если этот абонент возьмет у оператора связи свою распечатку разговоров то он увидит тот же номер, который у него был отображён на экране телефона. А поскольку номер вы задали сами, то его нельзя поставить на контроль, нельзя узнать историю разговоров.

Вы сможете изменить свой голос, который будет слышать ваш абонент.

Сервис включает в себя без лимитные звонки по всему миру.

Невозможно обнаружить место положения телефона.

Сделано очень удобное использование этого сервиса, вы можете, как набирать номер на экране либо выбирать его из записной книжки, и делать обычный звонок. Дальше телефон всё сделает сам автоматически.

Режим телефонного моста:

Этот режим позволяет либо скрыть ваше реальное место положение либо наоборот, указать его там, где вы сами хотите. Например, в определённое время вы должны быть в каком то месте для тех, кто вас контролирует. И вы сможете это обеспечить, находясь в это время, например, в другой стране.

Работа этого режима не требует наличия интернета, и сложных настроек.

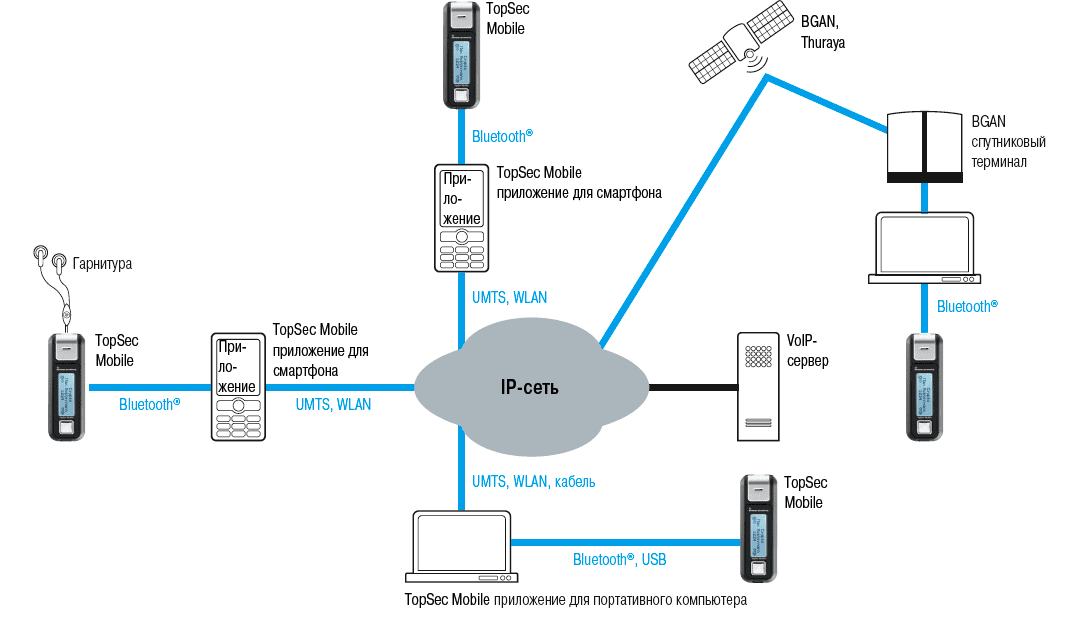

Рисунок ниже демонстрирует схему работы нашего телефонного моста.

Для того что бы воспользоваться этим режимом необходимо приобрести ещё один телефон, в который нужно установить вашу, всем известную SIM карту.

Не надо путать работу телефонного моста и переадресацию через оператора. Оператор ничего не знает о том, что вы общаетесь не только по другой SIM карте, но и по другому телефону.

В самом дорогом варианте оба телефона содержат весь функционал защищенного телефона, это и смена IMEI и защита от комплекса перехвата. Все СМС входящие и исходящие, а так же управление и настройки (их очень мало), передаются в зашифрованном виде.

Для разнесения двух SIM карт в пространстве, друг относительно друга, предусмотрена возможность звонков с удалённых базовых станций. Так же рекомендуется выбор SIM карт разных операторов.

Телефон поддерживает 2 SIM карты. Все функции по защите от контроля работают на обеих половинках телефона и имеют независимые настройки.

Поддержка телефоном двух SIM дает вам возможность обнаружить активность комплекса в двух операторах связи.

Для того чтобы не подготовленный пользователь понимал степень опасности события которое обнаружил телефон, сделана простая градация.

Фон экрана телефона становится:

Желтым – сильной опасности нет, но стоит обратить внимание на последующее поведение телефона

Красный – есть реальная опасность захвата телефона комплексом перехвата

Черный – телефон захвачен гарантированно либо вероятность захвата очень высокая

Кроме цветного фона на экране появляется надпись, которая указывает какое событие обнаружил телефон.

Таким образом даже не подготовленный пользователь может понять какое событие произошло и насколько оно опасное.

Цвет фона вместе с надписью остается на экране либо до следующего события, либо до того как пользователь зайдет во временное меню логов. После этого на телефоне появляется обычная заставка.

Если произошло событие гарантированного захвата одной или двух SIM, то любое другое после этого событие не изменит ни фон ни сообщение на экране, только вход пользователя во временное меню логов.

Так же все события сохраняются в файле log.txt

Скрытое меню телефона содержит следующие функции:

IMEI — автоматическая и ручная смена IMEI, защита от контроля разговоров через оператора связи

LAC tracking — создание профиля для конкретного места

Weak A5 — предупреждение о понижении криптозащиты относительно А5.1

Detect call ping — обнаружение беззвучных звонков;

Detect SMS ping — обнаружение всех типов скрытых SMS, и запрет всех типов SMS которые

могут нанести вред телефону

Channel lock — работа телефона с удалённых базовых станций

Alerts — выбор сигнализации для событий

Show TIMSI — отображения TIMSI на экране телефона

Clear call log — удаления информации о звонках из памяти телефона

Fake SMS — обнаружение SMS с подменой номера

Block C2 — телефон игнорирует один из параметров которым управляет оператор

комплекса для захвата телефона

Parameters — набор параметров по которым телефон обнаруживает комплекс перехвата

Parameters1

Parameters2

One channel

Recording — автоматическая запись разговоров

Master RF-On delay – задержка включения одной из половинок телефона относительно другой

Substitution — настройка работы телефона в режиме 1. обычных звонков 2. звонков в режиме

телефонного моста 3. звонков с подменой номера через сервер

Online test **- возможность незаметно узнать находится ли абонент в сети

Encrypting SMS — шифрование смс

Event log view — лог 20 последних событий

Reset settings - сброс настроек в рекомендуемые

Information — вывод на экран версии программного обеспечения