Приветствую Друзей и Уважаемых Форумчан.

Сегодня расcмотрим интересный Framework для пентеста.

Его автор из Индонезии-WongNdes0 (3xploit-db)

Сам творец инструмента отзывается о нём несколько скромно,будто он для начинающих.

Возможно,но функционал у Framework весёлый.

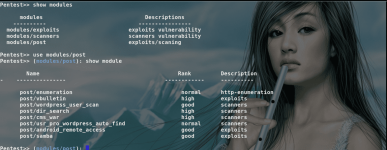

Список опций

Модули сканирования для различных тестов

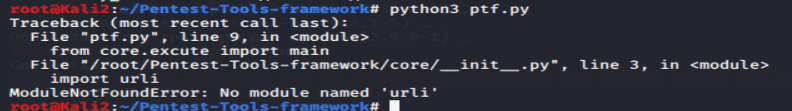

Установка:

Код:

# git clone https://github.com/3xploit-db/Pentest-Tools-Framework.git

# cd Pentest-Tools-Framework/

# chmod +x install.py ptf.py

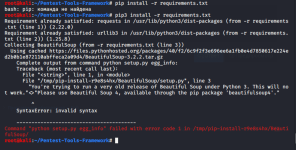

# pip install -r requirements.txt

# python install.py

# python ptf.py -запуск

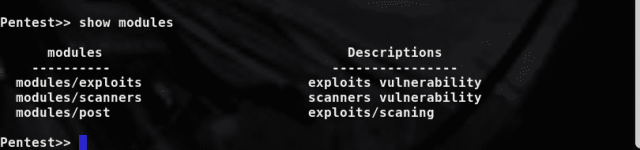

> show options -список опций

> show modules -выводим перечень модулей

> use modules/post -указываем который модуль использовать

> show module -выводим подмодули

> set scanner/root -указываем из списка что хотим сканировать и т.д

> show options -что требуется указать при указании цели,но в основном всё односложно.

> set target https://здесь цель,иногда необхожимо указывать не url,а IP

> run -выполнение,если не требуется указать дополнительные параметры.

> back -возврат на шаг назад

> exit -завершение работы с инструментом

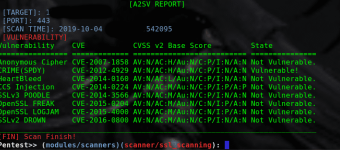

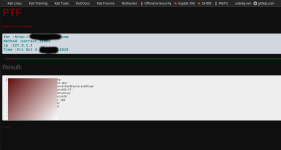

Проверим нашу цель на уязвимость LFI

Красота-то какая,надо отдать должное,что параметров проверяется много.

А вот в SSL была найдена уязвимость.

Ругался PTF на версию,ниже 4-ой.

Цели также можно проверять сразу на устойчивость вот к таким эксплойтам.

Если требуется заполучить ссылки,то оформление результатов в файле html директории log хардкорное.

К недостаткам следует отнести настройку работы модуля nmap_vuln ,частые запросы WAF цели просто блокирует.

И некоторые модули могут не сработать через туннелирование в качестве собственной безопасности.

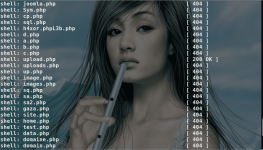

У следующей цели вообще был обнаружен shell,похоже,залитый кем-то.

Вывод такой напросился после наличия у цели такого файла.

Копнув глубже,была обнаружена SQL-injection

И в завершении, инструмент предлагает модули пост эксплуатации.

В итоге , PTF показывает себя неплохо при тестировании и отличается неким разнообразием.

На этом вынужден откланяться,благодарю всех за внимание и до новых встреч.