Перевод: Анна Давыдова

Источник: n0where.net

Расширение OSINT Chrome

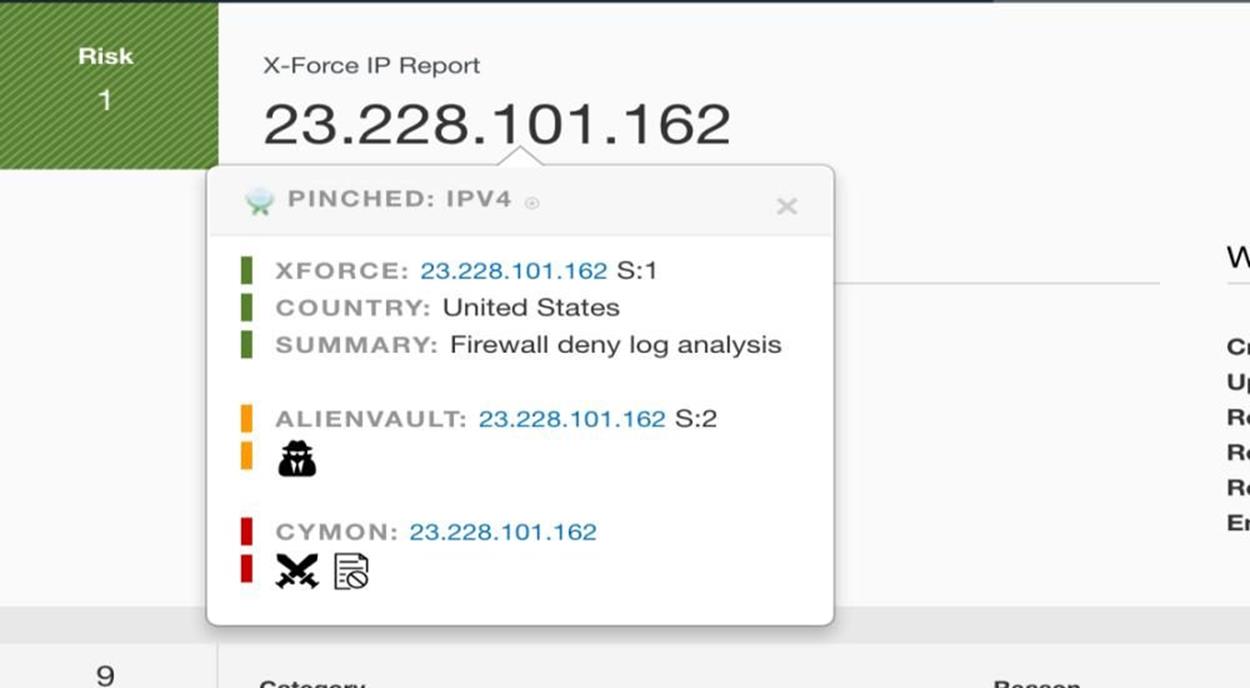

ThreatPinch было разработано для того, чтобы специалисты в области информационной безопасности могли быстро проверять ссылки на часто используемые показатели, не покидая при этом веб-страницу, на которой они находятся. Будь то IPv4 адреса или хэши MD5 / SHA2, эти индикаторы обычно копируются и вставляются в другие инструменты или веб-панели, в лучшем случае другие плагины, связанные с угрозой, позволяют выделить индикатор, щелкнуть правой кнопкой мыши и открыть новую страницу, что само по себе является процессом, занимающим определенное время и, как правило, требует частого перехода между окнами.

Threat Pinch делает следующее:

- Создает при всплывании подсказки над любым определенным индикатором, выраженном через regex.

- Позволяет настраивать размер, перетаскивание (draggability), количество времени, требуемое для запуска и количество времени необходимое для всплывающей подсказки.

- Дает полный контроль над информацией, представленной в подсказке.

- Предоставляет возможность добавления индикаторов и значков для отображаемой информации поиска.

- Создает кнопку быстрого копирования для отображаемой информации.

- Усложняет фильтрацию через списки разрешений / запретов.

Текущая поддержка IOC

- IPv4

- MD5

- SHA2

- CVE

- FQDN (EFQDN для интернет FQDN, IFQDN для внутренних доменов)

- Добавьте что-то своё в опции с помощью regex!

Current Integrations

- ThreatMiner для IPv4, FQDN, MD5 и SHA2 поисков.

- Alienvault OTX для IPv4, MD5 и SHA2 поисков.

- IBM X-Force Exchange для IPv4 поисков.

- VirusTotal для MD5 и SHA2 поисков.

- Cymon.io для IPv4 поисков.

- CIRCL (Computer Incident Response Center Luxembourg (Центр реагирования на компьютерные происшествия Люксембург)) для CVE поисков.

- PassiveTotal для FQDN Whois Lookups

- Добавьте что-то своё на странице опций разработчиков!

Как работает ThreatPinch?

ThreatPinch работает путем ввода скрипта содержимого расширения Chrome в каждую посещенную вами страницу и отслеживания DOM мутаций, которые содержат индикаторы, и потом обертывает эти индикаторы во всплывающую подсказку. Если идея плагина, запускающегося на каждом сайте, который вы посещаете, является неудобной для вас или возможно есть страницы, на которые ThreatPinch имеет негативное влияние, у нас есть большое количество фильтрационных свойств, которые позволят вам отклонять/разрешать определенные сайты, IP диапазоны и многое другое. Для получения большей информации посетите раздел фильтрации.

Мы потратили много усилий, чтобы обеспечить должную скорость и работоспособность данного плагина, используя любую доступную нам технику javascript оптимизации, но если вы все же встретите какой-либо сайт с проблемами производительности, дайте нам знать!

По умолчанию ThreatPinch имеет IPv4, MD5, SHA2 и CVE уже заранее определенные regex, однако, вы можете добавить любой новый индикатор самостоятельно, указав пользовательский «LookupType», будьте осторожны с определением собственного regex, поскольку он будет выполняться на каждом элементе на каждой веб-странице. FQDN и URL находятся в работе, не стесняйтесь запрашивать regex для любого другого показателя, представляющего интерес в разделе выпуски на GitHub. Я надеюсь, что мы сможем создать сообщество по настройке этого плагина.