enlistedhen

New member

Всем ку, есть сайт и множество уязвимостей на нём, в связи с моим ламерством, найти то я нашел, а шелл банально не могу загрузить.

Сайт представляет собой одну видимую для пользователей страничку, но пройдясь ffuf'ом была найдена админка. В админку пробился - там меня ждала форма вставки ссылок

, форма принимает не только ссылки, а вообще любое значение

, форма принимает не только ссылки, а вообще любое значение

, на этом скрине я написал в форму для ссылок цифру 1, и при нажатии кнопки на главной странице меня кидает по этому пути,

, на этом скрине я написал в форму для ссылок цифру 1, и при нажатии кнопки на главной странице меня кидает по этому пути,

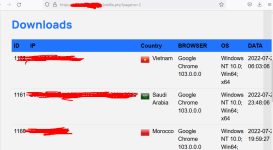

, за редирект как я понял отвечает loader.php, кстати ссылки(например на мой сайт) кстати тоже работают и при нажатии кнопки происходит редирект, но это не то что нужно. Требуется загрузить свой шел. Еще найденные уязвимости - в форму для загрузки ссылок можно кинуть алерт, еще на админке есть форма с последними скачками файлов

, за редирект как я понял отвечает loader.php, кстати ссылки(например на мой сайт) кстати тоже работают и при нажатии кнопки происходит редирект, но это не то что нужно. Требуется загрузить свой шел. Еще найденные уязвимости - в форму для загрузки ссылок можно кинуть алерт, еще на админке есть форма с последними скачками файлов

, при изменении параметра pageno=что угодно, вылезает такая ошибка

, при изменении параметра pageno=что угодно, вылезает такая ошибка

. Куда рыть, чтоб загрузить свой шелл? Заранее извиняюсь за неправильно оформленную тему, и пните если я пишу не в тот раздел.

. Куда рыть, чтоб загрузить свой шелл? Заранее извиняюсь за неправильно оформленную тему, и пните если я пишу не в тот раздел.

Сайт представляет собой одну видимую для пользователей страничку, но пройдясь ffuf'ом была найдена админка. В админку пробился - там меня ждала форма вставки ссылок