iloveyou

Green Team

- 17.04.2020

- 36

- 1

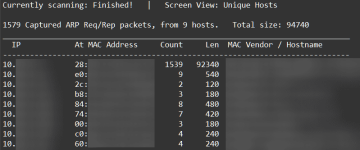

Дано, локальная WiFi сеть с различными мобильными устройствами и комп с виндой, который подключен напрямую проводом к роутеру. А есть мы с ноутом в этой сети! Каким образом можно обнаружить его будучи в одной WiFi сети с ним? Скан сети дает естественно только всё то, что подключено по WiFi и соответсвенно нужный нам хост не выдает. Правильно ли я понимаю, что в этом случае необходимо сперва получить полный доступ к роутеру и уже путём его настройки пытаться получить доступ к хосту, который висит на проводе с ним? Собственно интересно узнать как это делается.

В принципе, интересны самые различные векторы атаки на подобные хосты. Возможно я что то упускаю из виду и старожилы укажут направление, куда махать лопатой и искать знания по теме.

Интересны самые разные способы выведения на свет хостов, что не глядят в WiFi сеть, но при этом там живут на проводе. Как их детектить и с какой стороны лучше подходить.

П.С Все участники драмы являются моими питомцами в домашней сети. Ломаю голову как с ноута обнаружить и проникнуть на свой древний ПК с Вин7 на проводе :3

В принципе, интересны самые различные векторы атаки на подобные хосты. Возможно я что то упускаю из виду и старожилы укажут направление, куда махать лопатой и искать знания по теме.

Интересны самые разные способы выведения на свет хостов, что не глядят в WiFi сеть, но при этом там живут на проводе. Как их детектить и с какой стороны лучше подходить.

П.С Все участники драмы являются моими питомцами в домашней сети. Ломаю голову как с ноута обнаружить и проникнуть на свой древний ПК с Вин7 на проводе :3