Jan 1 00:00:20 syslogd started: BusyBox v1.17.4

Jan 1 00:00:20 kernel: klogd started: BusyBox v1.17.4 (2015-01-10 20:43:27 CST)

Jan 1 00:00:20 kernel: start_kernel

Jan 1 00:00:20 kernel: Linux version 2.6.22.19 (root@asus) (gcc version 4.2.4) #1 Sat Jan 10 20:46:31 CST 2015

Jan 1 00:00:20 kernel: CPU revision is: 00019749

Jan 1 00:00:20 kernel: Found an ST compatible serial flash with 128 64KB blocks; total size 8MB

Jan 1 00:00:20 kernel: wombo_reset set to gpio 22

Jan 1 00:00:20 kernel: Determined physical RAM map:

Jan 1 00:00:20 kernel: memory: 02000000 @ 00000000 (usable)

Jan 1 00:00:20 kernel: Built 1 zonelists. Total pages: 8128

Jan 1 00:00:20 kernel: Kernel command line: root=/dev/mtdblock2 noinitrd console=ttyS0,115200

Jan 1 00:00:20 kernel: Primary instruction cache 32kB, physically tagged, 4-way, linesize 32 bytes.

Jan 1 00:00:20 kernel: Primary data cache 32kB, 4-way, linesize 32 bytes.

Jan 1 00:00:20 kernel: PID hash table entries: 128 (order: 7, 512 bytes)

Jan 1 00:00:20 kernel: CPU: BCM5357 rev 2 pkg 8 at 500 MHz

Jan 1 00:00:20 kernel: Using 250.000 MHz high precision timer.

Jan 1 00:00:20 kernel: Dentry cache hash table entries: 4096 (order: 2, 16384 bytes)

Jan 1 00:00:20 kernel: Inode-cache hash table entries: 2048 (order: 1, 8192 bytes)

Jan 1 00:00:20 kernel: Mount-cache hash table entries: 512

Jan 1 00:00:20 kernel: PCI: no core

Jan 1 00:00:20 kernel: PCI: no core

Jan 1 00:00:20 kernel: PCI: Fixing up bus 0

Jan 1 00:00:20 kernel: IP route cache hash table entries: 1024 (order: 0, 4096 bytes)

Jan 1 00:00:20 kernel: TCP established hash table entries: 1024 (order: 1, 8192 bytes)

Jan 1 00:00:20 kernel: TCP bind hash table entries: 1024 (order: 0, 4096 bytes)

Jan 1 00:00:20 kernel: pflash: found no supported devices

Jan 1 00:00:20 kernel: Creating 5 MTD partitions on "sflash":

Jan 1 00:00:20 kernel: 0x00000000-0x00020000 : "pmon"

Jan 1 00:00:20 kernel: 0x00020000-0x007f0000 : "linux"

Jan 1 00:00:20 kernel: 0x001499ec-0x00730000 : "rootfs"

Jan 1 00:00:20 kernel: 0x007f0000-0x00800000 : "nvram"

Jan 1 00:00:20 kernel: 0x00770000-0x007f0000 : "jffs2"

Jan 1 00:00:20 kernel: dev_nvram_init: _nvram_init

Jan 1 00:00:20 kernel: _nvram_init: allocat header: 2151612416, size= 32768

Jan 1 00:00:20 kernel: u32 classifier

Jan 1 00:00:20 kernel: OLD policer on

Jan 1 00:00:20 kernel: Netfilter messages via NETLINK v0.30.

Jan 1 00:00:20 kernel: nf_conntrack version 0.5.0 (512 buckets, 4096 max)

Jan 1 00:00:20 kernel: ipt_time loading

Jan 1 00:00:20 kernel: ip_tables: (C) 2000-2006 Netfilter Core Team

Jan 1 00:00:20 kernel: net/ipv4/netfilter/tomato_ct.c [Jan 10 2015 20:45:53]

Jan 1 00:00:20 kernel: ip6_tables: (C) 2000-2006 Netfilter Core Team

Jan 1 00:00:20 kernel: VFS: Mounted root (squashfs filesystem) readonly.

Jan 1 00:00:20 kernel: Warning: unable to open an initial console.

Jan 1 00:00:20 kernel: ctf: module license 'Proprietary' taints kernel.

Jan 1 00:00:20 kernel: et_module_init: passivemode set to 0x1

Jan 1 00:00:21 kernel: eth0: Broadcom BCM47XX 10/100/1000 Mbps Ethernet Controller 5.110.27.20012

Jan 1 00:00:21 kernel: wl_module_init: passivemode set to 0x1

Jan 1 00:00:21 kernel: eth1: Broadcom BCM4329 802.11 Wireless Controller 5.110.27.20012

Jan 1 00:00:21 kernel: Symbol usb_deregister is being used by a non-GPL module, which will not be allowed in the future

Jan 1 00:00:21 kernel: Please see the file Documentation/feature-removal-schedule.txt in the kernel source tree for more details.

Jan 1 00:00:21 kernel: bcm_rpc_up: waiting to be connected

Jan 1 00:00:21 kernel: bcm_rpc_buf_recv_mgn_high: Reason: 0 Dongle Version: 0x5648a89

Jan 1 00:00:21 kernel: bcm_rpc_buf_recv_mgn_high: Connected!

Jan 1 00:00:21 kernel: eth2: Broadcom BCMa8e4 802.11 Wireless Controller 5.110.27.20012

Jan 1 00:00:21 kernel: Algorithmics/MIPS FPU Emulator v1.5

Jan 1 00:00:24 stop_nat_rules: apply the redirect_rules!

Jan 1 00:00:25 WAN Connection: ISP's DHCP did not function properly.

Jan 1 00:00:25 dnsmasq[276]: warning: interface ppp1* does not currently exist

Jan 1 00:00:25 RT-N53: start httpd

Jan 1 00:00:25 miniupnpd[295]: HTTP listening on port 55377

Jan 1 00:00:25 miniupnpd[295]: Listening for NAT-PMP traffic on port 5351

Jan 1 00:04:29 rc_service: httpd 277:notify_rc start_autodet

Jan 1 00:04:42 rc_service: httpd 277:notify_rc start_autodet

Jan 1 00:06:47 rc_service: httpd 277:notify_rc start_autodet

Jan 1 00:07:15 WAN Connection: Fail to connect with some issues.

Jan 1 00:07:18 rc_service: httpd 277:notify_rc restart_wan_if 0

Jan 1 00:07:20 WAN Connection: ISP's DHCP did not function properly.

Jan 1 00:07:23 rc_service: httpd 277:notify_rc start_autodet

Jan 1 00:07:23 rc_service: waitting "restart_wan_if 0" via httpd ...

Jan 1 00:07:25 WAN Connection: Fail to connect with some issues.

Jan 1 00:07:30 pppd[381]: pppd 2.4.7 started by admin, uid 0

Jan 1 00:07:30 pppd[381]: Connected to 90:17:ac:ad:ed:08 via interface eth0

Jan 1 00:07:30 pppd[381]: Connect: ppp0 <--> eth0

Jan 1 00:07:30 pppd[381]: CHAP authentication succeeded

Jan 1 00:07:30 pppd[381]: peer from calling number 90:17:AC:AD:ED:08 authorized

Jan 1 00:07:30 pppd[381]: local IP address 95.139.187.140

Jan 1 00:07:30 pppd[381]: remote IP address 95.139.176.1

Jan 1 00:07:30 pppd[381]: primary DNS address 212.12.0.2

Jan 1 00:07:30 pppd[381]: secondary DNS address 212.12.0.3

Jan 1 00:07:30 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 1 00:07:31 kernel: nf_conntrack_rtsp v0.6.21 loading

Jan 1 00:07:31 kernel: nf_nat_rtsp v0.6.21 loading

Jan 1 00:07:31 rc_service: ip-up 385:notify_rc stop_upnp

Jan 1 00:07:31 miniupnpd[295]: received signal 15, good-bye

Jan 1 00:07:31 rc_service: ip-up 385:notify_rc start_upnp

Jan 1 00:07:32 miniupnpd[434]: HTTP listening on port 50336

Jan 1 00:07:32 miniupnpd[434]: Listening for NAT-PMP traffic on port 5351

Jan 1 00:07:35 WAN Connection: WAN was restored.

Jan 1 00:07:38 ntp: start NTP update

Jan 13 14:02:57 rc_service: ntp 435:notify_rc restart_upnp

Jan 13 14:02:57 miniupnpd[434]: received signal 15, good-bye

Jan 13 14:02:57 miniupnpd[443]: HTTP listening on port 42067

Jan 13 14:02:57 miniupnpd[443]: Listening for NAT-PMP traffic on port 5351

Jan 13 14:04:22 rc_service: httpd 277:notify_rc chpass

Jan 13 14:04:25 rc_service: httpd 277:notify_rc restart_ftpsamba

Jan 13 14:04:28 rc_service: httpd 277:notify_rc restart_wireless

Jan 13 14:15:17 rc_service: httpd 277:notify_rc chpass

Jan 13 14:15:19 rc_service: httpd 277:notify_rc restart_ftpsamba

Jan 13 17:15:23 syslogd started: BusyBox v1.17.4

Jan 13 14:15:23 rc_service: httpd 277:notify_rc restart_time

Jan 13 14:15:23 syslogd exiting

Jan 13 17:15:23 kernel: klogd started: BusyBox v1.17.4 (2015-01-10 20:43:27 CST)

Jan 13 17:15:23 RT-N53: start httpd

Jan 13 17:15:23 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:23:12 kernel: eth1: received packet with own address as source address

Jan 13 17:26:06 rc_service: httpd 603:notify_rc start_autodet

Jan 13 17:26:10 rc_service: httpd 603:notify_rc start_autodet

Jan 13 17:26:50 rc_service: httpd 603:notify_rc restart_wan_if 0

Jan 13 14:26:50 pppd[381]: Connection terminated.

Jan 13 17:26:52 rc_service: httpd 603:notify_rc restart_wan_if 0

Jan 13 17:26:52 rc_service: waitting "restart_wan_if 0" via httpd ...

Jan 13 14:26:55 WAN Connection: Fail to connect with some issues.

Jan 13 14:26:55 stop_nat_rules: apply the redirect_rules!

Jan 13 17:27:02 pppd[654]: pppd 2.4.7 started by admin, uid 0

Jan 13 17:27:02 pppd[654]: Connected to 90:17:ac:ad:ed:08 via interface eth0

Jan 13 17:27:02 pppd[654]: Connect: ppp0 <--> eth0

Jan 13 17:27:02 pppd[654]: CHAP authentication succeeded

Jan 13 17:27:02 pppd[654]: peer from calling number 90:17:AC:AD:ED:08 authorized

Jan 13 17:27:02 pppd[654]: local IP address 100.124.50.117

Jan 13 17:27:02 pppd[654]: remote IP address 100.124.0.1

Jan 13 17:27:02 pppd[654]: primary DNS address 212.12.0.2

Jan 13 17:27:02 pppd[654]: secondary DNS address 212.12.0.3

Jan 13 17:27:02 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:27:02 rc_service: httpd 603:notify_rc restart_wan_if 0

Jan 13 17:27:02 rc_service: waitting "restart_wan_if 0" via httpd ...

Jan 13 17:27:02 pppd[654]: Connection terminated.

Jan 13 17:27:03 rc_service: ip-up 658:notify_rc stop_upnp

Jan 13 17:27:03 rc_service: waitting "restart_wan_if 0" via httpd ...

Jan 13 17:27:15 pppd[693]: pppd 2.4.7 started by admin, uid 0

Jan 13 17:27:15 pppd[693]: Connected to 90:17:ac:ad:ed:08 via interface eth0

Jan 13 17:27:15 pppd[693]: Connect: ppp0 <--> eth0

Jan 13 17:27:15 pppd[693]: CHAP authentication succeeded

Jan 13 17:27:15 pppd[693]: peer from calling number 90:17:AC:AD:ED:08 authorized

Jan 13 17:27:15 pppd[693]: local IP address 100.124.1.128

Jan 13 17:27:15 pppd[693]: remote IP address 100.124.0.1

Jan 13 17:27:15 pppd[693]: primary DNS address 212.12.0.2

Jan 13 17:27:15 pppd[693]: secondary DNS address 212.12.0.3

Jan 13 17:27:15 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:27:15 rc_service: ip-up 697:notify_rc stop_upnp

Jan 13 17:27:15 rc_service: ip-up 697:notify_rc start_upnp

Jan 13 17:27:16 rc_service: httpd 603:notify_rc start_autodet

Jan 13 17:27:16 rc_service: waitting "restart_wan_if 0" via httpd ...

Jan 13 17:27:16 miniupnpd[729]: HTTP listening on port 58626

Jan 13 17:27:16 pppd[693]: Connection terminated.

Jan 13 17:27:16 miniupnpd[729]: Listening for NAT-PMP traffic on port 5351

Jan 13 17:27:27 pppd[738]: pppd 2.4.7 started by admin, uid 0

Jan 13 17:27:27 pppd[738]: Connected to 90:17:ac:be:9a:dc via interface eth0

Jan 13 17:27:27 pppd[738]: Connect: ppp0 <--> eth0

Jan 13 17:27:27 pppd[738]: CHAP authentication succeeded

Jan 13 17:27:27 pppd[738]: peer from calling number 90:17:AC:BE:9A

C authorized

Jan 13 17:27:27 pppd[738]: local IP address 100.124.94.59

Jan 13 17:27:27 pppd[738]: remote IP address 100.124.64.1

Jan 13 17:27:27 pppd[738]: primary DNS address 212.12.0.2

Jan 13 17:27:27 pppd[738]: secondary DNS address 212.12.0.3

Jan 13 17:27:27 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:27:28 rc_service: ip-up 742:notify_rc stop_upnp

Jan 13 17:27:28 miniupnpd[729]: received signal 15, good-bye

Jan 13 17:27:28 rc_service: ip-up 742:notify_rc start_upnp

Jan 13 17:27:28 rc_service: httpd 603:notify_rc restart_wan_if 0

Jan 13 17:27:28 rc_service: waitting "start_autodet" via httpd ...

Jan 13 17:27:28 miniupnpd[773]: HTTP listening on port 60402

Jan 13 17:27:28 miniupnpd[773]: Listening for NAT-PMP traffic on port 5351

Jan 13 17:27:29 pppd[738]: Connection terminated.

Jan 13 17:27:41 pppd[784]: pppd 2.4.7 started by admin, uid 0

Jan 13 17:27:41 pppd[784]: Connected to 90:17:ac:ad:ed:08 via interface eth0

Jan 13 17:27:41 pppd[784]: Connect: ppp0 <--> eth0

Jan 13 17:27:41 pppd[784]: CHAP authentication succeeded

Jan 13 17:27:41 pppd[784]: peer from calling number 90:17:AC:AD:ED:08 authorized

Jan 13 17:27:41 pppd[784]: local IP address 100.124.143.208

Jan 13 17:27:41 pppd[784]: remote IP address 100.124.128.1

Jan 13 17:27:41 pppd[784]: primary DNS address 212.12.0.2

Jan 13 17:27:41 pppd[784]: secondary DNS address 212.12.0.3

Jan 13 17:27:41 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:27:41 rc_service: ip-up 788:notify_rc stop_upnp

Jan 13 17:27:41 miniupnpd[773]: received signal 15, good-bye

Jan 13 17:27:41 rc_service: ip-up 788:notify_rc start_upnp

Jan 13 17:27:41 miniupnpd[819]: HTTP listening on port 44227

Jan 13 17:27:41 miniupnpd[819]: Listening for NAT-PMP traffic on port 5351

Jan 13 14:27:44 WAN Connection: WAN was restored.

Jan 13 14:27:47 ntp: start NTP update

Jan 13 17:27:56 rc_service: httpd 603:notify_rc restart_wireless

Jan 13 17:28:57 rc_service: httpd 603:notify_rc restart_time;start_webs_update

Jan 13 17:28:57 kernel: klogd: exiting

Jan 13 17:28:57 syslogd exiting

Jan 13 17:28:57 syslogd started: BusyBox v1.17.4

Jan 13 17:28:57 RT-N53: start httpd

Jan 13 17:28:57 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:28:58 kernel: klogd started: BusyBox v1.17.4 (2015-01-10 20:43:27 CST)

Jan 13 17:31:52 kernel: eth1: received packet with own address as source address

Jan 13 17:32:12 kernel: eth2: received packet with own address as source address

Jan 13 17:44:49 kernel: eth1: received packet with own address as source address

Jan 13 17:49:41 rc_service: httpd 885:notify_rc restart_net_and_phy

Jan 13 17:49:46 pppd[784]: Connection terminated.

Jan 13 14:49:50 WAN Connection: Fail to connect with some issues.

Jan 13 14:49:50 stop_nat_rules: apply the redirect_rules!

Jan 13 14:49:51 wanduck exit: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:49:54 stop_nat_rules: apply the redirect_rules!

Jan 13 17:49:54 WAN Connection: Fail to connect with some issues.

Jan 13 17:49:54 dnsmasq[1087]: warning: interface ppp1* does not currently exist

Jan 13 17:50:03 pppd[1093]: pppd 2.4.7 started by admin, uid 0

Jan 13 17:50:04 pppd[1093]: Connected to 90:17:ac:be:9a:dc via interface eth0

Jan 13 17:50:04 pppd[1093]: Connect: ppp0 <--> eth0

Jan 13 17:50:04 RT-N53: start httpd

Jan 13 17:50:04 pppd[1093]: CHAP authentication succeeded

Jan 13 17:50:04 pppd[1093]: peer from calling number 90:17:AC:BE:9A

C authorized

Jan 13 17:50:04 pppd[1093]: local IP address 95.139.203.167

Jan 13 17:50:04 pppd[1093]: remote IP address 95.139.192.1

Jan 13 17:50:04 pppd[1093]: primary DNS address 212.12.0.2

Jan 13 17:50:04 pppd[1093]: secondary DNS address 212.12.0.3

Jan 13 17:50:04 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:50:05 rc_service: ip-up 1111:notify_rc stop_upnp

Jan 13 17:50:05 miniupnpd[819]: SendSSDPGoodbye: sendto(udp_shutdown=6): No such device

Jan 13 17:50:05 miniupnpd[819]: Failed to broadcast good-bye notifications

Jan 13 17:50:05 rc_service: ip-up 1111:notify_rc start_upnp

Jan 13 17:50:05 miniupnpd[1143]: HTTP listening on port 42591

Jan 13 17:50:05 miniupnpd[1143]: Listening for NAT-PMP traffic on port 5351

Jan 13 17:50:09 WAN Connection: WAN was restored.

Jan 13 14:50:11 ntp: start NTP update

Jan 13 17:54:34 rc_service: httpd 1107:notify_rc restart_net_and_phy

Jan 13 17:54:38 pppd[1093]: Connection terminated.

Jan 13 17:54:39 WAN Connection: Fail to connect with some issues.

Jan 13 17:54:39 stop_nat_rules: apply the redirect_rules!

Jan 13 17:54:44 wanduck exit: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:54:46 stop_nat_rules: apply the redirect_rules!

Jan 13 17:54:47 WAN Connection: Fail to connect with some issues.

Jan 13 17:54:47 dnsmasq[1233]: warning: interface ppp1* does not currently exist

Jan 13 17:54:56 pppd[1239]: pppd 2.4.7 started by admin, uid 0

Jan 13 17:54:56 pppd[1239]: Connected to 90:17:ac:ad:ed:08 via interface eth0

Jan 13 17:54:56 pppd[1239]: Connect: ppp0 <--> eth0

Jan 13 17:54:56 pppd[1239]: CHAP authentication succeeded

Jan 13 17:54:56 pppd[1239]: peer from calling number 90:17:AC:AD:ED:08 authorized

Jan 13 17:54:56 pppd[1239]: local IP address 100.125.85.71

Jan 13 17:54:56 pppd[1239]: remote IP address 100.125.80.1

Jan 13 17:54:56 pppd[1239]: primary DNS address 212.12.0.2

Jan 13 17:54:56 pppd[1239]: secondary DNS address 212.12.0.3

Jan 13 17:54:56 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 17:54:56 RT-N53: start httpd

Jan 13 17:54:57 rc_service: ip-up 1254:notify_rc stop_upnp

Jan 13 17:54:57 miniupnpd[1143]: received signal 15, good-bye

Jan 13 17:54:57 miniupnpd[1143]: SendSSDPGoodbye: sendto(udp_shutdown=6): No such device

Jan 13 17:54:57 miniupnpd[1143]: Failed to broadcast good-bye notifications

Jan 13 17:54:57 rc_service: ip-up 1254:notify_rc start_upnp

Jan 13 17:54:57 miniupnpd[1289]: HTTP listening on port 45435

Jan 13 17:54:57 miniupnpd[1289]: Listening for NAT-PMP traffic on port 5351

Jan 13 17:55:02 WAN Connection: WAN was restored.

Jan 13 14:55:03 ntp: start NTP update

Jan 13 18:03:43 kernel: eth1: received packet with own address as source address

Jan 13 18:06:19 rc_service: httpd 1253:notify_rc chpass

Jan 13 18:06:21 rc_service: httpd 1253:notify_rc restart_ftpsamba

Jan 13 18:06:25 rc_service: httpd 1253:notify_rc restart_time

Jan 13 18:06:25 syslogd exiting

Jan 13 18:06:25 syslogd started: BusyBox v1.17.4

Jan 13 18:06:25 RT-N53: start httpd

Jan 13 18:06:25 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 18:06:25 kernel: klogd started: BusyBox v1.17.4 (2015-01-10 20:43:27 CST)

Jan 13 15:06:28 ntp: start NTP update

Jan 13 18:18:40 rc_service: httpd 1329:notify_rc restart_time

Jan 13 18:18:40 syslogd exiting

Jan 13 18:18:40 syslogd started: BusyBox v1.17.4

Jan 13 18:18:40 RT-N53: start httpd

Jan 13 18:18:40 start_nat_rules: apply the nat_rules(/tmp/nat_rules_ppp0_eth0)!

Jan 13 18:18:40 kernel: klogd started: BusyBox v1.17.4 (2015-01-10 20:43:27 CST)

Jan 13 15:18:43 ntp: start NTP update

Jan 13 18:35:02 kernel: eth2: received packet with own address as source address

codeby.net

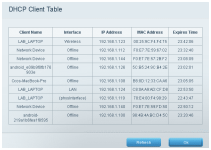

Работало не долго. Через некоторое время комп перестал подключаться к сети. Когда в течение долгого времени (примерно сутки) комп выключен, а затем включен на короткое время (примерно 10 минут) сеть появляется, а затем отключается. Полагаю, что мой MAC всё же как-то просчитывают и отключают.

. Комп подключен к роутеру через провод. Другие устройства подключенные к роутеру работают. Подскажите как вернуть сеть моему компу. Заранее спасибо.

codeby.net

Работало не долго. Через некоторое время комп перестал подключаться к сети. Когда в течение долгого времени (примерно сутки) комп выключен, а затем включен на короткое время (примерно 10 минут) сеть появляется, а затем отключается. Полагаю, что мой MAC всё же как-то просчитывают и отключают.

. Комп подключен к роутеру через провод. Другие устройства подключенные к роутеру работают. Подскажите как вернуть сеть моему компу. Заранее спасибо.

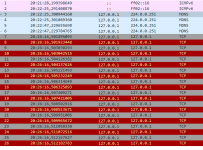

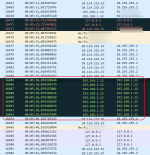

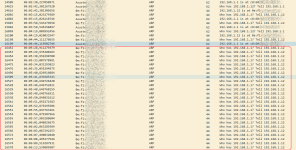

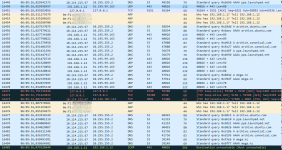

![2Zm8W[1].jpg 2Zm8W[1].jpg](https://codeby.net/data/attachments/33/33613-690246351fa18f8533325501d4944745.jpg)