При анализе цели для пентеста все пользуются теми или иными программами по поиску сабдоменов, так как это увеличивает шансы на успешное проникновение. Это программы по типу Anubis, dirb222 и прочие, смысл работы которых - брутфорс доменов третьего (и выше) уровней по заданному словарю. В данной заметке я опишу 2 другие программы, которые не используют брутфорс, но могут сильно помочь в "расширении кругозора"

1. CTFR

Не занимается брутфорсом, а анализирует данные

для примера натравлю ctfr на codeby.net  , но перед ним вставлю команду time, чтобы показать скорость работы программы:

, но перед ним вставлю команду time, чтобы показать скорость работы программы:

Как мы видим, за 1,5 секунды CTFR вытащил 4 домена третьего уровня и один четвертого. Опробуем на более крупном сайте - gazeta.ru

Улов богаче и опять 1,5 секунды. Обратите внимание, при стандартном брутфорсе не факт, что в вашем словаре найдутся такие слова, как front99 или back01. НО! Данный способ ни в коем случае не уменьшает важность брутфорса сабдоменов!

2. GetAltName

Для пущей наглядности опробуем на dhl.ru:

CTFR:

а теперь GetAltName:

и снова на всё 1 секунда.

Удачи в "работе" P.S.: обе программы бесполезны, если для тестируемых целевых доменов не были выпущены SSL-сертификаты.

P.S.: обе программы бесполезны, если для тестируемых целевых доменов не были выпущены SSL-сертификаты.

1. CTFR

https://github.com/UnaPibaGeek/ctfrНе занимается брутфорсом, а анализирует данные

Ссылка скрыта от гостей

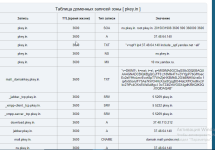

синтаксис запуска программы прост:Certificate Transparency – экспериментальный открытый IETF стандарт и open source проект, инициатором которого является Google. Certificate Transparency не добавляет никаких дополнительных проверок владения доменом и не предотвращает выпуск сертификатов, а лишь позволяет любому узнать про все сертификаты, которые были выпущены удостоверяющим центром. Когда все удостоверяющие центры будут поддерживать этот стандарт, станет невозможно выпустить сертификат так, чтобы об этом не мог узнать владелец домена.

Код:

ctfr.py -d domain.com -o output-file.txt

Код:

time ./ctfr.py -d codeby.netКак мы видим, за 1,5 секунды CTFR вытащил 4 домена третьего уровня и один четвертого. Опробуем на более крупном сайте - gazeta.ru

Улов богаче и опять 1,5 секунды. Обратите внимание, при стандартном брутфорсе не факт, что в вашем словаре найдутся такие слова, как front99 или back01. НО! Данный способ ни в коем случае не уменьшает важность брутфорса сабдоменов!

2. GetAltName

https://github.com/franccesco/getaltnameВыхлоп может быть меньше, но помогает найти домены как то связанные с "целевым", которые не найдутся ни при брутфорсе, ни с помощью вышеописанного ctfr:GetAltName — это небольшой скрипт для обнаружения поддоменов, которые могут извлекать Subject Alt Names для SSL-сертификатов непосредственно с сайтов HTTPS, которые могут предоставить вам имена DNS или виртуальных серверов.

Для пущей наглядности опробуем на dhl.ru:

CTFR:

а теперь GetAltName:

Код:

time ./getaltname.py -d dhl.ruи снова на всё 1 секунда.

Удачи в "работе"