Часть 3

Предыдущая частьСледующая часть

Все части

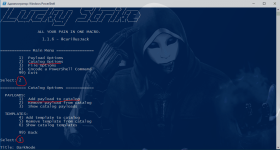

Привет колеги)

Сегодня продолжим обогащать себя возможностями PowerShell с точки зрение информационной безопасности,вооружившись знаниями из моей прошлой статьи , мы познакомимся с таким проектом как LuckyStrike , и научимся с его помощью создавать зловредные Microsoft Exel документы.

И так в первую очередь для корректной работы утилиты LuckyStrike над будет необходимо:

- Windows (7-10)

- PowerShell не меньше версии v5

- Установленный Microsoft Exel

1) Запускаем PowerShell от имени администратора

2)Ставим модуль PSSQLite - для работы с базами SQLite.

3) Устанавливаем LuckyStrike и запускаем:

iex (new-object net.webclient).downloadstring('

Ссылка скрыта от гостей

'Теперь создаем полезную нагрузку,я воспользуюсь своим скриптом ,о котором писал в прошлой статье

Поднимаем листенер:

Копипастим нашу команду в файлик с расширением .ps1, скрипт для powershell.

Открываем LuckStrike и добавляем пейлоад в каталог:

Далее выберем нашу полезную нагрузку для создания вредоносного файла:

Создадим наш вредоносный документ:

Открываем и ловим сессию метаслоита)

Помни) Твой лайк - поднимает автору настроение)

А если честно - по к-тву лайков - я определяю примерное количество целевой аудитории.

Если вас будет хотя бы 20 человек - то продуктивность моих статей возрастет) И я буду видеть смысл в трате времени на написание своих статей)

Всем спасибо)

Предыдущая часть

Следующая часть

Все части