Введение

Всем привет, в этой статье мы разберёмся как замести свои следы при работе в Windows 10/11. Ведь как бы я не старался, мне не получиться перевести всех на Linux, сознаюсь, в последнее время я тоже начал пользоваться ОС Windows, не смотря на то, что я в открытую призерал и посылал компанию Microsoft. Знаю что такое неприятно слышать, но я верен в победу GNU\Linux и я всё также продолжаю помогать пользователям перейти с Windows на Linux. Тем не менее, я хочу обезопасить всех, поэтому этот гайд будет для пользователей Windows. Это будет некий список, чтобы не забыть. Эта статья будет полезна, если вы пользовались чужим компьютером.

Очистка списков недавних мест и программ

Современные проприетарные ОС следят за тобой и сохраняют твои запросы и файлы якобы для быстрого и удобного доступа - БРЕД. Давайте почистим эту информацию. Список недавно запущенных программ храниться - в главном меню, а недавних мест - в проводнике. Отключить список недавно добавленных и часто используемых приложений можно через окно "Параметры" в разделе "Персонализация" -> "Пуск". Отключаем всё, что есть.

Но это толком ничего не даст, ибо если мы включим эти параметры вновь, то наши списки вернуться. Поэтому придётся отключать это всё через групповую политику. Нажимаем сочетание клавиш Win+R и вводим "gpedit.msc", переходим в раздел "Конфигурация пользователя"->"Административные шаблоны"->"Пуск".

В нём включаем политики:

- Очистить журнал недавно открывавшихся документов при выходе

- Очистка списка недавно использовавшихся программ для новых пользовтелей

- Отключить слежение за действиями пользователя

- Не хранить сведения о недавно открывавшихся документах.

- Удалить список "Недавно добавленные" из меню "Пуск".

Очистка списка USB-накопителей

На некоторых важных объектах (например в офисах) к компьюетру разрешено подключать только флешк, зарегестрированные в журнале. Проблема в том, что зачастую этот журнал - бумажный. То есть, ОС никак не ограничивает распознавание любой другой флешки. Но зато он это протоколирует. Если при проверке обнаружат, что пользователь подключать флешки не занесённые на туалетную бумагу в углу стола, у него будут проблемки. Поможем пользователю.

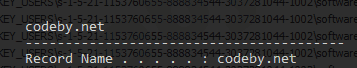

Зайдём в разделы реестра ("Win+R"->"regedit"):

Bash:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBTOR\

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USB\Вроде как решение очень простое - просто почистить. Но нет. Во-первых, разрешения на эти ветки реестра устроены таким образом, что мы ничего не удалим. Во-вторых, назначать права и разрешения вручную довольно долго, особенно, если накопителей много. В-третьих, права админа не помогут =). В-четвёртых, это не все разделы, вот список ещё:

Bash:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2\CPC\Volume

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2\

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Class\{36FC9E60-C465-11CF-8056-444553540000}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Class\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{53f56307-b6bf-11d0-94f2-00a0c91efb8b}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{56907941-3AFE-11D4-AE2C-00A0CC242D2C}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{a5dcbf10-6530-11d2-901f-00c04fb951ed}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\STORAGE\RemovableMedia

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{3abf6f2d-71c4-462a-8a92-1e6861e6af27}

KEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{53f56307-b6bf-11d0-94f2-00a0c91efb8b}

KEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{53f5630a-b6bf-11d0-94f2-00a0c91efb8b}

HKEY_LOCAL_MACHINE\SYSTEM\MountedDevices

Ссылка скрыта от гостей

.Включаем параметр "Do real clean(simulation otherwise)" и нажимаем "Clean".

Программа не только делает очистку, но и выводит подробный лог. По окончанию, не останется никаких упоминаний о каких-либо подключённых накопителях.

Очистка кэша и истории браузера

Хорошо, если вы используете 1 браузер, если несколько то придётся чистить все.

| Edge | Очистить список загруженных файлов и все журналы. (Ctrl+Shift+Del) |

| Firefox | "Настройки"->"Приватность и защита"->"Удалить данные", выбираем все переключатели и удаляем. |

| Chrome | Нажимаем "Ctrl+Shift+Del", и в появившейся станице выбери очистку за всё время, отметь все чекбоксы и удаляй данные. |

| Opera | "Ctrl+Shift+Del" -> очистка за всё время -> Удалить |

Удаляем записи DNS

Узнать, какие сайты ты посещал можно не только через журнал браузера, но и через кэш DNS. Когда ты вводишь адрес сайта в браузере, то твой комп обращается к DNS. Просмотреть кэш можно командой

ipconfig /displaydns.Для его очистки используем команду

ipconfig /flushdnsУдаление списка последних документов MS Office

"Для удобства пользователей" список последних документов хранят все программы офисного пакета. В новых версиях Office нужно перейти в раздел "Дополнительно" в настройках и установить число последних документов = 1.

А лучше использовать

Ссылка скрыта от гостей

. Мало того что он позволяет удалить историю в 2 кнопки:Так ещё и полностью бесплатный для персонального использования.

Автоматизация очистки с помощью CCleaner

Скачиваем CCleaner Desktop. CCleaner хорош тем, что:

- Поддерживает последние версии Windows и браузеров

- Может очистить не только систему, но и приложения

- Программа может работать в batch-режиме

Полное удаление файлов

Мы уже знаем, что при удалении файла, он на самом деле не удаляется, а удаляется только запись о нём. Сам файл храниться где-то в недрах диска. Поэтому для полного удаления информации нужно использовать специальные утилиты wipe-утилиты, которые затирают свободное пространство диска случайными данными. После такого восстановить файлы уже не получится. Существует много утилит для затирания. Но мы будем использовать уже знакомый CCleaner. Заходим в "Сервис"->"Стирание дисков"-> выбираем диск -> что стирать? - Только свободное место -> и способ стирания. Утилита поддерживает способы от самого простого, до

Ссылка скрыта от гостей

(Состав перезаписываемой сессии следующий: в первые 4 прохода записываются случайно выбранные символы в каждый байт каждого сектора, с 5 по 31 проход происходит запись определенной последовательности символов, в последние 4 прохода снова записываются случайно выбранные символы).Создаём bat-скрипт для очистки всего

Создадим bat-скрипт для автоматизации некоторых процессов описаных выше.

Приступим с удаления файлов из директории "Recent". Удалять командой

del.

Bash:

C:\Program Files (x86)\CCleaner.exe /delete "%appdata%\Microsoft\Windows\Recent\*" 1

C:\Program Files (x86)\CCleaner.exe /delete "%appdata%\microsoft\windows\recent\automaticdestinations\*" 1USBOblivion также можно использовать из командной строки Windows.

Bash:

C:\Users\user\Desktop\USBOblivion64.exe -enable -auto -nosave -silentДалее нужно запустить CCleaner с параметром AUTO для автоматической очистки, но кэш DNS не очищается, так что чистим в ручную.

Bash:

C:\Program Files (x86)\CCleaner.exe /AUTO

Bash:

C:\Program Files (x86)\CCleaner.exe /delete "%appdata%\Microsoft\Windows\Recent\*" 1

C:\Program Files (x86)\CCleaner.exe /delete "%appdata%\microsoft\windows\recent\automaticdestinations\*" 1

C:\Users\user\Desktop\USBOblivion64.exe -enable -auto -nosave -silent

C:\Program Files (x86)\CCleaner.exe /AUTO

ipconfig /flushdnsЗаключение

Чтож, сегодня мы стали немного осторожнее при поиске чего-либо в интернете и научились удалять файлы и затирать их. Это будет полезный опыт, если например, ваша цель сервер на ОС Windows(Да такие есть) и вам нужно уйти бесследно.

Спасибо за внимание!

Вложения

Последнее редактирование: