Termux для пентестинга: готов соревноваться с опытными исследователями?

Привет, коллеги! Решил внести свежесть в конкуренцию — ведь пока никто не предложил новых векторов атаки. Многие просто пересказывают старую публичную информацию в обновлённом формате, которую скоро будут преподавать в школах. Это, разумеется, лишь моё мнение — не обязательно с ним соглашаться.**В этой теме вы найдете реальные, авторские подходы к использованию Termux для мобильного анализа безопасности — никаких шаблонов и повторов, только свежие идеи и практики.

Предисловие: Эволюция технологий и мобильный анализ безопасности

Все мы знаем, друзья, что время не стоит на месте, так же не стоят на месте и возможности наших портативных устройств: телефонов, гаджетов и т.д. Всё, что новое придумает человек, тем или иным способом рано или поздно будет использовано против него же самого. О чем это я? Да о том, что все новые технологии — это полигон как для добросовестных аналитиков безопасности, так и для злоумышленников.Человек придумал электричество — при небрежном обращении с ним оно его убьет; придумали пластиковые окна — воры придумали, как их вскрывать путем отжима или высверливанием отверстия для ручки; придумали умные машины с ПО — преступники стали умнее и освоили техники угона с использованием несанкционированного доступа (радиохакинг, манипуляции с ПО и т.д.). Все это говорит о том, что с появлением новых возможностей и технологий появляется новый модернизированный преступный мир, в том числе и киберпреступники, становятся сильнее и умнее, тем самым порождая новые угрозы и виды преступлений.

Сегодня же в нашей статье я хочу поведать банальный пример, как обычный телефон на базе Android может стать портативным орудием для тестирования безопасности.

Вступление: Termux — ваш невидимый помощник в аудите безопасности

Согласитесь, в ситуации, когда вам нужно провести анализ безопасности в помещении какой-то компании, придя в какой-то офис или просто находясь в очереди отделения банка, — то открытый ноутбук и непонятный, для большей части населения, вид консольных команд в терминале или открытые окна каких-то непонятных программ вызовут как минимум подозрения у охраны и могут иметь нежелательные для вас последствия. Для того чтобы избежать подобного, нам на помощь приходит наш дружок — телефон. И сегодня мы поговорим о возможностях Termux и его настройке с точки зрения пентестера.Ну что же поехали:

Что такое

Ссылка скрыта от гостей

И

Ссылка скрыта от гостей

?Termux - это android приложения , которое представляет из себя эмулятор терминала с chroot средой Linux , которое напрямую работает без рут доступа телефона так и с рут доступом по требованию. Является минимальной базовой системой с предустановленными пакетами, добавление инструментария осуществляется с помощи установки из репозитория пакетным менеджером

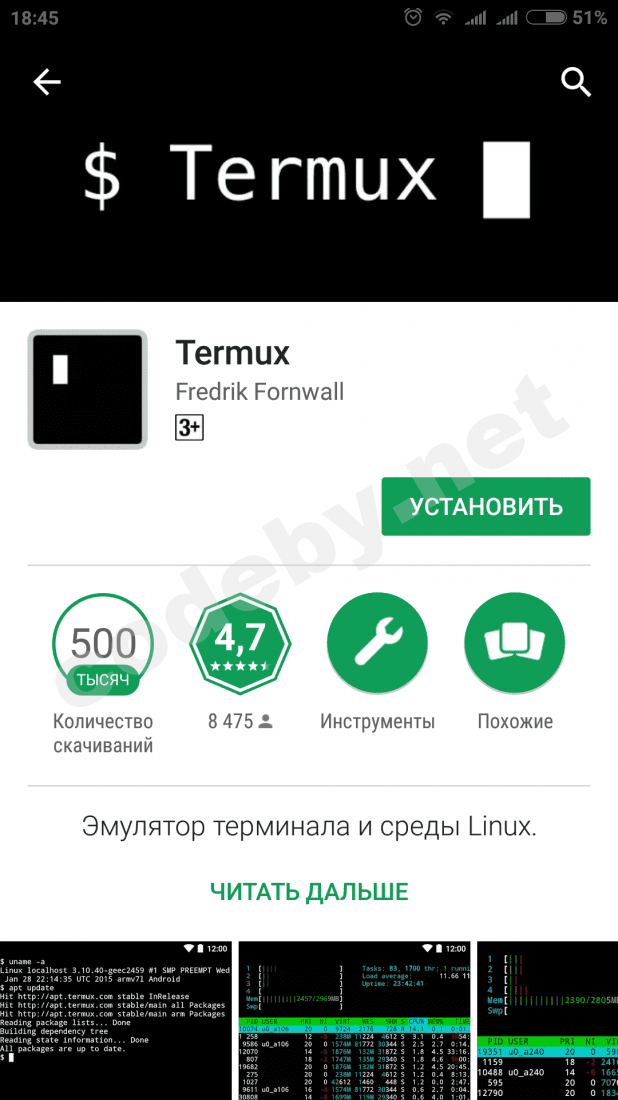

Приложения ставиться на телефон из Google Playmarket или же из F-Droid, по этому проблем с установкой не должно быть)

В плеймаркете

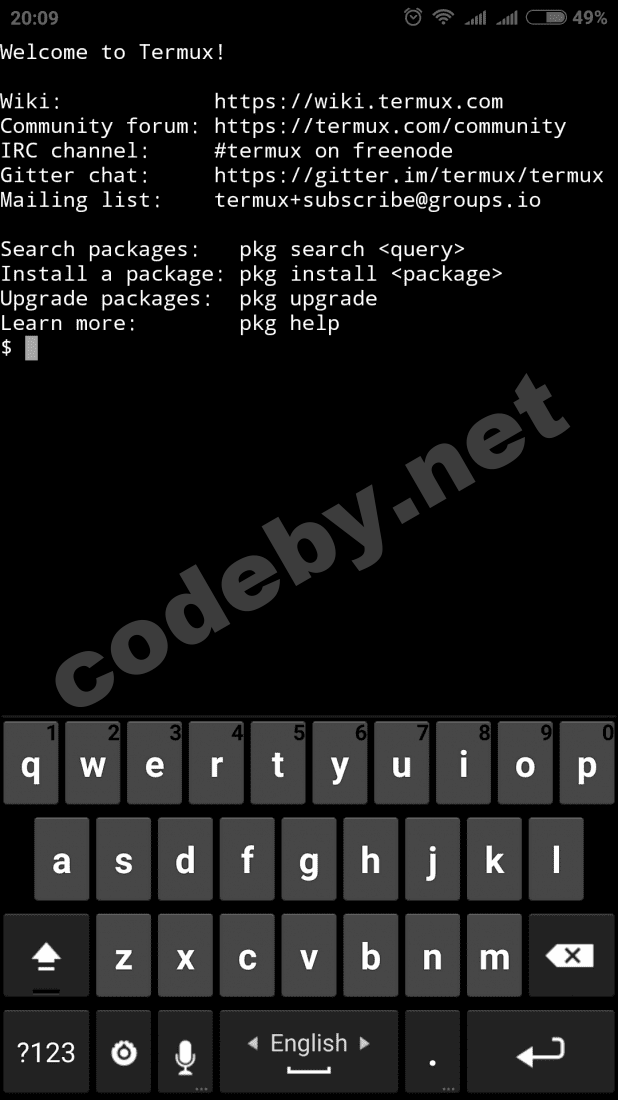

А так вот первый запуск:

А так вот первый запуск:

Кратенькая справка об Termux:

- Установка пакетов из репозитория (apt install package_name "например apt install wget" )

- Посмототреть список всех пакетов (pkg list-all)

- Поиск пакета по репозиторию (pkg search php)

- Вывести информацию об пакете(pkg show curl)

- Установка .deb файлов ( pkg install ./file.deb или dpkg -i ./file.deb )

- Другие пакетные менеджеры c которыми умеет работать termux:

- NodeJS (

Ссылка скрыта от гостей)

- Python (

Ссылка скрыта от гостей)

- Perl (

Ссылка скрыта от гостей)

- Ruby (

Ссылка скрыта от гостей)

- Texlive (

Ссылка скрыта от гостей)

- NodeJS (

- ITS_Pointles (Живая Мечта) - пользовательский репозиторий на базе гитхаб , который включает в себя такие пакеты как

scipy, r-cran (R language), gcc-7, octave, rustc cargo, gfortranДля того что бы добавить репозиторий выполните команду :

(Этот скрипт утсанавливает gnupg на ваш девайс затем загружает и добавляет публичный ключ к вашему keychain )Код:curl -L https://its-pointless.github.io/setup-pointless-repo.sh | sh - Auxilus - пользовательский репозиторий , который содержит некоторые самописные утилиты (большинство утилит еще будут добавлены) -

Код:

pkg install apt-transport-https echo "deb [trusted=yes] https://Auxilus.github.io/files termux extras" >> $PREFIX/etc/apt/sources.list pkg update - cocodevienne - В этом репозитории пользователи размещають свои самописные скриптны на питоне. Туда входят

cliclac enigma nox pitspy telly

Чтобы добавить:

Код:pkg install apt-transport-https echo "deb [trusted=yes] http://cocodevienne.gitlab.io/aptpackages/termuxpackages termux extras" >> $PREFIX/etc/apt/sources.list pkg update

Настраиваем свой термукс под себя

И так со справкой немного ознакомились, для более подробной информации можете почитать на офф. сайте termux. Давайте приступим к базовой настройки нужного инструментария.Первым делом обновимся и поставим tsu (Termux SU ) , который нам возможно понадобиться для работы от рута. ( По умолчанию Termux запускаеться под обычным юзером, но если мы захотим поставить Java - прийдется воспользоваться рут доступом)

Код:

apt update

apt install tsu

tsu

Код:

apt install opensshНо сразу хочу заметить, что Termux не поддерживает парольную аутентификацию по SSH и поэтому нам будет нужно сгенерировать SSH ключи (делается это командой

ssh-keygen ):Далее, что бы подключиться к нашему телефону по SSH в среду Termux, нам необходимо добавить ssh публичный ключ нашей хостовой машины ( в моем случае это Windows , ключ был создан в программе BitVise-SSH) в файл

~/.ssh/authorized_keys. Сделать это можно разными способами, можно просто скопировать его на SD карту и копировать далее его в нашу папку термукса. Я же сделал простым выкачиванием с хостовой машины по http:

Код:

cd .ssh

wget http://192.168.0.105:8000/term.pub

cat term.pub >> authorized_keysПроверяем содержимое :

Код:

cat authorized_keysПерезапускаем службу:

Код:

pkill sshd

sshd

Код:

netstat -ntlpДавайте поставим curl и установим oh-my-zsh для termux ( Почему zsh а не баш , ну как по мне , то zsh имеет разные фифтиплюшки которые упрощают работу в консоли, например более гибкая табуляция и просто приятный вид))

Код:

apt install curl

bash -c "$(curl -fsSL https://git.io/oh-my-termux)"Для примера работы mc давайте что то скачаем с VDS сервера, но сперва давайте закинем на VPS ssh ключ , что бы не вводить каждый раз пароль при подключении ( да и если вы не пользуетесь паролем - лучше его отключить и ходить по ссх ключам )

Делается это очень просто , команда ssh-copy-id закинет наш паблик кей на удаленный сервер, но для первого подключения понадобиться ввести пароль.

Так же для удобства можно создать алиас на быстрый коннект в VDS в конфиге zsh ( просто добавить наш алиас в конец файла

~/.zshrc ) Алиасы позволяют нам сокращать команды. Выглядит это так:

Код:

ssh-copy-id root@ip_address

Код:

в файле ~/.zshrc пишем в конце файла

alias vdscon='ssh root@xxx.xxx.xxx.xxx'

сохраняем

Код:

source ~/.zshrc

vdscon

Код:

apt install figlet

figlet hello broНу первым делом установим и репозиториев nmap

Код:

apt install nmap

Код:

apt install hydra

Код:

[LIST=1]

[*] apt update && apt upgrade -y

[*] apt install git -y

[*] git clone https://github.com/sqlmapproject/sqlmap

[*] cd sqlmap

[*]apt install python -y

[*]chmod 777 sqlmap.py

[*]python sqlmap.py

[/LIST]

Код:

[LIST=1]

[*]apt update && apt upgrade -y

[*]apt install python2 && apt install git -y

[*]git clone https://github.com/UltimateHackers/Hash-Buster

[*]cd Hash-Buster

[*]python2 hash.py

[/LIST]работает он на php и довольно богат на функционал:

[0] Basic Recon (Site Title, IP Address, CMS, Cloudflare Detection, Robots.txt Scanner)

[1] Whois Lookup

[2] Geo-IP Lookup

[3] Grab Banners

[4] DNS Lookup

[5] Subnet Calculator

[6] NMAP Port Scan

[7] Subdomain Scanner

[8] Revrse IP Lookup & CMS Detection

[9] SQLi Scanner (Finds Links With Parameter And Scans For Error Based SQLi)

[10] Bloggers View (Information That Bloggers Might Be Interested In)

[11] WordPress Scan (Only If The Target Site Runs On WP)

[12] Crawler

[13] MX Lookup

[A] Scan For Everything – (The Old Lame Scanner)

[F] Fix (Checks For Required Modules and Installs Missing Ones)

[Q] Quit!

[1] Whois Lookup

[2] Geo-IP Lookup

[3] Grab Banners

[4] DNS Lookup

[5] Subnet Calculator

[6] NMAP Port Scan

[7] Subdomain Scanner

[8] Revrse IP Lookup & CMS Detection

[9] SQLi Scanner (Finds Links With Parameter And Scans For Error Based SQLi)

[10] Bloggers View (Information That Bloggers Might Be Interested In)

[11] WordPress Scan (Only If The Target Site Runs On WP)

[12] Crawler

[13] MX Lookup

[A] Scan For Everything – (The Old Lame Scanner)

[F] Fix (Checks For Required Modules and Installs Missing Ones)

[Q] Quit!

Код:

[*]apt install python && apt install git -y

[*]git clone https://github.com/Tuhinshubhra/RED_HAWK

[*]cd RED_HAWK

[*]apt install php -y

[*]php rhawk.phpВЫВОДЫ

Ну вот вы прочитали всю эту статью и задались вопросом:

"Зачем этот termux когда есть Kali Nethunter и там все есть?"

Я отвечу так:

- Альтернатива Kali NetHunter

- Kali Nethunter не идеально портируется на всех устройствах

- Termux поддерживает NPM , PIP , CMAN , GEM пакетные менеджеры , что делает его универсальным терминальной средой для андроид устройств ( Он может запускать много скриптовых утилит благодаря этому)

- И да, он умеет портировать Kali Nethunter в chroot среде)

Код:

[*] apt update && apt upgrade

[*] git clone https://github.com/Hax4us/Nethunter-In-Termux.git

[*] cd Nethunter-In-Termux

[*] chmod +x kalinethunter

[*] ./kalinethunter

[*]./startkali.sh

Последнее редактирование модератором: