Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Пентест

Пентест (тестирование на проникновение) – имитация реальных кибератак для проверки компьютерной безопасности, поиска и устранения уязвимостей, которые могут вызвать некорректную работу или отказ системы. Во время тестирования проводится анализ, который позволяет оценить защиту с позиций атакующего, выделить слабые места и дать рекомендации по их устранению. Как проводится пентест? Проверки возможны в двух форматах. В первом случае специалисты, которые проводят тестирование, не располагают информацией об устройстве защиты и структуре сети. Второй вариант предполагает предварительное ознакомление исполнителей с системой защиты. Есть также промежуточные схемы, когда информация известна частично. Оптимальным считается сочетание двух методов, которое даёт максимум данных. Чтобы упростить и удешевить работу пентестеров, используют стандартизированные методологии GWAPT, OWASP, IEM. О том, как проконтролировать работу специалистов, убедиться, что найдены все «дыры» и усилить собственную защиту – в подборке тематических материалов этого раздела.

Soft Burp Suite. 1 часть. Обзор и начальная настройка

Ноя 27

- 14 525

- 27

Приветствую аудиторию Codeby. Давно хотел начать писать сюда, но всё откладывал. Знаю, что здесь уже есть похожие статьи, но я не могу по зову совести выбросить какой-то материал, т.к планируется целый цикл статей и одна статья будет ступенью в понимании другой.

Это самый настоящий армейский швейцарский нож в мире ИБ. Если вы хотите уметь проводить аудиты безопасности, то вы обязаны изучить эту платформу, т.к она ускорит весь процесс, а её удобству можно только позавидовать.

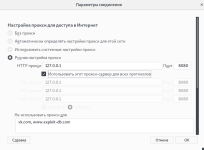

Burp Suite – это интегрированная платформа для выполнения тестов по безопасности веб-приложений. Её различные инструменты эффективно работают вместе для поддержки всего процесса тестирования, от составления карты сайта и анализа поверхности атаки приложения до поиска и эксплуатации уязвимостей безопасности. Написан на Java.

Официальный сайт...

Это самый настоящий армейский швейцарский нож в мире ИБ. Если вы хотите уметь проводить аудиты безопасности, то вы обязаны изучить эту платформу, т.к она ускорит весь процесс, а её удобству можно только позавидовать.

Что такое Burp Suite

Burp Suite – это интегрированная платформа для выполнения тестов по безопасности веб-приложений. Её различные инструменты эффективно работают вместе для поддержки всего процесса тестирования, от составления карты сайта и анализа поверхности атаки приложения до поиска и эксплуатации уязвимостей безопасности. Написан на Java.

Официальный сайт...

Статья Уязвимости форматных строк и перезапись глобальных переменных - Изучение методов эксплуатации на примерах, часть 13

Ноя 24

- 3 393

- 0

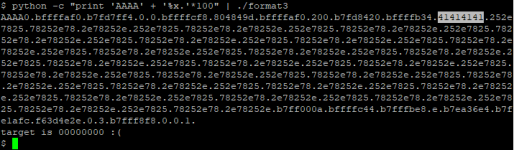

Доброго времени суток, посетители портала codeby. Продолжаем разбирать уязвимости форматных строк. И так предыдущей статье мы ознакомились с перезаписью глобальных переменных, на этот раз мы будем так же перезаписывать глобальные переменные к конкретному значению. Но при этом более тщательнее контролируя данные которые хотим записать.

Описание ExploitMe

Это более продвинутый уровень переход от формата2, он показывает, как записать в память процесса более 1 или 2 байта памяти. Это также учит вас тщательно контролировать, какие данные записываются в память процесса.

Этот уровень находится в / opt / protostar / bin / format3

Описание ExploitMe

Это более продвинутый уровень переход от формата2, он показывает, как записать в память процесса более 1 или 2 байта памяти. Это также учит вас тщательно контролировать, какие данные записываются в память процесса.

Этот уровень находится в / opt / protostar / bin / format3

Ссылка скрыта от гостей

...Статья Red/Blue Team – детальный обзор

Ноя 08

- 11 237

- 2

Вступление

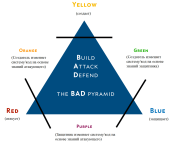

Мир инфобеза постоянно расширяется, и пентест набирает все больше и больше популярности. Только на Codeby можно найти сотни статей о данной теме. Но вот редтиминг и блютиминг почему-то не так явно освещается, а особенно в СНГ сегменте. Из-за этих размышлений, я решил написать статью, которая расставит все точки над и, а также даст гибкое представление о данной области.

Что такое Red и Blue Team. В чем разница?

Soft Утилита Helios и ещё несколько слов о Wordpress

Ноя 04

- 5 203

- 2

Приветствую, Уважаемые Друзья,Форумчане. Неприметная утилитка попалась на глаза,решил её протестировать. Она оказалась результативной на своём поле. Автор рассматриваемой утилиты Stefan Vlems г.Эйндховен-это Нидерланды. Для написания статьи также частично воспользовался вот этим

Установка:

Использование:

В утилиту встроена база, которую можно обновлять:

Умеет сканировать домен:

Доступна опция поверхностного сканирования:

Ссылка скрыта от гостей

. В продолжение к опциям, их немало.Установка:

Код:

# git clone https://github.com/stefan2200/Helios.git

# cd Helios/

# pip install -r requirements.txt

# chmod +x helios.py

# python helios.py -hВ утилиту встроена база, которую можно обновлять:

Код:

# cd webapps/databases

# python update.py -a

Код:

# python helios.py -u "http://target.com/" -c -s

Код:

# python helios.py -u "http://target.com/" -c -s...Школа Не смогли пройти курс WAPT ? — вам сюда

Окт 28

- 5 662

- 9

WAPT - перезагрузка

Предложение действительно для тех, кто покупал наш курс, но не смог его пройти до конца

Предложение действительно для тех, кто покупал наш курс, но не смог его пройти до конца

- Предлагаю еще раз попробовать свои силы с потоком, который стартует 1 марта;

- Стоимость обучения для вас составит 12.000 руб за 4,5 месяца;

- Обучение начинаете с первого урока. Практика так же, с 1 задания;

- Напишите мне или в обратную связь письмо с аккаунта форума, для которого предоставлялся доступ к форуму курса. Вы сильно сократите время проверки, если оставите комментарий в письме, где мы обсуждали покупку.

Soft Entropy: Тестируем IP-камеры

Окт 21

- 9 334

- 13

Добрый день,Уважаемые Друзья и Форумчане.

Понедельник-нелёгкое время, поэтому решил запостить что-нибудь лёгкое.

У Entynetproject Organization стали попадаться неплохие инструменты для pentest.

Автор данного инструмента enty8080.

Предназначен для тестирования и эксплуатации уязвимости wifi-камер, связанных с сервером GoAhead.

Применение рассматриваемого инструмента запрещено в незаконных целях.

Информация предоставлена исключительно для ознакомления и изучения проблем безопасности.

Будьте пожалуйста этичными.

Установка:

Опции интуитивно понятны и единственная сложность-это раздобыть ключи API shodan, или zoomeye.

Если их надумаете использовать,то команда на поиск IP-камер:

Для работы со списком из текстового файла (файл...

Понедельник-нелёгкое время, поэтому решил запостить что-нибудь лёгкое.

У Entynetproject Organization стали попадаться неплохие инструменты для pentest.

Автор данного инструмента enty8080.

Предназначен для тестирования и эксплуатации уязвимости wifi-камер, связанных с сервером GoAhead.

Применение рассматриваемого инструмента запрещено в незаконных целях.

Информация предоставлена исключительно для ознакомления и изучения проблем безопасности.

Будьте пожалуйста этичными.

Установка:

Код:

# git clone https://github.com/entynetproject/entropy.git

# cd entropy

# chmod +x install.sh

# ./install.shЕсли их надумаете использовать,то команда на поиск IP-камер:

Код:

# entropy -b 2 -v --shodan API_ключ

или # python3 entropy.py -b 2 -v --shodan API_ключСтатья Пентест веб-приложений: Роли пользователей. Процесс регистрации и получения аккаунта. Перечисление аккаунтов.

Сен 12

- 5 828

- 4

Привет, Codeby!

Продолжаем изучать пентест веб-приложений и OWASP Testing Guide. Сегодня поговорим о ролях пользователей, о процессе регистрации и получении аккаунта, а так же об определении имен и аккаунтов пользователей, зарегистрированных в системе.

Соответствующий раздел OWASP Testing Guide -

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

[URL...

codeby.net

[URL...

Продолжаем изучать пентест веб-приложений и OWASP Testing Guide. Сегодня поговорим о ролях пользователей, о процессе регистрации и получении аккаунта, а так же об определении имен и аккаунтов пользователей, зарегистрированных в системе.

Соответствующий раздел OWASP Testing Guide -

Ссылка скрыта от гостей

Как стать хакером и как взломать сайт или беглое знакомство с OWASP Testing Guide

В этой статье я попробую ответить на два самых часто задаваемых вопроса на тематических форумах

Введение в пентест веб-приложений: поиск утечек информации с помощью поисковых систем

Сегодня получим небольшую дозу теории и приступим к практической части

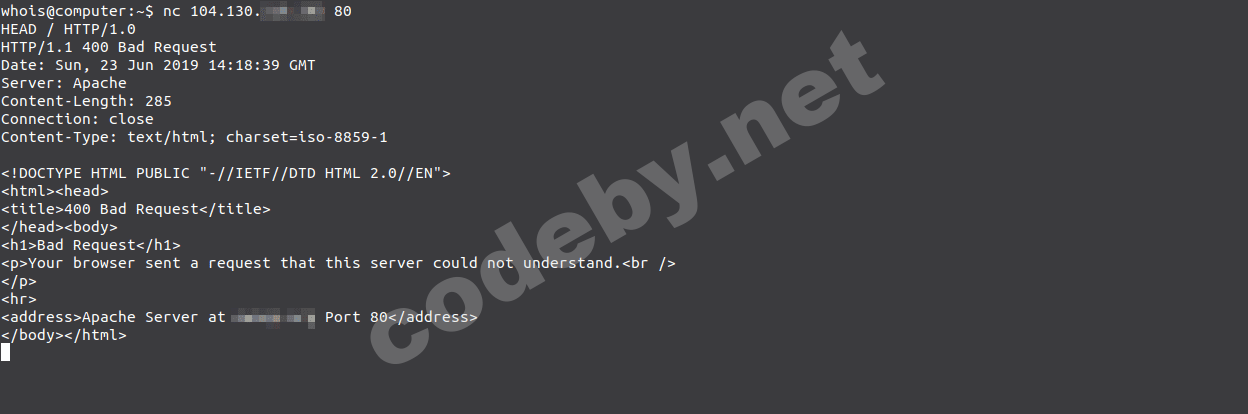

Пентест веб приложений: определение веб-сервера, изучение robots.txt, определение приложений на веб-сервере.

Сегодня научимся определять поставщика и версию веб-сервера, искать веб-приложения на сервере и взглянем на robots.txt.

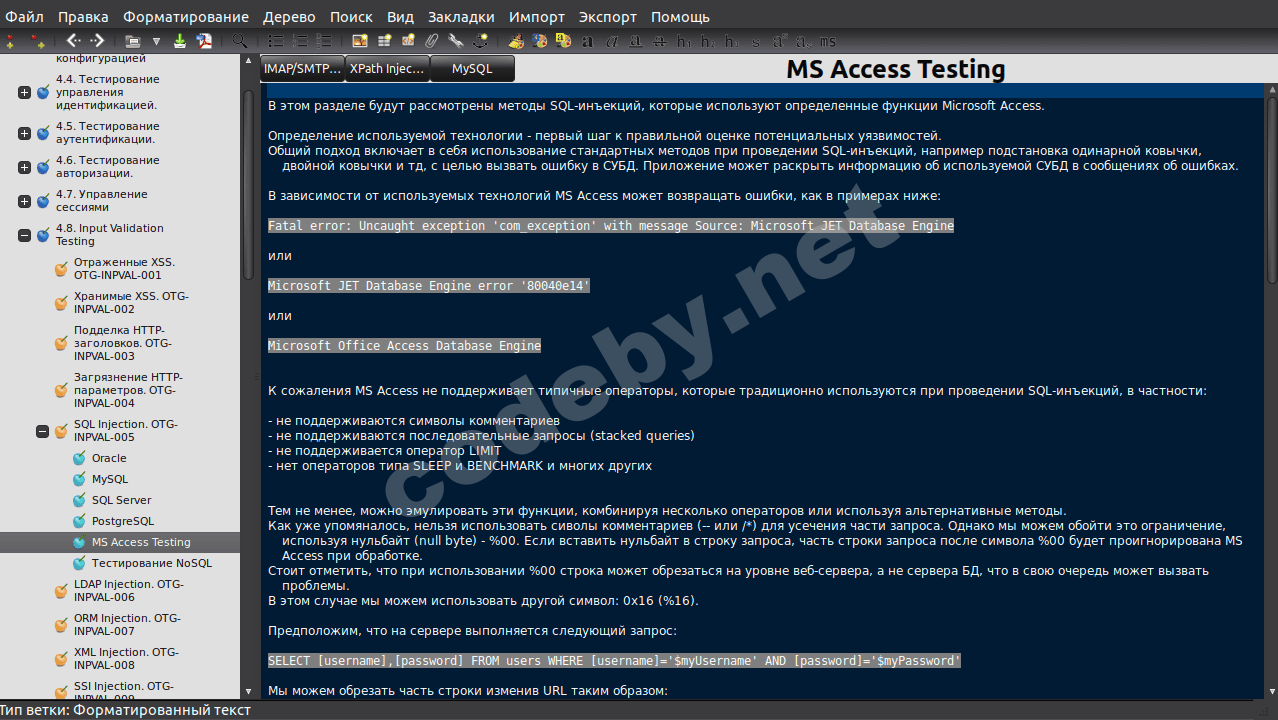

Статья SQL-injection, Error Based - XPATH

Авг 21

- 9 301

- 17

Всем привет!

Предыдущие статьи по инъекциям:

union-based union-based-bystrye-texniki

Начиная с версии MySQL 5.1, разработчики внедрили функции для работы с XML. Для работы с XML есть две функции:

ExtractValue() - Позволяет выбирать записи средствами XPAth.

UpdateXML() - Возвращает измененный XML-фрагмент.

XPath (XML Path Language) — язык запросов к элементам XML-документа.

Несмотря на то, что в коде учебной веб-страницы мы не будем использовать XML, уязвимость прекрасно будет работать )

Мы просто будем использовать одну из функций XPATH, чтобы генерировать ошибку и получать вывод нужных данных.

Ну что же, запустим mysql, и создадим новую базу...

Предыдущие статьи по инъекциям:

union-based union-based-bystrye-texniki

Начиная с версии MySQL 5.1, разработчики внедрили функции для работы с XML. Для работы с XML есть две функции:

ExtractValue() - Позволяет выбирать записи средствами XPAth.

UpdateXML() - Возвращает измененный XML-фрагмент.

XPath (XML Path Language) — язык запросов к элементам XML-документа.

Несмотря на то, что в коде учебной веб-страницы мы не будем использовать XML, уязвимость прекрасно будет работать )

Мы просто будем использовать одну из функций XPATH, чтобы генерировать ошибку и получать вывод нужных данных.

Ну что же, запустим mysql, и создадим новую базу...

Статья SQL-injection, UNION BASED - Быстрые техники

Авг 16

- 10 053

- 13

Приветствую тебя читатель!

Надеюсь ты уже решил базовые задачки из предыдущей статьи.

А сегодня я расскажу о более продвинутых техниках, позволяющих извлекать данные из баз гораздо быстрее. Данный подход называется DIOS(DUMP IN ONE SHOOT)

В прошлый раз определить что в таблице 4 столбца получилось только за 4 запроса. При большем количестве столбцов и подавно запросов будет больше. Но есть способ, который работает в большинстве случаев, с помощью которого можно узнать количество колонок всего лишь отправив 1 запрос. В этом нам поможет уже знакомый оператор GROUP BY.

Только использовать его на сей раз будем по-иному. Откроем наш прошлый сайт и отправим-ка мы во-о-о-т такенный запрос:

1' GROUP BY...

Надеюсь ты уже решил базовые задачки из предыдущей статьи.

А сегодня я расскажу о более продвинутых техниках, позволяющих извлекать данные из баз гораздо быстрее. Данный подход называется DIOS(DUMP IN ONE SHOOT)

В прошлый раз определить что в таблице 4 столбца получилось только за 4 запроса. При большем количестве столбцов и подавно запросов будет больше. Но есть способ, который работает в большинстве случаев, с помощью которого можно узнать количество колонок всего лишь отправив 1 запрос. В этом нам поможет уже знакомый оператор GROUP BY.

Только использовать его на сей раз будем по-иному. Откроем наш прошлый сайт и отправим-ка мы во-о-о-т такенный запрос:

1' GROUP BY...

Категории блога

Пользователи онлайн

Всего: 86 (пользователей: 12, гостей: 74)