Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Анонимность и приватность

Анонимность в сети делят на два типа: социальную и техническую. Социальная анонимность – ограничение доступа к информации, которую пользователи могут дать о себе сами. Техническая анонимность – это защита конфиденциальных данных программными способами. Программные методы основаны на использовании сервисов-посредников и защищённых каналов связи. Наиболее часто используются прокси-серверы – посредники между отправителем сообщения и сайтом. Помимо прокси применяют технологию VPN, которая помогает скрыть IP и I2P, которая работает поверх Сети. Одним из самых надёжных способов сохранить анонимность считается Tor, который обеспечивает маршрутизацию через несколько прокси-серверов. Существуют десятки и сотни отдельных проектов, помогающих обеспечить анонимность. Это сети на основе Wi-Fi, расширения для браузеров, отдельные программы, устанавливаемые на компьютер. Они не гарантируют полной анонимности, но заметно усложняют путь к персональным данным. В этом разделе собраны статьи и практические рекомендации по сохранению анонимности в сети.

Взламываем onion сайты.

Дек 11

- 25 334

- 20

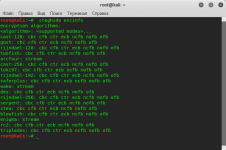

Привет, в этой статье я хочу рассказать о способах взлома onion сайтов. Самый простой способ найти уязвимость на сайте - это воспользоваться сканером уязвимостей, а вот как его настроить под onion - это уже другой вопрос. Давайте воспользуемся популярным сканером sqlmap, чтобы запустит его для сканирования onion сайта достаточно выполнить команду:

А вот со сканером nmap, нам придется повозиться. Итак, для начала нам нужно:

1) Скачать и установить специальную версию nmap-nseportscan-socks4a.

2) Добавить в файл hosts запись «127.0.0.1 .onion», это позволяет избежать ошибки разрешения имени .onion

3) Скачать и запустить Tor.

4) Запустить nmap с правами root, используя следующие параметры:

sudo ./nmap -sK --script connectscan, <список скриптов> --proxy socks4a://127.0.0.1:9050 cx7b2vy6foxjlzsh.onion –F.

А, что делать если не один из сканеров не сработал ...

Код:

python sqlmap.py -u «.onion/qwertyqwerty.php» --data=«id=1» --tor --tor-port=9050 --tor-type=SOCKS51) Скачать и установить специальную версию nmap-nseportscan-socks4a.

2) Добавить в файл hosts запись «127.0.0.1 .onion», это позволяет избежать ошибки разрешения имени .onion

3) Скачать и запустить Tor.

4) Запустить nmap с правами root, используя следующие параметры:

sudo ./nmap -sK --script connectscan, <список скриптов> --proxy socks4a://127.0.0.1:9050 cx7b2vy6foxjlzsh.onion –F.

А, что делать если не один из сканеров не сработал ...

Статья Скрываем информацию при помощи steghide

Ноя 30

- 14 849

- 20

Приветсвую всех, кто уже давно с нами и тех, кто только присоединился.

Продолжаем цикл статей о терминале, минимализме и противодействии...

Для начала немного углубимся в изучение термина из wikipedia:

Steghide - консольная утилита позволяющая скрывать информацию методом стеганографии в графических или аудио файлах...

Продолжаем цикл статей о терминале, минимализме и противодействии...

Для начала немного углубимся в изучение термина из wikipedia:

Ссылка скрыта от гостей

- наука о скрытой передачи информации путём сохранения в тайне самого факта передачи. В отличии от криптографии, скрывающей содержимое секретного сообщения, стеганография скрывает сам факт его существования. Как правило сообщение будет выглядеть как что либо иное, сообщение не привлекает к себе внимания, скрывая даже сам факт наличия каких либо скрытых посланий. Стеганографию обычно используют совместно с методами криптографии, таким образом дополняя её.Steghide - консольная утилита позволяющая скрывать информацию методом стеганографии в графических или аудио файлах...

Статья Гайд для новичков по riseup

Ноя 06

- 30 725

- 61

Приветствую всех постояльцев форума!

Решил написать эту портянку по многочисленным просьбам читателей. Сгодится как новичкам, так и более продвинутым пользователям для выстраивания своих цепочек анонимности. Все с картинками. Внятно разжевано и понятно. Как мы все любим.

У меня уже есть специально подготовленный инвайт s5vf-h392. Но он одноразовый и именно для этой статьи в рамках форума.

Если инвайта у вас нет - его можно получить самому. Достаточно написать токен разработчикам

Решил написать эту портянку по многочисленным просьбам читателей. Сгодится как новичкам, так и более продвинутым пользователям для выстраивания своих цепочек анонимности. Все с картинками. Внятно разжевано и понятно. Как мы все любим.

Ссылка скрыта от гостей

- очень старый сервис активистов. Образован еще в далеком 1999 году. И живет чисто на

Ссылка скрыта от гостей

пользователей. Именно он предоставит нам хорошую почту и vpn-сервис. Но так просто туда не попадешь - нужен инвайт. По простому - приглашение.У меня уже есть специально подготовленный инвайт s5vf-h392. Но он одноразовый и именно для этой статьи в рамках форума.

Если инвайта у вас нет - его можно получить самому. Достаточно написать токен разработчикам

Ссылка скрыта от гостей

...Статья OnionScan

Ноя 05

- 7 963

- 1

OnionScan - свободный инструмент с открытым исходным кодом для ирасследования Dark Web. На все удивительные технологические инновации в сфере анонимности и конфиденциальности всегда нависает постоянная угроза, имеющая не эффективные технологические патчи - это человеческие ошибки.

Будь то утечки оперативной безопасности или неправильная настройка программного обеспечения - наиболее часто времена нападения на анонимность не приходят от базовой системы, а от себя.

OnionScan имеет две основные цели:

- Мы хотим помочь операторам скрытых сервисов, найти и исправить проблемы оперативной безопасности с их услугами. Мы хотим помочь им обнаружить неверные настройки и вдохновить новое поколение анонимности, инженерных проектов, чтобы помочь сделать мир более уединенным местом.

- Во-вторых, мы хотим помочь исследователям контролировать и отслеживать Dark Web-сайты. В действительности мы хотим...

Статья Технические аспекты анонимизации в интернете: начало

Ноя 01

- 23 295

- 35

Статья для участия в конкурсе на codeby.

Осень, за окном - бесконечный и депрессивный дождь.

Дни пролетают быстро и незаметно.

За окном - опять темно.

Прошлую ночь мне не позволила выспаться строптивая medusa, не желающая брутфорсить ssh через ProxyCheyns.

Сегодняшний день прошёл безрадостно и как только я была готова оставить своего цифрового друга в одиночестве и погрузиться в царство Морфея, мой взгляд зацепился за ...

"Конкурс ? "- промелькнуло в голове.

"Что там придумали админы codeby ?" - взбудоражился почти спящий мозг.

"Сейчас что-нибудь напишу ))" - решило всё тело.

Осталось лишь немногое - определиться с темой статьи.

Давно уже хотелось поделиться своим опытом в области анонимизации в сети, но не было стимула, не было повода.

А тут "конкурс" - ну чем не повод.

Итак, в очередной раз, опостылевшая всем и каждому,

"Анонимизация...

Статья Безопасность сайтов в Tor. Атаки на Tor Hidden Service.

Окт 08

- 5 668

- 1

D

В прошлой статье, мы кратко поговорили о том, насколько легко проводить атаки на Tor Hidden Service, что в общем-то, не делает сайты в Tor более безопасными. Разница Tor Hidden Service и обычного сайта только в том, что в первом случае траффик шифруется и перенаправляется через три случайные Tor-relay (иногда больше).

Сегодня поговорим о том какие бывают атаки, направленные на деанонимизацию пользователей Tor Hidden Service, а в следующих статьях, некоторые рассмотрим на практике.

Сразу оговорюсь, что рассматривать атаки мы будем, в первую очередь, с точки зрения человека с ограниченными ресурсами, хотя будут упомянуты и атаки которые под силу преимущественно спецслужбам.

Возможные атаки на Скрытые Сервисы Tor, направленные на деанонимизацию сервера и пользователей:

- Тайминг-атаки

- Атаки пересечения и подтверждения

- Атака по сторонним...

Статья Безопасность сайтов в Tor - Взлом Hidden Tor Service

Окт 03

- 10 321

- 14

D

Tor Hidden Services

Что такое Tor? Tor означает The Onion Route, он направлен на то, чтобы скрыть свои идентификаторы и онлайн-активность от различных алгоритмов анализа и анализа трафика.

Tor использует реализацию маршрутизации .onion для сайтов и веб-приложений, размещенных в скрытой сети Tor. Tor шифрует траффик и в случайном порядке пропускает через сеть реле, работающих на компьютерах волонтеров по всему миру.

Сайты Tor защищены от взлома не более чем обычный сайт, многие пользователи приходят к выводу, что, поскольку они используют сеть Tor, то они находятся в безопасности, думают что их нельзя идентифицировать и установить личность. Веб-мастера, которые используют сеть Tor, считают, что сайты безопасны. Это, однако, неправда, службы, которые запускаются на стандартном веб-сервере, также выполняются на сайтах, размещенных на Tor.

Сегодня мы поговорим о том, каким же образом можно взломать Tor Hidden Service, данная статья является началом цикла, в самом же цикле, я...

Что такое Tor? Tor означает The Onion Route, он направлен на то, чтобы скрыть свои идентификаторы и онлайн-активность от различных алгоритмов анализа и анализа трафика.

Tor использует реализацию маршрутизации .onion для сайтов и веб-приложений, размещенных в скрытой сети Tor. Tor шифрует траффик и в случайном порядке пропускает через сеть реле, работающих на компьютерах волонтеров по всему миру.

Сайты Tor защищены от взлома не более чем обычный сайт, многие пользователи приходят к выводу, что, поскольку они используют сеть Tor, то они находятся в безопасности, думают что их нельзя идентифицировать и установить личность. Веб-мастера, которые используют сеть Tor, считают, что сайты безопасны. Это, однако, неправда, службы, которые запускаются на стандартном веб-сервере, также выполняются на сайтах, размещенных на Tor.

Сегодня мы поговорим о том, каким же образом можно взломать Tor Hidden Service, данная статья является началом цикла, в самом же цикле, я...

DarkWeb #2

Сен 10

- 40 133

- 21

S

Это вторая часть из серии "О DarkNet". Если не читали первую часть советую прочесть.

Первые шаги в темноте.

Первое о чём стоит поговорить - это поисковики. Большинство из них - аля-Google. Они сильно уступают реальному поисковому гиганту. Вот список поисковиков, выбирайте на свой вкус и цвет:Первые шаги в темноте.

- Grams

- not Evil

- Torch

- Fess

Результаты их скудны и не оптимизированы, поэтому поисковики хоть и есть, но не пользуются особым спросом. Эту проблему решии ещё до появления больших поисковиков - это каталог полезных ссылок. В ДаркНете эту функцию исполняте есурс под названием Hidden Wiki, но у нее есть один минус: большое количество ссылок с ее базы не открываются, а сортировка вовсе непонятная и остаётся загадкой для всех.Еще есть HD Wiki, Onion URL...