Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форензика и OSINT

"Форензика"-от латинского «foren»,«речь перед форумом»,выступление перед судом, судебные дебаты. В русский язык пришло из английского. Сам термин «forensics» это сокращенная форма от «forensic science», дословно «судебная наука», то есть наука об исследовании доказательств – криминалистика. Криминалистика которая изучает компьютерные доказательства, по английски будет «computer forensics». В России слово форензика имеет одно значение - компьютерная криминалистика.

Статья Поднимаем IDS SNORT для обнаружения хакера в сети

Янв 29

- 9 637

- 3

Всем доброго дня. На одной из страниц форума мне попадалось обсуждение темы: как обнаружить вторжение в корпоративную сеть. Я пообещал снять видео на эту тему, однако понял, что оно получится долгое и не интересное, поэтому решил написать статью. Возможно кто-то ее использует как мануал к действию.

Начнем с теории.

Изначально, после попадания в сеть, хакер начинает ее изучать. Это, в первую очередь, различные приемы сканирования, а значит генерация большого объема трафика, который в штатном режиме не используется в больших количествах. Вот именно по трафику и можно вычислить несанкционированный доступ. Для этого применяются 2 вида программного или аппаратного обеспечения: IPS и IDS.

IDS (Intrusion Detection System) или система обнаружения вторжений представляет собой программный или аппаратный комплекс, который устанавливается в сети и анализирует трафик на предмет «нежелательного». Существует огромное количество разновидностей данной системы, однако по функционалу они слабо различаются: есть IDS, которые анализируют только трафик, либо есть дополнительные функции, которые могут отслеживать...

Начнем с теории.

Изначально, после попадания в сеть, хакер начинает ее изучать. Это, в первую очередь, различные приемы сканирования, а значит генерация большого объема трафика, который в штатном режиме не используется в больших количествах. Вот именно по трафику и можно вычислить несанкционированный доступ. Для этого применяются 2 вида программного или аппаратного обеспечения: IPS и IDS.

IDS (Intrusion Detection System) или система обнаружения вторжений представляет собой программный или аппаратный комплекс, который устанавливается в сети и анализирует трафик на предмет «нежелательного». Существует огромное количество разновидностей данной системы, однако по функционалу они слабо различаются: есть IDS, которые анализируют только трафик, либо есть дополнительные функции, которые могут отслеживать...

Статья DFIRTrack - Анализ и форензика систем

Янв 22

- 5 156

- 0

Приветствую гостей и участников портала Codeby.net.

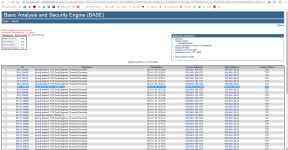

В этой статье, я хочу описать и подробно рассказать о работе инструмента для форензики систем – DFIRTrack.

DFIRTrack (приложение для цифровой криминалистики и отслеживания инцидентов) - это веб-приложение с открытым исходным кодом, основанное на Django и использующее базу данных PostgreSQL.

В отличие от других инструментов реагирования на инциденты, которые в основном основаны на конкретных случаях и поддерживают работу CERT, SOC в повседневной работе.

DFIRTrack - ориентирован на обработку одного крупного инцидента, с большим количеством уязвимых систем. Он предназначен для использования в качестве инструмента для специальных групп реагирования на инциденты.

В отличие от прикладных программ, DFIRTrack работает системно. Он отслеживает состояние различных систем и связанных с ними задач, постоянно информируя аналитика о состоянии и количестве изменениях в системах, в любой момент на этапе расследования, вплоть до этапа исправления процесса реагирования на инциденты.

Особенности:

Одним из направлений является быстрый и надежный импорт и экспорт систем и связанной с ними информации...

В этой статье, я хочу описать и подробно рассказать о работе инструмента для форензики систем – DFIRTrack.

DFIRTrack (приложение для цифровой криминалистики и отслеживания инцидентов) - это веб-приложение с открытым исходным кодом, основанное на Django и использующее базу данных PostgreSQL.

В отличие от других инструментов реагирования на инциденты, которые в основном основаны на конкретных случаях и поддерживают работу CERT, SOC в повседневной работе.

DFIRTrack - ориентирован на обработку одного крупного инцидента, с большим количеством уязвимых систем. Он предназначен для использования в качестве инструмента для специальных групп реагирования на инциденты.

В отличие от прикладных программ, DFIRTrack работает системно. Он отслеживает состояние различных систем и связанных с ними задач, постоянно информируя аналитика о состоянии и количестве изменениях в системах, в любой момент на этапе расследования, вплоть до этапа исправления процесса реагирования на инциденты.

Особенности:

Одним из направлений является быстрый и надежный импорт и экспорт систем и связанной с ними информации...

Статья Imago - Форензика изображений

Янв 22

- 7 643

- 2

Приветствую гостей и участников портала Codeby.net.

В этой статье, мы на примерах рассмотрим способ форензики изображений с помощью инструмента с открытым исходным кодом – Imago-forensics.

Imago - это инструмент на Python, который рекурсивно извлекает цифровые доказательства из изображений. Этот инструмент полезен во время цифрового судебного расследования.

Если вам нужно извлечь цифровые доказательства и у вас есть много изображений, с помощью этого инструмента вы сможете легко сравнить их.

Imago - позволяет извлечь доказательства в файл CSV или в базу данных sqlite. Если в формате JPEG присутствуют GPS-координаты, Imago может извлечь долготу и широту и преобразовать их в градусы и получить соответствующую информацию, такую как город, страна, почтовый индекс и т.д.

Imago - предлагает возможность расчета анализа уровня ошибок и обнаружить обнаженное тело на фото, но этот функционал находится в версии BETA.

Установка:

Эта команда установит необходимые зависимости:

В этой статье, мы на примерах рассмотрим способ форензики изображений с помощью инструмента с открытым исходным кодом – Imago-forensics.

Imago - это инструмент на Python, который рекурсивно извлекает цифровые доказательства из изображений. Этот инструмент полезен во время цифрового судебного расследования.

Если вам нужно извлечь цифровые доказательства и у вас есть много изображений, с помощью этого инструмента вы сможете легко сравнить их.

Imago - позволяет извлечь доказательства в файл CSV или в базу данных sqlite. Если в формате JPEG присутствуют GPS-координаты, Imago может извлечь долготу и широту и преобразовать их в градусы и получить соответствующую информацию, такую как город, страна, почтовый индекс и т.д.

Imago - предлагает возможность расчета анализа уровня ошибок и обнаружить обнаженное тело на фото, но этот функционал находится в версии BETA.

Установка:

Код:

pip install imagoЭта команда установит необходимые зависимости:

- python 2.7

- exifread 2.1.2

- python-magic 0.4.15

- argparse 1.4.0

- pillow 5.2.0

- nudepy 0.4...

Статья Мастерство Сети: Ваш DNS, WebMap и Nmap для Точной Аналитики Безопасности

Янв 22

- 9 165

- 8

Приветствую, гостей и обитателей форума Codeby.net!

В этой статье речь пойдет о двух вещах:

Что касается первой, мы видели очень много надстроек облегчающих вывод, анализ и прочие моменты при работе со сканером nmap, их много и они разнообразны.

Но в этот раз мне попалась, довольно интересная вещь – работающая в докере web-панель, которая позволяет анализировать отчеты nmap формата XML, при этом она анализирует хосты на возможные уязвимости, а так же позволяет строить карту сети.

WebMap – достаточно информативна, легка в использовании и обладает весьма дружественным интерфейсом.

Ну а второй пункт, собственный DNS, это скорее дополнение к статье, так как, при установке и настройке WebMap, мне захотелось обращаться к ней не по IP, а по доменному имени, для удобства.

Нужно было давно этим заняться, так как сервисов и хостов в моей локальной сети достаточно много и я постоянно путаюсь, что и где живет.

Ну и может кому-то это будет полезной подсказкой.

Приступим к установке и...

В этой статье речь пойдет о двух вещах:

- WebMap – Web-панель для анализа отчетов XML Nmap;

- DNS для своей локальной сети.

Что касается первой, мы видели очень много надстроек облегчающих вывод, анализ и прочие моменты при работе со сканером nmap, их много и они разнообразны.

Но в этот раз мне попалась, довольно интересная вещь – работающая в докере web-панель, которая позволяет анализировать отчеты nmap формата XML, при этом она анализирует хосты на возможные уязвимости, а так же позволяет строить карту сети.

WebMap – достаточно информативна, легка в использовании и обладает весьма дружественным интерфейсом.

Ну а второй пункт, собственный DNS, это скорее дополнение к статье, так как, при установке и настройке WebMap, мне захотелось обращаться к ней не по IP, а по доменному имени, для удобства.

Нужно было давно этим заняться, так как сервисов и хостов в моей локальной сети достаточно много и я постоянно путаюсь, что и где живет.

Ну и может кому-то это будет полезной подсказкой.

Приступим к установке и...

Статья RDP forensic event logs - RDP в журналах событий ОС Windows 10

Янв 07

- 17 341

- 3

RDP forensic event logs - RDP в журналах событий ОС Windows 10 (статья в стадии написания не окончена)

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

В этой статье мы рассмотрим процесс экспертизы событий event logs в Windows 10 Версия 1809 (Сборка ОС 17763.195), 64 и 32 разрядных операционных систем, относящейся к RDP (Remote Desktop Protocol) – специальный протокол, разработанный компанией Microsoft для удаленного управления ОС Windows (протокол удалённого рабочего стола).

Версии Windows начиная с Vista включают ряд новых событий, которые не регистрируются системами Windows XP. Выпуски Windows Server содержат большее количество и типы событий.

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

В этой статье мы рассмотрим процесс экспертизы событий event logs в Windows 10 Версия 1809 (Сборка ОС 17763.195), 64 и 32 разрядных операционных систем, относящейся к RDP (Remote Desktop Protocol) – специальный протокол, разработанный компанией Microsoft для удаленного управления ОС Windows (протокол удалённого рабочего стола).

Версии Windows начиная с Vista включают ряд новых событий, которые не регистрируются системами Windows XP. Выпуски Windows Server содержат большее количество и типы событий.

журналы событий Windows получили расширение *.EVTX. Этот новый формат, называемый форматом Windows XML Event Log (EVTX), заменяет формат EVT, используемый в Windows XP. Помимо журналов событий начиная с Vista, существуют журналы приложений и служб, которые записывают события о конкретном компоненте или приложении, а не о...

Статья [4 часть] Получение сообщений из базы данных Telegram, Viber и WhatsApp (доработка модуля работы с БД Viber)

Дек 22

- 20 815

- 29

Всем привет!

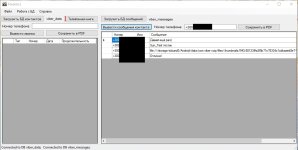

В предыдущих статьях был описан способ изъятий сообщений из БД Telegram, Viber и WhatsApp:

- [1 часть] Получение сообщений из базы данных Telegram

- [2 часть] Получение сообщений из базы данных Telegram и Viber

- [3 часть] Получение сообщений сообщений из базы данных Telegram, Viber и WhatsApp

Был замечен некорректный вывод сообщений пользователей с работой БД Viber. Модуль доработал и модифицировал.

И так, работать с программой точно так же как и раньше.

Модификация заключается в том, что если с помощью Viber пользователь не пользовался звонками то раздел с звонками будет пустым и фильтровать данные по номеру мы не сможем. Для того чтобы избежать такой проблемы был внедрён модуль телефонная книга.

В предыдущих статьях был описан способ изъятий сообщений из БД Telegram, Viber и WhatsApp:

- [1 часть] Получение сообщений из базы данных Telegram

- [2 часть] Получение сообщений из базы данных Telegram и Viber

- [3 часть] Получение сообщений сообщений из базы данных Telegram, Viber и WhatsApp

Был замечен некорректный вывод сообщений пользователей с работой БД Viber. Модуль доработал и модифицировал.

И так, работать с программой точно так же как и раньше.

Модификация заключается в том, что если с помощью Viber пользователь не пользовался звонками то раздел с звонками будет пустым и фильтровать данные по номеру мы не сможем. Для того чтобы избежать такой проблемы был внедрён модуль телефонная книга.

[ATTACH type="full"...

Статья Анализ Wi-Fi трафика с Probequest: понимание и защита данных

Дек 22

- 21 824

- 21

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Введение.Начнем с того, что все устройства Wi-Fi(роутеры) посылают сигнальные пакеты(Beacon Frames), для того чтобы другие устройства знали о существование точки и подключались к этой сети. Забегая наперед скажу, что помимо проблем с конфиденциальностью, такие пакеты можно использовать для отслеживания устройств и проведения различных атак, такие как Злой двойник.

В этой статье я попытаюсь объяснить, как обнаружить устройства которые посылают такие пакеты и что вообще с ними можно делать.

Краткая теория

Здесь никак не обойтись без теории. Начнем с того, что все устройства занимаются...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →