Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Конкурсы и активности

Изучаем Python на практике. Пишем аналог утилит wc и split (для подсчета строк и разрезания текстовых файлов).

Дек 12

- 8 198

- 2

Статья для участия в Конкурсе программистов.

Это вторая статья из цикла "Изучаем Python на практике".

Первый пост: Изучаем Python на практике. Пишем чекер SSH серверов.

Смотрите комментарии к посту, если будут найдены ошибки или внесены исправления, буду публиковать их в комментариях, так как через некоторое время возможность редактирования поста пропадает.

В *nix подобных системах есть две утилиты: wc - для подсчета строк в файле, split для разрезания файлов. Однако split режет файлы по количеству байт, не учитывая содержимое.

Попробуем создать их аналог для работы с текстовыми файлами.

Сформулируем техническое задание.

Наша самописная утилита, назовем ее "filecut", должна обладать следующим функционалом:

Это вторая статья из цикла "Изучаем Python на практике".

Первый пост: Изучаем Python на практике. Пишем чекер SSH серверов.

Смотрите комментарии к посту, если будут найдены ошибки или внесены исправления, буду публиковать их в комментариях, так как через некоторое время возможность редактирования поста пропадает.

В *nix подобных системах есть две утилиты: wc - для подсчета строк в файле, split для разрезания файлов. Однако split режет файлы по количеству байт, не учитывая содержимое.

Попробуем создать их аналог для работы с текстовыми файлами.

Сформулируем техническое задание.

Наша самописная утилита, назовем ее "filecut", должна обладать следующим функционалом:

- уметь подсчитывать строки в указанном текстовом файле - пользователь вводит...

FTP-граббер

Дек 08

- 5 658

- 4

Статья для участия в Конкурсе программистов

Граббер анонимных FTP.

Используя анонимные логин и пароль (anonymous/anonymous) граббер пробует подключиться к хосту по протоколу ftp. Если на удалённом хосте разрешена анонимная аутентификация, то граббер собирает информацию о файла/папках, хранящихся в открытом доступе.

В этой конкурсной статье хотелось бы вспомнить старый, добрый FTP, ведь порой людская лень даёт о себе знать, а её результаты могут быть очень интересны. Хотелось бы показать, как можно собрать информацию о файлах/папках, лежащих на ftp-хостах в открытом доступе и сделать всё это в автоматическом режиме.

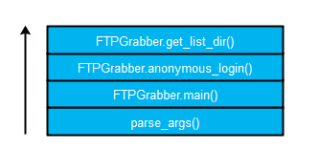

Для понимания общей логики программы приведу блок-схему:

В составе программы работает:

- «parse_args» - метод, который определяет аргументы командной строки при запуске программы;

- «FTPGrabber» - главный класс, содержащий 4 метода (конструктор «__init__», «main», «anonymous_login», «get_list_dir»), объединённые общей логикой;

- «generate_ip_range» - вспомогательный метод, импортируемый из написанного модуля.

Стек вызовов...

Граббер анонимных FTP.

Используя анонимные логин и пароль (anonymous/anonymous) граббер пробует подключиться к хосту по протоколу ftp. Если на удалённом хосте разрешена анонимная аутентификация, то граббер собирает информацию о файла/папках, хранящихся в открытом доступе.

В этой конкурсной статье хотелось бы вспомнить старый, добрый FTP, ведь порой людская лень даёт о себе знать, а её результаты могут быть очень интересны. Хотелось бы показать, как можно собрать информацию о файлах/папках, лежащих на ftp-хостах в открытом доступе и сделать всё это в автоматическом режиме.

Для понимания общей логики программы приведу блок-схему:

В составе программы работает:

- «parse_args» - метод, который определяет аргументы командной строки при запуске программы;

- «FTPGrabber» - главный класс, содержащий 4 метода (конструктор «__init__», «main», «anonymous_login», «get_list_dir»), объединённые общей логикой;

- «generate_ip_range» - вспомогательный метод, импортируемый из написанного модуля.

Стек вызовов...

Фреймворк на питоне

Дек 02

- 5 135

- 3

Статья для участия в Конкурсе программистов

У программы есть следующее возможности:

сканирование всех портов или 1 конкретного

получение IP по домену

получение имени сервера

получение whois информации

получение информации по номеру телефона

создание запросов с кастумным или дефолтным user-agentom

выполнение команд не выходя из скрипта

смена мак адреса или имени хоста

запуск airgeddona

запуск nmap в разных режимах сканирование

на написание программы меня вдохновили статьи питон для хакера но статьи к сожалению закончились а писать программу я продолжила и написала ещё несколько модулей а так-же немного изменила изначально привидений в статье код но продолжила использовать модули для выноса основных возможностей из главного файла, иначе он был-бы очень большим и трудно читаемым

У программы есть следующее возможности:

сканирование всех портов или 1 конкретного

получение IP по домену

получение имени сервера

получение whois информации

получение информации по номеру телефона

создание запросов с кастумным или дефолтным user-agentom

выполнение команд не выходя из скрипта

смена мак адреса или имени хоста

запуск airgeddona

запуск nmap в разных режимах сканирование

на написание программы меня вдохновили статьи питон для хакера но статьи к сожалению закончились а писать программу я продолжила и написала ещё несколько модулей а так-же немного изменила изначально привидений в статье код но продолжила использовать модули для выноса основных возможностей из главного файла, иначе он был-бы очень большим и трудно читаемым

Код:

from termcolor import colored

#тут идет...[ Пишем Hack-Tools ] - генератор дорков

Дек 01

- 21 439

- 23

Статья для участия в Конкурсе программистов

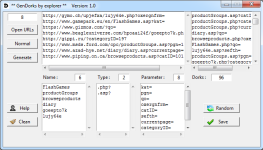

Генератор дорков

Сегодня мы разберём программу для генерации дорков, которые можно применять для взлома баз данных посредством SQL Injection через другой софт. В этой статье я рассказывал о создании дорок в другой программе, и как можно их применить.

Внешний вид программы в Windows

Внешний вид программы в Kali Linux

Графическая оболочка выполнена в Tkinter входящий в состав Python и не требующий отдельной установки. Программа занимает 276 строк. Написать её было не так непросто, но очень интересно.

Приступим к разбору:

Сначала мы импортируем все необходимые модули, и добавляем иконки в формате BASE64. Иконки я конвертировал тоже в своей [COLOR=rgb(65, 168...

Генератор дорков

Сегодня мы разберём программу для генерации дорков, которые можно применять для взлома баз данных посредством SQL Injection через другой софт. В этой статье я рассказывал о создании дорок в другой программе, и как можно их применить.

Внешний вид программы в Windows

Внешний вид программы в Kali Linux

Графическая оболочка выполнена в Tkinter входящий в состав Python и не требующий отдельной установки. Программа занимает 276 строк. Написать её было не так непросто, но очень интересно.

Приступим к разбору:

Сначала мы импортируем все необходимые модули, и добавляем иконки в формате BASE64. Иконки я конвертировал тоже в своей [COLOR=rgb(65, 168...

Конкурс Впервые на нашем форуме, объявляется конкурс программистов!

Дек 01

- 20 648

- 60

Уважаемые форумчане, сегодня впервые на нашем форуме, объявляется конкурс программистов!

Администрация форума предоставляет победителям следующие призы:

- Место - 10 000 руб + Премиум подписка на год

- Место - Адаптер ALFA 036NHA + Премиум подписка 9 месяцев

- Место -Адаптер ALFA 036NHA + Премиум подписка 6 месяцев

Старт конкурса 1 декабря включительно

Окончание 15 декабря включительно

до 23:59 по мск

Окончание 15 декабря включительно

до 23:59 по мск

Условия конкурса:

- Сделать программу на любом языке программирования по хак тематике или реверса. Это может быть всё что угодно - сканер, граббер, фаззер, обфускатор, генератор, распаковщик EXE и т.д.

- Написать статью о своей программе с префиксом Конкурс.

- Первая строка - Статья для участия в Конкурсе...

Конкурс Финальное голосование и подведение итогов по конкурсу статей "Тестирование Веб-Приложений на проникновение"

Ноя 22

- 6 463

- 12

Здесь мы объявили о старте конкурса с очень крутыми призами - По тематике "Тестирование Веб-Приложений на проникновение"

Голосование часть 1 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 1

Голосование часть 2 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 2

Ребята, перед голосованием обязательно прочтите статьи, если не читали. Они все крутые

Голосование часть 1 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 1

Голосование часть 2 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 2

Ребята, перед голосованием обязательно прочтите статьи, если не читали. Они все крутые

- Голосуем 5 дней

- Доступен 1 вариант ответа

- Голос можно изменить в любой момент, пока идет голосование

- Можно посмотреть кто проголосовал

- Голоса от людей, зарегистрировавшихся 22.11.18 и позже не учитываем

- Мой голос не учитывается в голосовании

Конкурс MITD атака на Андроид приложения

Ноя 12

- 5 721

- 2

Статья для участия в конкурсе Тестирование Веб-Приложений на проникновение

Недавно был обнаружен новый вид атаки, а именно: Man-In-The-Disk, с помощью которого можно скомпрометировать любые Android приложения. В данной статье, будет рассказано, как с помощью простого приложения можно атаковать другие приложения через Внешнее Хранилище. Для того что бы начать, нужно повторить основы безопасности.

ОСНОВЫ БЕЗОПАСНОСТИ АНДРОИД ПРИЛОЖЕНИЯ

Главная концепция — изолирование одного приложения от другого:

Фреймворк Андроида имеет сотни разрешений для разных приложений. И конечно же, самые большие привилегии доступны уже предустановленным приложениям, таким как Радио или Медиа:

Но для чего Андроиду нужно Внешние Хранилище?

Недавно был обнаружен новый вид атаки, а именно: Man-In-The-Disk, с помощью которого можно скомпрометировать любые Android приложения. В данной статье, будет рассказано, как с помощью простого приложения можно атаковать другие приложения через Внешнее Хранилище. Для того что бы начать, нужно повторить основы безопасности.

ОСНОВЫ БЕЗОПАСНОСТИ АНДРОИД ПРИЛОЖЕНИЯ

Главная концепция — изолирование одного приложения от другого:

Фреймворк Андроида имеет сотни разрешений для разных приложений. И конечно же, самые большие привилегии доступны уже предустановленным приложениям, таким как Радио или Медиа:

Но для чего Андроиду нужно Внешние Хранилище?

- Совместное использование медиафайлов между приложениями

- Передача файлов между смартфоном и ПК

- Совместимость с ограниченными внутренними запоминающими устройствами

- Скрыть текущий размер приложения

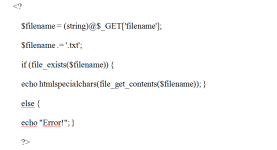

Конкурс Эксплуатация уязвимостей LFI RFI RCE и обход комплексов безопасности.

Ноя 12

- 24 838

- 5

Статья для участия в конкурсе Тестирование Веб-Приложений на проникновение

Приветствую Уважаемых Форумчан и Друзей.

Статья помечена как конкурсная не только для того,чтобы новички представили разнообразие пентеста.

А для вызова интереса и поддержки к участию в конкурсах.

Прошу Вас не голосовать за данную статью.Вместо этого,лучше отдайте свой голос за участников-новичков.

Ни с кем соревноваться не собираюсь,забирать призы тоже (Форум меня уже достаточно одарил).

Я всего лишь скромный брат Великого Codeby,у меня есть Братство Форума,его магия и конечно Ваше внимание.

Linux Forever . Лишь Искусство вечно в этой жизни.Надеюсь на понимание.

Поводом для написания статьи стал вопрос одного из Форумчан под статьёй о сканере,обнаруживающим уязвимости LFI.

Чтобы не раскатывать в ответе обойму на много знаков,решил выписать всё в отдельный пост.

И уж простите меня грешного,но картиночек не будет,извольте взглянуть сами при тестировании.

А постить изображения только ради самих изображений,как-то не есть гуд , да и материал будет весьма специфичный.

Многие эти способы могут...

Приветствую Уважаемых Форумчан и Друзей.

Статья помечена как конкурсная не только для того,чтобы новички представили разнообразие пентеста.

А для вызова интереса и поддержки к участию в конкурсах.

Прошу Вас не голосовать за данную статью.Вместо этого,лучше отдайте свой голос за участников-новичков.

Ни с кем соревноваться не собираюсь,забирать призы тоже (Форум меня уже достаточно одарил).

Я всего лишь скромный брат Великого Codeby,у меня есть Братство Форума,его магия и конечно Ваше внимание.

Linux Forever . Лишь Искусство вечно в этой жизни.Надеюсь на понимание.

Поводом для написания статьи стал вопрос одного из Форумчан под статьёй о сканере,обнаруживающим уязвимости LFI.

Чтобы не раскатывать в ответе обойму на много знаков,решил выписать всё в отдельный пост.

И уж простите меня грешного,но картиночек не будет,извольте взглянуть сами при тестировании.

А постить изображения только ради самих изображений,как-то не есть гуд , да и материал будет весьма специфичный.

Многие эти способы могут...

Конкурс IN DATA WE TRUST применяем публичные данные для атаки

Ноя 04

- 4 153

- 2

Благодаря взрывному развитию информационных технологий и в частности интернета, объем данных создаваемый каждым человеком стал действительно колоссальным, и большинство этой информации разбросанно по всему миру, хранится в виде нулей и единиц, в огромных ангарах калифорнийской пустыни и на жестком диске в компьютере пекинской домохозяйки. Понимая ценность данных, правительства разных стран приняли законы о хранение личной информации граждан в пределах страны, что говорит о ценности этой информации, но казалось бы какое кому дело до ваших геотегов, поисковых запросов или объявлениях о продаже котят? Но сегодня рассмотрим все что можно выжать из чекина в старбаксе на улице Ленина 15, вашего мейла на хедхантере и даже из Барсика. Также ответим на вопрос почему сейчас модно фак сосаите, удалиться из фейсбука и в целом не слишком светится под своим именем в сети.

Данный подход достаточно специфичный...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →