Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Программирование

Статья ASM для х86. (4.4.) Структура заголовка PE-файла

Июл 16

- 7 836

- 4

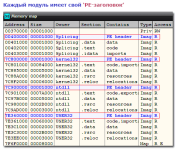

Рассмотрим формат исполняемого файла..

Важной его частью является формируемый компилятором заголовок PE-Header – этакий паспорт с полной информацией о своём клиенте. Когда система запускает файл на исполнение, загрузчик образов в Ntdll.dll сначала берёт только заголовок из дискового файла, а остальную его часть не трогает. На основании этой информации, лоадер создаёт указанное число секций и прочих ресурсов, и только потом заполняет эти секции кодом и данными. Под заголовок выделяется одна 4К- страница виртуальной памяти размером 0х1000 байт.

Header имеет довольно запутанную структуру и чтобы разобраться в нём хотя-бы на начальном уровне, придётся проштудировать манны как-минимум раз 10. Здесь уже подымался этот вопрос, и человек написал целую статью на эту тему, где достаточно внятно освятил общее положение дел – советую...

Важной его частью является формируемый компилятором заголовок PE-Header – этакий паспорт с полной информацией о своём клиенте. Когда система запускает файл на исполнение, загрузчик образов в Ntdll.dll сначала берёт только заголовок из дискового файла, а остальную его часть не трогает. На основании этой информации, лоадер создаёт указанное число секций и прочих ресурсов, и только потом заполняет эти секции кодом и данными. Под заголовок выделяется одна 4К- страница виртуальной памяти размером 0х1000 байт.

Header имеет довольно запутанную структуру и чтобы разобраться в нём хотя-бы на начальном уровне, придётся проштудировать манны как-минимум раз 10. Здесь уже подымался этот вопрос, и человек написал целую статью на эту тему, где достаточно внятно освятил общее положение дел – советую...

Статья ASM для х86. (4.0) Системные механизмы Windows

Июн 25

- 23 854

- 59

В этой части:

- Процессы и их потоки

- Адресное пространство процесса

- Вторжение в чужое пространство памяти

- Перехват API-функций

- Скрытие процессов

Ссылка скрыта от гостей

Статья ASM для х86. (3.0) Практика

Июн 22

- 16 117

- 37

Часть 3. Практика под виндой

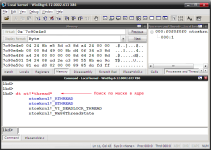

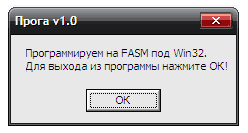

Теорию можно продолжать бесконечно, тем-более что тема эта настолько обширна, что закончить её можно только ко ‘второму пришествию’. Без практики она теряет смысл, поэтому пробежавшись по макушкам основ, рассмотрим фундаментальные команды ассемблера на практике.

В качестве компилятора буду использовать FASM, т.к. считаю его синтаксис самым правильным из всех ассемблеров. В отличии от своих собратьев, в нём нет двумысленных команд, да и в использовании он до неприличия прост - компилирует без всяких батников, по одной клавише F9 в своём окне. Весит всего 1 Мб и бесплатно валяется на сайте разработчика, от куда

Ещё нам понадобится отладчик, чтобы воочию...

Теорию можно продолжать бесконечно, тем-более что тема эта настолько обширна, что закончить её можно только ко ‘второму пришествию’. Без практики она теряет смысл, поэтому пробежавшись по макушкам основ, рассмотрим фундаментальные команды ассемблера на практике.

В качестве компилятора буду использовать FASM, т.к. считаю его синтаксис самым правильным из всех ассемблеров. В отличии от своих собратьев, в нём нет двумысленных команд, да и в использовании он до неприличия прост - компилирует без всяких батников, по одной клавише F9 в своём окне. Весит всего 1 Мб и бесплатно валяется на сайте разработчика, от куда

Ссылка скрыта от гостей

. Теперь создайте в любой директории папку FASM и просто распакуйте в неё архив – fasm не требует установки в систему.Ещё нам понадобится отладчик, чтобы воочию...

Статья ASM для х86. (2,0,) Реальный и Защищённый режимы работы процессора

Июн 21

- 15 313

- 2

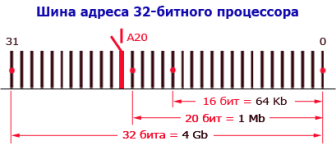

Часть 2. Реальный и Защищённый режимы работы процессора

На данный момент х86 процессоры могут работать в четырёх режимах. Мы рассмотрим только первые два из них, как более распространённые:

В глазах процессора, мир существует в виде 1-байтных ячеек памяти. Будь-то физическое устройство (типа клавиатура), или наша логическая программа – для процессора это группа из нескольких байт. Считаю, что изучение ассемблера нужно начинать именно с организации памяти, поскольку 90% времени работать придётся именно с нею. Совсем не обязательно зубрить наизусть названия регистров – это придёт как озорение само-собой. Лучше направить энергию на изучение почвы, по которой собираемся ходить.Начало здесь: Ассемблер для х86

На данный момент х86 процессоры могут работать в четырёх режимах. Мы рассмотрим только первые два из них, как более распространённые:

- Real-Mode - реальный...

mysql_connect() и PHP 7

Июн 21

- 14 594

- 0

Большинство веб-сайтов в своей работе использует базы данных для хранения информации. Для сайтов, написанных на PHP, обычной является связка PHP + MySQL. В PHP есть несколько интерфейсов для взаимодействия с MySQL и в связи с обновлением до PHP нас ждут довольно важные изменения.

Ошибка Deprecated: mysql_connect(): The mysql extension is deprecated and will be removed in the future: use mysqli or PDO instead in

Данное расширение — mysql_connect() — устарело, начиная с версии PHP 5.5.0, и будет удалено в будущем. Используйте вместо него MySQLi или PDO_MySQL. Альтернативы для данной функции:

Подключение к базе данных с MySQLi делается так:

Осуществление запросов к базе данных также...

Ошибка Deprecated: mysql_connect(): The mysql extension is deprecated and will be removed in the future: use mysqli or PDO instead in

Данное расширение — mysql_connect() — устарело, начиная с версии PHP 5.5.0, и будет удалено в будущем. Используйте вместо него MySQLi или PDO_MySQL. Альтернативы для данной функции:

- mysqli_connect()

- PDO::__construct()

Подключение к базе данных с MySQLi делается так:

PHP:

<?php

$connection = mysqli_connect('localhost', 'username', 'password', 'database');Осуществление запросов к базе данных также...

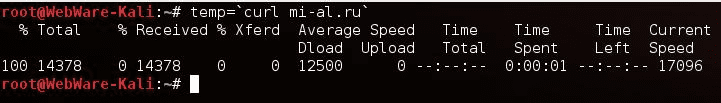

Урок по cURL: основы использования и пара полезных трюков (часть первая)

Июн 21

- 13 902

- 0

Для чего нужна cURL

- cURL отлично подходит для имитации действий пользователя в браузере.

- cURL удобен для получения данных с веб-сайтов в командной строке.

Статья ASM для х86. (1.0) Введение.

Июн 20

- 9 960

- 14

Всем привет!

Часть 1. Общие сведения

1.1. Процессор и его регистры.

В компьютерной системе всё вращается вокруг центрального процессора CPU. Он работает...

Поскольку зарегистрировался на данном форуме, внесу и я свои 5-копеек в общую копилку статей. Занимаюсь по-большей частью ассемблером, то и статья на эту тему. Гуру в этой области прошу строго не судить, т.к. с изложением своих мыслей всегда имел проблемы. Поскольку пишу по-ходу дела и в свободное время, то между частями могут быть перерывы. Рассматривается работа процессоров x86 в двух режимах – реальном RM, и зашищённом РМ. Как и принято - начну издалека..

Часть 1. Общие сведения

1.1. Процессор и его регистры.

В компьютерной системе всё вращается вокруг центрального процессора CPU. Он работает...

Статья Самый простой логгер

Июн 12

- 4 916

- 5

Всем привет, многие знают такое понятие, как логгер ( если нет, то ниже есть определение ) , но многие такие сайты платные и , что бы узнать информацию про человека вам приходится платить деньги, либо сидеть, стиснув зубы.

Сегодня мы с Вами напишем САМЫЙ ПРОСТОЙ логгер, который может быть. Он будет возвращать данные от сервера, т.е. ip , устройство, с которого сидит пользователь. Для этого нам понадобится бесплатный хостинг ( я буду использовать 000webhost ). И так, приступим.

Для начала создадим файл index.php и напишем стандартную разметку страницы, выглядит она вот так:

И так, приступим к основной части, напишем скрипт на php, который будет выводить всю информацию от сервера.

Первым делом откроем тег php

Код:

Логгер - программа, предназначенная для вычисления данных о пользователе, который заходит на Ваш сайт.Для начала создадим файл index.php и напишем стандартную разметку страницы, выглядит она вот так:

Код:

<!DOCTYPE html>

<html>

<head>

<meta charset="URF-8"/>

<title>My photoes</title>

</head>

<body>

</body>

<html></htmlПервым делом откроем тег php

Код:

<?php...Статья ASM обучение #2 Установка ПО и первая программа

Июн 11

- 10 705

- 21

Сегодня мы установим среду разработки, и создадим свою первую программу

Сборка-Настройка Среды

Настройка Локальной Среды

Язык ассемблера зависит от набора инструкций и архитектуры процессора. В этом уроке мы сосредоточимся на процессорах Intel-32, таких как Pentium. Чтобы следовать этому руководству, вам понадобится:

Установка NASM

Если вы выберете "инструменты разработки" при установке Linux, вы...

Сборка-Настройка Среды

Настройка Локальной Среды

Язык ассемблера зависит от набора инструкций и архитектуры процессора. В этом уроке мы сосредоточимся на процессорах Intel-32, таких как Pentium. Чтобы следовать этому руководству, вам понадобится:

- IBM PC или любой эквивалентный совместимый компьютер

- Копия операционной системы Linux

- Копия программы ассемблера NASM

- Есть много хороших ассемблерных программ, таких как ...

- Ассемблер Microsoft (MASM)

- Борланд Турбо ассемблер (ТАСМ)

- Ассемблер GNU (GAS)

Установка NASM

Если вы выберете "инструменты разработки" при установке Linux, вы...

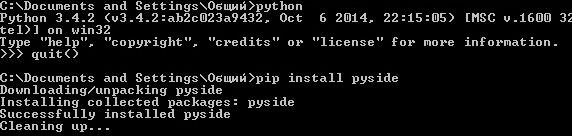

Как создать графический интерфейс приложению + как скомпилировать его в .exe

Июн 11

- 12 762

- 9

Добрый день, сегодня мы с Вами научимся делать графический интерфейс приложениям в Python и компилировать их в .exe файл. Наверное, многих новичков уже достали консольные приложения, ведь их сложно показать другу и выглядеть будет не так эффектно. Сегодняшнюю статью я разбил на две части, а именно:

И так, без долгих предисловий приступим.

Глава 1. Графический интерфейс:

Для создания интерфейса мы будем использовать всеми нами любимый pyside и его QT designer. Для этого нам потребуется:

Если у Вас установлен Python выше 3.4 , то переустановите его , либо установите вместе с существующим.

И так, заходим в консоль и первым делом проверяем, что у нас установлена нужная версия Python. Далее нам необходимо установить библиотеку pyside. Делается...

Код:

1. Создание графического интерфейса приложения.

2. Компиляция приложения на Python в .exe файл.Глава 1. Графический интерфейс:

Для создания интерфейса мы будем использовать всеми нами любимый pyside и его QT designer. Для этого нам потребуется:

Код:

1. Python v3.4 и ниже.

2. Прямые руки ( желательно ).И так, заходим в консоль и первым делом проверяем, что у нас установлена нужная версия Python. Далее нам необходимо установить библиотеку pyside. Делается...