Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Сбор информации - OSINT

Статья Google Hacking или нах! Shoudan?

Июн 09

- 18 945

- 20

всем привет! А, Вы писали когда нибудь статью под воздействием наркотиков? Нет..?

Предлогаю оценить сей данный Вам текст, ведь не даром психоделики и всякого рода химия так полюбилась творческим людям! Примеров куча....

Есть такой поисковик жужл, он все знает! Вы скажите да ну нах, что за наркоманский бред?

Ребятки я Вам отвечу забудте что Вы знали про него! Я наблюдал у нас на борде статьи про shoudan типо " самый лютый посковик" типо трепещите простые смертные перед ним, а нихуя жужлик круче!!

У Вас вопрос почему??? Отвечаю, ну вот вам захотелось оплатить что-нить в инете на себя на дропа не важно.. так вот Вам "заклинание" { intext: visa | mastercard site astebin.com } и УКАЖИТЕ ВРЕМЯ ЗА ПОСЛЕДНЮЮ НЕДЕЛЮ В (ИНСТРУМЕНТАХ)

astebin.com } и УКАЖИТЕ ВРЕМЯ ЗА ПОСЛЕДНЮЮ НЕДЕЛЮ В (ИНСТРУМЕНТАХ)

Я уверен что к Вашему вниманию представится очень много логов сниферов и всякого рода логов.. где есть полезная инфа! Согласитесь, в в хваленом Шоудане такого не найдешь?

Идем дальше, захотелось Вам например взломать что нить сервер для соксов майнинга и...

Предлогаю оценить сей данный Вам текст, ведь не даром психоделики и всякого рода химия так полюбилась творческим людям! Примеров куча....

Есть такой поисковик жужл, он все знает! Вы скажите да ну нах, что за наркоманский бред?

Ребятки я Вам отвечу забудте что Вы знали про него! Я наблюдал у нас на борде статьи про shoudan типо " самый лютый посковик" типо трепещите простые смертные перед ним, а нихуя жужлик круче!!

У Вас вопрос почему??? Отвечаю, ну вот вам захотелось оплатить что-нить в инете на себя на дропа не важно.. так вот Вам "заклинание" { intext: visa | mastercard site

Я уверен что к Вашему вниманию представится очень много логов сниферов и всякого рода логов.. где есть полезная инфа! Согласитесь, в в хваленом Шоудане такого не найдешь?

Идем дальше, захотелось Вам например взломать что нить сервер для соксов майнинга и...

Статья Find Admin Page / Поиск Административных панелей

Май 17

- 10 624

- 9

Привет всем! В этой статье речь пойдет об инструментах, которые, помогут в поиске административных интерфейсов на сайтах.

1. Admin Page Finder — это скрипт, написанный на Python, который ищет на сайте адреса административных интерфейсов методом перебора различных вариантов. Это довольно простой скрипт без дополнительных функций.

Установка:

> wget

Использование:

> python2 AdminpageFinder.py

Вводим сайт и тип исходного кода:

2. Cangibrina — это кроссплатформенный инструмент, предназначенный для поиска панелей администрирования сайтов используя брутфорс по словарю, google, nmap и robots.txt.

Установка:

> git clone...

1. Admin Page Finder — это скрипт, написанный на Python, который ищет на сайте адреса административных интерфейсов методом перебора различных вариантов. Это довольно простой скрипт без дополнительных функций.

Установка:

> wget

Ссылка скрыта от гостей

Использование:

> python2 AdminpageFinder.py

Вводим сайт и тип исходного кода:

2. Cangibrina — это кроссплатформенный инструмент, предназначенный для поиска панелей администрирования сайтов используя брутфорс по словарю, google, nmap и robots.txt.

Установка:

> git clone...

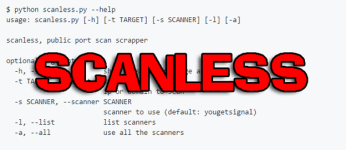

Soft Scanless - Публичный scanner

Май 11

- 3 955

- 1

Приветствую! В этой статье рассмотрим инструмент для проведения предварительного анализа цели, Scanless - утилита командной строки для использования веб-сайтов, которые могут выполнять сканирование портов от вашего имени. Полезно для ранних этапов теста на проникновение или если вы хотите запустить сканирование портов на хосте и не проводить его с вашего IP-адреса.

Клонируем инструмент себе:

> git clone https://github.com/vesche/scanless

> cd /scanless

> ls –a

> chmod +x scanless.py

> python scanless.py –help (Вызов справки)

Публичные сканеры, используемые утилитой:

· yougetsignal

· viewdns

· hackertarget

· ipfingerprints

· pingeu

· spiderip

· portcheckers

Зависимости:

· requests

· bs4

...

Клонируем инструмент себе:

> git clone https://github.com/vesche/scanless

> cd /scanless

> ls –a

> chmod +x scanless.py

> python scanless.py –help (Вызов справки)

Публичные сканеры, используемые утилитой:

· yougetsignal

· viewdns

· hackertarget

· ipfingerprints

· pingeu

· spiderip

· portcheckers

Зависимости:

· requests

· bs4

...

Статья CyberCrowl - Python Сканер

Янв 13

- 3 727

- 3

Привет, Сodeby.net! В этой статье я хочу показать вам небольшой Web Path сканер.

Называется он CyberCrowl, вот ссылка на страницу разработчика:

> link removed

Копируем сканер на свою машину с помощью git. Я устанавливаю на Kali Linux 2.0.

> git clone link removed

> cd CyberCrowl/

> ls –a

> chmod a+x cybercrowl.py

Поддерживаемые ОС:

python 2.7.x

tldextract python module

> cybercrowl.py –h

Аргументы запуска программы:

Называется он CyberCrowl, вот ссылка на страницу разработчика:

>

Копируем сканер на свою машину с помощью git. Я устанавливаю на Kali Linux 2.0.

> git clone

> cd CyberCrowl/

> ls –a

> chmod a+x cybercrowl.py

Поддерживаемые ОС:

- Windows XP/7/8/10

- GNU/Linux

- MacOSX

python 2.7.x

tldextract python module

- requests python module

- Исправлена ошибка редиректа URL и добавлены некоторые особенности.

> cybercrowl.py –h

Аргументы запуска программы:

- -h, --help - показать помощь

- -v...

Статья WarBerryPi - Tactical Exploitation

Дек 31

- 6 539

- 13

Привет форум! Давайте рассмотрим очередной инструмент для сканирования локальных сетей.

Утилита, на которую я хочу обратить внимание, называется Warberrypi – Tactical Exploitation.

WarBerry - был создан с одной целью, получение всей возможной информации в течении короткого промежутка времени, и осуществление этого скрытно, настолько, насколько это возможно. Необходимо лишь подключить наш компьютер к целевой сети. Метод сканирования этой утилиты не вызывает помех в работе сети, что не приводит к быстрому обнаружению. Warberry объединяет множество инструментов, для достижения наибольшей эффективности и функциональности.

Установим ее себе со страницы github:

> git clone https://github.com/secgroundzero/warberry

Затем выполняем команду для установки Warberry:

> bash bootstrap.sh

Ждем окончания:

Перед запуском предлагаю ознакомиться детальнее с программой...

Утилита, на которую я хочу обратить внимание, называется Warberrypi – Tactical Exploitation.

WarBerry - был создан с одной целью, получение всей возможной информации в течении короткого промежутка времени, и осуществление этого скрытно, настолько, насколько это возможно. Необходимо лишь подключить наш компьютер к целевой сети. Метод сканирования этой утилиты не вызывает помех в работе сети, что не приводит к быстрому обнаружению. Warberry объединяет множество инструментов, для достижения наибольшей эффективности и функциональности.

Установим ее себе со страницы github:

> git clone https://github.com/secgroundzero/warberry

Затем выполняем команду для установки Warberry:

> bash bootstrap.sh

Ждем окончания:

Перед запуском предлагаю ознакомиться детальнее с программой...

Статья Имитация взлома или как обманывают во Вконтакте

Дек 30

- 16 524

- 33

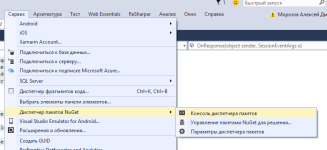

Попросил меня мой хороший товарищ, написать такую программу, которая будет менять вёрстку в браузере на лету, дабы похвастаться перед друзьями сколько много у него денег на счету или обмануть каких - нибудь людей "взломом вк".

Казалось бы, "Да чё нам стоит - дом построить", залез в исходный код элемента, нажал редактировать элемент, поменял в вёрстке на нужный элемент. Профит. Дело это, конечно, хорошее, но беда в том, что ничего из этого не выйдет и после перезагрузки страницы наш счет вернется на прежний. Что же давайте это поправим....

Итак, пишем собственного бота для работы со стороннем браузером на C# или прокси сервер.

Надо ли говорить, что в ненадежных руках, эта штука, представляет серьезную опасность, поэтому сорцы будут чуток битые.

Поехали.

Открываем Visual Studio, создаем...

Казалось бы, "Да чё нам стоит - дом построить", залез в исходный код элемента, нажал редактировать элемент, поменял в вёрстке на нужный элемент. Профит. Дело это, конечно, хорошее, но беда в том, что ничего из этого не выйдет и после перезагрузки страницы наш счет вернется на прежний. Что же давайте это поправим....

Итак, пишем собственного бота для работы со стороннем браузером на C# или прокси сервер.

Надо ли говорить, что в ненадежных руках, эта штука, представляет серьезную опасность, поэтому сорцы будут чуток битые.

Поехали.

Открываем Visual Studio, создаем...

Статья The Harvester

Окт 12

- 12 537

- 18

Привет! В этой статье я покажу очередной инструмент, который поможет собрать информацию о целевом объекте, перед началом тестирования на проникновение.

Утилита называется theHarvester – по словам разработчиков, она является универсальным инструментом для сбора учетных записей, электронной почты, имена субдоменов, виртуальных хостов, открытых портов, баннеров и имен сотрудников из различных общедоступных источников (поисковые системы, ключевые серверы PGP)

Инструмент достаточно прост, но в то же время достаточно эффективен на ранних стадиях тестирования. Так же его можно использовать для того, чтобы посмотреть, как много о вашей компании можно узнать в интернете.

Список изменений в версии v2.7 11/10/2016 (взято с сайта разработчиков):

· Discovery: Fixed PGP keyserver search.

· Added missing search engines, fixed search engine handling.

· Fixed email parser for cleaner results. Thanks Th4nat0s

· Improved XML...

Утилита называется theHarvester – по словам разработчиков, она является универсальным инструментом для сбора учетных записей, электронной почты, имена субдоменов, виртуальных хостов, открытых портов, баннеров и имен сотрудников из различных общедоступных источников (поисковые системы, ключевые серверы PGP)

Инструмент достаточно прост, но в то же время достаточно эффективен на ранних стадиях тестирования. Так же его можно использовать для того, чтобы посмотреть, как много о вашей компании можно узнать в интернете.

Список изменений в версии v2.7 11/10/2016 (взято с сайта разработчиков):

· Discovery: Fixed PGP keyserver search.

· Added missing search engines, fixed search engine handling.

· Fixed email parser for cleaner results. Thanks Th4nat0s

· Improved XML...

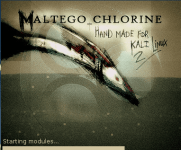

Статья Maltego: инструкция для инструмента разведки на основе открытых источников

Сен 08

- 28 964

- 19

Maltego – это программа, которая проводит сбор информации на основе разнообразных сканирований, в том числе сканирований на наличие документов с метаданными, сканирований уязвимостей, программа анализирует полученную информацию и графически отображает собранные данные.

У Maltego графический интерфейс и пользоваться ей нетрудно, но есть несколько моментов, которые могут помешать разобраться. Например, необходимость регистрировать e-mail и необходимость импортировать настройки.

Эта инструкция и предназначена для того, чтобы дать начальное представление о программе, чтобы научить азам её использования.

Описание и возможности вы можете прочитать по ссылке выше – не будем это переписывать. Начнём действовать!

Можно запустить из меню или набрать в консоли

Кстати, обратите внимание на кодовое имя – Maltego_chlorine и на пометку Hand Made For Kali Linux 2.

Нас встречает мастер:

Нажимаем далее. Нам...

У Maltego графический интерфейс и пользоваться ей нетрудно, но есть несколько моментов, которые могут помешать разобраться. Например, необходимость регистрировать e-mail и необходимость импортировать настройки.

Эта инструкция и предназначена для того, чтобы дать начальное представление о программе, чтобы научить азам её использования.

Описание и возможности вы можете прочитать по ссылке выше – не будем это переписывать. Начнём действовать!

Можно запустить из меню или набрать в консоли

Код:

maltegoКстати, обратите внимание на кодовое имя – Maltego_chlorine и на пометку Hand Made For Kali Linux 2.

Нас встречает мастер:

Нажимаем далее. Нам...

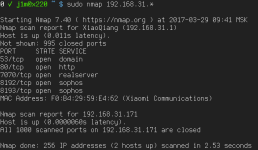

Статья Как вывести результаты сканирования nmap

Авг 22

- 5 619

- 0

Оглавление книги Книга по Nmap на русском

Предыдущая часть Как обойти брандмауэры при сканировании nmap

В данной главе рассмотрим:

Любая утилита безопасности полезна ровно настолько, насколько полезны выдаваемые ею результаты. Различные сложные тесты и алгоритмы имеют мало пользы, если они не представлены в хорошо организованной и удобной для понимания форме. Предоставляя разлиные способы вывода результатов Nmap используется людьми и программным обеспечением, т.к. нет такого формата, который подходил бы всем. Поэтому Nmap предлагает несколько форматов, включая интерактивный режим для чтения людьми и XML...

Предыдущая часть Как обойти брандмауэры при сканировании nmap

В данной главе рассмотрим:

- Вывод результатов

- Различные опции

- Взаимодействие во время выполнения

- Примеры

Любая утилита безопасности полезна ровно настолько, насколько полезны выдаваемые ею результаты. Различные сложные тесты и алгоритмы имеют мало пользы, если они не представлены в хорошо организованной и удобной для понимания форме. Предоставляя разлиные способы вывода результатов Nmap используется людьми и программным обеспечением, т.к. нет такого формата, который подходил бы всем. Поэтому Nmap предлагает несколько форматов, включая интерактивный режим для чтения людьми и XML...

Статья Как обойти брандмауэры при сканировании nmap

Авг 22

- 3 885

- 0

Оглавление книги Книга по Nmap на русском

Предыдущая часть Книга по Nmap - Скриптовый движок Nmap

Следующая часть Как вывести результаты сканирования nmap

Обход Брандмауэров/IDS

Многие пионеры Интернета представляли его в своем воображении как открутую глобальную сеть с универсальным пространством IP адресов, позволяющую создавать виртуальные соединения между любыми двумя точками. Это позволило бы хостам общаться на равных, обмениваясь информацией между собой. Люди могли бы получить доступ к своим домашним системам с работы, изменяя настройки климат-контроля или открывая двери ранним гостям. Этому видению глобальной соединенности не суждено было сбыться по причинам...

Предыдущая часть Книга по Nmap - Скриптовый движок Nmap

Следующая часть Как вывести результаты сканирования nmap

Обход Брандмауэров/IDS

Многие пионеры Интернета представляли его в своем воображении как открутую глобальную сеть с универсальным пространством IP адресов, позволяющую создавать виртуальные соединения между любыми двумя точками. Это позволило бы хостам общаться на равных, обмениваясь информацией между собой. Люди могли бы получить доступ к своим домашним системам с работы, изменяя настройки климат-контроля или открывая двери ранним гостям. Этому видению глобальной соединенности не суждено было сбыться по причинам...