Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Форензика восстановления уменьшенных изображений thumbnamil из поврежденного файла с помощью WinHex

Авг 20

- 7 378

- 7

Продолжение: Форензика анализа Thumbs и Thumbcache в Windows

В ряде судебных дел и судебных расследований рассматриваются миниатюрные фотографии, содержащиеся в файлах операционной системы, такие как thumbnamil

Иногда, когда редактируется фотография, исходное изображение редактируется, но эскиз нет.

Теория: все расширения файлов имеют свои собственные сигнатуры и ещё.

Мы рассмотрим сигнатуру *.jpg файла которая [FF D8 FF]

В примере у нас испорченный файл Viber3.jpg, запускаем WinHex и открываем в нем наш файл

Далее ищем второе вхождение (но это может быть и первое вхождение, если файл в начале испорчен) [FF D8 FF]

Далее ищем второе вхождение (но это может быть и первое вхождение, если файл в начале испорчен) [FF D8 FF]

Ctr+Alt+X ставим...

В ряде судебных дел и судебных расследований рассматриваются миниатюрные фотографии, содержащиеся в файлах операционной системы, такие как thumbnamil

Иногда, когда редактируется фотография, исходное изображение редактируется, но эскиз нет.

Теория: все расширения файлов имеют свои собственные сигнатуры и ещё.

Мы рассмотрим сигнатуру *.jpg файла которая [FF D8 FF]

В примере у нас испорченный файл Viber3.jpg, запускаем WinHex и открываем в нем наш файл

Ctr+Alt+X ставим...

Статья Начальная защита своих данных на Android устройствах (ч. 2)

Авг 20

- 3 644

- 1

Всем привет! Это продолжение статьи Начальная защита своих данных на Android устройствах

Поговорим про браузеры. На Android существует много браузеров но не все они хороши, одни быстро грузят странице другие много функциональные, а мы поговорим о безопасных браузерах. На сегодняшний день почти все сайты собирают информацию с пользователей (ip адрес, информация о пк, если нажмёте разрешить отправить инфо о место положении сайт будет знать более точную информацию о вашем местоположении т.д)

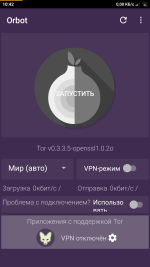

Существуют браузеры которые смогут на достаточном уровне защитить ваши данные. Одним из них есть Orfox вместе с Orbot.

Orfox - браузер со встроенными плагинами...

Поговорим про браузеры. На Android существует много браузеров но не все они хороши, одни быстро грузят странице другие много функциональные, а мы поговорим о безопасных браузерах. На сегодняшний день почти все сайты собирают информацию с пользователей (ip адрес, информация о пк, если нажмёте разрешить отправить инфо о место положении сайт будет знать более точную информацию о вашем местоположении т.д)

Существуют браузеры которые смогут на достаточном уровне защитить ваши данные. Одним из них есть Orfox вместе с Orbot.

Orfox - браузер со встроенными плагинами...

Установка PowerShell на Kali Linux

Авг 20

- 6 488

- 1

Приветствую уважаемых участников и гостей форума!

В этой статье, хочу представить вольный перевод инструкции по установке PowerShell на Kali Linux 2018.2 c небольшими авторскими правками. Но для начала несколько слов о том что такое PowerShell - язык автоматизации задач администрирования от Microsoft с открытым исходным кодом, построенный на платформе .NET Framework, состоящий из оболочки с интерфейсом командной строки и сопутствующего языка сценариев, созданный для того чтобы контролировать и автоматизировать администрирование Windows, а теперь и Linux, операционные системы и приложения, которые работают на них. А точки зрения хакера, PowerShell - универсальный ключ для всех дверей, по умолчанию установленный во всех версиях OC Windows и предоставляющий практически безграничные возможности.

Установка PowerShell на Kali Linux 2018.2

Начнем с установки необходимых зависимостей, хотя большинство из них по умолчанию уже установлены на Kali Linux 2018.2

Далее, необходимо загрузить и добавить GPG-ключ публичного репозитория Microsoft, чтобы...

В этой статье, хочу представить вольный перевод инструкции по установке PowerShell на Kali Linux 2018.2 c небольшими авторскими правками. Но для начала несколько слов о том что такое PowerShell - язык автоматизации задач администрирования от Microsoft с открытым исходным кодом, построенный на платформе .NET Framework, состоящий из оболочки с интерфейсом командной строки и сопутствующего языка сценариев, созданный для того чтобы контролировать и автоматизировать администрирование Windows, а теперь и Linux, операционные системы и приложения, которые работают на них. А точки зрения хакера, PowerShell - универсальный ключ для всех дверей, по умолчанию установленный во всех версиях OC Windows и предоставляющий практически безграничные возможности.

Установка PowerShell на Kali Linux 2018.2

Начнем с установки необходимых зависимостей, хотя большинство из них по умолчанию уже установлены на Kali Linux 2018.2

Код:

apt update && apt -y install curl gnupg apt-transport-httpsДалее, необходимо загрузить и добавить GPG-ключ публичного репозитория Microsoft, чтобы...

Статья Тестирование web-приложений на проникновение: введение и основные цели

Авг 19

- 8 275

- 0

Данная статья является частью нового руководства OWASP Testing Guide v4.

Данный раздел описывает методику тестирования безопасности веб приложения OWASP и объясняет, как проводить тестирование на наличие уязвимостей в приложении согласно недостаткам, установленным элементами управления безопасностью.

Что такое тестирование web-приложений на проникновение ?

Тестирование web-приложений на проникновение – это метод оценки безопасности компьютерной системы или сети посредством методической проверки данных, а также проверки эффективности элементов управления безопасностью приложений. Проверка безопасности веб-приложений фокусируется только на оценке безопасности веб-приложения. Процесс включает в себя активный анализ приложения на наличие любого рода слабых сторон, технических недостатков или уязвимостей. Любые обнаруженные проблемы безопасности будут представлены владельцу системы вместе с оценкой воздействия, а также предложением по смягчению последствий данной проблемы или техническим ее решением.

Что такое уязвимость?

Уязвимость – это недостаток или слабая сторона в структуре системы, её использовании, работе или...

Данный раздел описывает методику тестирования безопасности веб приложения OWASP и объясняет, как проводить тестирование на наличие уязвимостей в приложении согласно недостаткам, установленным элементами управления безопасностью.

Что такое тестирование web-приложений на проникновение ?

Тестирование web-приложений на проникновение – это метод оценки безопасности компьютерной системы или сети посредством методической проверки данных, а также проверки эффективности элементов управления безопасностью приложений. Проверка безопасности веб-приложений фокусируется только на оценке безопасности веб-приложения. Процесс включает в себя активный анализ приложения на наличие любого рода слабых сторон, технических недостатков или уязвимостей. Любые обнаруженные проблемы безопасности будут представлены владельцу системы вместе с оценкой воздействия, а также предложением по смягчению последствий данной проблемы или техническим ее решением.

Что такое уязвимость?

Уязвимость – это недостаток или слабая сторона в структуре системы, её использовании, работе или...

Статья [1 часть] Восстановление MFT-зоны.

Авг 17

- 7 502

- 4

Статьи будут посещены восстановлению восстановлению MFT зоны.

В этой статья разберем что такое MFT.

Итак, файловая система NTFS представляет собой две неравные части.

Первая часть это 12 % диска отведенные под MFT-зону, которую может занимать, увеличиваясь в размере, главный служебный метафайл MFT.

Запись каких-либо данных в эту область невозможна(не обязательно, позже расскажу почему).

MFT-зона всегда держится пустой — это делается для того, чтобы MFT-файл по возможности не фрагментировался при своем росте.

Остальные 88 % тома представляют собой обычное пространство для хранения файлов.

графически это представляется так:

MFT (общая таблица файлов) - это каталог всех файлов диска. Он предназначен для определения местоположения файлов на диске.

MFT состоит из записей фиксированного размера. Размер записи MFT определяется во время форматирования тома.

Каждая запись соответствует какому-либо файлу.

Первые 16 записей носят служебный характер и недоступны операционной системе — они называются метафайлами, причем самый первый метафайл — сам MFT.

Эти первые 16 элементов MFT — единственная часть диска, имеющая строго...

В этой статья разберем что такое MFT.

Итак, файловая система NTFS представляет собой две неравные части.

Первая часть это 12 % диска отведенные под MFT-зону, которую может занимать, увеличиваясь в размере, главный служебный метафайл MFT.

Запись каких-либо данных в эту область невозможна(не обязательно, позже расскажу почему).

MFT-зона всегда держится пустой — это делается для того, чтобы MFT-файл по возможности не фрагментировался при своем росте.

Остальные 88 % тома представляют собой обычное пространство для хранения файлов.

графически это представляется так:

MFT (общая таблица файлов) - это каталог всех файлов диска. Он предназначен для определения местоположения файлов на диске.

MFT состоит из записей фиксированного размера. Размер записи MFT определяется во время форматирования тома.

Каждая запись соответствует какому-либо файлу.

Первые 16 записей носят служебный характер и недоступны операционной системе — они называются метафайлами, причем самый первый метафайл — сам MFT.

Эти первые 16 элементов MFT — единственная часть диска, имеющая строго...

Статья Начальная защита своих данных на Android устройствах (ч. 1)

Авг 17

- 5 310

- 6

Здравствуйте форумчане и простые гости! Сегодня я хочу рассказать для вас

начальные средства защиты на своих Android устройствах.

1. Сейчас почти все в мире звонят через всои устройства используя GSM станции

своих операторов. Хакеры научились перехватывать этот трафик через устройства

которые имитируют эти GSM станции. Существуют приложения которые помогают

определить прослушивают вас или нет.

- GSM Spy Finder

- Android IMSI-Catcher Detector

К сожалению эти программы не идеальны

и не могут с уверенностью сказать что вас прослушивают.

2. Все мы пользуемся WIFI в основном дома, но бывают моменты когда нужен интернет

на улице и вы ищете кафешку с бесплатным wifi. В таких местах иногда есть хакеры которые методом

ARP спуффинга перехватывают трафик. Существуют приложения которые защитят вас от

этих манипуляций.

- ARP...

начальные средства защиты на своих Android устройствах.

1. Сейчас почти все в мире звонят через всои устройства используя GSM станции

своих операторов. Хакеры научились перехватывать этот трафик через устройства

которые имитируют эти GSM станции. Существуют приложения которые помогают

определить прослушивают вас или нет.

- GSM Spy Finder

- Android IMSI-Catcher Detector

К сожалению эти программы не идеальны

и не могут с уверенностью сказать что вас прослушивают.

2. Все мы пользуемся WIFI в основном дома, но бывают моменты когда нужен интернет

на улице и вы ищете кафешку с бесплатным wifi. В таких местах иногда есть хакеры которые методом

ARP спуффинга перехватывают трафик. Существуют приложения которые защитят вас от

этих манипуляций.

- ARP...

Статья Анализ социальных сетей - suspect web page facebook

Авг 16

- 4 604

- 1

Рассмотрим использование информации социальной сети facebook в ходе предварительного расследования.

Анализ возможностей социальных сетей в получении информации показывает возможные направления их использования следователем.

Социальные сети позволяют быстро получать разнообразную справочно-вспомогательную информацию по расследуемому уголовному делу.

Проводя сбор информации (мы рассмотрим только начало) анализ имеющейся в социальных сетях информации о лице или лицах, имеющих отношение к расследуемому уголовному делу - можно получать данные о них самих, их связях, увлечениях, отношении к чему-либо и подобном, также можно определить их местоположение.

Примером для подобной ситуации будет являться сайт «Facebook». В его профиле видны не только друзья самого пользователя, но и «друзья друзей», а это является достаточно полным спектром связей фигуранта.

Социальные сети могут давать возможность прямого контакта с интересующими следователя лицами посредством видеосвязи или использования различного рода сообщений. При этом не имеет значения, представился ли следователь своим именем или использовал какую-нибудь «легенду».

Также, поиск преступников с помощью...

Социальные сети позволяют быстро получать разнообразную справочно-вспомогательную информацию по расследуемому уголовному делу.

Проводя сбор информации (мы рассмотрим только начало) анализ имеющейся в социальных сетях информации о лице или лицах, имеющих отношение к расследуемому уголовному делу - можно получать данные о них самих, их связях, увлечениях, отношении к чему-либо и подобном, также можно определить их местоположение.

Примером для подобной ситуации будет являться сайт «Facebook». В его профиле видны не только друзья самого пользователя, но и «друзья друзей», а это является достаточно полным спектром связей фигуранта.

Социальные сети могут давать возможность прямого контакта с интересующими следователя лицами посредством видеосвязи или использования различного рода сообщений. При этом не имеет значения, представился ли следователь своим именем или использовал какую-нибудь «легенду».

Также, поиск преступников с помощью...

Статья Самые важные факторы, которые необходимо знать любой организации для обеспечения безопасности их облака

Авг 14

- 3 380

- 1

Обеспечение безопасности облака (Cloud Security Solutions) является одной из самых важных задач для любой организации, и в данном вопросе очень важно быть уверенным, что было принято оптимальное решение, которое сможет защитить облако от максимального диапазона кибератак.

Увеличение количества организаций, которые переводят свои операции в облако для достижения большей гибкости, высокой доступности, также увеличивает риски с точки зрения безопасности.

Существует множество проблем безопасности, которые нам необходимо знать для любой организации, прежде чем переходить к обеспечению безопасности облака.

В основном это утечка данных, захват учетных записей, угроза инсайдеров, таким образом, злоупотребление облачными службами являются наиболее важными проблемами безопасности облачных сервисов.

Если вы находитесь на рынке в поисках нового продукта безопасности или возможно организация, хочет изменить свой продукт безопасности на другой, есть несколько важных вопросов, которые вам нужно задать:

- Могу ли я с легкостью настраивать и отменять...

Статья Обход антивируса с помощью зашифрованных Payload, используя VENOM

Авг 14

- 9 446

- 6

В настоящее время многие вредоносные программы и Payload используют методы шифрования и методы пакетирования с применением Packers, чтобы обойти антивирусное программное обеспечение, поскольку антивирусу трудно обнаружить зашифрованные и упакованные вредоносные программы и Payload.

В данной статье мы узнаем о создании Шифрованного Payload с помощью VENOM - Metasploit Shellcode generator/compiler/listener tool (генератор/компилятор/прослушивающий инструмент).

Согласно описанию VENOM, сценарий будет использовать MSF venom (Metasploit) для генерации shellcode в разных форматах (c | python | ruby | dll | msi | hta-psh), внедрять shellcode, сгенерированный в одну функцию (например: python).

Функция python будет выполнять shellcode в ram "и использовать компиляторы, такие...

Статья Lynis – Инструмент для проверки безопасности и проведения пентеста с открытым исходным кодом – детальное разъяснение

Авг 14

- 8 588

- 6

Lynis - это инструмент аудита безопасности с открытым исходным кодом. Его основная задача - аудирование и упрочнение систем на базе Unix и Linux. Он сканирует систему, выполняя многие проверки контроля безопасности. Примеры включают поиск установленного программного обеспечения и определение возможных недостатков конфигурации.

Многие тесты являются составной частью общих принципов и стандартов безопасности, с новейшими дополнительными тестами безопасности. После сканирования будет отображаться отчет со всеми обнаруженными результатами.

Lynis является одним из самых надежных автоматизированных инструментов аудита для управления исправлениями программного обеспечения, сканирования вредоносных программ и обнаружения уязвимостей в системах на базе Unix/Linux. Этот инструмент полезен для аудиторов, сетевых и системных администраторов, специалистов в сфере безопасности, а также тестировщиков на проникновение.

Целевая аудитория:

Lynis сможет помочь аудиторам в проверке Basel II, GLBA, HIPAA, PCI DSS and SOX (Sarbanes-Oxley).

Данный инструмент отлично подойдет для специалистов в сфере безопасности, тестировщиков на проникновение, системных...

Многие тесты являются составной частью общих принципов и стандартов безопасности, с новейшими дополнительными тестами безопасности. После сканирования будет отображаться отчет со всеми обнаруженными результатами.

Lynis является одним из самых надежных автоматизированных инструментов аудита для управления исправлениями программного обеспечения, сканирования вредоносных программ и обнаружения уязвимостей в системах на базе Unix/Linux. Этот инструмент полезен для аудиторов, сетевых и системных администраторов, специалистов в сфере безопасности, а также тестировщиков на проникновение.

Целевая аудитория:

Lynis сможет помочь аудиторам в проверке Basel II, GLBA, HIPAA, PCI DSS and SOX (Sarbanes-Oxley).

Данный инструмент отлично подойдет для специалистов в сфере безопасности, тестировщиков на проникновение, системных...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →