Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Darknet vs Dark Web vs Deep Web vs Surface Web — различные части интернета

Май 24

- 12 884

- 8

Darknet, Dark web, Deep web и Surface web — думаю, что каждый технический энтузиаст, так или иначе, сталкивался с упомянутыми выше понятиями, тем не менее, до конца не понимая их полного значения. Иногда даже профессионалы начинают путаться в этих терминах.

Мы надеемся, что данная статья поможет вам разобраться с этими, часто путаемыми между собой, понятиями.

Так все же, в чем основное отличие Darknet, Dark Web, Deep web и Surface Web?

Говоря вкратце, мы можем с уверенностью сказать, что эти термины являются различными частями Интернета/Мировой паутины (World Wide Web (WWW)), в которых вебсайты обладают различными правами доступа. Тем не менее, Darknet является «темнейшей» стороной Интернета, в то время как Surface web является «светлейшей».

Интересный факт. Знаете ли вы, что только около 4% интернета доступно через поисковые системы, такие как Google, Bing или Yahoo, а оставшиеся 96% содержимого Интернета доступно только с помощью специальных инструментов и особого программного обеспечения, а именно специальных браузеров и особых протоколов за пределами прямых ссылок или учетных данных. Так что только представьте, насколько обширна...

Статья [Анти-Форензика] 12 бесплатных инструментов, которые навсегда удалят файлы с вашего компьютера и сделают невозможным их восстановление

Май 24

- 8 828

- 5

1. WipeFile

WipeFile является портативным приложением, которое быстро и безопасно стирает файлы и папки. Данное приложение поддерживает 14 различных методов очистки, например, два стандарта, которые использует ВМС США, стандарт Министерства обороны США, ВВС США и НАТО.

WipeFile полностью перезаписывает информацию, поэтому не существует какого-либо способа восстановить файлы либо их содержимое.

2. Eraser

Eraser навсегда удаляет файлы, папки и их ранее удаленные копии. Он перезаписывает файлы, которые были удалены, абсолютно случайными данными. В данном приложении имеется полностью настраиваемый планировщик (Scheduler). Существует несколько вариантов того, сколько раз удаляемые файлы перезаписываются случайными данными, включая две версии стандарта DOD 5220.22-M США (3-pass и 7-pass) и метод Гутмана (Gutmann method), который 35 раз перезаписывает файл абсолютно случайными данными.

Eraser работает на таких операционных системах как: Windows XP (с пакетом обновления 3), Windows Server 2003 (с пакетом обновления 2), Windows Vista...

WipeFile является портативным приложением, которое быстро и безопасно стирает файлы и папки. Данное приложение поддерживает 14 различных методов очистки, например, два стандарта, которые использует ВМС США, стандарт Министерства обороны США, ВВС США и НАТО.

WipeFile полностью перезаписывает информацию, поэтому не существует какого-либо способа восстановить файлы либо их содержимое.

2. Eraser

Eraser навсегда удаляет файлы, папки и их ранее удаленные копии. Он перезаписывает файлы, которые были удалены, абсолютно случайными данными. В данном приложении имеется полностью настраиваемый планировщик (Scheduler). Существует несколько вариантов того, сколько раз удаляемые файлы перезаписываются случайными данными, включая две версии стандарта DOD 5220.22-M США (3-pass и 7-pass) и метод Гутмана (Gutmann method), который 35 раз перезаписывает файл абсолютно случайными данными.

Eraser работает на таких операционных системах как: Windows XP (с пакетом обновления 3), Windows Server 2003 (с пакетом обновления 2), Windows Vista...

Статья 10 лучших Linux дистрибутивов по безопасности для защиты приватности и конфиденциальности в 2018 году

Май 24

- 18 165

- 16

В наше время Linux дистрибутивы по безопасности становятся более полезными и нужными, чем это было прежде, т.к. защита конфиденциальности онлайн на данный момент является одной из важнейших проблем, с которыми сегодня столкнулось наше поколение.

Проблема конфиденциальности сейчас является особенно актуальной, т.к. большинство популярных операционных систем, которым мы доверяем наши данные и приватную информацию, заявляющих, что они смогут защитить нашу конфиденциальность, тем не менее, продолжают шпионить за нами. Поэтому, если вас беспокоит ваша конфиденциальность или вы считаете, что ваша операционная система сливает ваши личные данные в Интернете без вашего разрешения, - тогда пришло время «снести» эту операционную систему.

Так все же, зачем вам необходим безопасный дистрибутив Linux, защищающий вашу конфиденциальность? Существует несколько основных причин:

Проблема конфиденциальности сейчас является особенно актуальной, т.к. большинство популярных операционных систем, которым мы доверяем наши данные и приватную информацию, заявляющих, что они смогут защитить нашу конфиденциальность, тем не менее, продолжают шпионить за нами. Поэтому, если вас беспокоит ваша конфиденциальность или вы считаете, что ваша операционная система сливает ваши личные данные в Интернете без вашего разрешения, - тогда пришло время «снести» эту операционную систему.

Так все же, зачем вам необходим безопасный дистрибутив Linux, защищающий вашу конфиденциальность? Существует несколько основных причин:

- Они предварительно настроены с приоритетом в пользу безопасности;

- Добавление сети TOR, брандмауэров, VPN и т.д. помогает сделать весь ваш трафик анонимным;

- Добавляет дополнительные уровни защиты...

Статья NETIS WF2190 - Как установить драйвер 8812au.ko

Май 23

- 8 732

- 19

Всем доброго вечера, сегодня днем я решил приобрести себе новый вайфай адаптер который обсуждал на форуме.

Получив одобрение, я пошел в магазин и приобрел сия чудо, принес домой распаковал и поставил, но заветная зеленая лампочка не горела.....

Тогда я начал лазить по форумам и гитхабу, долбить во все инстанции и получал разные советы/наставления, ни один из них мне не помог.

Потратив часа 2 - 3 в пустую, я опустил руки и уже обдумывал его возврат а на деньги вырученые с возврата, просто потратить на поход в кино.

И тут один добрый Человек сказал что :

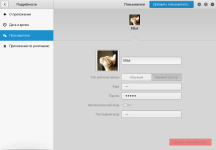

Шаг #1 - Добавление нового пользователя.

Откройте: Параметры -> Подробности -> Пользователи.

И создайте пользователя, обязательно на английском и обязательно админа.

Шаг #2 - Проверка и исправление репозиториев.

Получив одобрение, я пошел в магазин и приобрел сия чудо, принес домой распаковал и поставил, но заветная зеленая лампочка не горела.....

Тогда я начал лазить по форумам и гитхабу, долбить во все инстанции и получал разные советы/наставления, ни один из них мне не помог.

Потратив часа 2 - 3 в пустую, я опустил руки и уже обдумывал его возврат а на деньги вырученые с возврата, просто потратить на поход в кино.

И тут один добрый Человек сказал что :

И тогда я решил обновить систему, и все заработало, сейчас расскажу как это сделать и в какой последовательности.Поддержка чипсета RTL8812AU была влючена ещё в версии Kali Linux 2017.1

Шаг #1 - Добавление нового пользователя.

Откройте: Параметры -> Подробности -> Пользователи.

И создайте пользователя, обязательно на английском и обязательно админа.

Шаг #2 - Проверка и исправление репозиториев.

Код:

if cat /etc/apt/sources.list | grep -E "deb https://http.kali.org/kali...Статья Информационная безопасность и защита информации на предприятии

Май 13

- 17 255

- 17

Приветствую всех!

Дисклеймер: тут возникла небольшая потребность восполнить пробелы по профориентации посетителей форума, решил помочь в силу своих возможностей, статья не является истиной в последней инстанции, так что попрошу дополнить тему людей с опытом работы в сфере защиты информации/штатных пентестеров и т.д. Статья может показаться получится скучноватой из-за ФЗ и ГОСТов, но тут ничего не поделать.

Тема информационной безопасности (далее - ИБ) достаточно популярна сегодня в медийном пространстве. Многие изучают данную область знаний в качестве любителей, что прекрасно. В Сети регулярно появляются вопросы «Как и с чего начать свой путь в ИБ?» и т.д. Иногда задают более умные вопросы: «А какое направление выбрать»? Собственно, ответ на последний вопрос каждый должен дать сам себе, ознакомившись с основными направлениями ИБ/IT.

Так же люди, занимающиеся ИБ в качестве хобби спрашивают, как им «вкатиться» в практическую ИБ, перестать быть «киддисами» и т.д. И на предыдущий вопрос им обычно отвечают тролли от IT/ИБ, генерируя список знаний, который не каждый супермен осилит. Некоторые всерьез советуют...

Дисклеймер: тут возникла небольшая потребность восполнить пробелы по профориентации посетителей форума, решил помочь в силу своих возможностей, статья не является истиной в последней инстанции, так что попрошу дополнить тему людей с опытом работы в сфере защиты информации/штатных пентестеров и т.д. Статья может показаться получится скучноватой из-за ФЗ и ГОСТов, но тут ничего не поделать.

Тема информационной безопасности (далее - ИБ) достаточно популярна сегодня в медийном пространстве. Многие изучают данную область знаний в качестве любителей, что прекрасно. В Сети регулярно появляются вопросы «Как и с чего начать свой путь в ИБ?» и т.д. Иногда задают более умные вопросы: «А какое направление выбрать»? Собственно, ответ на последний вопрос каждый должен дать сам себе, ознакомившись с основными направлениями ИБ/IT.

Так же люди, занимающиеся ИБ в качестве хобби спрашивают, как им «вкатиться» в практическую ИБ, перестать быть «киддисами» и т.д. И на предыдущий вопрос им обычно отвечают тролли от IT/ИБ, генерируя список знаний, который не каждый супермен осилит. Некоторые всерьез советуют...

Ключевые слова , Встроенные функции

Май 09

- 5 281

- 0

Добрый день , в сети полно ответов и советов как стоит и как не стоит называть переменные , дабы не посылать пользователей гуглить, добавим и нам в раздел эту инфу

False - ложь.

True - истина.

None - "пустой" объект.

and - логическое И.

with / as - менеджер контекста

assert условие - возбуждает исключение, если условие ложно.

break - выход из цикла.

class - пользовательский тип, состоящий из методов и атрибутов.

continue - переход на следующую итерацию цикла.

def - определение функции.

del - удаление объекта.

elif - в противном случае, если.

else - блок который выполняется если не верно условие в if...

True - истина.

None - "пустой" объект.

and - логическое И.

with / as - менеджер контекста

assert условие - возбуждает исключение, если условие ложно.

break - выход из цикла.

class - пользовательский тип, состоящий из методов и атрибутов.

continue - переход на следующую итерацию цикла.

def - определение функции.

del - удаление объекта.

elif - в противном случае, если.

else - блок который выполняется если не верно условие в if...

Статья 4 шага, которые необходимо предпринять для защиты своего ПК/ноутбука от угроз безопасности

Май 07

- 5 335

- 3

Учитывая факт того, что в наше время компьютеры используются практически в каждом доме, это привело к разработке множества типов и методов взлома различными антисоциальными элементами. Основным способом, который служит идеальным средством для таких вредоносных атак, является интернет.

Существует несколько главных способов, используя которые вы можете защитить ваш ПК/ноутбук от различного рода угроз безопасности, включая активное использование эффективного антивирусного программного обеспечения, антишпионского программного обеспечения, а также установку брандмауэра и других средств защиты подобного рода. Всегда лучше ознакомиться с различными независимыми источниками и объективными обзорами данных продуктов, прежде чем использовать их. Более того, использование одного метода по отдельности не сможет обеспечить вашему компьютеру достаточную безопасность. Чем больше пластов защиты вы установите на свой компьютер, тем больше вы усложните работу хакерам, желающих взломать ваш ПК.

Итак, давайте познакомим вас с четырьмя основными шагами, которые необходимо проделать, чтобы защитить ваш компьютер/ноутбук от различного рода угроз...

Существует несколько главных способов, используя которые вы можете защитить ваш ПК/ноутбук от различного рода угроз безопасности, включая активное использование эффективного антивирусного программного обеспечения, антишпионского программного обеспечения, а также установку брандмауэра и других средств защиты подобного рода. Всегда лучше ознакомиться с различными независимыми источниками и объективными обзорами данных продуктов, прежде чем использовать их. Более того, использование одного метода по отдельности не сможет обеспечить вашему компьютеру достаточную безопасность. Чем больше пластов защиты вы установите на свой компьютер, тем больше вы усложните работу хакерам, желающих взломать ваш ПК.

Итак, давайте познакомим вас с четырьмя основными шагами, которые необходимо проделать, чтобы защитить ваш компьютер/ноутбук от различного рода угроз...

Статья raspberry pi 3 с ос kali linux а также авто запуск ap+vnc

Май 03

- 20 632

- 26

Цель: подготовить малину для пентеста wifi и т.п

Статья расписана максимально подробно для новичков

Для создания платформы нам потребуется

power bank мин. напряжение тока на выходе 2.4А (возможны проблемы из за недостаточного питания) ( я брал на ~20000 mah за 1000р)

raspberry pi 3(3500р) - корпус, радиатор,блок питания

адаптер tp-link tl-wn722n v1

CD карта 10 class 16 gb (~500р) - 10 класс для быстрого чтения и записи

заказывал все на ali

1.Скачаем архив с образом Kali Linux ARM Images

Извлекаем образ из архива

Скачаем и установим для записи ОС на SD Win32 Disk Imager

2.Запуск

Так как у меня нет разъема hdmi на мониторе , я подключаюсь к малине только по vnc или ssh.

После подключения малины к роутеру по ethernet сканируем локальную сеть на открытый 22 порт, также можно в админке роутера посмотреть ip raspberry

Подключаемся по ssh я использую Download PuTTY - a free SSH and telnet client for Windows

login root pass toor...

Статья расписана максимально подробно для новичков

Для создания платформы нам потребуется

power bank мин. напряжение тока на выходе 2.4А (возможны проблемы из за недостаточного питания) ( я брал на ~20000 mah за 1000р)

raspberry pi 3(3500р) - корпус, радиатор,блок питания

адаптер tp-link tl-wn722n v1

CD карта 10 class 16 gb (~500р) - 10 класс для быстрого чтения и записи

заказывал все на ali

1.Скачаем архив с образом Kali Linux ARM Images

Извлекаем образ из архива

Скачаем и установим для записи ОС на SD Win32 Disk Imager

2.Запуск

Так как у меня нет разъема hdmi на мониторе , я подключаюсь к малине только по vnc или ssh.

После подключения малины к роутеру по ethernet сканируем локальную сеть на открытый 22 порт, также можно в админке роутера посмотреть ip raspberry

Подключаемся по ssh я использую Download PuTTY - a free SSH and telnet client for Windows

login root pass toor...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 432 (пользователей: 9, гостей: 2 423)