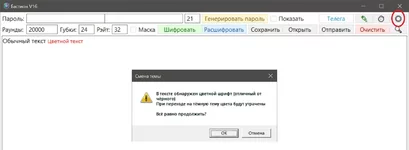

Добавлено предупреждение при переключении со светлой темы на тёмную, если в тексте присутствуют цветные шрифты.

Почему это происходит

Для обеспечения читаемости на тёмном фоне программа вынуждена принудительно менять цвет всего текста на светлый.

Из-за этого индивидуальные цвета шрифта (например, красный текст) неизбежно утрачиваются.

Теперь программа предупредит вас об этом, чтобы вы случайно не потеряли важную разметку.

В облаке

disk.yandex.ru/d/pSxwq7mMhKsOwg

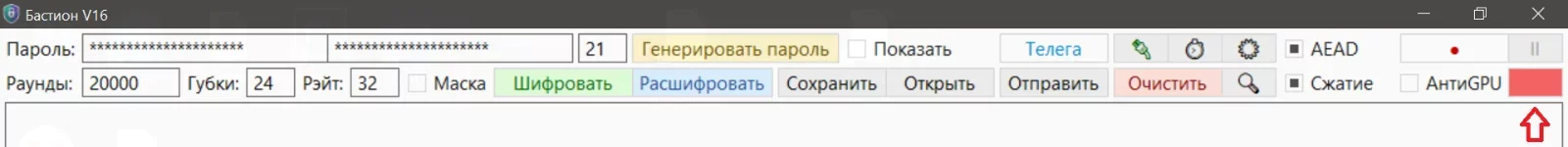

Почему это происходит

Для обеспечения читаемости на тёмном фоне программа вынуждена принудительно менять цвет всего текста на светлый.

Из-за этого индивидуальные цвета шрифта (например, красный текст) неизбежно утрачиваются.

Теперь программа предупредит вас об этом, чтобы вы случайно не потеряли важную разметку.

В облаке

disk.yandex.ru/d/pSxwq7mMhKsOwg