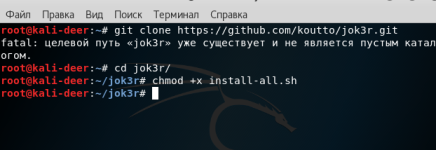

root@kali-deer:~# git clone

koutto/jok3r

Клонирование в «jok3r»…

remote: Enumerating objects: 422, done.

remote: Counting objects: 100% (422/422), done.

remote: Compressing objects: 100% (310/310), done.

remote: Total 756 (delta 146), reused 367 (delta 92), pack-reused 334

Получение объектов: 100% (756/756), 7.55 MiB | 349.00 KiB/s, готово.

Определение изменений: 100% (315/315), готово.

root@kali-deer:~# cd jok3r/

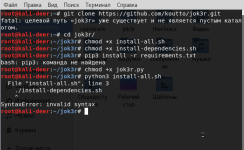

root@kali-deer:~/jok3r# chmod +x install-all.sh

root@kali-deer:~/jok3r# chmod +x install-dependencies.sh

root@kali-deer:~/jok3r# pip3 install -r requirements.txt

Requirement already satisfied: argparse in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 1))

Requirement already satisfied: blessed>=1.15.0 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 2))

Requirement already satisfied: bs4 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 3))

Requirement already satisfied: cmd2>=0.9.1 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 4))

Requirement already satisfied: colorama in /usr/lib/python3/dist-packages (from -r requirements.txt (line 5))

Requirement already satisfied: colored>=1.3.93 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 6))

Requirement already satisfied: colorlog>=3.1.4 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 7))

Requirement already satisfied: enlighten>=1.0.7 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 8))

Requirement already satisfied: humanfriendly>=4.12.1 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 9))

Requirement already satisfied: prettytable>=0.7.2 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 10))

Requirement already satisfied: python-libnmap>=0.7.0 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 11))

Requirement already satisfied: regex>=2018.6.9 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 12))

Requirement already satisfied: requests in /usr/lib/python3/dist-packages (from -r requirements.txt (line 13))

Requirement already satisfied: six>=1.11.0 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 14))

Requirement already satisfied: SQLAlchemy>=1.2.8 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 15))

Requirement already satisfied: SQLAlchemy-Utils>=0.33.3 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 16))

Requirement already satisfied: urllib3 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 17))

Requirement already satisfied: wcwidth>=0.1.4 in /usr/local/lib/python3.6/dist-packages (from blessed>=1.15.0->-r requirements.txt (line 2))

Requirement already satisfied: beautifulsoup4 in /usr/lib/python3/dist-packages (from bs4->-r requirements.txt (line 3))

Requirement already satisfied: pyperclip>=1.5.27 in /usr/lib/python3/dist-packages (from cmd2>=0.9.1->-r requirements.txt (line 4))

Requirement already satisfied: attrs>=16.3.0 in /usr/local/lib/python3.6/dist-packages (from cmd2>=0.9.1->-r requirements.txt (line 4))

root@kali-deer:~/jok3r# chmod +x jok3r.py

root@kali-deer:~/jok3r# python3 install-all.sh

File "install-all.sh", line 3

./install-dependencies.sh

^

SyntaxError: invalid syntax

root@kali-deer:~/jok3r# ./install-dependencies.sh

[+] Metasploit is already installed

[+] Nmap is already installed

[+] tcpdump is already installed

[+] NodeJS is already installed

[~] Install Python 2.7 + 3 and useful related packages (if missing)

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

Уже установлен пакет python самой новой версии (2.7.15-3).

Уже установлен пакет python-dev самой новой версии (2.7.15-3).

Уже установлен пакет python-pip самой новой версии (9.0.1-2.3).

Уже установлен пакет python-setuptools самой новой версии (40.4.3-1).

Уже установлен пакет python2.7 самой новой версии (2.7.15-4).

Уже установлен пакет python3 самой новой версии (3.6.6-1).

Уже установлен пакет python3-dev самой новой версии (3.6.6-1).

Уже установлен пакет python3-pip самой новой версии (9.0.1-2.3).

Уже установлен пакет python3-setuptools самой новой версии (40.4.3-1).

Следующие пакеты устанавливались автоматически и больше не требуются:

libuv1 nodejs-doc

Для их удаления используйте «sudo apt autoremove».

Обновлено 0 пакетов, установлено 0 новых пакетов, для удаления отмечено 0 пакетов, и 1159 пакетов не обновлено.

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

Уже установлен пакет python-ipy самой новой версии (1:0.83-1).

Уже установлен пакет python-nmap самой новой версии (0.6.1-1).

Следующие пакеты устанавливались автоматически и больше не требуются:

libuv1 nodejs-doc

Для их удаления используйте «sudo apt autoremove».

Предлагаемые пакеты:

python-pymysql-doc

НОВЫЕ пакеты, которые будут установлены:

python3-pymysql

Обновлено 0 пакетов, установлено 1 новых пакетов, для удаления отмечено 0 пакетов, и 1159 пакетов не обновлено.

Необходимо скачать 43,3 kB архивов.

После данной операции, объём занятого дискового пространства возрастёт на 185 kB.

Пол:1

Ссылка скрыта от гостей

kali-rolling/main amd64 python3-pymysql all 0.9.2-2 [43,3 kB]

Получено 43,3 kB за 2с (18,4 kB/s)

Выбор ранее не выбранного пакета python3-pymysql.

(Чтение базы данных … на данный момент установлено 349505 файлов и каталогов.)

Подготовка к распаковке …/python3-pymysql_0.9.2-2_all.deb …

Распаковывается python3-pymysql (0.9.2-2) …

Настраивается пакет python3-pymysql (0.9.2-2) …

Not uninstalling psycopg2 at /usr/lib/python3/dist-packages, outside environment /usr

Requirement already satisfied: psycopg2-binary in /usr/local/lib/python3.6/dist-packages

[+] Jython is already installed

[+] Ruby is already installed

[+] Perl is already installed

[+] PHP is already installed

[+] Java is already installed

[~] Install other required packages (if missing)

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

Уже установлен пакет build-essential самой новой версии (12.5).

Уже установлен пакет libcurl4-openssl-dev самой новой версии (7.61.0-1).

Уже установлен пакет libgmp-dev самой новой версии (2:6.1.2+dfsg-3).

Уже установлен пакет liblzma-dev самой новой версии (5.2.2-1.3).

Уже установлен пакет libxml2 самой новой версии (2.9.4+dfsg1-7+b1).

Уже установлен пакет libxml2-dev самой новой версии (2.9.4+dfsg1-7+b1).

Уже установлен пакет libxslt1-dev самой новой версии (1.1.32-2).

Уже установлен пакет zlib1g-dev самой новой версии (1:1.2.11.dfsg-1).

Следующие пакеты устанавливались автоматически и больше не требуются:

libuv1 nodejs-doc

Для их удаления используйте «sudo apt autoremove».

Обновлено 0 пакетов, установлено 0 новых пакетов, для удаления отмечено 0 пакетов, и 1159 пакетов не обновлено.

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

Уже установлен пакет automake самой новой версии (1:1.16.1-1.1).

Уже установлен пакет gcc самой новой версии (4:8.1.0-1).

Уже установлен пакет libffi-dev самой новой версии (3.2.1-8).

Уже установлен пакет libssl-dev самой новой версии (1.1.0h-4).

Уже установлен пакет locate самой новой версии (4.6.0+git+20180808-2).

Уже установлен пакет make самой новой версии (4.2.1-1.2).

Уже установлен пакет patch самой новой версии (2.7.6-3).

Следующие пакеты устанавливались автоматически и больше не требуются:

libuv1 nodejs-doc

Для их удаления используйте «sudo apt autoremove».

Обновлено 0 пакетов, установлено 0 новых пакетов, для удаления отмечено 0 пакетов, и 1159 пакетов не обновлено.

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

Уже установлен пакет smbclient самой новой версии (2:4.8.5+dfsg-1).

Следующие пакеты устанавливались автоматически и больше не требуются:

libuv1 nodejs-doc

Для их удаления используйте «sudo apt autoremove».

Обновлено 0 пакетов, установлено 0 новых пакетов, для удаления отмечено 0 пакетов, и 1159 пакетов не обновлено.

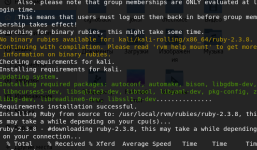

[~] Install Python3 libraries required by Jok3r (if missing)

Requirement already satisfied: argparse in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 1))

Requirement already satisfied: blessed>=1.15.0 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 2))

Requirement already satisfied: bs4 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 3))

Requirement already satisfied: cmd2>=0.9.1 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 4))

Requirement already satisfied: colorama in /usr/lib/python3/dist-packages (from -r requirements.txt (line 5))

Requirement already satisfied: colored>=1.3.93 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 6))

Requirement already satisfied: colorlog>=3.1.4 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 7))

Requirement already satisfied: enlighten>=1.0.7 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 8))

Requirement already satisfied: humanfriendly>=4.12.1 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 9))

Requirement already satisfied: prettytable>=0.7.2 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 10))

Requirement already satisfied: python-libnmap>=0.7.0 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 11))

Requirement already satisfied: regex>=2018.6.9 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 12))

Requirement already satisfied: requests in /usr/lib/python3/dist-packages (from -r requirements.txt (line 13))

Requirement already satisfied: six>=1.11.0 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 14))

Requirement already satisfied: SQLAlchemy>=1.2.8 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 15))

Requirement already satisfied: SQLAlchemy-Utils>=0.33.3 in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 16))

Requirement already satisfied: urllib3 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 17))

Requirement already satisfied: wcwidth>=0.1.4 in /usr/local/lib/python3.6/dist-packages (from blessed>=1.15.0->-r requirements.txt (line 2))

Requirement already satisfied: beautifulsoup4 in /usr/lib/python3/dist-packages (from bs4->-r requirements.txt (line 3))

Requirement already satisfied: pyperclip>=1.5.27 in /usr/lib/python3/dist-packages (from cmd2>=0.9.1->-r requirements.txt (line 4))

Requirement already satisfied: attrs>=16.3.0 in /usr/local/lib/python3.6/dist-packages (from cmd2>=0.9.1->-r requirements.txt (line 4))

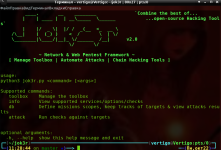

root@kali-deer:~/jok3r# python3 jok3r.py

____. __ ________ `Combine the best of...

| | ____ | | __\_____ \______ ...open-source Hacking Tools`

| |/ _ \| |/ / _(__ <_ __ \

/\__| ( (_) ) < / \ | \/

\________|\____/|__|_ \/______ /__| v2.0

\/ \/

~ Network & Web Pentest Framework ~

[ Manage Toolbox | Automate Attacks | Chain Hacking Tools ]

[*] _install_status.conf settings file created in directory "/root/jok3r/settings"

usage:

python3 jok3r.py <command> [<args>]

Supported commands:

toolbox Manage the toolbox

info View supported services/options/checks

db Define missions scopes, keep tracks of targets & view attacks results

attack Run checks against targets

jok3r.py: error: the following arguments are required: command

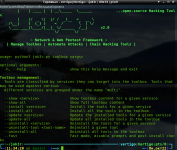

root@kali-deer:~/jok3r# python3 jok3r.py toolbox --show-all

____. __ ________ `Combine the best of...

| | ____ | | __\_____ \______ ...open-source Hacking Tools`

| |/ _ \| |/ / _(__ <_ __ \

/\__| ( (_) ) < / \ | \/

\________|\____/|__|_ \/______ /__| v2.0

\/ \/

~ Network & Web Pentest Framework ~

[ Manage Toolbox | Automate Attacks | Chain Hacking Tools ]

------------------------------------------------------------------------------

Toolbox content - all services

------------------------------------------------------------------------------

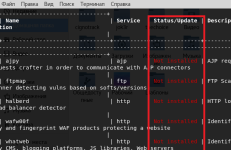

+--------------------------------+----------+---------------+-------------------------------------------------------------------------------------------------------------+

| Name | Service | Status/Update | Description |

+--------------------------------+----------+---------------+-------------------------------------------------------------------------------------------------------------+

| ajpy | ajp | Not installed | AJP requests crafter in order to communicate with AJP connectors |

| ftpmap | ftp | Not installed | FTP Scanner detecting vulns based on softs/versions |

| halberd | http | Not installed | HTTP load balancer detector |

| wafw00f | http | Not installed | Identify and fingerprint WAF products protecting a website |

| whatweb | http | Not installed | Identify CMS, blogging platforms, JS libraries, Web servers |

| optionsbleed | http | Not installed | Test for the Optionsbleed bug in Apache httpd (CVE-2017-9798) |

| clusterd | http | Not installed | Application server attack toolkit (JBoss, ColdFusion, Weblogic, Tomcat, Railo, Axis2, Glassfish) |

| wig | http | Not installed | Identify several CMS and other administrative applications |

| fingerprinter | http | Not installed | CMS/LMS/Library versions fingerprinter |

| cmsexplorer | http | Not installed | Find plugins and themes installed in a CMS (Wordpress, Drupal, Joomla, Mambo) |

| nikto | http | Not installed | Web server scanner |

| iis-shortname-scanner | http | Not installed | Scanner for IIS short filename (8.3) disclosure vulnerability |

| davscan | http | Not installed | Fingerprint servers, finds exploits, scans WebDAV |

| shocker | http | Not installed | Detect and exploit web servers vulnerable to Shellshock (CVE-2014-6271) |

| loubia | http | Not installed | Exploitation tool for Java deserialize on t3(s) (Weblogic) |

| exploit-tomcat-cve2017-12617 | http | Not installed | Exploit for Apache Tomcat (<9.0.1 (Beta), <8.5.23, <8.0.47, <7.0.8) JSP Upload Bypass RCE (CVE-2017-12617) |

| exploit-weblogic-cve2017-3248 | http | Not installed | Exploit for Weblogic RMI Registry UnicastRef Object Java Deserialization RCE (CVE-2017-3248) |

| exploit-weblogic-cve2017-10271 | http | Not installed | Exploit for Weblogic WLS-WSAT RCE (CVE-2017-10271) |

| exploit-weblogic-cve2018-2893 | http | Not installed | Exploit for Weblogic Java Deserialization RCE (CVE-2018-2893) |

| struts-pwn-cve2017-9805 | http | Not installed | Exploit for Apache Struts2 REST Plugin XStream RCE (CVE-2017-9805) |

| struts-pwn-cve2018-11776 | http | Not installed | Exploit for Apache Struts2 CVE-2018-11776 |

| domiowned | http | Not installed | Fingerprint/Exploit IBM/Lotus Domino servers |

| cmsmap | http | Not installed | Vulnerability scanner for CMS Wordpress, Drupal, Joomla |

| cmseek | http | Not installed | Detect and bruteforce CMS |

| drupwn | http | Not installed | Fingerprint Drupal 7/8 and exploit CVE |

| dirhunt | http | Not installed | Find web directories without bruteforce |

| photon | http | Not installed | Fast we crawler that extracts urls, emails, files, website accounts, etc. |

| angularjs-csti-scanner | http | Not installed | Angular Client-Side Template Injection scanner |

| wpforce | http | Not installed | Wordpress attack suite |

| wpscan | http | Not installed | Wordpress vulnerability scanner |

| wpseku | http | Not installed | Wordpress vulnerability scanner |

| joomscan | http | Not installed | Joomla vulnerability scanner by OWASP |

| joomlascan | http | Not installed | Joomla vulnerability scanner |

| joomlavs | http | Not installed | Joomla vulnerability scanner |

| droopescan | http | Not installed | Drupal & Silverstripe plugin-based vulnerability scanner |

| magescan | http | Not installed | Magento CMS scanner for information and misconfigurations |

| vbscan | http | Not installed | vBulletin vulnerability scanner by OWASP |

| liferayscan | http | Not installed | Liferay vulnerability scanner |

| xbruteforcer | http | Not installed | CMS bruteforce tool |

| dirsearch | http | Not installed | Web path scanner |

| wfuzz | http | Not installed | Web application fuzzer |

| barmie | java-rmi | Not installed | Java RMI enumeration and attack tool |

| jmxbf | java-rmi | Not installed | Bruteforce program to test weak accounts configured to access a JMX Registry |

| jmxploit | java-rmi | Not installed | JMX (post-)exploitation tool in Tomcat environment |

| sjet | java-rmi | Not installed | JMX exploitation tool for insecure configured JMX services |

| twiddle | java-rmi | Not installed | CLI-based JMX client |

| jdwp-shellifier | jdwp | Not installed | Exploitation tool to gain RCE on JDWP |

| msdat | mssql | Not installed | Microsoft SQL Database Attacking Tool |

| changeme | multi | Not installed | Default credentials scanner |

| impacket | multi | Not installed | Collection of Python classes for working with network protocols |

| jexboss | multi | Not installed | Exploitation tool for JBoss, Jenkins, Struts2, JMX (Tomcat) |

| jok3r-scripts | multi | Not installed | Various small stand-alone scripts and dependencies for other tools |

| metasploit | multi | Not installed | Metasploit framework |

| nmap | multi | Not installed | Nmap port scanner |

| patator | multi | Not installed | Multi-purpose brute-forcer, with a modular design and a flexible usage |

| testssl | multi | Not installed | TLS/SSL encryption checker |

| tls-prober | multi | Not installed | Tool to fingerprint SSL/TLS servers |

| vuln-databases | multi | Not installed | Vulnerabilities databases from Vulners.com, vuldb.com (NSE scripts) and exploit-db.com |

| ysoserial | multi | Not installed | Tool for generating payloads that exploit unsafe Java object deserialization |

| odat | oracle | Not installed | Oracle database attacking tool |

| nullinux | smb | Not installed | Enumeration tool for SMB on Windows |

| smbmap | smb | Not installed | SMB Shares enumeration tool |

| smtp-user-enum | smtp | Not installed | Enumerate valid users on SMTP via EXPN, VRFY or RCPT TO |

| snmpwn | snmp | Not installed | SNMPv3 User enumerator and Attack tool |

| snmp-check | snmp | Not installed | SNMP enumerator |

| ssh-audit | ssh | Not installed | SSH server auditing tool (banner, key exchange, encryption, mac, compression, compatibility, security, etc) |

| osueta | ssh | Not installed | Exploit for OpenSSH (versions <= 7.2 and >= 5.*) user enumeration timing attack |

| libssh-scanner | ssh | Not installed | Exploit for authentication bypass (CVE-2018-10933) in libssh 0.6+ (fixed in 0.7.6 and 0.8.4) |

+----------------------------