Если прям упрощенно описать концепцию работы в metasploit :

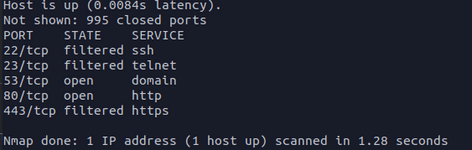

1. nmap используешь для скана портов машины классической командой: db_nmap IP_tachki ;

2. обнаружив открытые порты узнай какие сервисы работают на этих портах, например открыт 80: db_nmap -sV -p 80 IP_tachki;

3. командой services можно наглядно посмотреть что на каком порту работает и какой версии.

4. теперь командой search -type exploit -name <имя сервиса на порту> ты возможно найдешь подходящий эксплоит, но возможно и нет, тогда шагай в exploit-db и поищи там, если и там нет то в гугл. К сожалению волшебной кнопки "взломать" нет, как не крути придется копаться.

5. если обнаружил эксплоит подходящий, почитай каким образом он работает ОБЯЗАТЕЛЬНО

6. в metasploit после команды search -type exploit -name если нашел подходящий эксплоит, у него есть id(номер в списке), прописываешь use <exploit id>, жмешь enter и вот ты указал metasploit с чем хочешь работать.

7. командай info узнаешь что это за зверь, командой options узнаешь какие вводные данные ему необходимы, чтобы сработать, например LHOST(твой ip), RHOST(ip жертвы),RPORT(атакуемый порт) и т.д

8. задаешь эти параметры командой set lhost <tvoi ip>. И так со всеми нужными параметрами. Полезную нагрузку обычно он сам подбирает под эксплоит, но не всегда.

9. если все правильно указал прописываешь run и должно сработать.

Metasploit крутой фреймворк, но он далеко не панацея и не волшебная кнопка, нужно пытаться понять что происходит)

удачи!