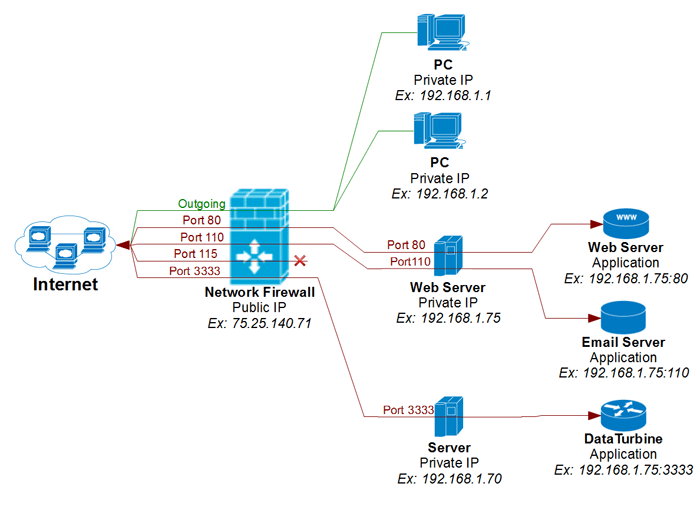

В предыдущем руководстве мы создали поддельную страницу входа в facebook, с помощью Сборщика учётных данных. Это, однако, сработает только в локальной сети. Сегодня мы включим переадресацию портов на нашем маршрутизаторе и воспользуемся своим внешним IP-адресом, чтобы создать фишинговую страницу, которая будет работать через интернет. Это изображение поясняет, что представляет собой переадресация портов. В предыдущем случае наша страница была видима только компьютерам с правой стороны от брандмауэра, то есть находящимся внутри локальной сети. Брандмауэр просматривает трафик, идущий через публичные адреса, и решает, направить ли его во внутреннюю сеть или заблокировать. Включив функцию переадресации портов, мы заставим маршрутизатор пропускать трафик через определённый порт.

Предварительные требования

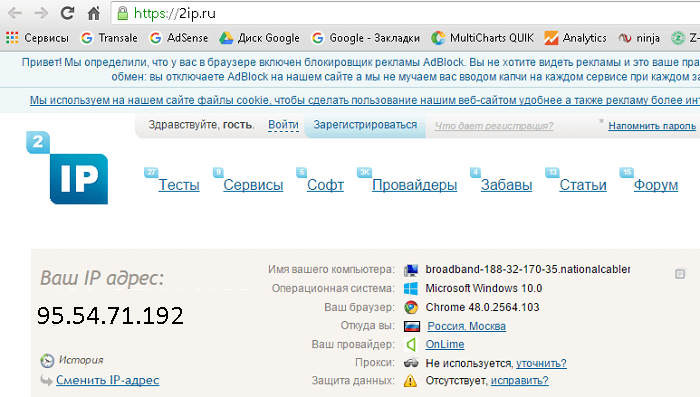

Откройте Google и введите запрос «Мой IP». Обычно, вам даже не нужно переходить по ссылкам, так как Google автоматически покажет вам ваш IP-адрес. Если этого не произошло, воспользуйтесь одним из верхних результатов поиска.

Поиск IP адреса своего маршрутизатора и вход в него

Чаще всего маршрутизатор имеет IP адрес 192.168.1.1 или что-то похожее. Чтобы узнать точный адрес, воспользуйтесь командой ifconfig. Теперь введите IP в адресную строку своего браузера и увидите интерфейс входа. Вот что, обычно, работает:

Здесь я вам больше ничем помочь не могу. Вам нужно узнать, какой именно маршрутизатор у вас установлен, а затем подобрать для него логин и пароль. Чаще всего, их оставляют стандартными. Кроме этого, вы можете выполнить простую атаку подбором, воспользовавшись списком распространённых учётных данных для маршрутизаторов (я об этом писать не буду, поскольку данный вопрос подробно затрагивается во многих других статьях в интернете). После получения доступа к маршрутизатору вернитесь к Se-toolkit.

Набор инструментов социальной инженерии : Сборщик учётных данных

Вот список команд, которые вам потребуются. Если вам нужно подробности, почитайте предыдущий пост.

se-toolkit

1 (enter)

2 (enter)

3 (enter)

2 (enter)

Введите свой публичный IP (не забывайте про первый шаг).

Введите сайт, который хотите склонировать (Данный метод одинаково хорошо работает с Facebook, Gmail, Twitter и другими ресурсами. Все этапы идентичны для любого сайта).

Теперь на время оставьте терминал в покое и вернитесь к своему маршрутизатору.

Все маршрутизаторы отличаются друг от друга : Переадресация портов

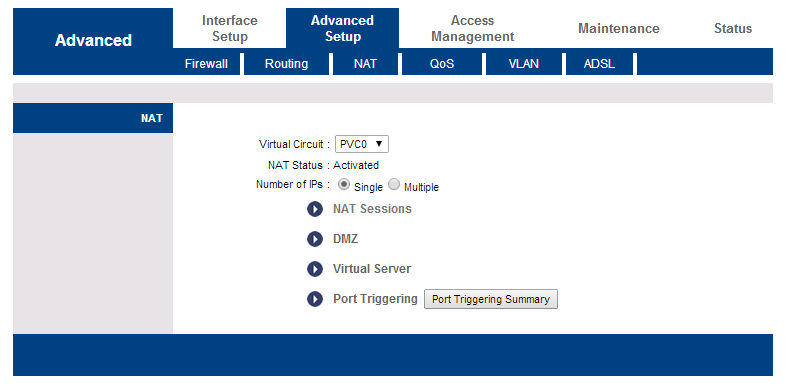

Настало время очередного сложного этапа нашего руководства. Дело в том, что пользовательский интерфейс маршрутизаторов от разных производителей может сильно отличаться. Вот что вам нужно знать:

Термины, на которые нужно обратить внимание

NAT, переадресация портов, виртуальные серверы (передаресация портов может быть обозначена в интерфейсе маршрутизатора любым из этих терминов). Если вы найдёте что-то похожее, нажмите на это. Кроме этого, во многих случаях интерфейс маршрутизатора может быть довольно сложным и продвинутым с отдельными полями для WAN, LAN, контроля доступа и так далее. Вам придётся всё внимательно осмотреть в поисках упоминаний о переадресации портов. Как только вы найдёте то, что нам необходимо, переходите к следующему шагу.

Что нужно вводить

Тестирование

Теперь запустите любой браузер и введите свой IP. Вы увидите поддельную страницу входа в Facebook. Попробуйте ввести что-то в текстовые поля. Эти данные тут же отобразятся в терминале Se-toolkit. Скришнот справа показывает, как это выглядит в моём браузере (se-toolkit по какой-то причине решил скопировать индийскую версию сайта, но я не помню, чтобы когда-то пользовался Facebook на этом языке).

После того как я ввёл данные в текстовые поля и нажал на кнопку входа, в окне se-toolkit появились следующие строки.

Стремитесь к реалистичности

Очень немногие пользователи решатся ввести свои учётные данный на сайте, у которого вместо адреса набор чисел, разделённых точками. Вы можете воспользоваться ресурсами bit.ly или goo.gl, чтобы замаскировать ссылку. Впрочем, после загрузки сайта пользователь всё равно увидит оригинальный URL. Я бы порекомендовал dot.tk, но они не поддерживают IP адреса. В данном случае вы можете прибегнуть к помощи сервиса no-ip, который решит большую часть ваших проблем:

Источник

Предварительные требования

- Вы должны знать, как использовать SET и Сборщик учётных данных через локальную сеть. Если вы с этим незнакомы, прочитайте руководство по Сборщику учётных данных.

- Знание Kali Linux (другие дистрибутивы Linux тоже подойдут, если вы установите SET и всё, что для него необходимо).

- Терпение. Иногда подобрать пароль маршрутизатора бывает сложно.

- Некоторые базовые знания (прочитайте несколько старых постов на этом блоге, которые я писал с расчётом на новичков). Основная пользовательская база, уже давно следящая за моими публикациями, достаточно умна и не нуждается в подробных указаниях.

Откройте Google и введите запрос «Мой IP». Обычно, вам даже не нужно переходить по ссылкам, так как Google автоматически покажет вам ваш IP-адрес. Если этого не произошло, воспользуйтесь одним из верхних результатов поиска.

Поиск IP адреса своего маршрутизатора и вход в него

Чаще всего маршрутизатор имеет IP адрес 192.168.1.1 или что-то похожее. Чтобы узнать точный адрес, воспользуйтесь командой ifconfig. Теперь введите IP в адресную строку своего браузера и увидите интерфейс входа. Вот что, обычно, работает:

- Имя пользователя: admin

- Пароль: password, admin или, в некоторых случаях, оставьте поле пароля пустым

Ссылка скрыта от гостей

или

Ссылка скрыта от гостей

Здесь я вам больше ничем помочь не могу. Вам нужно узнать, какой именно маршрутизатор у вас установлен, а затем подобрать для него логин и пароль. Чаще всего, их оставляют стандартными. Кроме этого, вы можете выполнить простую атаку подбором, воспользовавшись списком распространённых учётных данных для маршрутизаторов (я об этом писать не буду, поскольку данный вопрос подробно затрагивается во многих других статьях в интернете). После получения доступа к маршрутизатору вернитесь к Se-toolkit.

Набор инструментов социальной инженерии : Сборщик учётных данных

Вот список команд, которые вам потребуются. Если вам нужно подробности, почитайте предыдущий пост.

se-toolkit

1 (enter)

2 (enter)

3 (enter)

2 (enter)

Введите свой публичный IP (не забывайте про первый шаг).

Введите сайт, который хотите склонировать (Данный метод одинаково хорошо работает с Facebook, Gmail, Twitter и другими ресурсами. Все этапы идентичны для любого сайта).

Теперь на время оставьте терминал в покое и вернитесь к своему маршрутизатору.

Все маршрутизаторы отличаются друг от друга : Переадресация портов

Настало время очередного сложного этапа нашего руководства. Дело в том, что пользовательский интерфейс маршрутизаторов от разных производителей может сильно отличаться. Вот что вам нужно знать:

Термины, на которые нужно обратить внимание

NAT, переадресация портов, виртуальные серверы (передаресация портов может быть обозначена в интерфейсе маршрутизатора любым из этих терминов). Если вы найдёте что-то похожее, нажмите на это. Кроме этого, во многих случаях интерфейс маршрутизатора может быть довольно сложным и продвинутым с отдельными полями для WAN, LAN, контроля доступа и так далее. Вам придётся всё внимательно осмотреть в поисках упоминаний о переадресации портов. Как только вы найдёте то, что нам необходимо, переходите к следующему шагу.

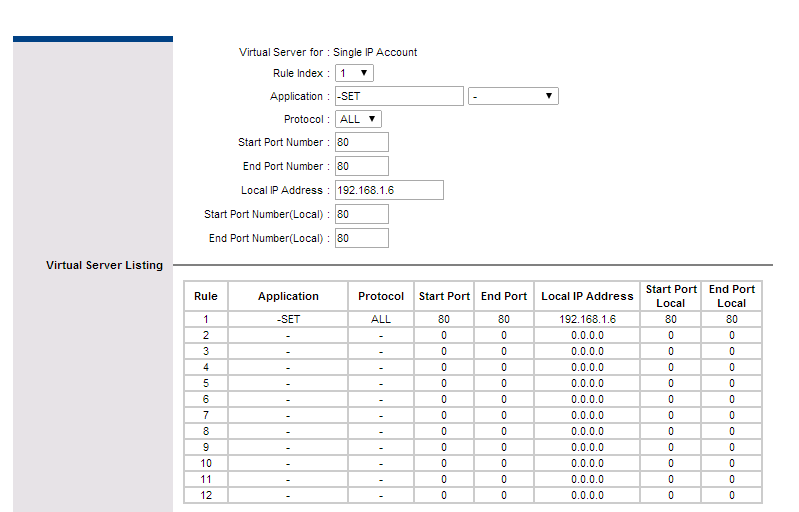

Что нужно вводить

- Название - Большинство маршрутизаторов попросят вас дать имя новой конфигурации портов. В интерфейсах многих из них есть выпадающее меню, содержащее основные причины по которым люди прибегают к переадресации (скорее всего, это будет список многопользовательских игр и других подобных приложений). Это поле не имеет значения, можете вводить сюда всё что угодно.

- Порт / Первый порт / Последний порт - Некоторые маршрутизаторы спрашивают, какой именно порт нужно переадресовать, другие просят ввести диапазон. В любом случае, вводите число 80 или диапазон от 80 до 80. Вводите 80 в любое поле, где упоминаются порты.

- Протокол (или какое-нибудь другое название) - Здесь будет несколько опций, включая TCP, UDP и «Оба» (вместо Оба может быть вариант «Все», TCP и UDP или что-то подобное). Выберите вариант, включающий оба протокола.

- IP адрес (иногда этого поля не будет) - Введите свой локальный адрес. 192.168.1.xxx или что-то в этом роде. Но не ваш публичный IP.

Тестирование

Теперь запустите любой браузер и введите свой IP. Вы увидите поддельную страницу входа в Facebook. Попробуйте ввести что-то в текстовые поля. Эти данные тут же отобразятся в терминале Se-toolkit. Скришнот справа показывает, как это выглядит в моём браузере (se-toolkit по какой-то причине решил скопировать индийскую версию сайта, но я не помню, чтобы когда-то пользовался Facebook на этом языке).

После того как я ввёл данные в текстовые поля и нажал на кнопку входа, в окне se-toolkit появились следующие строки.

Стремитесь к реалистичности

Очень немногие пользователи решатся ввести свои учётные данный на сайте, у которого вместо адреса набор чисел, разделённых точками. Вы можете воспользоваться ресурсами bit.ly или goo.gl, чтобы замаскировать ссылку. Впрочем, после загрузки сайта пользователь всё равно увидит оригинальный URL. Я бы порекомендовал dot.tk, но они не поддерживают IP адреса. В данном случае вы можете прибегнуть к помощи сервиса no-ip, который решит большую часть ваших проблем:

- Вы получите статический IP

- Вы сможете зарегистрировать менее подозрительное доменное имя

- Вы обезопасите себя. Дело в том, что выставлять свой публичный IP адрес на всеобщее обозрение - не очень хорошая идея. Воспользовавшись открытым портом, люди (под этими людьми я подразумеваю профессиональных хакеров, которые знают, что делают) могут вломиться в вашу систему. (Если вы заметили, в этой публикации я ни разу не упомянул свой публичный IP и не показывал его на скриншотах. Все посетители моего сайта - хакеры, а некоторые гораздо лучше меня, так что я не хочу нарываться на неприятности).

Ссылка скрыта от гостей

. Эта страница рассказывает об искусстве модификации своего URL для обмана других людей. В нашем случае, мы воспользуемся этой информацией, чтобы заставить наш IP адрес выглядеть как URL реального сайта. Единственная проблема в том, что некоторые рекомендации работают только в определённых браузерах (каждый браузер обрабатывает URL по-разному).Источник

Ссылка скрыта от гостей