Добрый день,Уважаемые Форумчане и Друзья.

Пока куранты не у всех ещё пробили, решил запилить лёгкий обзорчик.

Представляю вам интересный и полезный инструмент Shellver.

Создал его 0xR0 для шпаргалки по написанию различных видов reverse-shell.

Но инструмент не только помогает и даёт богатое представление о таких опасных файлах и объектах.

Он ещё их генерирует,какие угодно вам и предназначен для самой настоящей атаки с запуском прослушивателя.

Порт для прослушки вы указываете сами,как и IP-атакующей машины.

Тестировал его на Parrot ,установленной на VBox.

Инструмент вычисляет соединения и определяет IP-адреса и затем спрашивает,на котором из них будем ждать reverse-shell.

И требуется в конце указать язык,на котором желаете использовать сгенерированный shell-скрипт.

Самые главные условия:запуск от root и английский язык в системе.

С первым подскажу как быть и отработать от простого юзера,а со вторым всё сложнее.

Переименование Рабочего стола в Desktop скорее всего не поможет.

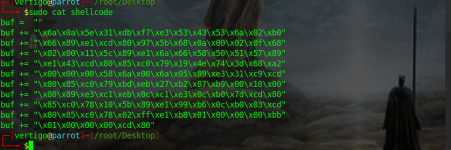

Из собственного примера такой shellcode был сгенерирован

Установка:

Код:

# git clone https://github.com/0xR0/shellver.git

# cd shellver/

# chmod +x setup.py

# chmod +x shellver.py

# python setup.py -i

# python setup.py -r -это для переустановки если что-то пошло не так

# shellver msf - запуск для создания файлов и объектов

# shellver shell - для работы с shell и запуск прослушивателя.

# shellver spawn - получение оболочки ttyЕго оттуда надо переместить в директорию юзера/shellver.

Так не будет ошибок при использовании других опций.

При опции spawn рекомендуется для корректной работы использовать bash вместо zsh.

Очень много вариантов исполнения файлов,лучше загляните на страницу автора.

Файлы легко поддаются обфускации , поэтому используйте и эти возможности.

О некоторых инструментах для обфускации рассказывал в прошлом обзоре.

В общем,очень полезно для изучения и наглядности.

При использовании не забывайте соблюдать этику.

Благодарю всех за внимание и поздравляю с Наступающим Новым Годом (а у кого уже наступил,то с Новым Годом)

Здоровья,успехов в изучении ИБ и прекрасного настроения.

Спасибо,что Вы с нами.

Последнее редактирование: