- 15.02.2017

- 1 321

- 3 932

Приветствую Уважаемых Друзей,Форумчан и Дорогих гостей нашего форума.

Сегодня обзор будет о инструменте-сканере xsstrike от замечательного автора UltimateHackers

Сомневался по-поводу целесообразности обзора.

Но т.к.сведения о сканере начали активно распространяться,решился.

В задачи инструмента входит обнаружение защиты waf с возможностью обхода.

Также создание параметров fuzz и bruteforce с полезной нагрузкой для XSS.

Результаты инструмент предлагает наглядно показать в окне автоматически запущенного браузера.

Работает по следующему алгоритму:

Обозначение URL цели c конкретно-заданным запросом

Сведения о наличии у цели WAF и далее предлагается 3 варианта атаки

1.Fuzzer-данная функция проверяет как входные данные отражаются на веб-странице, а затем пытается создать полезную нагрузку в соответствии с этим.

2.Striker- брутфорс атака с отработкой поочерёдных параметров и отображение результатов в браузере.

3.Hulk - в этой функции используется иной подход ,без отражений параметров ввода.

Здесь же ,отрабатываются массивные полезные нагрузки в соответствии с заданным запросом.

О нагрузках автор говорит,что отбирал их лично,чтобы включить самые целеустремлённые.

Наверное,не лишним будет попросить,чтобы вы были аккуратнее с этим инструментом.

Из личного опыта могу отметить,что сканер отличается агрессивным,местами непредсказуемым поведением.

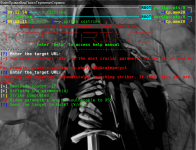

К примеру,то,что вы видите на скрине,всё получено не введением команды help,а клавишей Enter.

Если нажать Enter ещё раз,то сканер ринется в бой,запустив браузер по адресу

Ссылка скрыта от гостей

При целенаправленной атаке,инструментом обыгрываются различные payload.

При этом,замечал такие фразы,как no inject,так что надо понимать ,что инструмент пытается сделать))

Он не без недостатков,находится в стадии активной доработки.

Поддерживает пока только функцию запросов GET.POST, согласно планам автора,будет добавлена в ближайшее время.

Поэтому,поймите и меня верно,но считаю,что новичкам стоит дождаться всё же плановой доработки.

Ну а для тех,у кого имеется непреодолимое желание потестировать данный инструмент:

Скачиваем:

Код:

git clone https://github.com/UltimateHackers/XSStrike.git

Код:

cd XSStrike/

pip install -r requirements.txt

Код:

python xsstrike

Код:

helpДалее,необходимо указать URL тестируемого ресурса с параметром по такому алгоритму

Код:

target.com/search.php?q=d3v&category=1На этом завершаю свой обзор.Благодарю всех за внимание.