-

🚨 29 мая стартует курс «Пентест Active Directory: от теории к практике» от Академии Кодебай

🔍 Изучите реальные техники атак на инфраструктуру Active Directory: от первоначального доступа до полной компрометации.

🛠️ Освойте инструменты, такие как BloodHound, Mimikatz, CrackMapExec и другие.

🧪 Пройдите практические лабораторные работы, имитирующие реальные сценарии атак.

🧠 Получите знания, которые помогут вам стать востребованным специалистом в области информационной безопасности.После старта курса запись открыта еще 10 дней Подробнее о курсе ...

CTF

Хакерский CTF построен на правилах классического Capture the Flag

Writeup THM WriteUP | Mustacchio

Фев 19

- 3 247

- 2

Всем привет! Недавно начал писать прохождения различных тачек на TryHackMe на английском языке, теперь буду писать и на русском.

В этот раз я буду решать Mustacchio. У него теги: XXE, PrivEsc.

Если вам будет интересен глубокий разбор XXE - фидбекайте в комментах и сделаю его!

CTF Решаем OSINT таски в CTF соревнованиях(Часть 1). Или как я искал аэропорт и Гагарина.

Янв 09

- 7 455

- 0

Введение

Доброго дня или вечера дорогие читатели, я запускаю серию статей в которых мы разберём на практике таски(задачи) в CTF соревнованиях заточенные под OSINT. Если не знаете какие-либо определения из вышеописанных, то вот они внизу:

Разве́дка по откры́тым исто́чникам (англ.Open source intelligence, OSINT) — разведывательная дисциплина, включающая в себя поиск, выбор и сбор разведывательной информации из общедоступных источников, а также её анализ.

CTF (Capture the flag или Захват флага) — командные соревнования (изредка бывают личными) в области компьютерной (информационной) безопасности.

- Вторая часть...

CTF Brooklyn Nine-Nine. Эскалация привилегий (TryHackMe)

Дек 12

- 3 332

- 0

Brooklyn Nine-Nine

Всем привет! Смотрел разные CTF'ки на THM и наткнулся на Brooklyn Nine-Nine. А так как я смотрел этот сериал и он мне очень понравился, не смог пройти мимо и зашел посмотреть. Кстати сериал рекомендую.

Не буду долго писать предисловие, так что погнали.

Видео-формат на Youtube :

После того как подключились по впн и дождались прогрузки машины, переходим по адресу и нас встречает такой вот сайт

Побродив по сайту, толком ничего не нашел, кроме упоминания про стеганографию в комментарии исходной страницы сайта. Это кстати одно из решений данной CTF. Но о нем чуть позже. Поиски dirb'ом...

CTF Дорога в космос! Первый опыт в CTF соревнованиях

Ноя 18

- 4 410

- 6

Введение

Любое испытание, которое проходит человек, обычно сопровождается паникой и адреналином в крови. И этого нельзя избежать. Если спортсмены соревнуются в физической силе, то специалистам по ИБ приходится задействовать большую часть мозга. Испытания в стиле "захват флага" хорошо тренируют знания по разным аспектам. Начиная от обычной стенографии и

заканчивая реверсом PE-файлов. Сегодня же речь пойдет о первом опыте в таких соревнованиях.

План статьи

Худший план - это его отсутствие! Поэтому в этой статье я планирую рассказать тебе о том, что из себя представляет CTF-соревнование. Разберем как оно проходит, что нужно знать, а главное - как подготовиться к такому мероприятию. Если ты читал новостную...

CTF Звонок в поддержку. Проходим машину Support на Hack The Box

Сен 27

- 4 872

- 1

Введение

Наверное каждый уважающий себя специалист по информационной безопасности знает, а может и проходил такие испытания как CTF. Это своеобразный мозговой штурм, который заставляет использовать изощренные методы взлома систем или серверов. Их основная задача оттачивать определенные навыки в поиске и эксплуатации отдельного типа уязвимостей. Площадок для тренировок огромное множество и в этой статье я решил остановиться на платформе Hack The Box. Так как мои навыки в этом деле очень малы я решил взять одну из легких машин с названием Support. И сегодня я расскажу тебе как ее пройти.

Подготовка к работе

Перед началом тебе следует ознакомиться с тем, как вообще проходить такие CTF. Прежде всего следует начать со сканирования. Конечно, я пропускаю момент подключения к самой...Видео 🔥 Обзор площадки The Standoff 365!

Авг 08

- 2 923

- 1

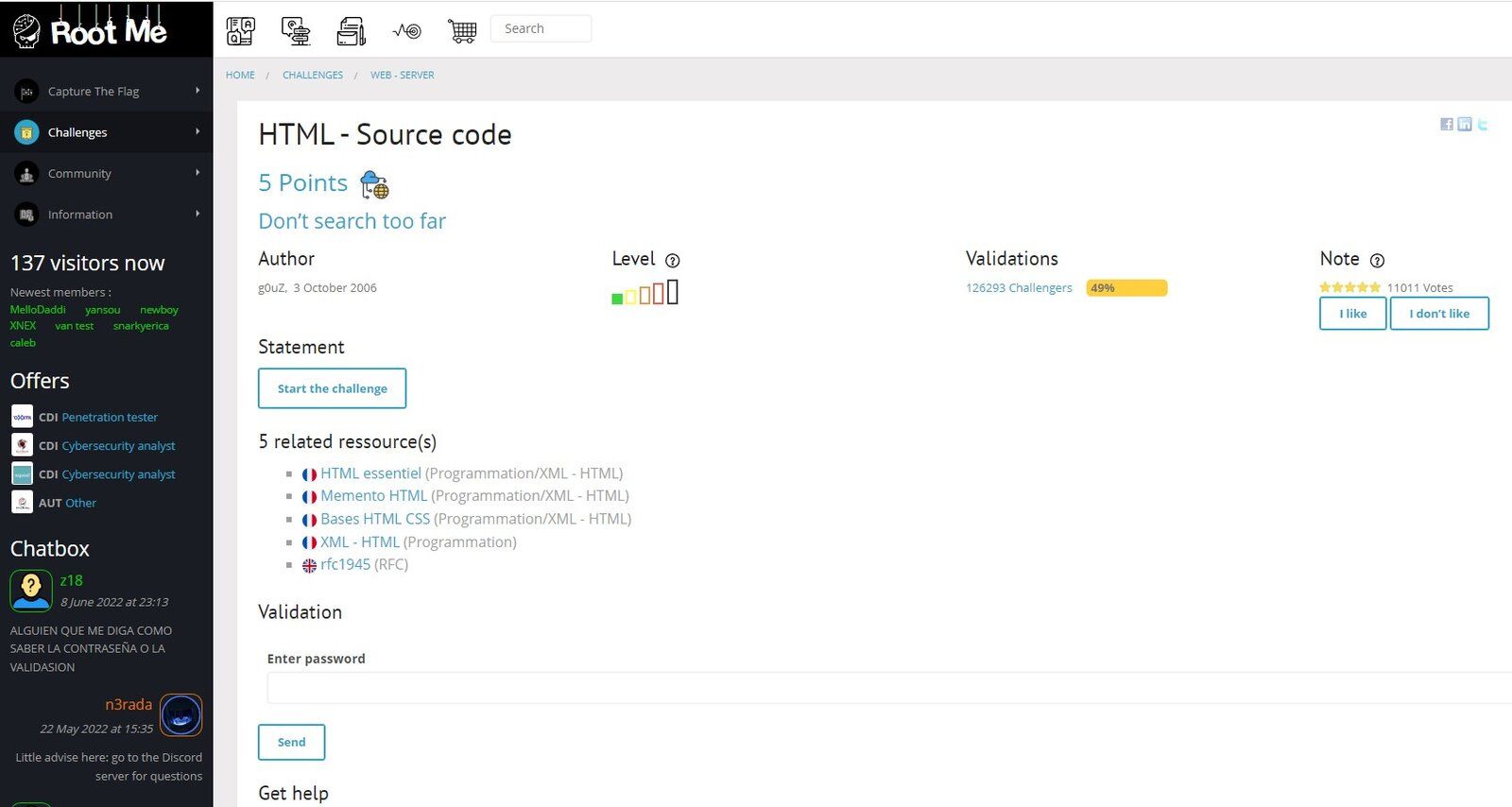

CTF Поиск CTF на root-me HTML - Source code

Июн 11

- 3 248

- 0

Добрый день коллеги!

Давно ничего не писал, обойдемся без долгих разговоров. И решим очень простую задачу, возможно она будет интересна для неопытных.

Давайте рассмотрим прохождение таски из серии WEB - SERVER на тренировочном ресурсе root-me.org

Задача “

Описание навыков которые получите из решения задач

Эти задачи предназначены для обучения пользователей работе с HTML, HTTP и другими серверными механизмами. Следующая серия задач будет способствовать лучшему пониманию таких методов, как : Базовая работа нескольких механизмов аутентификации, обработка данных форм, внутренняя работа веб-приложений и т.д.

Предпосылки:

Понять HTML.

Понять протокол HTTP.

Способность манипулировать веб-браузером.

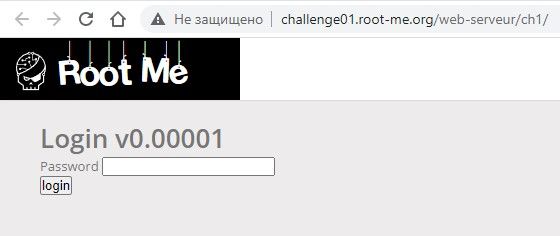

при вводе любого символа выдается ошибка о неправильном пароле

[ATTACH...

Давно ничего не писал, обойдемся без долгих разговоров. И решим очень простую задачу, возможно она будет интересна для неопытных.

Давайте рассмотрим прохождение таски из серии WEB - SERVER на тренировочном ресурсе root-me.org

Задача “

Ссылка скрыта от гостей

” запасайтесь терпением и попкорном, начнем разборОписание навыков которые получите из решения задач

Эти задачи предназначены для обучения пользователей работе с HTML, HTTP и другими серверными механизмами. Следующая серия задач будет способствовать лучшему пониманию таких методов, как : Базовая работа нескольких механизмов аутентификации, обработка данных форм, внутренняя работа веб-приложений и т.д.

Предпосылки:

Понять HTML.

Понять протокол HTTP.

Способность манипулировать веб-браузером.

при вводе любого символа выдается ошибка о неправильном пароле

[ATTACH...

Writeup Fusion Corp или очередной Active Directory! TryHackMe Windows | Writeup

Апр 23

- 4 571

- 9

Привет форум!

Предисловие

Давно мы с вами не виделись! На этот раз попробуем другую площадку, известную для всех новичков - TryHackMe!В этой лаборатории мы разберём Hard машину под названием - Fusion Corp, найдем способ получить пользовательские хэши и неменее интересный способ повышения привилегий до Администратора через групповые привилегии!

Приступим!

Данные

Задача: Скомпрометировать машину на Windows (Active Directory) и забрать два флага user.txt и root.txt.Основная рабочая машина: Kali Linux 2022.1

IP адрес удаленной машины...