-

🚨 29 мая стартует курс «Пентест Active Directory: от теории к практике» от Академии Кодебай

🔍 Изучите реальные техники атак на инфраструктуру Active Directory: от первоначального доступа до полной компрометации.

🛠️ Освойте инструменты, такие как BloodHound, Mimikatz, CrackMapExec и другие.

🧪 Пройдите практические лабораторные работы, имитирующие реальные сценарии атак.

🧠 Получите знания, которые помогут вам стать востребованным специалистом в области информационной безопасности.После старта курса запись открыта еще 10 дней Подробнее о курсе ...

Кибератака

Ежедневно в мире происходят сотни кибератак, которые рушат работу компаний, заставляют тратить массу времени на восстановление системы и выстраивание новой защиты. Кибератака – это массовое покушение на информационную безопасность компьютерной системы. Атаки проводятся по разным направлениям: SMTP, DNS, HTTP, SSL. Чтобы защититься от них, требуются специальные решения. Чтобы начать кибератаку, необходимо создать компьютерную сеть. Она может включать несколько сотен тысяч компьютеров. Эти компьютеры направляют в мишень огромное количество запросов. Серверы не выдерживают нагрузку и отказывают. Сеть Botnet может атаковать сервер день, неделю, месяц. Кибератаки совершаются с разными целями, начиная от тренировки программистских навыков и заканчивая кражей интеллектуальной собственности и финансовой информации. Социальные направлены на конкретных людей, скрытые проводятся так, что владелец ПК даже не подозревает, что стал жертвой кибератаки. В этом разделе сайта собрана информация о сетевых атаках с практическими рекомендациями и подробными инструкциями по проведению, а также противодействию кибератакам.

Регистрируем пользовательскую активность под Windows или «Напиши мне кейлоггер»

Мар 11

- 8 856

- 2

Привет-привет!

Хочу рассказать об одном интересном опыте, триггером для получения которого стал мой товарищ, проходивший собеседование в одну структуру исполнительной власти одного государства. Чтобы ни у кого не возникло никаких ассоциаций с реальностью (так как, разумеется, история полностью выдуманная), назовем оное государство Фракцией Рептилоидов (ФР), а оную структуру Большой Статистической Флуктуацией (БСФ). Итак, приходит мой друг в здание, где расположилось БСФ ФР, просачивается через 100500 механизмов биометрической аутентификации (забыл сказать, структура занимается сверхсекретными делами государства и напрямую связана с безопасностью, поэтому охрана мероприятия на высшем уровне) и оказывается в оборудованной по последнему слову технике комнатке, в которой нет места отваливающемуся линолеуму и валяющимся-на-проходе огрызкам проводов, где в него с порога шарашат оригинальным предложением: «А вот если я тебе прямо сейчас дам ноутбук, напишешь мне кейлоггер?!».

Хочу рассказать об одном интересном опыте, триггером для получения которого стал мой товарищ, проходивший собеседование в одну структуру исполнительной власти одного государства. Чтобы ни у кого не возникло никаких ассоциаций с реальностью (так как, разумеется, история полностью выдуманная), назовем оное государство Фракцией Рептилоидов (ФР), а оную структуру Большой Статистической Флуктуацией (БСФ). Итак, приходит мой друг в здание, где расположилось БСФ ФР, просачивается через 100500 механизмов биометрической аутентификации (забыл сказать, структура занимается сверхсекретными делами государства и напрямую связана с безопасностью, поэтому охрана мероприятия на высшем уровне) и оказывается в оборудованной по последнему слову технике комнатке, в которой нет места отваливающемуся линолеуму и валяющимся-на-проходе огрызкам проводов, где в него с порога шарашат оригинальным предложением: «А вот если я тебе прямо сейчас дам ноутбук, напишешь мне кейлоггер?!».

Soft WiFi brute Mjolnir - Брут паролей без захвата рукопожатий.

Мар 10

- 8 322

- 6

Простой скрипт для перебора паролей к точке доступа WiFi сетей без захвата рукопожатий.

Скрипт работает напрямую с точкой доступа, работает медленно, но уверено!

Скрипт работает напрямую с точкой доступа, работает медленно, но уверено!

Bash:

#!/bin/bash

#https://github.com/rasta-mouse/Mjolnir

### text colours ###

red='\e[0;31m'

green='\e[0;32m'

blue='\e[0;34m'

nc='\e[0m'

### art ###

echo '

__ __ _ _ _ _ _

| \/ (_(_) (_| | (_)

| \ / |_ ___ | |_ __ _ _ __

| |\/| | |/ _ \| | _ \| | __|

| | | | | (_) | | | | | | |

|_| |_| |\___/|_|_| |_|_|_|

_/ |

|__/

v1

'

### input & variables ###

loc=/tmp/wpa_supplicant.conf

echo -n "Target ESSID: "

read ssid

if [ -z "$ssid" ]; then

echo -e "${red}[x]${nc} ESSID required."

exit 1

fi

echo -n "Password List (full path): "

read list

if [ ! -f "$list" -o -z "$list" ]; then

echo -e "${red}[x]${nc} File not found."

exit 1

fi

echo -n "Wireless Interface (e.g. wlan0): "...Статья Сколько времени уйдет на взлом точки доступа WiFi или как сэкономить время, нервы и деньги

Мар 10

- 26 043

- 39

Специально для жителей форума Codebay.net покажу почти стопроцентный способ взлома wi fi . Из десяти точек – восемь будут сломаны.

Допустим имеется точка доступа которую вы желаете взломать . Первое, что нужно выяснить – а возможно ли вообще ломануть именно ее?

Те, кто плотно занимался этой темой знают, что собрать пакеты Handshake это даже не пол дела. Это - вообще ничто. Самый большой геморой начинается потом – брут этих пакетов.

Так вот для экономии вашего времени, нервов и денег (угробленные машины и киловаты электроэнергии) я и расскажу вам как узнать возможно ли вообще добыть пароль от выбранной вами точки доступа , так сказать в домашних условиях и стоит ли за это браться в принципе.

Ну а получив эту информацию решайте сами, что с ней делать. Вы можете даже с друзьями поспорить – что сломать данную точку допустим невозможно или наоборот, кто первый ее ломанет.

Совсем немного воды для новичков:

На сегодняшний...

Допустим имеется точка доступа которую вы желаете взломать . Первое, что нужно выяснить – а возможно ли вообще ломануть именно ее?

Те, кто плотно занимался этой темой знают, что собрать пакеты Handshake это даже не пол дела. Это - вообще ничто. Самый большой геморой начинается потом – брут этих пакетов.

Так вот для экономии вашего времени, нервов и денег (угробленные машины и киловаты электроэнергии) я и расскажу вам как узнать возможно ли вообще добыть пароль от выбранной вами точки доступа , так сказать в домашних условиях и стоит ли за это браться в принципе.

Ну а получив эту информацию решайте сами, что с ней делать. Вы можете даже с друзьями поспорить – что сломать данную точку допустим невозможно или наоборот, кто первый ее ломанет.

Совсем немного воды для новичков:

На сегодняшний...

Статья DNS Spoofing - Фейковое обновление ПО

Фев 19

- 10 066

- 10

Привет, codeby.net

В данной статье я хочу поговорить о теме которая меня давно интересует, а именно фейковое обновлении ПО. Мне вообще интересна тема

Ссылка скрыта от гостей

а в частности как проводить атаки внутри сети. Одним из векторов атаки является то самое фейковое обновление ПО. Примерно год назад мне попалась на глаза программа evilgrade, сразу загорелся желанием разобраться как она работает. Попробовал разобрать с наскоку но что то пошло не так и я забил Оговорю сразу, я не даю вам четкие инструкции как вам провести данную атаку или написать код чтобы автоматизировать процесс, я опишу методологию того как это происходит и покажу пример который наглядно покажет о чем идет речь. Суть данного...

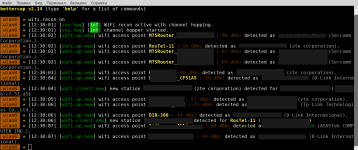

Статья Bettercap 2.x. Атака на WiFi сети - Атака на массы(+плюшка ban).

Фев 16

- 5 036

- 1

Приветствие

Приветствую всех читателей и обитателей ресурса Codeby.net!

В прошлой статье мы рассмотрели как можно перехватить handshake определённой точки доступа, поговорили не много о том как можно пробрутить полученный файл с handshake, но за частую бывает так что в словаре не оказывается необходимой комбинации набора символов под название "пароль", а доступ в глобальную сеть интернет необходимо получить как можно быстрей, в этом случае Bettercap как нельзя кстати!

Bettercap имеет возможность проводить атаки на все доступные точки доступа разом(конечно не одновременно, но в автоматическом режиме умеет атаковать каждую точку поочерёдно) и происходит это довольно быстро.

Предисловие

В этой статье мы рассмотрим два наиболее быстрых способа получить доступ к точке доступа сетей WiFi, это две довольно распространённые атаки на WiFi сети...

Приветствую всех читателей и обитателей ресурса Codeby.net!

В прошлой статье мы рассмотрели как можно перехватить handshake определённой точки доступа, поговорили не много о том как можно пробрутить полученный файл с handshake, но за частую бывает так что в словаре не оказывается необходимой комбинации набора символов под название "пароль", а доступ в глобальную сеть интернет необходимо получить как можно быстрей, в этом случае Bettercap как нельзя кстати!

Bettercap имеет возможность проводить атаки на все доступные точки доступа разом(конечно не одновременно, но в автоматическом режиме умеет атаковать каждую точку поочерёдно) и происходит это довольно быстро.

Предисловие

В этой статье мы рассмотрим два наиболее быстрых способа получить доступ к точке доступа сетей WiFi, это две довольно распространённые атаки на WiFi сети...

Статья Bettercap 2.x. Атака на WiFi сети - Захват handshake.

Фев 15

- 6 033

- 1

Приветствие

Приветствую всех читателей и обитателей ресурса Codeby.net!

Китайский новый год уже закончился и хотя, некоторые граждане КНР ещё продолжают его отмечать, или просто пытаются споить тех кого ещё не видели в этом году, уже можно сказать гонка рабочих будней начинает набирать свой оборот.В связи с этим, свободного времени становится всё меньше и меньше, а значить и времени на моё хобби практически не остаётся.

Думаю буду всё таки выкраивать время для будущих постов в этом направление, в выходные дни или\и в то время когда нахожусь в пути.Честно говоря, моя работа связана с "туристическим бизнесом", соответственно мне практически каждый день приходится находится в дороге по 6-7 часов, преодолевая расстояния между городами и странами( и снова городами, и странами...) , но дорога выматывает, да и не всегда есть возможность\желание писать что то находясь в транспорте.

Хотя я и не нахожусь за рулём, и есть свободное время в этот промежуток...

Приветствую всех читателей и обитателей ресурса Codeby.net!

Китайский новый год уже закончился и хотя, некоторые граждане КНР ещё продолжают его отмечать, или просто пытаются споить тех кого ещё не видели в этом году, уже можно сказать гонка рабочих будней начинает набирать свой оборот.В связи с этим, свободного времени становится всё меньше и меньше, а значить и времени на моё хобби практически не остаётся.

Думаю буду всё таки выкраивать время для будущих постов в этом направление, в выходные дни или\и в то время когда нахожусь в пути.Честно говоря, моя работа связана с "туристическим бизнесом", соответственно мне практически каждый день приходится находится в дороге по 6-7 часов, преодолевая расстояния между городами и странами( и снова городами, и странами...) , но дорога выматывает, да и не всегда есть возможность\желание писать что то находясь в транспорте.

Хотя я и не нахожусь за рулём, и есть свободное время в этот промежуток...

Статья 8 способов подхода к ВК

Фев 05

- 22 642

- 22

Все указанные методы делятся на 2 типа:

1) Есть доступ к жертве (Локальная сеть)

В этом методе есть несколько разделов:

1) Setoolkit

Setoolkit – это фреймворк для тестирования на проникновение, предназначен для социальной инженерии. (Kali Linux)

Я расскажу, только один метод атаки, но если хотите, то могу создать большую инструкцию по этому могущественному инструменту. Но пока вы можете почитать документацию здесь:

1) Запуск

Пропишем команду: [COLOR=rgb(61, 142...

- Есть доступ к жертве

- Жертва находится удаленно

1) Есть доступ к жертве (Локальная сеть)

В этом методе есть несколько разделов:

1) Setoolkit

Setoolkit – это фреймворк для тестирования на проникновение, предназначен для социальной инженерии. (Kali Linux)

Я расскажу, только один метод атаки, но если хотите, то могу создать большую инструкцию по этому могущественному инструменту. Но пока вы можете почитать документацию здесь:

Ссылка скрыта от гостей

1) Запуск

Пропишем команду: [COLOR=rgb(61, 142...

Берем под контроль мышь и клавиатуру Python

Янв 10

- 64 815

- 29

Привет форум Codeby.net. Сегодня рассмотрим как можно взять под контроль мышь и клавиатуру на Python. В конце мы напишем скрипт, который будет автоматически проходить авторизация на форуме Codeby.net

Вводная часть.

В то время как все хацкеры лелеют командную строку, в стороне находится графический интерфейс GUI. Работа с графическим интерфейсом все равно имеет некоторые преимущества, это касается случаев с пост-эксплуатацией системы.

Ведь у нас имеется и мышь и клавиатура, которые мы можем использовать в наших целях, это касается не только злонамеренных действий. В частности мы можем автоматизировать некоторые скучные и рутинные действия, тем самым экономя наше драгоценное время.

Что такое PyAutoGUI и с чем его едят.

Итак, работать мы будем с помощью кроссплатформенного модуля для эмуляции действий пользователей PyAutoGUI. Его основная задача в автоматизации(эмуляции)...

Вводная часть.

В то время как все хацкеры лелеют командную строку, в стороне находится графический интерфейс GUI. Работа с графическим интерфейсом все равно имеет некоторые преимущества, это касается случаев с пост-эксплуатацией системы.

Ведь у нас имеется и мышь и клавиатура, которые мы можем использовать в наших целях, это касается не только злонамеренных действий. В частности мы можем автоматизировать некоторые скучные и рутинные действия, тем самым экономя наше драгоценное время.

Что такое PyAutoGUI и с чем его едят.

Итак, работать мы будем с помощью кроссплатформенного модуля для эмуляции действий пользователей PyAutoGUI. Его основная задача в автоматизации(эмуляции)...

Конкурс [Угнать за 50с.] Форк "система сбора секретных данных от am29f010b"

Дек 31

- 13 776

- 24

"Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума! "

Всем привет! Мои поздравления с ННГ!

Публикую новогодний Tutorial - релевантный hack_man в жанре киберпанк по созданиюпрокачанного стиллера «гибридной системы сбора данных». Агрессивный/надежный/проверенный годами и простой с технической...

«Цифра поработила человека, сделала зависимым.

И именно Цифра освободит человека!

Позволит преодолеть себя.

Позволит подняться очень высоко.

Выше неба! Выше звезд!

Власть Цифры сменится властью над Цифрой.

И двоичный код станет символом нашей свободы!»

…(В. Панов «Московские анклавы»)…

[

Ссылка скрыта от гостей

.]Всем привет! Мои поздравления с ННГ!

Публикую новогодний Tutorial - релевантный hack_man в жанре киберпанк по созданию

Конкурс Фишинговая атака с подменой DNS

Дек 31

- 19 789

- 22

Статья для участия в конкурсе Конкурс 2018 года - авторская статья по любой тематике нашего форума!

Данная статья написана в ознакомительных целях, с одним единственным напутствием - просветить Вас о том, как не попасться на удочку злоумышленников, которые желают завладеть Вашими регистрационными данными (e-mail, логин, пароль и другими).

ПРЕДИСЛОВИЕ

Однажды я решил проучить своего друга, сетевой роутер которого был защищён парой login: pass, которая конечно же никому не могла прийти в голову, а именно admin:admin. На мои доводы о том, что нужно сменить пароль на роутере, мой друг лишь отмахивался и говорил - "кому это нужно". В основном компьютер служил ему для того, чтобы пообщаться и полистать ленту новостей "В Контакте", данная соцсеть даже была установлена стартовой страницей по умолчанию в браузере Mozilla Firefox. Естественно, обо всём этом...

Данная статья написана в ознакомительных целях, с одним единственным напутствием - просветить Вас о том, как не попасться на удочку злоумышленников, которые желают завладеть Вашими регистрационными данными (e-mail, логин, пароль и другими).

ПРЕДИСЛОВИЕ

Однажды я решил проучить своего друга, сетевой роутер которого был защищён парой login: pass, которая конечно же никому не могла прийти в голову, а именно admin:admin. На мои доводы о том, что нужно сменить пароль на роутере, мой друг лишь отмахивался и говорил - "кому это нужно". В основном компьютер служил ему для того, чтобы пообщаться и полистать ленту новостей "В Контакте", данная соцсеть даже была установлена стартовой страницей по умолчанию в браузере Mozilla Firefox. Естественно, обо всём этом...