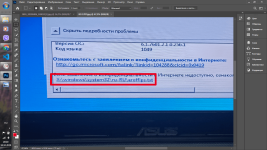

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Кибербезопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья Интернет-безопасность: советы по защите конфиденциальности от хакеров и шпионов

Окт 19

- 6 716

- 1

Конфиденциальность отличает нас от животных. Люди часто не думают о своих правах до тех пор, пока они не понадобятся им - будь то арест во время акции протеста или при остановке авто на дороге. Наблюдение является частью сегодняшней жизни, и оно становится все более агрессивным. Правительство прослушивает людей, а осуществляется это в секретности, и наблюдение становится локализованным. Совершенной безопасности не бывает. Но, независимо от того, кто вы и где находитесь в мире, вы можете сделать вещи, многие из которых просты, чтобы защитить себя в это неспокойное время.

Безопасность в сети

Ваша конфиденциальность, по сути, зависит от безопасности ваших данных. Некоторые профессии, такие как государственные служащие, журналисты и активисты, сталкиваются с более серьезными и сложными угрозами, чем средний гражданин, которому обычно следует беспокоиться только о технологических компаниях, отслеживающих его, чтобы показывать лучшие виды рекламы, или правительстве, производящих массовый сбор данных из личных записей в соцсетях. Но...

Безопасность в сети

Статья Как сбросить пароль на Windows 7

Окт 19

- 41 390

- 18

Я понимаю, что семеркой уже давно почти никто не пользуется, но все же некоторым может помочь.

У некоторых пользователей может возникнуть проблема: забыл пароль от учетной записи. Есть несколько способов, как сбрасывать пароль, но все они приводят к потере каких-либо данных, например сброс настроек BIOS, или переустановка самой системы.

Но есть и другой способ. Для этого используется "Средство восстановления системы" и cmd Windows.

Итак, у вас есть экран смены пользователя, но вы забыли пароль от вашей учетной записи. С экрана выбора пользователя можно запустить функцию "Залипание клавиш". Она автоматически запускается с правами администратора. Сразу перейдем к действиям. Нам надо запустить recovery. Это делается зажиманием кнопки питания на 3-5 секунд(на ноутбуках). Ноутбук выключается. Включаем его, появляется черный экран с надписями. Нас интересует "Безопасный режим". Выбираем его кнопками со стрелками, и запускаем его клавишей Enter.(Возможно работает со всеми режимами, но с Безопасным точно).

Во время загрузки, опять запускаем recovery. Теперь у нас есть только два варианта: "Обычная загрузка...

У некоторых пользователей может возникнуть проблема: забыл пароль от учетной записи. Есть несколько способов, как сбрасывать пароль, но все они приводят к потере каких-либо данных, например сброс настроек BIOS, или переустановка самой системы.

Но есть и другой способ. Для этого используется "Средство восстановления системы" и cmd Windows.

Итак, у вас есть экран смены пользователя, но вы забыли пароль от вашей учетной записи. С экрана выбора пользователя можно запустить функцию "Залипание клавиш". Она автоматически запускается с правами администратора. Сразу перейдем к действиям. Нам надо запустить recovery. Это делается зажиманием кнопки питания на 3-5 секунд(на ноутбуках). Ноутбук выключается. Включаем его, появляется черный экран с надписями. Нас интересует "Безопасный режим". Выбираем его кнопками со стрелками, и запускаем его клавишей Enter.(Возможно работает со всеми режимами, но с Безопасным точно).

Во время загрузки, опять запускаем recovery. Теперь у нас есть только два варианта: "Обычная загрузка...

Статья Мое развитие в IT и пентест — С чего я начал, не зная основ

Окт 17

- 33 087

- 33

Как я начал свой путь в айти и пентестинге, не имея никаких знаний и образования.

Очень много людей, начинающих заниматься данной сферой деятельности теряются и попадают в некий тупик, т.к. само айти и пентест можно сравнивать с какой-то большой многогранной фигурой (лично я себе представляю это так). Пытаешься понять один вектор, так сразу за ним подтянутся другие, которые можно сидеть и изучать часами, бессонными ночами, чтобы, в итоге, вернуться к тому, с которого начал. Я очень надеюсь, что тем людям, которые начинают свой путь и читают мою рукопись, информация в статье будет полезна и послужит дополнительной мотивацией.

Все началось еще с давних приколов, которые казались мне тогда не очень смешными и я правда очень боялся. Приколы примерно были такими:

- "За просмотр папы с внучкой или внучки с папой вы нарушили там какие-то законы, поэтому переведите мне баксы в битках на такой-то такой-то кошелек и все будет чики-пуки бамбуни." - Хорошо, что это все очень легко закрывалось, всякие раздражающие...

Статья Собери себе BadUsb, не хуже, чем Rubber Ducky от Hak5

Сен 14

- 12 688

- 15

Всем привет!

Представляю вашему вниманию статью из разряда “очумелые ручки”.

С помощьюпластиковых бутылок платы с микроконтроллером Atmega32u4 и паяльника сделаем BadUSB.

Вот ссылки на статьи об устройстве BadUSB на нашем форуме, при разработке я их активно использовал и перерабатывал под свои нужды. Всем авторам и комментаторам спасибо.

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

Да, возможно, кого-то тема BadUSB уже подзадолбала, но я давно хотел смастерить девайс, реально похожий на флешку и не стоящий 50 баксов, как оригинальное устройство от Hak5.

(Оригинальное устройство от Hak5)

На выходе мы получим аккуратное устройство, похожее на флешку, имеющее на борту достаточно памяти, чтобы...

Представляю вашему вниманию статью из разряда “очумелые ручки”.

С помощью

Вот ссылки на статьи об устройстве BadUSB на нашем форуме, при разработке я их активно использовал и перерабатывал под свои нужды. Всем авторам и комментаторам спасибо.

Digispark - badusb за 1$

Хочу рассказать о младшем (возможно даже отсталом и ущербном) брате Rubber Ducky - DigiSpark.

Bad USB на ATtiny 85

Всем привет. Представляю вам Bad USB на ATtiny 85. Разработчик -== Yukinoshita47/megumi-san-bad-usb Проект USB BAD или более известный как Ducky Rubber USB. Megumum usb bad - это проект, ориентированный на аппаратное хакерство от Garuda Security Hackers. Оборудование может быть...

Bad Usb или как я уток разводил, Практическое пособие по Rubber Duck

Дали им звучное имя Rubber Duck. Как Вы догадались, эта порода уток ни что иное, как Bad Usb.

Учим BadUSB работать с разными раскладками клавиатуры

Заглавие Всем доброго времени суток, о BadUsb, Usb Rubber Ducky и о том, как самому сделать аналог данного устройства написано уже много статей. В этой же статье мы рассмотрим решение проблемы BadUsb при работе с разными раскладками клавиатуры. В качестве инструкции по созданию своего BadUsb...

Введение

Да, возможно, кого-то тема BadUSB уже подзадолбала, но я давно хотел смастерить девайс, реально похожий на флешку и не стоящий 50 баксов, как оригинальное устройство от Hak5.

(Оригинальное устройство от Hak5)

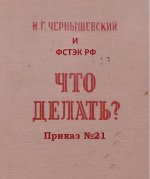

Статья ФСТЭК Приказ №21

Сен 11

- 11 623

- 8

Всем привет! Сегодня я хотел бы затронуть тему защиты персональных данных со стороны требований Федеральной службы по техническому и экспортному контролю (далее – ФСТЭК), рассмотреть общие понятия и разобрать недостатки. В предыдущих статьях я раскрывал, общее понятие персональных данных, требования Роскомнадзора, подготовка к проверке РКН и еще много чего интересного (кому интересно ссылки на предыдущие статьи: Нарушения при проверке РКН: Рекомендации, Штрафы, Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов).

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит ты уже знаком с ФЗ-152), далее идет ПП 1119 в котором прописано, что подборка средств защиты информации для СЗ персональных данных должна осуществляться оператором ИСПДн, в соответствии с НПА ФСТЭК и...

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит ты уже знаком с ФЗ-152), далее идет ПП 1119 в котором прописано, что подборка средств защиты информации для СЗ персональных данных должна осуществляться оператором ИСПДн, в соответствии с НПА ФСТЭК и...

Статья Автоматизация безопасности API с OWASP ZAP: эффективный практический гайд

Сен 09

- 8 736

- 0

Приветствую снова всех. Извиняюсь за долгое отсутствие, некоторые данную часть ждали больше всего. К сожалению не смог выпустить все оперативно в силу различных причин (в т.ч. и лени  )

)

Итак, для тех, кто не знаком, советую ознакомиться с предыдущими вводными частями:

Автоматизация OWASP ZAP. Часть 1. Вводная часть

Автоматизация OWASP ZAP. Часть 2. Запуск в Docker, доступ к API

Итак в данной части постараюсь кратко пробежать по основным понятиям, структуре кода автоматизации, ну и по нескольким своим скриптам, на примере которых вы уже можете создавать что-то свое.

Определения

Сессия - это сессия в рамках которой происходит работа ZAP. Сессии можно создавать, загружать, сохранять. Сессия стартует по факту вместе с ZAP. Ей можно дать имя, и она будет сохраняться. Если открыть новую сессию с таким же именем как и предыдущая, то сессия пересоздастся.

Контекст - по факту...

Итак, для тех, кто не знаком, советую ознакомиться с предыдущими вводными частями:

Автоматизация OWASP ZAP. Часть 1. Вводная часть

Автоматизация OWASP ZAP. Часть 2. Запуск в Docker, доступ к API

Итак в данной части постараюсь кратко пробежать по основным понятиям, структуре кода автоматизации, ну и по нескольким своим скриптам, на примере которых вы уже можете создавать что-то свое.

Определения

Сессия - это сессия в рамках которой происходит работа ZAP. Сессии можно создавать, загружать, сохранять. Сессия стартует по факту вместе с ZAP. Ей можно дать имя, и она будет сохраняться. Если открыть новую сессию с таким же именем как и предыдущая, то сессия пересоздастся.

Контекст - по факту...

Статья Нарушения при проверке РКН: Рекомендации, Штрафы

Сен 09

- 7 033

- 0

Всем привет! Сегодня хотел бы поговорить о частых нарушениях, которые появляются в ходе проверок Роскомнадзора по защите персональных данных, о том, как этого избежать и что для этого необходимо делать. О видах проверок и о плане подготовки к ней я описал в статье Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов, кому интересно, рекомендую к просмотру.

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных данных, содержащего неполные и (или) недостоверные сведения.

Для тех, кто сомневается стоит ли им подавать уведомление или нет, в ФЗ-152 есть статья 22 п. 2, где прописывается, когда не нужно уведомлять...

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных данных, содержащего неполные и (или) недостоверные сведения.

Для тех, кто сомневается стоит ли им подавать уведомление или нет, в ФЗ-152 есть статья 22 п. 2, где прописывается, когда не нужно уведомлять...

Статья Кража данных через TikTok - легко

Авг 27

- 6 912

- 17

Уязвимости, которые, по словам создателей приложения, были исправлены впоследствии, позволяли злоумышленникам манипулировать контентом и извлекать личные данные пользователей. Видео-приложение TikTok заявляет, что устранило все уязвимости, обнаруженные исследователями кибербезопасности Check Point.

TikTok - приложение для смартфонов, которое полюбилось подростками и используется миллионами людей во всем мире, имело уязвимости, позволяющие хакерам манипулировать данными участников и похищать личную информацию. Это выяснено после проведения исследования Check Point - компанией по кибербезопасности в Израиле.

Такие уязвимости позволяли отправлять пользователям TikTok сообщения с вредоносными ссылками. После того как пользователи переходили по ссылкам, злоумышленники получали контроль над их учетными записями, в том числе загруженным видео или доступом к частным роликам.

«Все обнаруженные уязвимости относятся к основным для системы TikTok», - сказал Одед Вануну, руководитель...

Такие уязвимости позволяли отправлять пользователям TikTok сообщения с вредоносными ссылками. После того как пользователи переходили по ссылкам, злоумышленники получали контроль над их учетными записями, в том числе загруженным видео или доступом к частным роликам.

«Все обнаруженные уязвимости относятся к основным для системы TikTok», - сказал Одед Вануну, руководитель...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →