-

🚨 29 мая стартует курс «Пентест Active Directory: от теории к практике» от Академии Кодебай

🔍 Изучите реальные техники атак на инфраструктуру Active Directory: от первоначального доступа до полной компрометации.

🛠️ Освойте инструменты, такие как BloodHound, Mimikatz, CrackMapExec и другие.

🧪 Пройдите практические лабораторные работы, имитирующие реальные сценарии атак.

🧠 Получите знания, которые помогут вам стать востребованным специалистом в области информационной безопасности.После старта курса запись открыта еще 10 дней Подробнее о курсе ...

Программирование Python

Статья Пишем малварь на Python, Часть I, Telegram-bot

Ноя 01

- 22 997

- 23

Статья для участия в конкурсе на codeby

Приветствую всех обитателей формура и просто заблудших душ. Python - несомненно, один из самых простых в изучении и использовании язык программирования. В этой серии статей я хочу показать приёмы написания вредоносных программ на Python 3, в целях саморазвития, естественно.

[WARNING]

Статья несёт лишь познавательный характер и призывает читателей расширять свой кругозор. Используйте свою силу во благо. Никогда не переходите на тёмную сторону!

[WARNING]

В рамках этой статьи будут реализованы слудющие вещи:

Приветствую всех обитателей формура и просто заблудших душ. Python - несомненно, один из самых простых в изучении и использовании язык программирования. В этой серии статей я хочу показать приёмы написания вредоносных программ на Python 3, в целях саморазвития, естественно.

[WARNING]

Статья несёт лишь познавательный характер и призывает читателей расширять свой кругозор. Используйте свою силу во благо. Никогда не переходите на тёмную сторону!

[WARNING]

В рамках этой статьи будут реализованы слудющие вещи:

- автозагрузка

- связь с компьютером жертвы посредством telegram-бота на его стороне

- компиляция в независимый от Python исполняемый файл

Soft Powerfull Dos

Окт 24

- 3 368

- 6

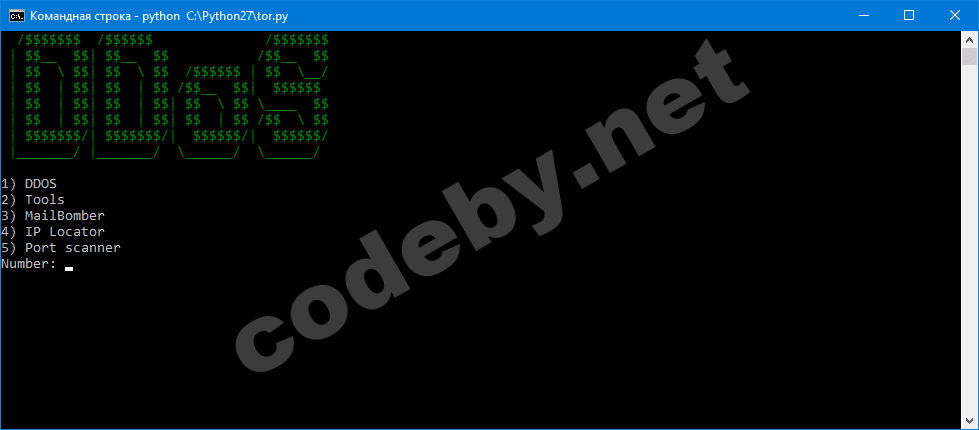

Здравствуйте ! В этой короткой статье я хочу рассказать о ddos инструменте написанным на python.

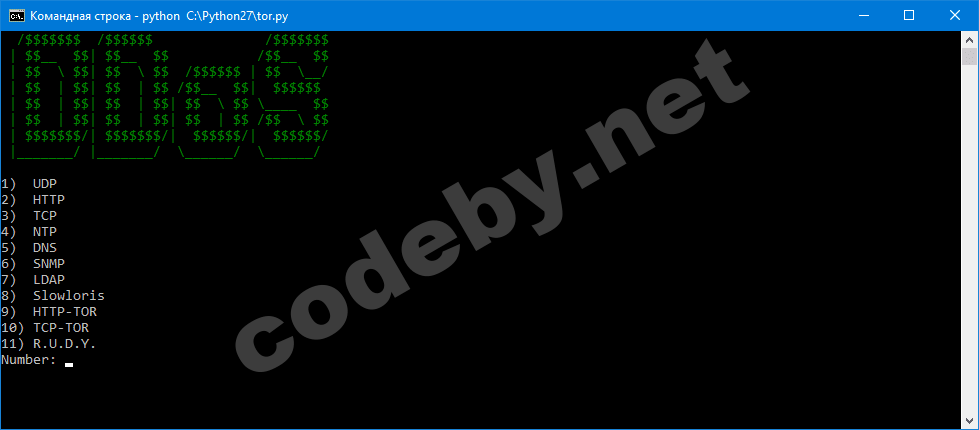

Инструмент имеет следующие типы атак:

1)UDP

2)HTTP

3)TCP

4)NTP-amp

5)DNS-amp

6)SNMP-amp

7)LDAP-amp

8)Slowloris

9)HTTP-TOR

10)TCP-TOR

11)R.U.D.Y.

Для его установки нужно иметь python 2.7 и несколько установленных модулей, такие как pinject(для ddos-amplification), socks(для атак через proxy или на onion сайты), colorama(цветной текст). Все эти модули можно без труда установить с помощью команды:

Из его особенностей можно отметить, что он также может атаковать onion сайты. Для этого нужно иметь уже установленный tor browser, который можно скачать по ссылке:

Также инструмент может: сканировать порты,определять место нахождение по ip и флудить почту.

Вот его меню:

Выбираем Ddos и видим типы атак:

Выберем 3 тип - tcp...

Инструмент имеет следующие типы атак:

1)UDP

2)HTTP

3)TCP

4)NTP-amp

5)DNS-amp

6)SNMP-amp

7)LDAP-amp

8)Slowloris

9)HTTP-TOR

10)TCP-TOR

11)R.U.D.Y.

Для его установки нужно иметь python 2.7 и несколько установленных модулей, такие как pinject(для ddos-amplification), socks(для атак через proxy или на onion сайты), colorama(цветной текст). Все эти модули можно без труда установить с помощью команды:

Код:

python -m pip install <имя модуля>Из его особенностей можно отметить, что он также может атаковать onion сайты. Для этого нужно иметь уже установленный tor browser, который можно скачать по ссылке:

Ссылка скрыта от гостей

Также инструмент может: сканировать порты,определять место нахождение по ip и флудить почту.

Вот его меню:

Выбираем Ddos и видим типы атак:

Выберем 3 тип - tcp...

NXcrypt-python backdoor framework

Июн 21

- 12 096

- 21

Информация,которая представлена в обзоре ,предназначена исключительно для ознакомления

и изучения информационной безопасности.

Администрация ресурса и автор обзора не призывают к её использованию в незаконных целях.

Приветсвую всех Форумчан,Дорогих постоянных гостей нашего ресурса и тех,кого интересует ИБ.

Буквально,несколько дней назад,Hadi опубликовал великолепную ,на мой взгляд работу.

Это полиморфный Криптор,обладающий своими модулями шифрования и инжекта.

Он использует внутренний модуль python py_compile , компилирует код в байт-код файла .pyc file

И затем конвертирует этот файл в обычный .py,обфусцируя код таким образом,что меняется md5sum на выходе.

Модуль инжекта предназначен для ввода вредоносного файла python в обычный файл с многопотоковой системой.

Вот такой инструмент,обработанные файлы которым ,по состоянию на текущий момент,не детектятся AV.

Удобен он конечно в совместной работе с Metasploit.

Никаких особенных...

Статья Эксплуатация python приложений: Инкапсуляция.

Июн 13

- 2 894

- 1

Привет! В то время как другие языки программирования, такие как Java, позволяют программисту создавать приватные переменные и атрибуты, Python в настоящее время не имеет встроенного приватного типа. Эта техника известна как инкапсуляция. В ней вы пытаетесь скрыть информацию в своих классах от пользователей. Инкапсуляция в Python, как и многие функции языка, очень проста в реализации. Вам просто нужно добавить два символа подчеркивания (_) во время объявления переменной. Как я уже говорил в предыдущей статье «Эксплуатация python приложений», лучший способ понять суть эксплуатации - это увидеть, как она происходит.

Мы создаем класс под названием Character, который не наследует ничего от родительского класса. Мы объявляем три обычные переменные, за которыми следуют три инкапсулированные версии, которые можно определить по символам двойного подчеркивания. Пока что всё хорошо, теперь давайте посмотрим, что произойдет, когда мы...

Статья Эксплуатация python приложений: функция input.

Июн 13

- 3 998

- 1

Привет! Эта маленькая статья расскажет об уязвимости в Python приложении. Эта уязвимость заключается в неправильном использовании функции input(). Для тех из вас, кто использует Python версии 3.x, эта уязвимость не относиться. В Python 3 функция raw_input() была удалена, и ее функциональность была перенесена на новую встроенную функцию, известную как input(). В отличие от Python 2.x, которые существуют как с функцией input(), так и с функцией raw_input(). Поэтому эта статья применима только к программам, написанным на Python 2.x.

Функция eval() в Python получает критику за потенциально опасное неправильное использование. Функция eval() оценивает строку текста, которая передается в качестве ее параметра, принимая возможный второй аргумент для глобальных значений, используемых во время оценки. Кроме того, функция input() в Python 2.x это тоже самое, что написать eval(raw_input()). Это делает функцию input() очень опасной.

Лучший способ понять эту уязвимость...

Статья Эксплуатация python приложений: модуль pickle.

Июн 13

- 3 697

- 1

Все части

Привет! Если вы программируете на Python, вы, вероятно, знакомы с библиотекой сериализации pickle, которая обеспечивает эффективную двоичную сериализацию и загрузку типов данных Python. Будем надеяться, что вы также знакомы с предупреждением, которое находится в начале документации о pickle. Вот оно:

Предупреждение. Модуль pickle не предназначен для защиты от вредоносных данных. Никогда не работайте с данными, которые были получены от ненадежного или не прошедшего проверку подлинности источника.

Недавно, я наткнулся на проект, который принимал и распаковывал ненадёжные данные по сети, используя модуль pickle. Опрос некоторых друзей показал, что немногие из них знали о том, насколько легко эксплуатировать этот сервис. Таким образом, эта статья рассказывает о том, насколько легко эксплуатировать эту уязвимость, используя упрощенную версию кода, который я недавно встретил в качестве примера. Здесь я не...

Привет! Если вы программируете на Python, вы, вероятно, знакомы с библиотекой сериализации pickle, которая обеспечивает эффективную двоичную сериализацию и загрузку типов данных Python. Будем надеяться, что вы также знакомы с предупреждением, которое находится в начале документации о pickle. Вот оно:

Предупреждение. Модуль pickle не предназначен для защиты от вредоносных данных. Никогда не работайте с данными, которые были получены от ненадежного или не прошедшего проверку подлинности источника.

Недавно, я наткнулся на проект, который принимал и распаковывал ненадёжные данные по сети, используя модуль pickle. Опрос некоторых друзей показал, что немногие из них знали о том, насколько легко эксплуатировать этот сервис. Таким образом, эта статья рассказывает о том, насколько легко эксплуатировать эту уязвимость, используя упрощенную версию кода, который я недавно встретил в качестве примера. Здесь я не...

Статья Python-скрипт Pypayload

Дек 23

- 2 785

- 0

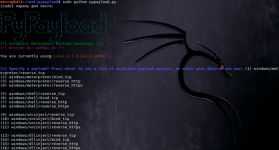

Приветствую! В этой небольшой статье я хочу показать небольшой скрипт, написанный на языке Python. Целью его является автоматизация процесса создания полезных нагрузок с помощью Msfvenom.

Мне он многократно пригождался для использования с Raspberry PI, в походных условиях, когда полезную нагрузку создать нужно очень быстро.

Итак, PyPayload:

Устанавливаем программу:

> git clone https://github.com/ex0dus-0x/pypayload

> cd pypayload

> ls –a

> chmod a+x pypayload.py

Запустим программу:

> su necro (программа не работает от root’a)

> sudo python pypayload.py

На данный момент в программе 16 доступных опций:

· windows/meterpreter/reverse_tcp

· windows/meterpreter/bind_tcp

· windows/meterpreter/reverse_http

· windows/meterpreter/reverse_https

·...

Мне он многократно пригождался для использования с Raspberry PI, в походных условиях, когда полезную нагрузку создать нужно очень быстро.

Итак, PyPayload:

Устанавливаем программу:

> git clone https://github.com/ex0dus-0x/pypayload

> cd pypayload

> ls –a

> chmod a+x pypayload.py

Запустим программу:

> su necro (программа не работает от root’a)

> sudo python pypayload.py

На данный момент в программе 16 доступных опций:

· windows/meterpreter/reverse_tcp

· windows/meterpreter/bind_tcp

· windows/meterpreter/reverse_http

· windows/meterpreter/reverse_https

·...

Soft Jarvis. Python Voice Controlled Assistant

Дек 10

- 7 329

- 13

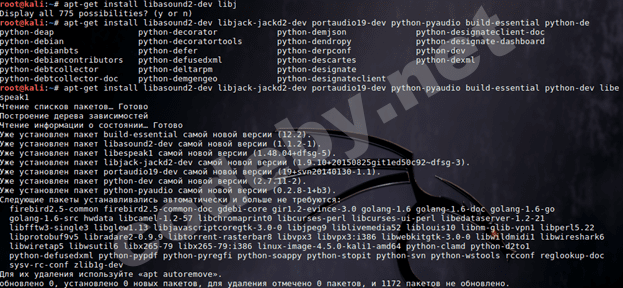

Всем привет! В этой статье я покажу, как установить голосового помощника Jarvis на Kali Linux OS.

Для начала устанавливаем, необходимы пакеты:

> apt-get install libasound-dev libjack-jackd2-dev portaudio19-dev python-pyaudio build-essential python-dev libespeak1

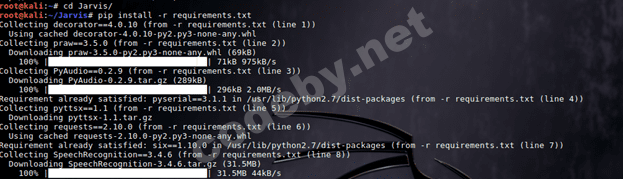

Затем скачиваем Jarvis с Github:

> git clone https://github.com/m4n3dw0lf/Jarvis

> cd Jarvis

> pip install -r requirements.txt

После установки всех необходимых зависимостей, запустим Jarvis:

> ./jarvis.py –h

Теперь можно начинать общение

Спасибо за внимание.

Для начала устанавливаем, необходимы пакеты:

> apt-get install libasound-dev libjack-jackd2-dev portaudio19-dev python-pyaudio build-essential python-dev libespeak1

Затем скачиваем Jarvis с Github:

> git clone https://github.com/m4n3dw0lf/Jarvis

> cd Jarvis

> pip install -r requirements.txt

После установки всех необходимых зависимостей, запустим Jarvis:

> ./jarvis.py –h

Теперь можно начинать общение

Спасибо за внимание.