Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Наведите Порядок: Автоматическая Сортировка Файлов в Python с Pathlib

Июл 09

- 11 488

- 23

У каждого из нас в какой-либо из папок скапливается большое количество файлов, рассортировать которые все никак не доходят руки. Мне приходилось наблюдать папку «Загрузки» забитую неимоверным количеством файлов, «Рабочие столы», фото на которых лежит почти друг на друге. И у меня иногда скапливаются файлы, на сортировку которых уходит время. А что, если написать небольшой скрипт на Python, который рассортирует файлы по расширениям и разложит по папкам, попутно удалив пустые директории автоматически? Давайте сделаем это.

Думаю, что не сделаю никаких открытий, сказав, что рассортировать файлы можно с использованием одной библиотеки pathlib, а точнее, ее модуля Path. Каюсь, до недавнего времени, почему-то не обращал на эту библиотеку должного внимания. Может быть потому, что она не представляет из себя ничего экзотического. Но, вот попалась она мне на глаза и попробовав с ней работать я понял, насколько это удобнее, когда идет работа с файлами, чем использовать модуль os. С помощью данного модуля можно получить как полный путь к файлу, так и его расширение, имя, просто путь к папке с файлом и многое другое. А также выполнять...

Думаю, что не сделаю никаких открытий, сказав, что рассортировать файлы можно с использованием одной библиотеки pathlib, а точнее, ее модуля Path. Каюсь, до недавнего времени, почему-то не обращал на эту библиотеку должного внимания. Может быть потому, что она не представляет из себя ничего экзотического. Но, вот попалась она мне на глаза и попробовав с ней работать я понял, насколько это удобнее, когда идет работа с файлами, чем использовать модуль os. С помощью данного модуля можно получить как полный путь к файлу, так и его расширение, имя, просто путь к папке с файлом и многое другое. А также выполнять...

Извлекаем метаданные из фото, аудио и видео файлов с помощью Python

Июл 08

- 11 761

- 0

Давайте представим, что к вам попал некий файл: изображение, видео, а может быть аудиофайл, и вам нужно узнать о данном файле чуть больше информации чем отображается в свойствах файла. Если она там есть. Ведь современные камеры, смартфоны и прочее фото и видео оборудование добавляет их в файл в автоматическом режиме. И если файл не обработан программами, которые могут их затереть, то из таких метаданных, иногда, можно получить много разнообразной информации. В этом вам могут помочь специализированные программы, а можно воспользоваться небольшим скриптом на Python и получить необходимую информацию. Давайте создадим скрипт, который будет получать метаданные из фото, видео и аудио файлов.

Что понадобиться?

Для работы с изображениями установим библиотеку Pillow. Именно с ее помощью мы будем получать метаданные, если они, конечно же есть. А также установим библиотеку ffmpeg, которая работает с очень большим количеством форматов как аудио, так и видео. Причем, извлекает метаданные из фото (правда не все). Пишем в терминале команду:

После...

Что понадобиться?

Для работы с изображениями установим библиотеку Pillow. Именно с ее помощью мы будем получать метаданные, если они, конечно же есть. А также установим библиотеку ffmpeg, которая работает с очень большим количеством форматов как аудио, так и видео. Причем, извлекает метаданные из фото (правда не все). Пишем в терминале команду:

pip install Pillow ffmpeg-pythonПосле...

Перевод текста в переводчике DeepL с использованием Selenium в Python

Июл 08

- 6 934

- 0

Когда вы собираетесь читать книгу на иностранном языке, вы либо учите этот язык, для того, чтобы можно было читать тексты в оригинале, либо пользуетесь услугами машинного перевода. Если, конечно, книга уже не переведена на ваш язык опытным переводчиком. И, несомненно, лидерами в области машинного перевода долгое время были программы, которые устанавливались на компьютер, имели собственную базу в соответствии, с которой и переводили с одного языка на другой. Но, появился интернет и все большую популярность стали набирать онлайн переводчики, такие как Google Translate или Яндекс Переводчик. Но, речь сейчас не о них, а об онлайн переводчике, который в области машинного перевода гораздо лучше, чем упомянутые выше гиганты. Речь о DeepL Translate. И все бы хорошо, если бы не одно «но». И вот об этом «но» я и расскажу, как я автоматизировал его с помощью Python.

Причина создания скрипта

Оговорюсь сразу же: «Эта часть не обязательна и, если вам не особо интересно, что привело к данному скрипту, то можете пропустить этот...

Причина создания скрипта

Оговорюсь сразу же: «Эта часть не обязательна и, если вам не особо интересно, что привело к данному скрипту, то можете пропустить этот...

Импортозамещение ИБ. Сравнение двух лучших отечественных сканеров уязвимостей. MaxPatrol 8 и RedCheck Enterprise

Июл 05

- 8 879

- 7

Предисловие. Я ранее публиковал статью Битва «Титанов». Сравнение двух лучших отечественных сканеров уязвимостей. MaxPatrol 8 и RedCheck Enterprise однако в ходе общения с разработчиками часть выводов переосознал, поэтому специально для Кодебай пишу дополненное сравнение.

В последние месяцы в киберпространстве развернулась настоящая война, отчего незащищенные информационные активы значительно пострадали, а пользователи защитного инструментария от западных «партнеров» столкнулись с серьезнейшими санкциями, ограничивающими использование их ПО. Поэтому мы решили посмотреть на рынок отечественного ПО, разработанного для усиления «инфобеза».

Обычно на вопрос "Какой сканер безопасности купить?" вспоминаются лишь OpenVas и Nessus (Tenable). Но есть и другие достойные отечественные продукты, о которых мы сегодня и поговорим – это продукты для корпоративного сегмента, полностью лицензированные под все российские требования безопасности и имеющие сертификаты ФСТЭК и ФСБ:

Статья Новостной дайджест по ИБ/IT за 27.06-04.07

Июл 04

- 3 846

- 4

Доброго времени суток, уважаемые форумчане! Перейдём к новостям

А начнём мы с новой рубрики “утечки”. Что же здесь будет? Конечно-же актуальные новости о утечках за последние 7 дней.

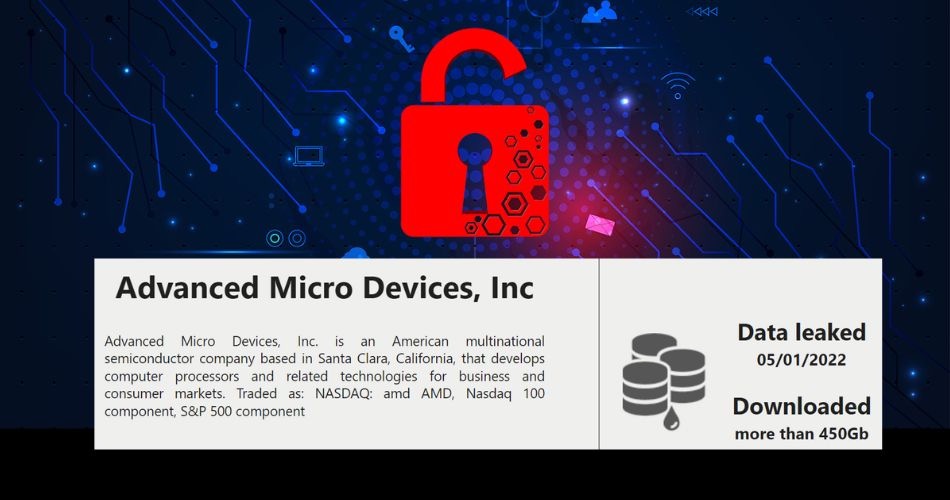

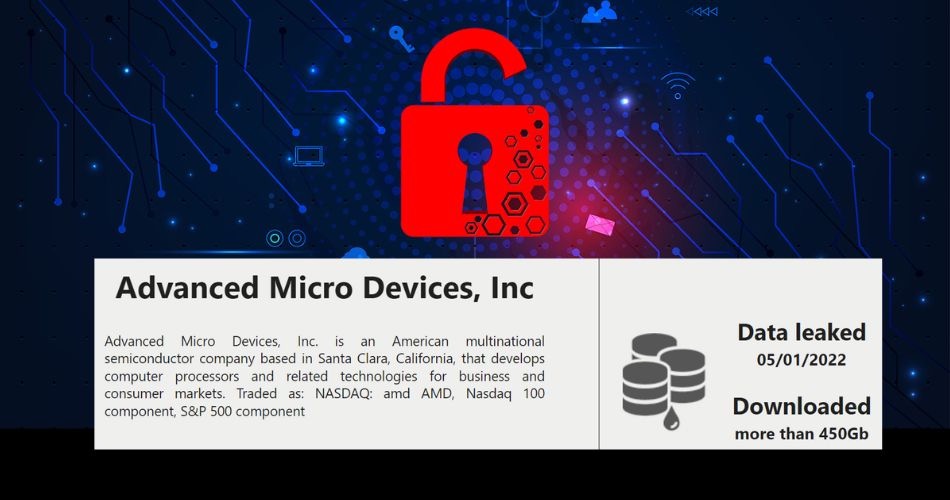

AMD

Киберпреступная группа RansomHouse объявила, что взломала Advanced Micro Devices. Хакеры похитили 450 ГБ данных.

restoreprivacy.com

restoreprivacy.com

Tutu

в открытый доступ выложен файл с данными покупателей билетов на автобус сервиса Tutu.ru. В файле содержатся 2 627 166 строк с различными данными.

t.me

t.me

Bean VPN

Исследователи из Cybernews обнаружили, что поставщик услуг бесплатного VPN сервиса “Bean VPN” слил личную информацию о миллионах своих пользователей. В сети появилась база данных с более чем 18 ГБ журналов подключений, созданных приложением.

cybernews.com

...

cybernews.com

...

Утечки

А начнём мы с новой рубрики “утечки”. Что же здесь будет? Конечно-же актуальные новости о утечках за последние 7 дней.

AMD

Киберпреступная группа RansomHouse объявила, что взломала Advanced Micro Devices. Хакеры похитили 450 ГБ данных.

RansomHouse Extortion Group Claims AMD as Latest Victim

Update: AMD has acknowledged the potential breach and has provided us with a statement. RansomHouse, a relatively new data-extortion cybercrime group, has announced a major new victim. Today, the group published a new update on its darknet site and are claiming to have breached Advanced Micro...

Tutu

в открытый доступ выложен файл с данными покупателей билетов на автобус сервиса Tutu.ru. В файле содержатся 2 627 166 строк с различными данными.

Утечки информации

Источник, ранее "сливший" данные образовательного портала «GeekBrains», «Школы управления СКОЛКОВО», службы доставки «Delivery Club» и др., выложил в свободный доступ часть базы сервиса покупки билетов (авиа, ж/д, автобус и т.д.) tutu.ru. Судя по названию файла (TutuBusorders) в нем, вероятно...

Bean VPN

Исследователи из Cybernews обнаружили, что поставщик услуг бесплатного VPN сервиса “Bean VPN” слил личную информацию о миллионах своих пользователей. В сети появилась база данных с более чем 18 ГБ журналов подключений, созданных приложением.

25 million free VPN user records exposed | CyberNews

Free VPN software left more than 18GB of connection logs accessible to the public. Threat actors could exploit the database to identify and even locate its users.

Статья В ИБ в 36. Путь джедая.

Июл 03

- 16 574

- 25

Привет, всем, особенно тем кто хочет стать пентестером.

Хочу поделиться с вами историей своего восхождения на горуФудзияма пентеста. Конечно, каждый идет своей дорогой и мой путь возможно вызовет у кого-то лишь ехидную улыбку, но если помимо этого мой пост принесёт пользу еще хоть одному юному падавану, то я буду считать, что не зря потратил битый час на её написание.

Оглядываясь назад, вниз этой высочайшей горы, я вижу, что нахожусь в тени деревьев, которые растут у подножья. Да, я поднялся уже метров на 5 и впереди остались какие-то жалкие 3 771 метров.

Стоп, стоп, стоп, скажешь ты. Чему, мол, может научить чел который за три года преодолел высоту меньшую, чем прыгала Елена Исинибаева со своим шестом (5,06 м.)? Понимаешь, юный падаван, дело в том, что в любом деле самое сложное, это начать. Если начнешь не правильно, то потратишь, как и я кучу времени, пока поймешь, что от тебя требуется. Конечно, дальше можешь не читать и со всех ног бежать по граблям, которые набили мне не одну шишку, или же потрать 7 минут времени, прочти пост до конца, проплюйся, что потерял 7 минут и иди дальше. Граблей всё равно на твоем пути меньше не...

Хочу поделиться с вами историей своего восхождения на гору

Оглядываясь назад, вниз этой высочайшей горы, я вижу, что нахожусь в тени деревьев, которые растут у подножья. Да, я поднялся уже метров на 5 и впереди остались какие-то жалкие 3 771 метров.

Стоп, стоп, стоп, скажешь ты. Чему, мол, может научить чел который за три года преодолел высоту меньшую, чем прыгала Елена Исинибаева со своим шестом (5,06 м.)? Понимаешь, юный падаван, дело в том, что в любом деле самое сложное, это начать. Если начнешь не правильно, то потратишь, как и я кучу времени, пока поймешь, что от тебя требуется. Конечно, дальше можешь не читать и со всех ног бежать по граблям, которые набили мне не одну шишку, или же потрать 7 минут времени, прочти пост до конца, проплюйся, что потерял 7 минут и иди дальше. Граблей всё равно на твоем пути меньше не...

Работа с видеофайлами с помощью Python

Июл 02

- 12 610

- 0

Для работы с видеофайлами создано достаточно программ. Сложнее - проще, платные - бесплатные. На любой вкус и цвет. Но что, если вам не нужно редактировать само видео, а надо по быстрому объединить два фрагмента или наоборот извлечь. А может быть, вы хотите создать по-быстрому видео из картинок или извлечь аудиодорожку. В общем, вариантов работы с видеофайлами, помимо редактирования видео может быть много. И в какой-то части из них нам может помочь Python. Тем более что написанная вами программа будет бесплатна, без водяных знаков и прочего лицензионного шума.

Что потребуется?

Из сторонних библиотек нужно будет установить библиотеку moviepy. С ее помощью мы и будем работать с видеофайлами. Пишем в терминале:

Также, необязательная, но просто для красоты, библиотека colorama. С ее помощью мы немного раскрасим вывод в терминале, чтобы строки не сливались друг с другом, и было понятно, что происходит в данный момент.

После установки нужных библиотек импортируем их в скрипт, а также импортируем стандартные...

Что потребуется?

Из сторонних библиотек нужно будет установить библиотеку moviepy. С ее помощью мы и будем работать с видеофайлами. Пишем в терминале:

pip install moviepyТакже, необязательная, но просто для красоты, библиотека colorama. С ее помощью мы немного раскрасим вывод в терминале, чтобы строки не сливались друг с другом, и было понятно, что происходит в данный момент.

pip install coloramaПосле установки нужных библиотек импортируем их в скрипт, а также импортируем стандартные...

Курс «Основы программирования на Python»

Июл 01

- 26 372

- 37

Ethical Hacking Tutorial Group The Codeby представляет

Курс «Основы программирования на Python»

За 2 месяца

codeby.school

Инструктор курса: @f22Курс «Основы программирования на Python»

За 2 месяца

codeby.school

В курсе рассматриваются основные материалы по языку Python.

Краткое содержание курса:

- Введение

- Переменные

- Типы данных

- Операторы ветвления (условные операторы)

- Циклы

- Функции

- Модули и пакеты в Python

- Исключения (exceptions)

- Работа с файлами

- Форматирование в Python

- Регулярные выражения

Распознаем текст на изображении двумя библиотеками с помощью Python

Июн 29

- 25 935

- 5

Уже довольно давно признанным лидером по распознаванию текста в пользовательском сегменте является Abbyy FineReader. К тому же, она не только позволяет распознавать тексты, но, также и сканировать документы с помощью сканера. Но, речь не о ней. А о том, что в области распознавания текста может предложить Python. Давайте рассмотрим две популярные библиотеки и попробуем сравнить качество распознавания.

Если честно, то узнав, как давно разрабатывалась первоначальная версия Tesseract OCR, я был удивлен. Ее разработка велась с середины 80-х по середину 90-х годов компанией Hewlett-Packard. После была благополучно забыта аж на целых 10 лет. В 2006 году была выкуплена Google, а ее исходные тексты стали открыты для разработчиков. И, дело сдвинулось с мертвой точки. В настоящий момент существует версия 5.0, которая уже очень далеко ушла от своей библиотеки-прародительницы.

Разработка EasyOCR была представлена общественности 24 июля 2020 года. Так что, в отличие от Tesseract, эта библиотека очень молодая, но, тем не менее, подающая большие надежды. Для распознавания доступны более 40 языков, а код написан на Python с...

Если честно, то узнав, как давно разрабатывалась первоначальная версия Tesseract OCR, я был удивлен. Ее разработка велась с середины 80-х по середину 90-х годов компанией Hewlett-Packard. После была благополучно забыта аж на целых 10 лет. В 2006 году была выкуплена Google, а ее исходные тексты стали открыты для разработчиков. И, дело сдвинулось с мертвой точки. В настоящий момент существует версия 5.0, которая уже очень далеко ушла от своей библиотеки-прародительницы.

Разработка EasyOCR была представлена общественности 24 июля 2020 года. Так что, в отличие от Tesseract, эта библиотека очень молодая, но, тем не менее, подающая большие надежды. Для распознавания доступны более 40 языков, а код написан на Python с...

Статья Расширение HackBar для Burp Suite и для браузеров

Июн 28

- 6 483

- 2

Доброго времени суток, уважаемые форумчане! Продолжаю писать статьи, которые смогут помочь тем, кто решил освоить курс WAPT от Академии Codeby, Так сложилась судьба, что мне предложили стать куратором этого курса. Не скажу, что у меня сильно получается, но пару дебильных советов все-таки дать могу. Так вот, в ходе общения со студентами нередко слышу их недовольства относительно того, что не хватает материала или не хватает того, что могло бы помочь решить ту или иную задачу. Друзья мои, в методических разработках и видеоуроках содержится полный объем базовых знаний, необходимых для того, чтобы понять физику процесса, многие частности вам придется искать в сети, а без этого никуда. В формат курса невозможно вложить всю теорию по программе подготовки. Вспомните институт, где люди учатся 4-5 лет. И нигде вам не дадут методичку или учебник, где есть вообще все. А 80% литературы обычно является дополнительной, которую надо взять в библиотеке или скачать из Интернета. Поэтому, как говорится, флаг в руки и вперед на амбразуру. К тому же кураторы регулярно кидают...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →