Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Максимум Информации: Гайд по Oneforall, Dirmap и Fuzzscan для Кибербезопасности

Сен 12

- 5 389

- 1

Приветствую Уважаемых Друзей и всех Жителей Форума.

Сегодня немного поговорим о популярных инструментах в Поднебесной.

Их объединяет способность нахождения директорий,субдоменов,скриптов,файлов xml,txt и т.д.

Первый инструмент,который рассмотрим- Oneforall, созданный Jing Ling.

Страница автора здесь

И если говорить о поиске субдоменов-то это одна из самых важных его задач.

Как инструмент,он постоянно модернизируется и дополняется новыми модулями автором.

Опции можно видеть на скриншоте:

Установка:

Код:

# git clone https://github.com/shmilylty/OneForAll.git

# cd OneForAll/

# pip3 install -r requirements.txt

# cd oneforall/

# chmod +x oneforall.py

# python3 oneforall.py --help

# python3 oneforall.py --target example.com run -пример тестированияНапример,выйти через полученный файл robots.txt на карту сайта и скрипты.

Но если посмотреть на файл конфигурации,то он объёмный и требует заполнения множества...

Статья Пентест веб-приложений: Роли пользователей. Процесс регистрации и получения аккаунта. Перечисление аккаунтов.

Сен 12

- 7 416

- 3

Привет, Codeby!

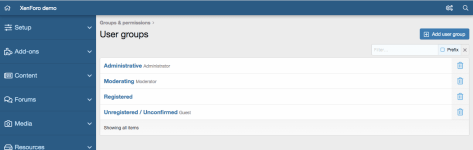

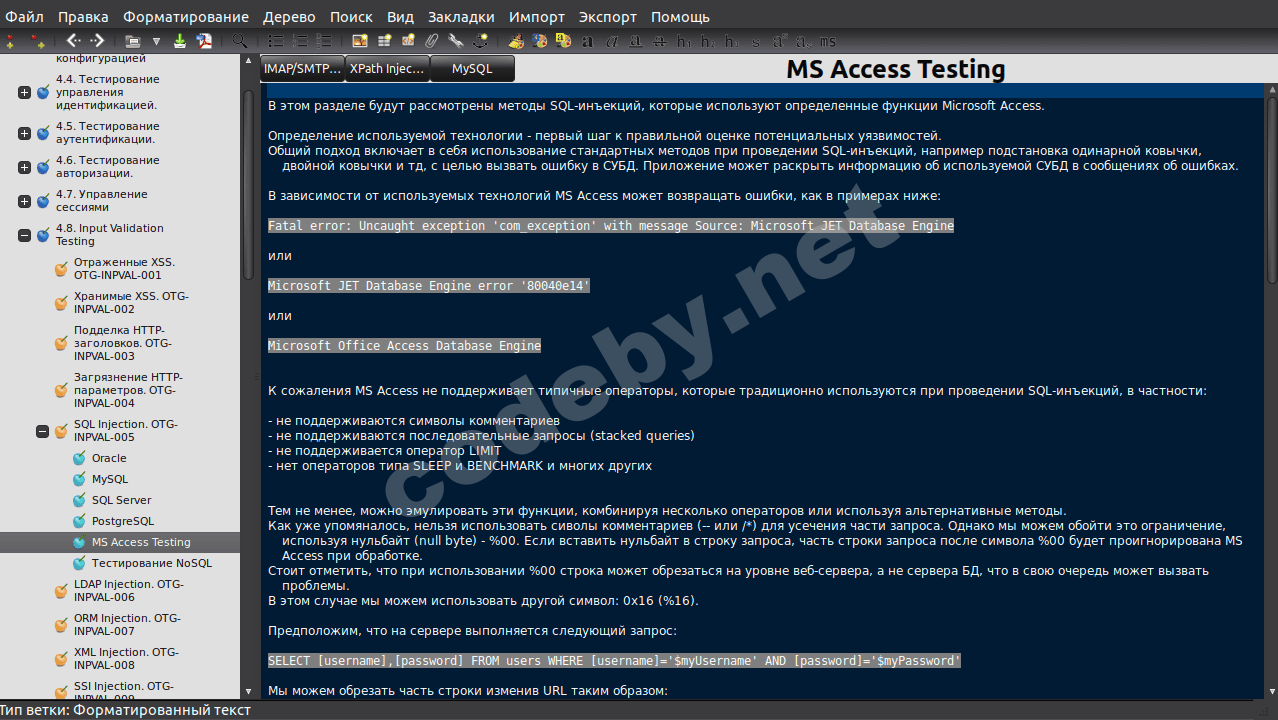

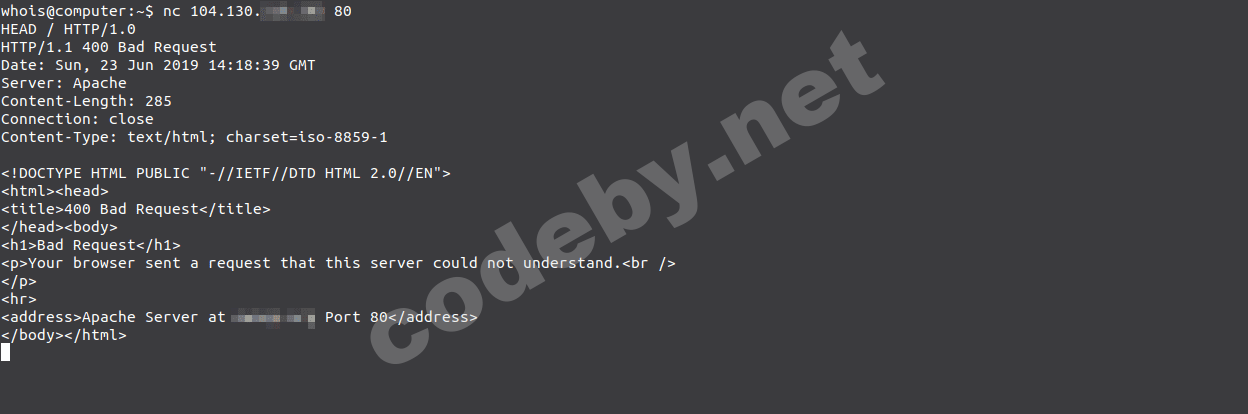

Продолжаем изучать пентест веб-приложений и OWASP Testing Guide. Сегодня поговорим о ролях пользователей, о процессе регистрации и получении аккаунта, а так же об определении имен и аккаунтов пользователей, зарегистрированных в системе.

Соответствующий раздел OWASP Testing Guide - Testing Identity Management - OWASP

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

[URL...

codeby.net

[URL...

Продолжаем изучать пентест веб-приложений и OWASP Testing Guide. Сегодня поговорим о ролях пользователей, о процессе регистрации и получении аккаунта, а так же об определении имен и аккаунтов пользователей, зарегистрированных в системе.

Соответствующий раздел OWASP Testing Guide - Testing Identity Management - OWASP

Как стать хакером и как взломать сайт или беглое знакомство с OWASP Testing Guide

В этой статье я попробую ответить на два самых часто задаваемых вопроса на тематических форумах

Введение в пентест веб-приложений: поиск утечек информации с помощью поисковых систем

Сегодня получим небольшую дозу теории и приступим к практической части

Пентест веб приложений: определение веб-сервера, изучение robots.txt, определение приложений на веб-сервере.

Сегодня научимся определять поставщика и версию веб-сервера, искать веб-приложения на сервере и взглянем на robots.txt.

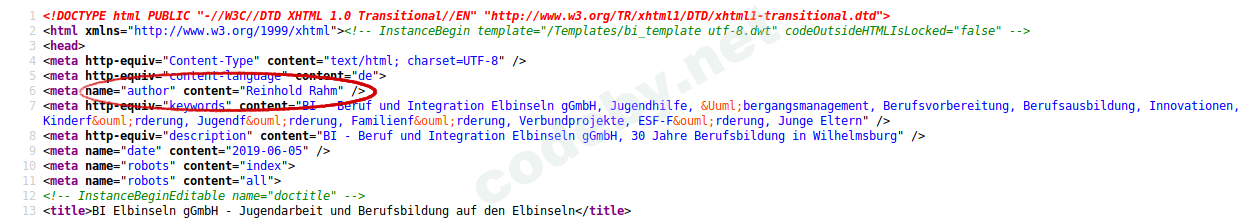

Пентест веб-приложений: Исследование исходного кода веб-страниц. Определение точек входа. Карта приложения.

При тестировании веб-приложений методом BlackBox у нас, как правило, не будет доступа ко всем исходным кодам приложения

Статья ASM для х86 (5.5) RAW сокеты в XP и Win7

Сен 11

- 7 979

- 4

Возможность работы с сокетами предоставляют нам системные "Поставщики услуг". Именно поставщик ограничивает тот или иной функционал, например возможность использовать протокол ICMP или девственные RAW-сокеты. В отношении WinSock, базовых поставщиков всего двое – это библиотека mswsock.dll, со-своей подругой rsvpsp.dll (заправляет функциями NetBIOS).

Поставщик подключается к WinSock при помощи имеющегося в нём интерфейса SPI - "Service Provider Interface". После регистрации поставщика в системе, служба Winsock использует его для реализации определённых функций сокета, например setsockopt(), ioctlsocket(), connect() и прочих для тех типов адресов, которые поставщик указал в качестве им реализуемых. Тип адреса под виндой всегда одинаковый – это AF_INET с константой =2 (для сетей IPv4).

Сторонние поставщики небезопасны и Microsoft относится к ним с презрением. Они могут с лёгкостью обойти надстройки...

Поставщик подключается к WinSock при помощи имеющегося в нём интерфейса SPI - "Service Provider Interface". После регистрации поставщика в системе, служба Winsock использует его для реализации определённых функций сокета, например setsockopt(), ioctlsocket(), connect() и прочих для тех типов адресов, которые поставщик указал в качестве им реализуемых. Тип адреса под виндой всегда одинаковый – это AF_INET с константой =2 (для сетей IPv4).

Сторонние поставщики небезопасны и Microsoft относится к ним с презрением. Они могут с лёгкостью обойти надстройки...

Статья SQL-injection challenge write-up

Сен 10

- 4 251

- 8

Всем привет!

На днях проходил конкурс по SQL-injection. И сегодня я расскажу вам как нужно было проходить задание. Этот райтап будет больше чем прохождение конкретного таска. Здесь я буду освещать логический подход к внедрению произвольного кода sql. Многие из вас, смогут для себя узнать полезные детали.

Рассказывать буду подробно, шаг за шагом.

Шаг 1 - найти точку входа в инъекцию.

На странице таска мы не видим какой-либо формы в явном виде, также в исходном коде нет скрытой формы.

Стало быть с большой долей вероятности уязвимость будет в GET запросе. Чаще всего обращение к базе идёт через какой-нибудь параметр. Пробовать нужно всегда с самого простого и распространённого, что я и сделал в таске. Получилось, вывод на странице поменялся. Попали с первого раза. Кто не догадался, тот легко мог узнать страницу с параметром с помощью какого-либо фаззера.

/?id=1

Теперь нужно проверить, а есть ли здесь инъекция? Конечно же начинать нужно опять с самого...

На днях проходил конкурс по SQL-injection. И сегодня я расскажу вам как нужно было проходить задание. Этот райтап будет больше чем прохождение конкретного таска. Здесь я буду освещать логический подход к внедрению произвольного кода sql. Многие из вас, смогут для себя узнать полезные детали.

Рассказывать буду подробно, шаг за шагом.

Шаг 1 - найти точку входа в инъекцию.

На странице таска мы не видим какой-либо формы в явном виде, также в исходном коде нет скрытой формы.

Стало быть с большой долей вероятности уязвимость будет в GET запросе. Чаще всего обращение к базе идёт через какой-нибудь параметр. Пробовать нужно всегда с самого простого и распространённого, что я и сделал в таске. Получилось, вывод на странице поменялся. Попали с первого раза. Кто не догадался, тот легко мог узнать страницу с параметром с помощью какого-либо фаззера.

/?id=1

Теперь нужно проверить, а есть ли здесь инъекция? Конечно же начинать нужно опять с самого...

Статья Прячем строки в программах. C++

Сен 09

- 18 565

- 17

Доброго времени суток!

Сегодня речь пойдет о шифровке данных внутри программы и будет показан простой пример.

Все мы знаем, что строки не сильно шифруются без дополнительных программ. Это очень опасно.

Если у вас в программе содержится информация в строках, как константы, то их без проблем можно прочитать.

Могу привести пример - вирусописание. Зачастую у неопытных малварь-писателей в билдах остаётся информация, по которой можно выйти на них.

Помимо метаданных, которые некоторые компиляторы оставляют, есть еще и строки. Ссылки, пути, другая информация.

Сразу скажу, этот метод защитит от поверхностного анализа файла. То есть, если пользователь целенаправленно ищет слово "remote" или "rms", то он его не найдет.

И так приступим. Я буду проводить тест на Kali Linux 2019.2

Не обращайте внимание на Linux, под Windows есть подобные программы.

Что нам понадобится?

Сегодня речь пойдет о шифровке данных внутри программы и будет показан простой пример.

Все мы знаем, что строки не сильно шифруются без дополнительных программ. Это очень опасно.

Если у вас в программе содержится информация в строках, как константы, то их без проблем можно прочитать.

Могу привести пример - вирусописание. Зачастую у неопытных малварь-писателей в билдах остаётся информация, по которой можно выйти на них.

Помимо метаданных, которые некоторые компиляторы оставляют, есть еще и строки. Ссылки, пути, другая информация.

Сразу скажу, этот метод защитит от поверхностного анализа файла. То есть, если пользователь целенаправленно ищет слово "remote" или "rms", то он его не найдет.

И так приступим. Я буду проводить тест на Kali Linux 2019.2

Не обращайте внимание на Linux, под Windows есть подобные программы.

Что нам понадобится?

- Начальное знание C++ (так как тесты я как раз на нем буду проводить)

- Утилита "strings". ( Strings - *nix-утилита, применяемая для поиска печатных строк в двоичных файлах...

Статья Инструменты для пентеста “Умных вещей” (IoT)

Сен 09

- 7 364

- 0

Инструменты для пентеста “Умных вещей” (IoT)

Что такое ZigBee?

Интернет вещей (IoT) - это то, что большинство экспертов считают следующим шагом интернет-революции, когда физические объекты неизменно связаны с реальным и виртуальным миром одновременно. Подключенные устройства теперь имеют возможность общаться друг с другом по беспроводным каналам, и ZigBee является ведущим стандартом беспроводной связи, применимым к устройствам IoT.

Следовательно, ZigBee - это открытый глобальный стандарт беспроводной связи, разработанный для удовлетворения уникальных потребностей интеллектуальной связи между устройствами. Это позволяет большому разнообразию приложений для умного дома подключаться к Интернету (например, облачному сервису) и управляться / контролироваться с помощью дистанционного управления с поддержкой ZigBee. По сравнению с другими стандартами беспроводной связи, ZigBee кажется лучшим вариантом для умного дома:

Преимущества предпочтения ZigBee перед другими стандартами: низкое...

Что такое ZigBee?

Интернет вещей (IoT) - это то, что большинство экспертов считают следующим шагом интернет-революции, когда физические объекты неизменно связаны с реальным и виртуальным миром одновременно. Подключенные устройства теперь имеют возможность общаться друг с другом по беспроводным каналам, и ZigBee является ведущим стандартом беспроводной связи, применимым к устройствам IoT.

Следовательно, ZigBee - это открытый глобальный стандарт беспроводной связи, разработанный для удовлетворения уникальных потребностей интеллектуальной связи между устройствами. Это позволяет большому разнообразию приложений для умного дома подключаться к Интернету (например, облачному сервису) и управляться / контролироваться с помощью дистанционного управления с поддержкой ZigBee. По сравнению с другими стандартами беспроводной связи, ZigBee кажется лучшим вариантом для умного дома:

Преимущества предпочтения ZigBee перед другими стандартами: низкое...

mt & log web-читалка

Сен 08

- 19 819

- 57

AdminReaders - поделка для чтения mtstore.nsf и log.nsf из web.

Domino 9+ (на младших версиях не проверял, возможно 8.5+).

Доступ к соответствующим (mtstore.nsf и log.nsf) бд дожен быть хотябы на чтение.

Создать бд на сервере по приложенному шаблону, подписать админом.

ACL -> Anonymous -> No access.

Открыть бд в вебе, зайти в "stores" и создать соответствующие коннекты.

Все, можно читать.

AdminReaders - craft to read mtstore.nsf and log.nsf from web.

Domino 9+ (on previos versions did not check, maybe 8.5+).

Access to the corresponding databases (mtstore.nsf and log.nsf) should be read at least.

Create a database on the server according to the attached template, sign with the administrator.

ACL -> Anonymous -> No access.

Open a database on the web, go to "stores" and create the appropriate connections.

That's all, try to read.

version 0.44.0

++ back-end (ViewProcessor) use Domino-JNA (many thanks Karsten Lehmann)

++ expand all

++ response documents

...

...

Domino 9+ (на младших версиях не проверял, возможно 8.5+).

Доступ к соответствующим (mtstore.nsf и log.nsf) бд дожен быть хотябы на чтение.

Создать бд на сервере по приложенному шаблону, подписать админом.

ACL -> Anonymous -> No access.

Открыть бд в вебе, зайти в "stores" и создать соответствующие коннекты.

Все, можно читать.

AdminReaders - craft to read mtstore.nsf and log.nsf from web.

Domino 9+ (on previos versions did not check, maybe 8.5+).

Access to the corresponding databases (mtstore.nsf and log.nsf) should be read at least.

Create a database on the server according to the attached template, sign with the administrator.

ACL -> Anonymous -> No access.

Open a database on the web, go to "stores" and create the appropriate connections.

That's all, try to read.

version 0.44.0

++ back-end (ViewProcessor) use Domino-JNA (many thanks Karsten Lehmann)

++ expand all

++ response documents

Статья ASM для x86. (5.4) Протокол ARP

Сен 08

- 7 260

- 4

Тропа повествований привела меня к протоколу самого нижнего уровня из всех – протокол преобразования сетевых адресов ARP. Этот мир прикрыт железным куполом контролёра сетевой карты и большинству рядовых пользователей просто не нужен – пусть с ним разбираются инженеры. Но мы не входим в число рядовых, поэтому рассмотрим его с точки зрения не обывателей, а Low-Level программиста.

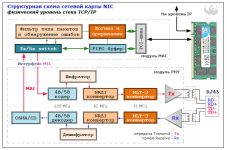

На самом деле, чем дальше мы по стеку отдаляемся от физических устройств типа кабель и сетевая карта, тем больше погружаемся в логическую абстракцию виртуальной памяти системы, которая уводит от реальной действительности. Например, вот как выглядит структурная схема типичного сетевого адаптера.. Он состоит из двух модулей: PHY (Physical, физический) и МАС (Medium Access Control) – их связывает независимый интерфейс MII или Media Independent Interface:

За исключением некоторых нюансов, модуль PHY не доступен для программиста и работает на аппаратном уровне. Главная его задача – обеспечить качественный доступ к линии передачи. Нужно сказать, что дело это не из простых и требует...

На самом деле, чем дальше мы по стеку отдаляемся от физических устройств типа кабель и сетевая карта, тем больше погружаемся в логическую абстракцию виртуальной памяти системы, которая уводит от реальной действительности. Например, вот как выглядит структурная схема типичного сетевого адаптера.. Он состоит из двух модулей: PHY (Physical, физический) и МАС (Medium Access Control) – их связывает независимый интерфейс MII или Media Independent Interface:

За исключением некоторых нюансов, модуль PHY не доступен для программиста и работает на аппаратном уровне. Главная его задача – обеспечить качественный доступ к линии передачи. Нужно сказать, что дело это не из простых и требует...

Metasploit Эксплоит BlueKeep (CVE-2019-0708)

Сен 08

- 70 915

- 196

Вышел публичный эксплоит на уязвимость BlueKeep (CVE-2019-0708). Теперь он есть в составе Metasploit Framework, но пока еще не появился в deb пакетах.

Metasploit team releases BlueKeep exploit | ZDNet

Выпущенный эксплоит работает на следующих ОС и конфигурациях:

1 Windows 7 SP1 / 2008 R2 (6.1.7601 x64)

2 Windows 7 SP1 / 2008 R2 (6.1.7601 x64 - Virtualbox)

3 Windows 7 SP1 / 2008 R2 (6.1.7601 x64 - VMWare)

4 Windows 7 SP1 / 2008 R2 (6.1.7601 x64 - Hyper-V)

Для тех, кто хочет проверить СВОИ сервера на возможность практической реализации уязвимости, данный эксплоит его можно поставить вручную, для этого нужно с гитхаба скопировать ряд файлов и установить их в Metasploit.

Ниже привожу набор команд для установки эксплоита (пути указаны для стандартной установки Metasploit в Kali Linux):

Metasploit team releases BlueKeep exploit | ZDNet

Выпущенный эксплоит работает на следующих ОС и конфигурациях:

1 Windows 7 SP1 / 2008 R2 (6.1.7601 x64)

2 Windows 7 SP1 / 2008 R2 (6.1.7601 x64 - Virtualbox)

3 Windows 7 SP1 / 2008 R2 (6.1.7601 x64 - VMWare)

4 Windows 7 SP1 / 2008 R2 (6.1.7601 x64 - Hyper-V)

Для тех, кто хочет проверить СВОИ сервера на возможность практической реализации уязвимости, данный эксплоит его можно поставить вручную, для этого нужно с гитхаба скопировать ряд файлов и установить их в Metasploit.

Ниже привожу набор команд для установки эксплоита (пути указаны для стандартной установки Metasploit в Kali Linux):

Bash:

cd ~

mkdir backup

mkdir msf

mv /usr/share/metasploit-framework/lib/msf/core/exploit/rdp.rb ~/backup/msf

mv /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/cve_2019_0708_bluekeep.rb ~/backup/msf

mv /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/rdp_scanner.rb...Статья Подмена оригинальных программ на Android

Сен 07

- 6 766

- 7

Добрый день, дорогие форумчане. Сегодня я хочу разобрать такую тему как массовый взлом. Да, это будет не так просто, но интересно. Поэтому без лишних слов приступим к делу.

План работы и схема

И так, давайте рассмотрим наш план действий:

Представим такую ситуацию. Каждый из нас знает, что операторы связи (Билайн, Теле2, МТС и др) рассылают своим пользователям частенько обычные сообщения. Это может быть реклама или сообщения о том, что закончился тот же мобильный интернет. Было? Вот в один из таких случаев жертве приходит сообщение. В нем указано, что-то связанное с новым приложением или программой от разработчиков. Как это все делать на примере я покажу ниже. Он как неопытный пользователь решает его скачать. Вот тут то и запахло жареным. Нет, он не обнаружит вшитый вирус. Просто его данные уже будут не его. Теперь рассмотрим туже ситуацию только со стороны хакера. Это будет в разделе практики.

Практика

Вот здесь давайте рассмотрим подробности нашей работы. Для начало берем базу телефонов. Я дам вам две базы, а дальше...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 544 (пользователей: 12, гостей: 2 532)