Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Изучаем Python на практике. Конвертируем cookies Google Chrome из txt в json.

Мар 12

- 8 818

- 1

Это третья статья авторского цикла "Изучаем Python на практике".

Предыдущие части:

Есть такая проблема - когда есть "бэкап" (ну мы то знаем, что это на самом деле ) кук Google Chrome в формате txt, но для того, что бы их снова импортировать в браузер, нужно конвертировать их файл в формате json. В сети ходит скрипт на PHP, но его неудобно использовать, так как нужен запущенный веб сервер, локально или удаленно. К тому же у этого скрипта есть проблема - он работает только с одним файлом.

) кук Google Chrome в формате txt, но для того, что бы их снова импортировать в браузер, нужно конвертировать их файл в формате json. В сети ходит скрипт на PHP, но его неудобно использовать, так как нужен запущенный веб сервер, локально или удаленно. К тому же у этого скрипта есть проблема - он работает только с одним файлом.

Так же есть веб сервис для преобразования, но доверять свое кому-то неизвестному не очень хочется. Задача...

Предыдущие части:

- Изучаем Python на практике. Пишем чекер SSH серверов

- Изучаем Python на практике. Пишем аналог утилит wc и split (для подсчета строк и разрезания текстовых файлов)

Есть такая проблема - когда есть "бэкап" (ну мы то знаем, что это на самом деле

Так же есть веб сервис для преобразования, но доверять свое кому-то неизвестному не очень хочется. Задача...

Статья Переполнение буфера и перезапись указателя на функцию - Изучение методов эксплуатации на примерах, часть 4

Мар 12

- 9 223

- 9

Все части переполнение буфера

Предыдущая часть Использование среды переменных окружения для переполнения буфера - разработка эксплойтов, часть 3

Следующая часть Переполнение буфера и перезапись адреса возврата - разработка эксплойтов, часть 5

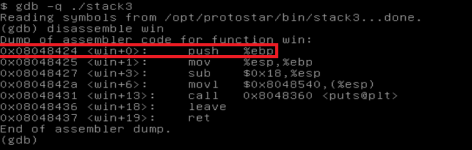

Привет Codeby =) В предыдущей статье мы научились использовать среду переменных окружения для переполнения буфера, что само по себе уже не плохо. В этой статье мы познакомимся с новым принципом при переполнение буфера и немного поиграем с адресами памяти. Поехали!!!

Описание ExploitMe

Stack3 рассматривает переменные среды и способы их установки, а также перезапись указателей функций, хранящихся в стеке (в качестве прелюдии к перезаписи сохраненного EIP)

Советы

Предыдущая часть Использование среды переменных окружения для переполнения буфера - разработка эксплойтов, часть 3

Следующая часть Переполнение буфера и перезапись адреса возврата - разработка эксплойтов, часть 5

Привет Codeby =) В предыдущей статье мы научились использовать среду переменных окружения для переполнения буфера, что само по себе уже не плохо. В этой статье мы познакомимся с новым принципом при переполнение буфера и немного поиграем с адресами памяти. Поехали!!!

Описание ExploitMe

Stack3 рассматривает переменные среды и способы их установки, а также перезапись указателей функций, хранящихся в стеке (в качестве прелюдии к перезаписи сохраненного EIP)

Советы

- и gdb и objdump — ваши...

Статья Использование среды переменных окружения для переполнения буфера - Изучение методов эксплуатации на примерах, часть 3

Мар 11

- 8 718

- 8

Все части переполнение буфера

Предыдущая часть Переполнение буфера и перезапись переменных к конкретному значению - разработка эксплойтов, часть 2

Следующая часть Переполнение буфера и перезапись указателя на функцию - разработка эксплойтов, часть 4

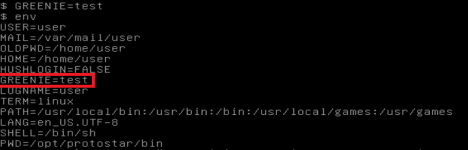

Привет Codeby =) В предыдущей статье мы научились перезаписывать значение переменной к конкретному значению используя уязвимость переполнения буфера. Не будем останавливаться на достигнутом, двигаемся дальше...

Описание ExploitMe

Stack2 смотрит на переменные окружения, и как они могут быть использованы.

Этот уровень находится в / opt / protostar / bin / stack2

Stack2...

Предыдущая часть Переполнение буфера и перезапись переменных к конкретному значению - разработка эксплойтов, часть 2

Следующая часть Переполнение буфера и перезапись указателя на функцию - разработка эксплойтов, часть 4

Привет Codeby =) В предыдущей статье мы научились перезаписывать значение переменной к конкретному значению используя уязвимость переполнения буфера. Не будем останавливаться на достигнутом, двигаемся дальше...

Описание ExploitMe

Stack2 смотрит на переменные окружения, и как они могут быть использованы.

Этот уровень находится в / opt / protostar / bin / stack2

Stack2...

Мониторинг пользовательской активности в Windows: Запись действий и создание кейлоггера

Мар 11

- 11 025

- 2

Привет-привет!

Хочу рассказать об одном интересном опыте, триггером для получения которого стал мой товарищ, проходивший собеседование в одну структуру исполнительной власти одного государства. Чтобы ни у кого не возникло никаких ассоциаций с реальностью (так как, разумеется, история полностью выдуманная), назовем оное государство Фракцией Рептилоидов (ФР), а оную структуру Большой Статистической Флуктуацией (БСФ). Итак, приходит мой друг в здание, где расположилось БСФ ФР, просачивается через 100500 механизмов биометрической аутентификации (забыл сказать, структура занимается сверхсекретными делами государства и напрямую связана с безопасностью, поэтому охрана мероприятия на высшем уровне) и оказывается в оборудованной по последнему слову технике комнатке, в которой нет места отваливающемуся линолеуму и валяющимся-на-проходе огрызкам проводов, где в него с порога шарашат оригинальным предложением: «А вот если я тебе прямо сейчас дам ноутбук, напишешь мне кейлоггер?!».

Хочу рассказать об одном интересном опыте, триггером для получения которого стал мой товарищ, проходивший собеседование в одну структуру исполнительной власти одного государства. Чтобы ни у кого не возникло никаких ассоциаций с реальностью (так как, разумеется, история полностью выдуманная), назовем оное государство Фракцией Рептилоидов (ФР), а оную структуру Большой Статистической Флуктуацией (БСФ). Итак, приходит мой друг в здание, где расположилось БСФ ФР, просачивается через 100500 механизмов биометрической аутентификации (забыл сказать, структура занимается сверхсекретными делами государства и напрямую связана с безопасностью, поэтому охрана мероприятия на высшем уровне) и оказывается в оборудованной по последнему слову технике комнатке, в которой нет места отваливающемуся линолеуму и валяющимся-на-проходе огрызкам проводов, где в него с порога шарашат оригинальным предложением: «А вот если я тебе прямо сейчас дам ноутбук, напишешь мне кейлоггер?!».

ДИСКЛЕЙМЕР

Вся информация представлена исключительно в образовательных целях. Создание и распространение вредоносного ПО, равно как и...

Event Log Explorer for Windows event log analysis

Мар 11

- 5 895

- 0

Event Log Explorer for Windows event log analysis

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

Не всегда хватает инструмента Windows для поиска и изучения событий.

На официальном сайте можно скачать обе версии и зарегистрировать их на себя, производитель позволяет такую операцию, вот мой пример

Мне нравится использовать обе версии.

Event Log Explorer - эффективное программное решение для просмотра, анализа и мониторинга событий, записанных в журналах событий Microsoft Windows. Event Log Explorer значительно упрощает и ускоряет анализ журналов событий (безопасность, приложение, система, настройка, служба каталогов, DNS и другие).

Event Log Explorer расширяет стандартную функциональность Windows Event Viewer и предоставляет множество новых функций.

Пользователи, которые пробовали Event Log Explorer, видят в нем превосходное решение для Windows Event Viewer, которое помогает повысить их производительность в два раза...

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

Не всегда хватает инструмента Windows для поиска и изучения событий.

На официальном сайте можно скачать обе версии и зарегистрировать их на себя, производитель позволяет такую операцию, вот мой пример

Мне нравится использовать обе версии.

Event Log Explorer - эффективное программное решение для просмотра, анализа и мониторинга событий, записанных в журналах событий Microsoft Windows. Event Log Explorer значительно упрощает и ускоряет анализ журналов событий (безопасность, приложение, система, настройка, служба каталогов, DNS и другие).

Event Log Explorer расширяет стандартную функциональность Windows Event Viewer и предоставляет множество новых функций.

Пользователи, которые пробовали Event Log Explorer, видят в нем превосходное решение для Windows Event Viewer, которое помогает повысить их производительность в два раза...

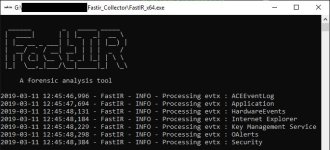

Fastir Collector - Author Sébastien Larinier

Мар 11

- 5 560

- 0

FastIR Collector - это инструмент для сбора данных «Fast Forensic». Традиционная криминалистика достигла своего предела с постоянным развитием информационных технологий. С экспоненциально растущим размером жестких дисков их копирование может занять несколько часов, а объем данных может быть слишком большим для быстрого и эффективного анализа.

«Fast Forensic» позволяет ответить на эти вопросы. Он направлен на извлечение ограниченного, но с высокой информационной ценностью объема данных. Эти целевые данные являются наиболее последовательными и важными для аналитика реагирования на инциденты и позволяют аналитику быстро собирать артефакты и, таким образом, иметь возможность быстро принимать решения о случаях.

FastIR Collector предназначен для извлечения наиболее известного артефакта Windows, используемого различными вредоносными программами. Это помогает аналитику быстро принимать решения о состоянии приобретенной системы: взломана она или нет.

Классические инструменты судебной экспертизы должны выключить системы, чтобы извлечь данные. FastIR, напротив, работает на работающих системах без необходимости выключения системы. Это позволяет следователям быстро запускать инструмент в...

«Fast Forensic» позволяет ответить на эти вопросы. Он направлен на извлечение ограниченного, но с высокой информационной ценностью объема данных. Эти целевые данные являются наиболее последовательными и важными для аналитика реагирования на инциденты и позволяют аналитику быстро собирать артефакты и, таким образом, иметь возможность быстро принимать решения о случаях.

FastIR Collector предназначен для извлечения наиболее известного артефакта Windows, используемого различными вредоносными программами. Это помогает аналитику быстро принимать решения о состоянии приобретенной системы: взломана она или нет.

Классические инструменты судебной экспертизы должны выключить системы, чтобы извлечь данные. FastIR, напротив, работает на работающих системах без необходимости выключения системы. Это позволяет следователям быстро запускать инструмент в...

Forensic Scanner - Author H.Carvey

Мар 11

- 5 041

- 0

Forensic Scanner это мини комбайн содержащий в себе 44 готовых инструмента.

Шаг 1. Смонтируйте файл образа. Первый шаг к использованию сканера Forensic - это монтирование файла образа как доступного тома.

Есть ряд инструментов и методов, доступных для этого;

Например, вы можете использовать FTK Imager, Arsenal или ImDisk, или изменить файл образа на файл VHD или VMDK и использовать соответствующий метод для монтирования образа.

[SPOILER="Mount Image To...

- acmru.pl

- appcertdlls.pl

- appcompatcache.pl

- appinitdlls.pl

- arpcache.pl

- direct.pl

- emdmgmt.pl

- esent.pl

- evtrpt.pl

- filehistory.pl

- hosts.pl

- imagefile.pl

- imm32.pl

- mndmru.pl

- mp2.pl

- muicache.pl

- networklist.pl

- ntshrui.pl

- prefetch.pl

- runmru.pl

- samparse.pl

- shellbags.pl

- soft_run.pl

- spoolsv.pl

- spp_clients.pl

- ssid.pl

- sysinternals.pl

- tasks.pl

- tif.pl

- tsclient.pl

- typedpaths.pl

- typedurls.pl

- typedurlstime.pl

- user_run.pl

- userassist.pl

- usertemp.pl

- visal.pl

- win_dll.pl

- win_temp.pl

- winbackup.pl

- winlogon.pl

- wordwheelquery.pl

- ws2_32.pl

- zeus.pl

Есть ряд инструментов и методов, доступных для этого;

Например, вы можете использовать FTK Imager, Arsenal или ImDisk, или изменить файл образа на файл VHD или VMDK и использовать соответствующий метод для монтирования образа.

[SPOILER="Mount Image To...

Статья Переполнение буфера и перезапись переменных к конкретному значению - Изучение методов эксплуатации на примерах, часть 2

Мар 11

- 8 634

- 3

Все части переполнение буфера

Предыдущая часть Переполнение буфера и перезапись значения переменных - разработка эксплойтов, часть 1

Следующая часть Использование среды переменных окружения для переполнения буфера - разработка эксплойтов, часть 3

Доброго времени суток, посетители портала Codeby =) В предыдущей статье мы научились перезаписывать значение переменной используя уязвимость переполнения буфера. Ну чтож скажу я, продолжим изучать эту уязвимость.

Описание ExploitMe

На этом уровне рассматривается концепция изменения переменных к конкретным значениям в программе и то, как переменные располагаются в памяти.

Этот уровень находится в / opt / protostar / bin / stack1

Переходить...

Mjolnir: Подбор Паролей Wi-Fi Без Захвата Рукопожатий

Мар 10

- 11 655

- 7

Простой скрипт для перебора паролей к точке доступа WiFi сетей без захвата рукопожатий.

Скрипт работает напрямую с точкой доступа, работает медленно, но уверено!

Скрипт работает напрямую с точкой доступа, работает медленно, но уверено!

Bash:

#!/bin/bash

#https://github.com/rasta-mouse/Mjolnir

### text colours ###

red='\e[0;31m'

green='\e[0;32m'

blue='\e[0;34m'

nc='\e[0m'

### art ###

echo '

__ __ _ _ _ _ _

| \/ (_(_) (_| | (_)

| \ / |_ ___ | |_ __ _ _ __

| |\/| | |/ _ \| | _ \| | __|

| | | | | (_) | | | | | | |

|_| |_| |\___/|_|_| |_|_|_|

_/ |

|__/

v1

'

### input & variables ###

loc=/tmp/wpa_supplicant.conf

echo -n "Target ESSID: "

read ssid

if [ -z "$ssid" ]; then

echo -e "${red}[x]${nc} ESSID required."

exit 1

fi

echo -n "Password List (full path): "

read list

if [ ! -f "$list" -o -z "$list" ]; then

echo -e "${red}[x]${nc} File not found."

exit 1

fi

echo -n "Wireless Interface (e.g. wlan0): "

read int

if [ -z "$int" ]; then

echo -e "${red}[x]${nc} Interface required."

exit 1

fi

echo ""

echo -e "${blue}[-]${nc} Launching..."

psk=$(cat...🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →