Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Атака через фейковое обновление: разбираем MITM на классическом примере

Фев 19

- 12 476

- 10

Привет, codeby.net!

Эта статья посвящена теме, которая давно не дает мне покоя, — фейковым обновлениям ПО. Меня в целом захватывает мир атак типа Man-in-the-Middle (MITM), особенно их реализация внутри локальной сети. И подмена обновлений — один из самых коварных векторов. Года полтора назад я наткнулся на фреймворк Evilgrade и загорелся идеей понять его механику. Первая попытка разобраться с наскока провалилась, и я, честно говоря, забил. Но сегодня я вернулся к этой теме, и на этот раз добился результата.

Сразу оговорюсь: это не пошаговая инструкция для взлома. Моя цель — разобрать методологию атаки, показать ее внутреннюю кухню на простом и наглядном примере. Суть материала — продемонстрировать, как это работает на фундаментальном уровне. Давайте выйдем за рамки скрипт-кидди и прокачаем понимание процессов. Бездумно запускать готовый софт могут все, а вот понять принципы его работы — немногие...

Статья zero-click forensic imaging - инструмент для криминалистической визуализации с нулевым кликом

Фев 19

- 5 381

- 1

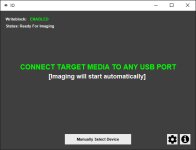

zero-click forensic imaging (IO) - инструмент для криминалистической визуализации с нулевым кликом, разработанный для использования в условиях высокой нагрузки. IO автоматически включает программную блокировку записи, обнаруживает изменения на подключенных устройствах и начинает создавать изображения E01 с подключенного целевого носителя без какого-либо вмешательства пользователя. Кроме того, журналы ввода-вывода включают критическую информацию об устройстве, которая требуется экспертам MEDEX (судебно-медицинская экспертиза), такую как тип устройства, модель, имя, размер, геометрия, хэши MD5 и SHA1, серийный номер оборудования, серийный номер тома для каждого раздела и VID устройства. / PID.

Кроме того, IO был спроектирован с нуля, чтобы обеспечить одновременную обработку и анализ данных наряду с визуализацией. Не влияя на общее время визуализации, IO создает отчеты по сортировке, которые включают общее количество файлов и извлеченную информацию о географическом местоположении из JPEG. Разработчики могут расширить возможности ввода-вывода через API.

Автоматически извлекает и записывает:

Кроме того, IO был спроектирован с нуля, чтобы обеспечить одновременную обработку и анализ данных наряду с визуализацией. Не влияя на общее время визуализации, IO создает отчеты по сортировке, которые включают общее количество файлов и извлеченную информацию о географическом местоположении из JPEG. Разработчики могут расширить возможности ввода-вывода через API.

Автоматически извлекает и записывает:

- Device Type

- Model

- Size

- Geometry

- MD5 & SHA1 Hash

- Hardware Serial...

Статья Meterpreter снова в деле: 100% FUD with Metasploit 5

Фев 17

- 60 090

- 99

Введение

Доброго времени суток друзья! Рад снова вас видеть! Написать эту статью я намеревался еще до официального релиза Metasploit 5, но вечно не хватающее время и некоторые другие обстоятельства не позволили этому сбыться.

Сегодня речь пойдет как вы уже могли понять из заголовка - об обходе антивируса. С Metasploit 5 у нас появилась возможность "из коробки" шифровать shellcode с помощью AES-256. Таким образом наш shellcode становится абсолютно не читаемым для антивирусов. Конечно можно было бы ограничиться ссылкой на github или на официальное видео в youtube, но мне захотелось пойти дальше.

Основная часть

Начнем с установки последней версии Metasploit-Framework.

Добавляем в систему ключ и адрес репозитория

Bash:

sudo wget -qO - http://apt.metasploit.com/metasploit-framework.gpg.key | sudo apt-key add -

echo "deb http://downloads.metasploit.com/data/releases/metasploit-framework/apt kali main" > /etc/apt/sources.list.d/metasploit-framework.listПосле этого можно...

Статья Прячем изображение в спектрограмме звука

Фев 17

- 13 997

- 0

На сегодняшний момент физики под звуком понимают «воспринимаемое слухом физическое явление, порождаемое колебательными движениями частиц воздуха или другой среды».

Звук как физическое явление характеризуется определенными параметрами: высотой, силой звуковым спектром.

Если записать на графике декартовой системы с осями Ox(время) и oY(частота) точки, определенные частотой конкретного звука в промежуток времени n секунд с шагом в 1 секунду, то получится Спектрограмма. Под спектрограммой следует понимать «изображение, показывающее зависимость спектральной плотности мощности сигнала от времени». Иными словами, спектрограмма – это графическое изображение звука. Спектрограмму сформировать можно двумя способами: аппроксимировать как набор фильтров или рассчитать сигнал по времени с помощью оконного преобразования Фурье.

С появлением цифровой возможности обработки звука, открылись новые возможности для стеганографии. Проанализировав спектрограмму любого аудиофайла можем увидеть хаотичное изображение. В данном случае спектрограмма является дополнительным объектом аудиофайла, если сделать акцент на формирование именно спектрограммы, а не звука, а именно сформировать звук таким...

Звук как физическое явление характеризуется определенными параметрами: высотой, силой звуковым спектром.

Если записать на графике декартовой системы с осями Ox(время) и oY(частота) точки, определенные частотой конкретного звука в промежуток времени n секунд с шагом в 1 секунду, то получится Спектрограмма. Под спектрограммой следует понимать «изображение, показывающее зависимость спектральной плотности мощности сигнала от времени». Иными словами, спектрограмма – это графическое изображение звука. Спектрограмму сформировать можно двумя способами: аппроксимировать как набор фильтров или рассчитать сигнал по времени с помощью оконного преобразования Фурье.

С появлением цифровой возможности обработки звука, открылись новые возможности для стеганографии. Проанализировав спектрограмму любого аудиофайла можем увидеть хаотичное изображение. В данном случае спектрограмма является дополнительным объектом аудиофайла, если сделать акцент на формирование именно спектрограммы, а не звука, а именно сформировать звук таким...

Статья Bettercap 2.x: Анализ и Атака на Wi-Fi Сети – Инструмент для Исследования Безопасности

Фев 16

- 6 811

- 1

Приветствие

Приветствую всех читателей и обитателей ресурса Codeby.net!

В прошлой статье мы рассмотрели как можно перехватить handshake определённой точки доступа, поговорили не много о том как можно пробрутить полученный файл с handshake, но за частую бывает так что в словаре не оказывается необходимой комбинации набора символов под название "пароль", а доступ в глобальную сеть интернет необходимо получить как можно быстрей, в этом случае Bettercap как нельзя кстати!

Bettercap имеет возможность проводить атаки на все доступные точки доступа разом(конечно не одновременно, но в автоматическом режиме умеет атаковать каждую точку поочерёдно) и происходит это довольно быстро.

Предисловие

В этой статье мы рассмотрим два наиболее быстрых способа получить доступ к точке доступа сетей WiFi, это две довольно распространённые атаки на WiFi сети.

Bettercap на данный ( к сожалению, но я надеюсь что это только пока что...) момент позволяет провести массовую атаку для захвата handshakes со всех доступных точек доступа и так же Bettercap умеет...

Приветствую всех читателей и обитателей ресурса Codeby.net!

В прошлой статье мы рассмотрели как можно перехватить handshake определённой точки доступа, поговорили не много о том как можно пробрутить полученный файл с handshake, но за частую бывает так что в словаре не оказывается необходимой комбинации набора символов под название "пароль", а доступ в глобальную сеть интернет необходимо получить как можно быстрей, в этом случае Bettercap как нельзя кстати!

Bettercap имеет возможность проводить атаки на все доступные точки доступа разом(конечно не одновременно, но в автоматическом режиме умеет атаковать каждую точку поочерёдно) и происходит это довольно быстро.

Предисловие

В этой статье мы рассмотрим два наиболее быстрых способа получить доступ к точке доступа сетей WiFi, это две довольно распространённые атаки на WiFi сети.

Bettercap на данный ( к сожалению, но я надеюсь что это только пока что...) момент позволяет провести массовую атаку для захвата handshakes со всех доступных точек доступа и так же Bettercap умеет...

[6] Wi-Fi Pineapple - PMKIDAttack

Фев 16

- 7 458

- 6

Привет, codeby.net!

Хочу поделиться еще одной наработкой. Изначально не хотел выкладывать в публичный доступ, но все же решил это сделать. Данный модуль упрощает захватывать PMKID

Название: PMKIDAttack

Автор: @n3d.b0y

Платформа: Tetra / NANO

Версия: 1.2

GitHub: n3d-b0y/PMKIDAttack

Hack5: [Module] PMKIDAttack

Функционал:

- Захват PMKID

Сканируем сеть, нажимаем кнопку attack напротив атакуемой точки доступа и ждем результат. После того как мы получим PMKID, атак автоматически прекратиться а файл с хешам попадет в блок Captured где вы можете его скачать. Более подробно ознакомиться с работой модуля вы можете прочитав обзоре @Vander...Из-за помех перехват может не получиться с первого раза, поэтому рекомендуется не останавливать атаку в течение 10 минут. Если PMKID не удалось получить значит точка доступа не поддерживает данную уязвимость.

Статья Bettercap 2.x: Анализ и Захват Handshake Wi-Fi Сетей

Фев 15

- 8 759

- 1

Приветствие

Приветствую всех читателей и обитателей ресурса Codeby.net!

Китайский новый год уже закончился и хотя, некоторые граждане КНР ещё продолжают его отмечать, или просто пытаются споить тех кого ещё не видели в этом году, уже можно сказать гонка рабочих будней начинает набирать свой оборот.В связи с этим, свободного времени становится всё меньше и меньше, а значить и времени на моё хобби практически не остаётся.

Думаю буду всё таки выкраивать время для будущих постов в этом направление, в выходные дни или\и в то время когда нахожусь в пути.Честно говоря, моя работа связана с "туристическим бизнесом", соответственно мне практически каждый день приходится находится в дороге по 6-7 часов, преодолевая расстояния между городами и странами( и снова городами, и странами...) , но дорога выматывает, да и не всегда есть возможность\желание писать что то находясь в транспорте.

Хотя я и не нахожусь за рулём, и есть свободное время в этот промежуток времени, все равно есть факторы которые будут мешать концентрации внимания на какой либо теме, а для написания содержательного поста в виде инструкции, это самое необходимое.

Предисловие...

Приветствую всех читателей и обитателей ресурса Codeby.net!

Китайский новый год уже закончился и хотя, некоторые граждане КНР ещё продолжают его отмечать, или просто пытаются споить тех кого ещё не видели в этом году, уже можно сказать гонка рабочих будней начинает набирать свой оборот.В связи с этим, свободного времени становится всё меньше и меньше, а значить и времени на моё хобби практически не остаётся.

Думаю буду всё таки выкраивать время для будущих постов в этом направление, в выходные дни или\и в то время когда нахожусь в пути.Честно говоря, моя работа связана с "туристическим бизнесом", соответственно мне практически каждый день приходится находится в дороге по 6-7 часов, преодолевая расстояния между городами и странами( и снова городами, и странами...) , но дорога выматывает, да и не всегда есть возможность\желание писать что то находясь в транспорте.

Хотя я и не нахожусь за рулём, и есть свободное время в этот промежуток времени, все равно есть факторы которые будут мешать концентрации внимания на какой либо теме, а для написания содержательного поста в виде инструкции, это самое необходимое.

Предисловие...

[5] Wi-Fi Pineapple - HandshakeCrack

Фев 15

- 5 253

- 1

Привет, codeby.net!

Сегодня я хочу поделиться с вами своим модулем для ананаса который позволяет отправить перехваченное рукопожатие на онлайн сервис расшифровки хешей www.onlinehashcrack.com.

Название: HandshakeCrack

Автор: @n3d.b0y

Платформа: Tetra

Версия: 1.1

GitHub: n3d-b0y/HandshakeCrack

Hack5: [Module] HandshakeCrack

Функционал:

- Отправка хендшейка в сервис onlinehashcrack.

- Конвертация хендшейка в hccapx.

В блоке upload выбираем нужный хендшейк и нажимаем кнопку send. После нажимаем кнопку Dashboard и проверяем что все прошло успешно. Также вы можете конвертировать хендшейк для того чтобы в последующем использовать его в hashcat, за это отвечает блок Converter. Более подробно ознакомиться с работой модуля вы можете прочитав обзоре @Vander Аудит Wi-Fi. Работа с...

Каталог CMS vulnerabilities / Уязвимости и исследования CMS: каталог статей "list of articles"

Фев 14

- 8 010

- 3

Статьи

- Уроки по Burp Suite Pro Часть 1. Начало.

- Уроки по Burp Suite Pro Часть 1.1. Лаборатория

- [Web Application Pentesting] HTTP Digest Аутентитфикация

- [Web Application Pentesting] HTML Injection

- (WAP) Web Application Pentesting by DarkNode

- CVE-2018-7600 или майнер на серваке, исходники, аналитика, примеры ЧАСТЬ 1

- CVE-2018-7600 или майнер на серваке, исходники, аналитика, примеры ЧАСТЬ 2...

Около квеста «Храм 7_Пантеонов»

Фев 14

- 6 765

- 5

Смотрим Видео, потом читаем

Часть 1-я. Идея о создании квеста

«Храм 7_Пантеонов» был приурочен к существующим проблемам в стеганографии: уязвимости в Android-приложении The Guardian Project «PixelKnot». Изначально и гласно я затронул проблему по PixelKnot в одной из своих статей для конкурса, позже организовал и приурочил по этому событию и конкурс: «Пройди квест киберпространства и получи 500р». Через пару недель с даты публикации положения о конкурсе, я опубликовал zero day по PixelKnot для СМИ, а не для разработчиков The Guardian Project.

Вообще, на мой взгляд, хобби киберпутешествовать и находить баги/уязвимости, наполняя свой послужной список, - дело «не всегда благодарное», но затратное по времени. И платить за...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →