Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

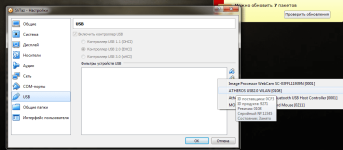

Статья SliTaz Настройка USB WiFi адаптера TL-w722n.

Мар 09

- 5 144

- 1

Приветствие/Предисловие

Приветствую всех читателей Сodeby.net!

Как и ожидалось SliTaz проявил себя на первых шагах своего использования, это как раз сказывается на том что в дистрибутиве нет ни чего лишнего, только самое необходимое для его работы.

Конечно это сказывается содержание пакетов, оно по сути минимально, но как раз этого и хотелось при выборе дистрибутива.

Прочитав официальные маны ru:handbook:networkconf [SliTaz Doc] ru:guides:wifi-easy [SliTaz Doc], судя по своему уже имеющемуся скромному опыту использования Linux, решил даже и не начинать пробовать настраивать соединения без установки прошивок под свой адаптер, набрав в гугле "slitaz w722n" убедился в своих догадках, так же думаю пляски потребуются для всех адаптеров, ну или по крайней мере для их большинства.

Для работы WiFi адаптера TL-w722n необходима установка прошивок и настройка соединения.

Настройка WiFi адаптера TL-w722n

Необходимо скачать и закинуть прошивки в директорию...

Приветствую всех читателей Сodeby.net!

Как и ожидалось SliTaz проявил себя на первых шагах своего использования, это как раз сказывается на том что в дистрибутиве нет ни чего лишнего, только самое необходимое для его работы.

Конечно это сказывается содержание пакетов, оно по сути минимально, но как раз этого и хотелось при выборе дистрибутива.

Прочитав официальные маны ru:handbook:networkconf [SliTaz Doc] ru:guides:wifi-easy [SliTaz Doc], судя по своему уже имеющемуся скромному опыту использования Linux, решил даже и не начинать пробовать настраивать соединения без установки прошивок под свой адаптер, набрав в гугле "slitaz w722n" убедился в своих догадках, так же думаю пляски потребуются для всех адаптеров, ну или по крайней мере для их большинства.

Для работы WiFi адаптера TL-w722n необходима установка прошивок и настройка соединения.

Настройка WiFi адаптера TL-w722n

Необходимо скачать и закинуть прошивки в директорию...

Отмычки и замки или "Старая песня о главном"

Мар 07

- 8 310

- 12

УМЕЕШЬ ЧТО ТО ДЕЛАТЬ? УМЕЙ И ДЕЛАЙ, А ТО К ЧЕМУ ДУША ЛЕЖИТ, ДЕЛАЙ СМЕЛО!!!

Формат статьи:

Поверхностнно-информативно-развлекательный для теоретиков и начинающих. У автора, статьи разные бывали и все же в мастерстве “пера и слога” он дебютант.

Девиз автора: Смог он - сможешь и ты, если не смог никто - будь первым!

Цель статьи:

Дать образы инструмента и замков(евро стандарт),если вдруг кто то думал, что в Европе дверь подпирают сапогом или вилами. (хотя и такое видал, в цыганскoм районe ключ торчит снаружи, но там тоже вилы, точнее там есть риск быть поднятыми на вилах)

А так же если вы собирались или же купили замок как на видео ниже то после просмотра вам станет ясно почему стоит пересмотреть свои взгляды на замки подобного класса.

Автор не претендует на корректность терминов и уникальность материала, он всего лишь излагает свои мысли дабы пробудить интерес к мало освещенной теме на форуме. Если одному из тысячи будет прок, то считаю, что старался не зря.

Кому статья покажется малоинформативной, а интересс к теме остается, проследуйте в библиотеку и углубите познания, автор же опирается только на личный опыт, только то, что умеет сам, а не по...

Формат статьи:

Поверхностнно-информативно-развлекательный для теоретиков и начинающих. У автора, статьи разные бывали и все же в мастерстве “пера и слога” он дебютант.

Девиз автора: Смог он - сможешь и ты, если не смог никто - будь первым!

Цель статьи:

Дать образы инструмента и замков(евро стандарт),если вдруг кто то думал, что в Европе дверь подпирают сапогом или вилами. (хотя и такое видал, в цыганскoм районe ключ торчит снаружи, но там тоже вилы, точнее там есть риск быть поднятыми на вилах)

А так же если вы собирались или же купили замок как на видео ниже то после просмотра вам станет ясно почему стоит пересмотреть свои взгляды на замки подобного класса.

Автор не претендует на корректность терминов и уникальность материала, он всего лишь излагает свои мысли дабы пробудить интерес к мало освещенной теме на форуме. Если одному из тысячи будет прок, то считаю, что старался не зря.

Кому статья покажется малоинформативной, а интересс к теме остается, проследуйте в библиотеку и углубите познания, автор же опирается только на личный опыт, только то, что умеет сам, а не по...

Статья Установка SliTaz на Virtualbox

Мар 07

- 9 104

- 5

Приветствие!

Приветствую всех читателей Codeby.net!

Выдалась пара тройка свободных деньков, решил написать пару статей для Codeby, конечно цикл статей о Bettercap ещё не окончен, но тут появилась пару идей о реализации которых хочу поделится со всеми и для них нужна совершенно чистая система.

Предисловие

После очередной засады с криво-установленными пакетами Kali в ходе которой были долгие и мучительные танцы без шамана, но с бубнами в обеих руках и оленями за спиной, родилась замечательная на первый взгляд идея накатить какой нибудь чистый дистрибутив Linux и уже в него запихать все необходимые пакеты, и именно так как надо.

Пускай даже это уйдёт на много больше времени и усилий, чем на переустановку уже установленных пакетов в Kali, или же установку другого подобного дистрибутива с уже установленным необходим инструментарием, за то в итоге будет именно тот набор инструментов который необходим и эти инструменты будут установлены именно так как это необходимо.Плюс ко всему в этой системе не будет лишнего софта который возможно никогда и не пригодится.Не много...

Приветствую всех читателей Codeby.net!

Выдалась пара тройка свободных деньков, решил написать пару статей для Codeby, конечно цикл статей о Bettercap ещё не окончен, но тут появилась пару идей о реализации которых хочу поделится со всеми и для них нужна совершенно чистая система.

Предисловие

После очередной засады с криво-установленными пакетами Kali в ходе которой были долгие и мучительные танцы без шамана, но с бубнами в обеих руках и оленями за спиной, родилась замечательная на первый взгляд идея накатить какой нибудь чистый дистрибутив Linux и уже в него запихать все необходимые пакеты, и именно так как надо.

Пускай даже это уйдёт на много больше времени и усилий, чем на переустановку уже установленных пакетов в Kali, или же установку другого подобного дистрибутива с уже установленным необходим инструментарием, за то в итоге будет именно тот набор инструментов который необходим и эти инструменты будут установлены именно так как это необходимо.Плюс ко всему в этой системе не будет лишнего софта который возможно никогда и не пригодится.Не много...

Статья Ставим Socks5 даже там где он не ставится используя Tor

Мар 06

- 3 951

- 0

Речь пойдет про то где и как поставить Socks5, если он находится за NAT

Рассмотрим различные ситуации... для чего это нужно ?

Данная статья будет иметь две версии в виде статьи и в виде видеоролика на Youtube

1) ставим Socks5 (запускаем программу NAT-Tor-Socks который идет в комплекте Double SSH Tunnel Manager)

Все примитивно просто, запустили, нажали один раз и все! Можно выставить в автозагрузке чтоб работало!

2) Подключаемся к нашему Socks5 (k3c43gczbnt63sww.onion:42001) Рассмотрим пример как прописать этот Socks5 в браузере Mozilla Firefox

Запускаем программу Double SSH...

Рассмотрим различные ситуации... для чего это нужно ?

- Высокая анонимность за счет шифрованного канала TOR

- Можно также сказать что это своя личная нода в Tor (в этой связке нет выходных нод Tor)

- К примеру вы хотите превратить свой домашний компьютер в Socks5 чтобы быть всегда как дома!

- Вы можете с помощью Tor сделать из чужого компьютера Socks5 сервер и выходить в интернет от его имени, можно даже превратить телефон в socks5 сервер.

- На любой RDP дедик можно поставить Socks5 и использовать его.

Данная статья будет иметь две версии в виде статьи и в виде видеоролика на Youtube

1) ставим Socks5 (запускаем программу NAT-Tor-Socks который идет в комплекте Double SSH Tunnel Manager)

Все примитивно просто, запустили, нажали один раз и все! Можно выставить в автозагрузке чтоб работало!

2) Подключаемся к нашему Socks5 (k3c43gczbnt63sww.onion:42001) Рассмотрим пример как прописать этот Socks5 в браузере Mozilla Firefox

Запускаем программу Double SSH...

Решено Вход через вконтакте на форум codeby

Мар 05

- 3 762

- 0

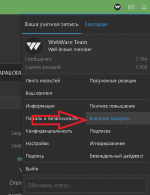

Для того, чтобы авторизовываться через ВК, надо сначала связать учетную запись форума с нашим приложением вконтакте:

Нажмите кнопку "Связать с Вконтакте"

При нажатии на кнопку будет предложено войти в учетную запись Вконтакте, или вас сразу перекинет на форму ввода пароля от форума:

Введите пароль от форума. В следующий раз не придется вводить логин и пароль для авторизации на форуме. Просто нажмите "Войти с помощью Вконтакте":

Нажмите кнопку "Связать с Вконтакте"

Важно! Электронная почта на сайте ВК и форуме должны совпадать.

При нажатии на кнопку будет предложено войти в учетную запись Вконтакте, или вас сразу перекинет на форму ввода пароля от форума:

Введите пароль от форума. В следующий раз не придется вводить логин и пароль для авторизации на форуме. Просто нажмите "Войти с помощью Вконтакте":

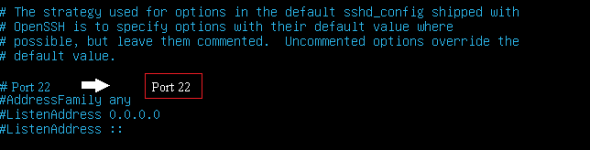

Статья «Сетевой Карфаген» | [Часть I] Поднятие Linux сервера, настройка Apache 2, PHP и MySQL

Мар 05

- 7 568

- 16

Всем шалом, мои дорогие форумчане Codeby.net!

Я проводил как то опрос чтобы узнать о вашем желание видеть мою техническую писанину. Прошло довольно много дней (недель?), мне не хватало ни времени, ни сил на начало написания этих статей. Но вот наконец то свершилось! Данную серию учебных пособий (шпаргалок) под названием «Сетевой Карфаген» я посвящу подробному разбору различных вопросов, нюансов и проектов в сфере сетевого программирования, что не мало важно в пентестинге и этичном хакинге. Начнем мы конечно же с основ и плавно будем переходить к более сложным вещам. Постараюсь максимально подробно все описать и ответить на все возникающие вопросы.

Но, перед началом, хотелось бы сказать отдельное спасибо уважаемому al04e за его труд в разборе языка программирования Python, как инструмента этичного хакинга, что и подтолкнуло меня оторваться от зубрежки и приступить к реализации некоторых личных проектов. Грац!

Поехали!

Я проводил как то опрос чтобы узнать о вашем желание видеть мою техническую писанину. Прошло довольно много дней (недель?), мне не хватало ни времени, ни сил на начало написания этих статей. Но вот наконец то свершилось! Данную серию учебных пособий (шпаргалок) под названием «Сетевой Карфаген» я посвящу подробному разбору различных вопросов, нюансов и проектов в сфере сетевого программирования, что не мало важно в пентестинге и этичном хакинге. Начнем мы конечно же с основ и плавно будем переходить к более сложным вещам. Постараюсь максимально подробно все описать и ответить на все возникающие вопросы.

Но, перед началом, хотелось бы сказать отдельное спасибо уважаемому al04e за его труд в разборе языка программирования Python, как инструмента этичного хакинга, что и подтолкнуло меня оторваться от зубрежки и приступить к реализации некоторых личных проектов. Грац!

Поехали!

Зовут меня MyrMyrBl9. Молодой кодер самоучка из России. Начал свое становление как программист в октябре 2018 года с книжки Майкла Доусона «Программируем на Python». Считаю...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

Valentina SavchenkovaCodeby Team