Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Как веб-сервера обрабатывают запросы и почему это может привести к уязвимости

Мар 01

- 4 077

- 0

Привет,

Хочу рассказать о поведении вебсерверов на не совсем обычные запросы и то, что код иногда обрабатывает их не так, как вы ожидаете на примере куска легаси кода.

Так же затрону очевидные прописные истины аналогичные "Почему вебсервер должен быть первой линией обороны" и "Почему вы должны знать все о вашей конфигурации".

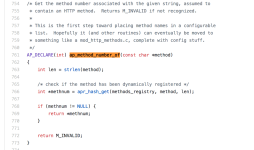

Во время анализа кода одной CMS был обнаружен такой кусок кода. Что-то в нем сразу насторожило!

Как потом узнали у разработчиков, они считали что "Не может быть запроса" без метода. И поэтому оставили

Если что, правильный путь это проверять тип интерфейса через PHP: php_sapi_name - Manual, но мы то знаем что каждый самый умный и знает как делать правильно И давайте посмотрим как можно...

И давайте посмотрим как можно...

Хочу рассказать о поведении вебсерверов на не совсем обычные запросы и то, что код иногда обрабатывает их не так, как вы ожидаете на примере куска легаси кода.

Так же затрону очевидные прописные истины аналогичные "Почему вебсервер должен быть первой линией обороны" и "Почему вы должны знать все о вашей конфигурации".

TL;DR; Apache из дефолтной конфигурации принимает все методы (Request method) и передает на сторону сервера приложения.

Во время анализа кода одной CMS был обнаружен такой кусок кода. Что-то в нем сразу насторожило!

Как потом узнали у разработчиков, они считали что "Не может быть запроса" без метода. И поэтому оставили

console mod без авторизации, так как если у тебя есть доступ к SSH, то тебя уже мало что остановит. Соответсвенно все действия администратора можно провести без авторизации, если ты в console mode.Если что, правильный путь это проверять тип интерфейса через PHP: php_sapi_name - Manual, но мы то знаем что каждый самый умный и знает как делать правильно

Статья Ваш VPN сохраняет логи? Раскрыты политики ведения журналов 123 VPN провайдеров [Часть 4]

Фев 28

- 4 992

- 7

EarthVPN (Кипр) 3/4

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Нет (1 балл)

Журналы трафика: Нет (2 балла)

Журналы подключений: Нет

Журналы IP-адресов: Возможно да (0 балла)

Политика конфиденциальности EarthVPN немного сбивает с толку, когда дело доходит до предмета фиксации/протоколирования. С одной стороны, в нем говорится, что «Ваш IP-адрес зарегистрирован нами, чтобы мы могли предотвратить спам, мошенничество или злоупотребление нашим сайтом и нашими услугами».

Позже есть утверждение, что «EarthVPN не регистрирует ни использование VPN, ни активность пользователей. Ни мы, ни третьи стороны технически не способны сопоставить IP-адрес с учетной записью». Последняя часть этого, по-видимому, противоречит сказанному ранее. Мы попросили у...

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Нет (1 балл)

Журналы трафика: Нет (2 балла)

Журналы подключений: Нет

Журналы IP-адресов: Возможно да (0 балла)

Политика конфиденциальности EarthVPN немного сбивает с толку, когда дело доходит до предмета фиксации/протоколирования. С одной стороны, в нем говорится, что «Ваш IP-адрес зарегистрирован нами, чтобы мы могли предотвратить спам, мошенничество или злоупотребление нашим сайтом и нашими услугами».

Позже есть утверждение, что «EarthVPN не регистрирует ни использование VPN, ни активность пользователей. Ни мы, ни третьи стороны технически не способны сопоставить IP-адрес с учетной записью». Последняя часть этого, по-видимому, противоречит сказанному ранее. Мы попросили у...

Статья Android/Xposed/Cydia: Ищем root и то, что может скрыть его

Фев 28

- 3 987

- 3

Привет,

Пару лет назад нужно было скрывать что на Android девайсе есть root. Было проведено изучение как определяют root права мобильные SDK (в основном рекламные, так как им нужно строить свои системы аналитики и антифрода для препятствия работе накрутчиков и скликивальщиков , но и остальные были проверены в тоннах Smali кода). Вообще много для каких задач нужно проверять наличие расширенных прав. Так делают банковские приложения для защиты, некоторое проприетарное ПО для того, чтобы скрыть свою работу или действия от динамического анализа (про статический анализ не буду говорить, так как скачать apk и засунуть его в анализатор типа MobSF/Mobile-Security-Framework-MobSF ничего не стоит, хотя MobSF умеет и в динамический).

Вообщем, получилось найти, выделить и додумать как бы я определял (если бы очень хотел найти того, кто прячет root) 9 основных методов, а именно:

Пару лет назад нужно было скрывать что на Android девайсе есть root. Было проведено изучение как определяют root права мобильные SDK (в основном рекламные, так как им нужно строить свои системы аналитики и антифрода для препятствия работе накрутчиков и скликивальщиков , но и остальные были проверены в тоннах Smali кода). Вообще много для каких задач нужно проверять наличие расширенных прав. Так делают банковские приложения для защиты, некоторое проприетарное ПО для того, чтобы скрыть свою работу или действия от динамического анализа (про статический анализ не буду говорить, так как скачать apk и засунуть его в анализатор типа MobSF/Mobile-Security-Framework-MobSF ничего не стоит, хотя MobSF умеет и в динамический).

Вообщем, получилось найти, выделить и додумать как бы я определял (если бы очень хотел найти того, кто прячет root) 9 основных методов, а именно:

- su Binary

- busybox Binary

- check Su Exists

- su Managers

- detect Root Hiders

- dangerous Build.prop values

- test-keys

- rw System Folders

- Xposed or Cydia

Статья Ваш VPN сохраняет логи? Раскрыты политики ведения журналов 123 VPN провайдеров. [Часть 3]

Фев 27

- 3 841

- 1

Banana VPN (Соединенное Королевство/Кипр) 2/4

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Да, 5 Eyes (0 баллов)

Журналы трафика: Нет (2 балла)

Журналы подключений: Да, и они хранятся на протяжении двух недель

Журналы IP-адресов: Да (0 баллов)

Как указано в разделе часто задаваемых вопросов о политике конфиденциальности:

«Вопрос: - Есть ли у вас какие-либо журналы активности пользователей и как долго они могут храниться? A: - Banana VPN не фиксирует какую-либо активность пользователя (посещенные сайты, просмотр DNS, электронные письма и т. д.). Мы регистрируем только попытки доступа к нашим серверам (для обеспечения безопасности и устранения неполадок), длительности сеансов и используемую пропускную...

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Да, 5 Eyes (0 баллов)

Журналы трафика: Нет (2 балла)

Журналы подключений: Да, и они хранятся на протяжении двух недель

Журналы IP-адресов: Да (0 баллов)

Как указано в разделе часто задаваемых вопросов о политике конфиденциальности:

«Вопрос: - Есть ли у вас какие-либо журналы активности пользователей и как долго они могут храниться? A: - Banana VPN не фиксирует какую-либо активность пользователя (посещенные сайты, просмотр DNS, электронные письма и т. д.). Мы регистрируем только попытки доступа к нашим серверам (для обеспечения безопасности и устранения неполадок), длительности сеансов и используемую пропускную...

Статья 10 полезных инструментов для OSINT

Фев 27

- 33 094

- 12

Доброго времени суток! Сегодня я попробую прокачать вашу коллекцию закладок OSINT утилит, и рассказать об интересных сайтах, которые часто помогают при поиске.

1. Сохраненные копии сайта от Google'a

Мало кто знает, что иногда гугл создает копии сайта:

И иногда такой архив сайта помогает узнать. что именно было удаленно, либо закрыто на том, или ином сайте. К сожалению, не всегда google создает кэшированные сайты, и, как назло, может кэшировать сайты без больших интервалов, что часто только усложняет поиск удаленной информации:

2.Поиск по нику

Существует очень удобный сайт (KnowEm Username Check for Social Networks, Domains and Trademarks). Он дает возможность узнать, имеет ли уже кто-то такой же ник на 500 популярных соц. сетях/форумах:

3.Таблица с информацией обо всех популярных OSINT...

1. Сохраненные копии сайта от Google'a

Мало кто знает, что иногда гугл создает копии сайта:

И иногда такой архив сайта помогает узнать. что именно было удаленно, либо закрыто на том, или ином сайте. К сожалению, не всегда google создает кэшированные сайты, и, как назло, может кэшировать сайты без больших интервалов, что часто только усложняет поиск удаленной информации:

2.Поиск по нику

Существует очень удобный сайт (KnowEm Username Check for Social Networks, Domains and Trademarks). Он дает возможность узнать, имеет ли уже кто-то такой же ник на 500 популярных соц. сетях/форумах:

3.Таблица с информацией обо всех популярных OSINT...

Статья Прячем стегосообщение в обложке альбома MP3 файла

Фев 27

- 7 143

- 2

MP3 (более точно, англ. MPEG-1/2/2.5 Layer 3; но не MPEG-3) – это формат файла для хранения аудиоинформации. MP3-файл состоит из нескольких фрагментов (фреймов) MP3, которые, в свою очередь, состоят из заголовка и блока данных. В начале MP3-файла содержатся специальные теги – ID3-метаданные. Они являются ничем иным как метками в границах MP3-файла (в начале и/или в конце). В них может быть записана информация об авторстве, альбоме, годе выпуска, обложка альбома и текст песни и прочая информация о треке. Строки разделяются нулями или пробелами. Неиспользуемые поля заполняются как пустые строки.

Существуют следующие стандарты метаданных: ID1, ID2, ID3v1 и ID3v2. Стандарт ID3v2 определяет 84 типа фреймов, а также разрешает приложениям создавать свои...

Практика для Python

Фев 26

- 16 104

- 16

Привет! Заметил, что проблемой некоторых после изучения ЯП является оттачивание навыков, то есть практика.

Именно поэтому решил отобрать парочку достойных сайтов для практики языка программирования Python,

но чтобы не получился копипаст решил также разобрать парочку заданий с каждого сайта.

1| www.pythonchallenge.com - Сайт с загадками для решения которых нужно использовать Python.

Сложность увеличивается в геометрической прогрессии с каждой новой задачей.

Давайте решим задачки с этого сайта:

Для решение этой задачи не нужны никакие знания языка программирования.

Чтобы решить эту задачу, нужно просто придерживаться логики.

Как видим, сайт даёт нам подсказку, благодаря, которой мы должны перейти к следующему уровню.

Данную задачу, как и все последующие можно решить двумя способами:

Первый способ: Следовать логике и понять, что данный уровень является нулевым (см. картинку), а значит последующий будет первым.

[COLOR=rgb(147, 101...

Именно поэтому решил отобрать парочку достойных сайтов для практики языка программирования Python,

но чтобы не получился копипаст решил также разобрать парочку заданий с каждого сайта.

1| www.pythonchallenge.com - Сайт с загадками для решения которых нужно использовать Python.

Сложность увеличивается в геометрической прогрессии с каждой новой задачей.

Давайте решим задачки с этого сайта:

Для решение этой задачи не нужны никакие знания языка программирования.

Чтобы решить эту задачу, нужно просто придерживаться логики.

Как видим, сайт даёт нам подсказку, благодаря, которой мы должны перейти к следующему уровню.

Данную задачу, как и все последующие можно решить двумя способами:

Первый способ: Следовать логике и понять, что данный уровень является нулевым (см. картинку), а значит последующий будет первым.

[COLOR=rgb(147, 101...

Bscan - инструмент асинхронного сканирования целей

Фев 26

- 5 652

- 1

Bscan - это утилита командной строки для активного сбора информации и перечисления сервисов. По своей сути, Bscan асинхронно создает процессы известных утилит сканирования, перенаправляя результаты сканирования в выделенный вывод консоли, структурировано сохраняя результаты в определенный каталог, который указал юзер ранее.

Установка

Bscan был написан под Kali Linux, но как утверждает создатель, если ваша OS имеет все нужные установленные утилиты, то программа должна работать без ошибок.

Если ваша ОС - Линукс, то следующая строка будет вам знакома и не сложна:

wget -O bscan https://releases.brianwel.ch/bscan/linuxЕсли же Виндоус, то команда будет довольна необычна:

powershell -c "[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12; wget 'https://releases.brianwel.ch/bscan/windows' -OutFile 'bscan.exe'"Так же, одним из вариантов может быть установка через PyPi. Чтобы установить последнюю версию, нужно...

Статья RCE в Jenkins

Фев 26

- 4 772

- 0

Всем Салам. Очень давно не писал, но недавно во время пентеста столкнулся с одной интересной уязвимостью, которую пофиксили только в этом месяце и очень многие компании, которые используют данный продукт уязвимы к RCE (удаленному выполнению кода).

Говорим мы про, всем известный, Jenkins. Нашел эту уязвимость СTFер и багхантер - Orange Tsai и поэтому технические моменты, и анализировать код мы не будем, если интересен детальный разбор кода, то уже можете ознакомиться у него на блоге.

Немного теории.

Вся проблема из-за того что у Groovy, есть дополнительная вспомогательная функция Grab, помогающая программистам импортировать библиотеки, которых нет в classPath. Из-за этого у нас получается скомпилить свою небольшую библиотеку указать Grab путь к нему,

а внутри библиотеки уже наш реверс шел, который выполняется на сервере жертвы при импорте. Перейдем к формированию нашей библиотеки.

Эксплуатация.

Нужные файлы есть на r0hack/Jenkins-PreAuth-RCE-PoC

[1] Скачиваем все к себе.

[2]...

Говорим мы про, всем известный, Jenkins. Нашел эту уязвимость СTFер и багхантер - Orange Tsai и поэтому технические моменты, и анализировать код мы не будем, если интересен детальный разбор кода, то уже можете ознакомиться у него на блоге.

Немного теории.

Вся проблема из-за того что у Groovy, есть дополнительная вспомогательная функция Grab, помогающая программистам импортировать библиотеки, которых нет в classPath. Из-за этого у нас получается скомпилить свою небольшую библиотеку указать Grab путь к нему,

а внутри библиотеки уже наш реверс шел, который выполняется на сервере жертвы при импорте. Перейдем к формированию нашей библиотеки.

Эксплуатация.

Нужные файлы есть на r0hack/Jenkins-PreAuth-RCE-PoC

[1] Скачиваем все к себе.

[2]...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →