Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья [Android] Xposed: Как скрыть наличие Xposed/Cydia

Мар 03

- 13 321

- 18

Привет,

Данная статья является логическим продолжением "Android/Xposed/Cydia: Ищем root и то, что может скрыть его", где я в прошлый раз рассказал как можно задетектить наличие root прав на девайсе. Сейчас рассмотрим то, как скрывать это для тех, кому это не нужно знать

Первым шагом нам нужно составить список способов, как можно получить Stack Trace.

Да, как оказалось способов больше чем один и мы нашли 4 способа (если кто знает еще, велкам в комментарии)

Данная статья является логическим продолжением "Android/Xposed/Cydia: Ищем root и то, что может скрыть его", где я в прошлый раз рассказал как можно задетектить наличие root прав на девайсе. Сейчас рассмотрим то, как скрывать это для тех, кому это не нужно знать

Но я хочу отдельно обратить ваше внимание на методе, который я описал в предыдущей статье и назвал "Xposed or Cydia". Кго суть -- это поиск подстрокВсе основные и часто используемые методы сокрытия su давно изучены и описаны, в том числе и кодом (хорошим примером является проект от Matt Joseph (devadvance) именуемый "rootcloak").

xposed или substrate в стектрейсе.Первым шагом нам нужно составить список способов, как можно получить Stack Trace.

Да, как оказалось способов больше чем один и мы нашли 4 способа (если кто знает еще, велкам в комментарии)

getStackTraceвjava.lang.Thread...

WinPE Forensics

Мар 02

- 7 056

- 2

Загрузочный образ Windows 10 Version 1709 Redstone3 build 16299*

This is a minimalist 32 WinPE/WinFE with a GUI shell (BBLean - based on BlackBox for Windows) - originally created for system deployment.

Загрузка с защитой от записи на исследуемый объект

программы:

программы:

Linux Reader 3.4;

FTK Imager 3.1.1.8;

7-Zip 18.06 добавлен

7-Zip plugins на данный момент плагин Forensic7z

поддерживает изображения в следующих форматах:

Экспертный формат сжатия свидетелей ASR (.S01)

Encase Формат файла изображения (.E01, .Ex01)

Encase Логический формат файла изображения (.L01, .Lx01)

Расширенный формат криминалистики (.AFF)

AccessData FTK Imager Логическое изображение (.AD1).

при нажатии правой кнопкой на рабочем столе получаем выбор меню (на screen показаны разные варианты)

о запуске его на MacOS, на вот таких стареньких МАКАХ не заработает

This is a minimalist 32 WinPE/WinFE with a GUI shell (BBLean - based on BlackBox for Windows) - originally created for system deployment.

Загрузка с защитой от записи на исследуемый объект

Linux Reader 3.4;

FTK Imager 3.1.1.8;

7-Zip 18.06 добавлен

7-Zip plugins на данный момент плагин Forensic7z

поддерживает изображения в следующих форматах:

Экспертный формат сжатия свидетелей ASR (.S01)

Encase Формат файла изображения (.E01, .Ex01)

Encase Логический формат файла изображения (.L01, .Lx01)

Расширенный формат криминалистики (.AFF)

AccessData FTK Imager Логическое изображение (.AD1).

Далее показ будет в виде фото

Вот так выглядит загруженный WinPE Forensics

Вот так выглядит загруженный WinPE Forensics

при нажатии правой кнопкой на рабочем столе получаем выбор меню (на screen показаны разные варианты)

о запуске его на MacOS, на вот таких стареньких МАКАХ не заработает

[ATTACH type="full"...

Обзор инструментов Gorecon и Dirscraper

Мар 02

- 5 952

- 3

Добрый день,Уважаемые Друзья и Форумчане.

Рассмотрим сегодня несколько полезных новинок из OSINT.

При этом,подобрал пример,какой неплохой может быть защита у тестируемого ресурса.

Первый инструмент,о котором хочу рассказать-это Gorecon.

Создал его Devansh Batham из Индии.

Инструмент предназначен для максимально возможного сбора информации о цели.

Задействует несколько утилит со сканером Nmap.

Пока это ещё только Beta-версия, но уже достаточно работоспособная.

Функции update нет, так что,если кого это смущает,могут дождаться более доработанного релиза.

Установка:

Достоинством и одновременно недостатком,является то,что некоторые опции запрашивают API-ключи.

С ними инструмент выкладывается на все свои данные,но и без ключей собирает большой объём необходимых данных.

Если ресурс не защищён,то Gorecon беспощадно выдирает горы данных,угоняет http-заголовки и...

Рассмотрим сегодня несколько полезных новинок из OSINT.

При этом,подобрал пример,какой неплохой может быть защита у тестируемого ресурса.

Первый инструмент,о котором хочу рассказать-это Gorecon.

Создал его Devansh Batham из Индии.

Инструмент предназначен для максимально возможного сбора информации о цели.

Задействует несколько утилит со сканером Nmap.

Пока это ещё только Beta-версия, но уже достаточно работоспособная.

Функции update нет, так что,если кого это смущает,могут дождаться более доработанного релиза.

Установка:

Код:

# git clone https://github.com/devanshbatham/Gorecon.git

# cd Gorecon/

# chmod +x gorecon.go

# go get "github.com/devanshbatham/gorecon"

# go get "github.com/fatih/color"

# go get "github.com/likexian/whois-go"

# go get "github.com/gocolly/colly"

# go run gorecon.go --url example.com -команда запускаДостоинством и одновременно недостатком,является то,что некоторые опции запрашивают API-ключи.

С ними инструмент выкладывается на все свои данные,но и без ключей собирает большой объём необходимых данных.

Если ресурс не защищён,то Gorecon беспощадно выдирает горы данных,угоняет http-заголовки и...

Статья [4] Burp Suite: Настройка параметров проекта

Мар 01

- 12 403

- 3

Приветствую, Codeby.net! Продолжаем разбираться в Burp Suite, эта статья посвящена настройка проекта, да, не атакам и взломам, а именно настройкам. Нужно пройти эту не очень захватывающую часть, чтобы свободно ориентироваться в инструменте, с которым вам, возможно, придётся часто работать.

Моё мнение, что свой рабочий арсенал, нужно знать досконально, итак, приступим.

В прошлых сериях:

[COLOR=rgb(247, 218...

Моё мнение, что свой рабочий арсенал, нужно знать досконально, итак, приступим.

В прошлых сериях:

- [0] Burp Suite. Тестирование web-приложений на проникновение

- [1] Burp Suite. Знакомство с основным инструментарием

- [2] Burp Suite. Атаки с помощью Intruder

- [3] Burp Suite. Установление доверия по HTTPS

[COLOR=rgb(247, 218...

Статья [3] Burp Suite: Установление доверия по HTTPS

Мар 01

- 10 834

- 7

Приветствую, Codeby.net! Продолжаем цикл статей посвященных тестированию web-приложений на проникновение с помощью Burp Suite.

Твики в настройках Spider и Scanner[COLOR=rgb(243, 121...

- [0] Burp Suite. Тестирование web-приложений на проникновение

- [1] Burp Suite. Знакомство с основным инструментарием

- [2] Burp Suite. Атаки с помощью Intruder

Твики в настройках Spider и Scanner[COLOR=rgb(243, 121...

Статья [7] Wi-Pi Pineapple - Работа с модулями. Модуль Evil Portal

Мар 01

- 6 503

- 7

Всем привет, это ещё одна статья посвященная работе с Wi-Fi Pineapple, в моём случае это Tetra, но надеюсь, и владельцы Nano не останутся ущемлёнными.

Итак, сегодня будем рассматривать, и применять на практике модуль Evil Portal.

Предыдущие части:

Итак, сегодня будем рассматривать, и применять на практике модуль Evil Portal.

Предыдущие части:

Статья [Шпаргалка] Iptables Essentials - Общие правила и команды

Мар 01

- 10 159

- 3

Приветствую! Решил поделиться c аудиторией небольшой шпаргалкой по IPTables.

Всё запомнить невозможно, искать в сети долго, а под рукой иметь хочется.

IPTables — утилита командной строки, является стандартным интерфейсом управления работой межсетевого экрана (брандмауэра) netfilter для ядер Linux, начиная с версии 2.4. Для использования утилиты IPTables требуются привилегии суперпользователя (root).

Данная инструкция относится больше к Debian – based дистрибутивам.

Ниже, схематично представлен принцип работы IPTables:

Перейдём непосредственно, к командам:

Посмотреть текущий список правил:

Сохранить набор правил:

Восстановить правила:

Отброс всего трафика:

Всё запомнить невозможно, искать в сети долго, а под рукой иметь хочется.

IPTables — утилита командной строки, является стандартным интерфейсом управления работой межсетевого экрана (брандмауэра) netfilter для ядер Linux, начиная с версии 2.4. Для использования утилиты IPTables требуются привилегии суперпользователя (root).

Данная инструкция относится больше к Debian – based дистрибутивам.

Ниже, схематично представлен принцип работы IPTables:

Перейдём непосредственно, к командам:

Посмотреть текущий список правил:

[B]iptables –n –L –v[/B]Сохранить набор правил:

Код:

iptables-save > /etc/iptables.rulesВосстановить правила:

Код:

iptables-restore < /etc/iptables.rulesОтброс всего трафика:

Код:

iptables -P INPUT DROP

iptables -P...Статья Ваш VPN сохраняет логи? Раскрыты политики ведения журналов 123 VPN провайдеров [Часть 5]

Мар 01

- 4 427

- 2

ibVPN (Румыния) 4/4

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Нет (1 балл)

Журналы трафика: Нет (2 балла)

Журналы подключений: Нет

Журналы IP-адресов: Нет (1 балл)

ibVPN не отслеживает действия пользователей VPN-сервисов. «IbVPN не собирает и не сохраняет трафик и не фиксирует данные об использовании своей службы виртуальной частной сети. Мы не можем связать какую-либо конкретную деятельность с каким-либо конкретным пользователем». Хотя фраза «фиксирует использование» подразумевает журналы подключений, данный провайдер явно не заявляет об этом, поэтому мы задали вопрос. Представитель службы поддержки подтвердил, что журналы подключений не хранятся...

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Нет (1 балл)

Журналы трафика: Нет (2 балла)

Журналы подключений: Нет

Журналы IP-адресов: Нет (1 балл)

ibVPN не отслеживает действия пользователей VPN-сервисов. «IbVPN не собирает и не сохраняет трафик и не фиксирует данные об использовании своей службы виртуальной частной сети. Мы не можем связать какую-либо конкретную деятельность с каким-либо конкретным пользователем». Хотя фраза «фиксирует использование» подразумевает журналы подключений, данный провайдер явно не заявляет об этом, поэтому мы задали вопрос. Представитель службы поддержки подтвердил, что журналы подключений не хранятся...

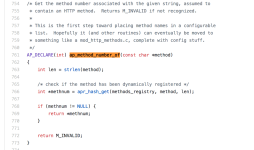

Статья Как веб-сервера обрабатывают запросы и почему это может привести к уязвимости

Мар 01

- 4 077

- 0

Привет,

Хочу рассказать о поведении вебсерверов на не совсем обычные запросы и то, что код иногда обрабатывает их не так, как вы ожидаете на примере куска легаси кода.

Так же затрону очевидные прописные истины аналогичные "Почему вебсервер должен быть первой линией обороны" и "Почему вы должны знать все о вашей конфигурации".

Во время анализа кода одной CMS был обнаружен такой кусок кода. Что-то в нем сразу насторожило!

Как потом узнали у разработчиков, они считали что "Не может быть запроса" без метода. И поэтому оставили

Если что, правильный путь это проверять тип интерфейса через PHP: php_sapi_name - Manual, но мы то знаем что каждый самый умный и знает как делать правильно И давайте посмотрим как можно...

И давайте посмотрим как можно...

Хочу рассказать о поведении вебсерверов на не совсем обычные запросы и то, что код иногда обрабатывает их не так, как вы ожидаете на примере куска легаси кода.

Так же затрону очевидные прописные истины аналогичные "Почему вебсервер должен быть первой линией обороны" и "Почему вы должны знать все о вашей конфигурации".

TL;DR; Apache из дефолтной конфигурации принимает все методы (Request method) и передает на сторону сервера приложения.

Во время анализа кода одной CMS был обнаружен такой кусок кода. Что-то в нем сразу насторожило!

Как потом узнали у разработчиков, они считали что "Не может быть запроса" без метода. И поэтому оставили

console mod без авторизации, так как если у тебя есть доступ к SSH, то тебя уже мало что остановит. Соответсвенно все действия администратора можно провести без авторизации, если ты в console mode.Если что, правильный путь это проверять тип интерфейса через PHP: php_sapi_name - Manual, но мы то знаем что каждый самый умный и знает как делать правильно

Статья Ваш VPN сохраняет логи? Раскрыты политики ведения журналов 123 VPN провайдеров [Часть 4]

Фев 28

- 4 992

- 7

EarthVPN (Кипр) 3/4

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Нет (1 балл)

Журналы трафика: Нет (2 балла)

Журналы подключений: Нет

Журналы IP-адресов: Возможно да (0 балла)

Политика конфиденциальности EarthVPN немного сбивает с толку, когда дело доходит до предмета фиксации/протоколирования. С одной стороны, в нем говорится, что «Ваш IP-адрес зарегистрирован нами, чтобы мы могли предотвратить спам, мошенничество или злоупотребление нашим сайтом и нашими услугами».

Позже есть утверждение, что «EarthVPN не регистрирует ни использование VPN, ни активность пользователей. Ни мы, ни третьи стороны технически не способны сопоставить IP-адрес с учетной записью». Последняя часть этого, по-видимому, противоречит сказанному ранее. Мы попросили у...

Находится ли данный VPN провайдер в странах 5 Eyes или 14 Eyes? Нет (1 балл)

Журналы трафика: Нет (2 балла)

Журналы подключений: Нет

Журналы IP-адресов: Возможно да (0 балла)

Политика конфиденциальности EarthVPN немного сбивает с толку, когда дело доходит до предмета фиксации/протоколирования. С одной стороны, в нем говорится, что «Ваш IP-адрес зарегистрирован нами, чтобы мы могли предотвратить спам, мошенничество или злоупотребление нашим сайтом и нашими услугами».

Позже есть утверждение, что «EarthVPN не регистрирует ни использование VPN, ни активность пользователей. Ни мы, ни третьи стороны технически не способны сопоставить IP-адрес с учетной записью». Последняя часть этого, по-видимому, противоречит сказанному ранее. Мы попросили у...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

LuxkerrCodeby Team