Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - Codeby.net

Статья Выделение строки в listbox

Ноя 07

- 11 115

- 0

Как программно выделить строку в listbox?

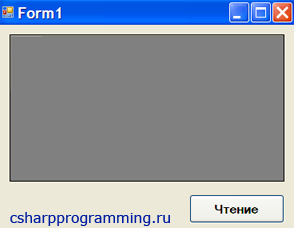

В этой небольшой статье хотелось бы показать на простом примере, как можно программно выделить строку в listBox. И так, сначала создадим Windows Forms приложение, а затем добавим на форму элемент управления listBox, который заполним несколькими любыми значениями.

Чтобы программно выделить строку в listbox, нужно воспользоваться уже готовым методом SetSelected, в который в качестве первого параметра необходимо передать индекс выделяемого элемента, а в качестве второго параметра значение true, например:

результат

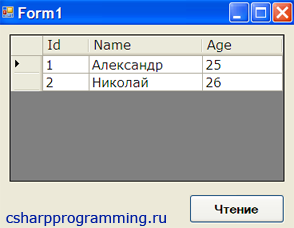

Если Вы не знаете индекс элемента, но при этом знаете его значение, то тогда Вы можете выделить строку, например следующим способом.

Результат

[ATTACH type="full"...

В этой небольшой статье хотелось бы показать на простом примере, как можно программно выделить строку в listBox. И так, сначала создадим Windows Forms приложение, а затем добавим на форму элемент управления listBox, который заполним несколькими любыми значениями.

Чтобы программно выделить строку в listbox, нужно воспользоваться уже готовым методом SetSelected, в который в качестве первого параметра необходимо передать индекс выделяемого элемента, а в качестве второго параметра значение true, например:

C#:

private void button1_Click(object sender, EventArgs e)

{

listBox1.SetSelected(int.Parse(textBox1.Text), true);

}Если Вы не знаете индекс элемента, но при этом знаете его значение, то тогда Вы можете выделить строку, например следующим способом.

C#:

private void button1_Click_1(object sender, EventArgs e)

{

//ищем указанный элемент и получаем его индекс

int index = listBox1.FindString(textBox1.Text);

if (index >= 0)

{

//выделяем строку

listBox1.SetSelected(index, true);

}

}[ATTACH type="full"...

Статья C# DataGridView свойство ColumnCount

Ноя 07

- 7 849

- 0

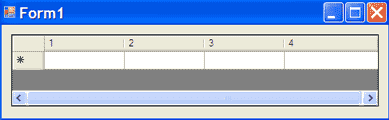

Свойство ColumnCount элемента управления DataGridView

Свойство ColumnCount элемента управления DataGridView обычно используется для решения следующих задач:

1. Получение количества колонок в DataGridView.

По сути, является сокращенной записью вызова свойства Count.

2. Создание и добавление новых колонок в DataGridView.

Обратите внимание на то, что в данном примере указанное количество колонок создаётся и добавляется только при выполнении следующих условий:

Если хотя бы одно из этих условий...

Свойство ColumnCount элемента управления DataGridView обычно используется для решения следующих задач:

1. Получение количества колонок в DataGridView.

C#:

int curColumnCount = dataGridView1.ColumnCount;

C#:

int curColumnCount = dataGridView1.Columns.Count;

C#:

//создаём и добавляем пять колонок

dataGridView1.ColumnCount = 5;

int dgvColsCount = dataGridView1.ColumnCount; //5- коллекция Columns пустая (dataGridView1.Columns.Count == 0)

- DataGridView не привязан к источнику данных (dataGridView1.DataSet == null)

C#:

for (int i = 0; i 5; i++)

{

dataGridView1.Columns.Add("", "");

}

//текущее кол-во колонок в DataGridView

int dgvColsCount = dataGridView1.Columns.Count; //5Статья C# Как выделить диапазон ячеек в DataGridView

Ноя 07

- 7 023

- 0

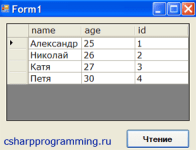

Выделение диапазона ячеек в DataGridView

В этой небольшой статье хочу показать на простом примере, как можно программно выделить диапазон ячеек в элементе управления DataGridView.

Чтобы выделить ячейку в элементе DataGridView (dgv) нужно воспользоваться свойством Selected.

Например, в следующем примере показано, как выделить вторую ячейку первой строки.

Если в элементе DataGridView нужно выделить диапазон ячеек, то в таком случае можно воспользоваться циклом.

Например, создадим новый метод SelectRangeOfCells, который будет принимать три значения: начальная и конечная ячейка выделяемого диапазона и номер строки.

Подпишемся на событие Button_Click и в обработчике вызовем созданный метод.

Если необходимо выделить не...

В этой небольшой статье хочу показать на простом примере, как можно программно выделить диапазон ячеек в элементе управления DataGridView.

Чтобы выделить ячейку в элементе DataGridView (dgv) нужно воспользоваться свойством Selected.

Например, в следующем примере показано, как выделить вторую ячейку первой строки.

C#:

dgv.Rows[0].Cells[1].Selected = true;Например, создадим новый метод SelectRangeOfCells, который будет принимать три значения: начальная и конечная ячейка выделяемого диапазона и номер строки.

C#:

private void SelectRangeOfCells(int startIndexCell, int endIndexCell, int rowIndex)

{

dgv.ClearSelection();

for (int i = startIndexCell; i endIndexCell; i++)

{

dgv.Rows[rowIndex].Cells[i].Selected = true;

//либо

//dgv[i, rowIndex].Selected = true;

}

}

C#:

private void button1_Click(object sender, EventArgs e)

{

SelectRangeOfCells(1, 2, 2);

}Если необходимо выделить не...

Статья C# Как изменить цвет строки в DataGridView

Ноя 07

- 16 555

- 0

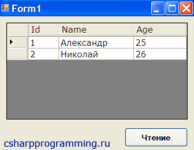

Изменение цвета строки в элементе управления DataGridView

В данной статье хочу показать, как можно изменить цвет строки в элементе управления DataGridView программным путём.

Как изменить цвет всех строк в DataGridView?

В первом примере давайте рассмотрим, как изменить цвет, заданный по умолчанию, для всех строк в элементе управления DataGridView.

Свойство RowsDefaultCellStyle позволяет получить, установить или изменить стиль, применяемый по умолчанию, для всех ячеек строки, а свойство BackColor изменяет цвет строки, а точнее фон каждой её ячейки.

Как изменить цвет выбранной строки в DataGridView?

В следующем примере показано, как можно изменить цвет выбранной или указанной строки в элементе управления DataGridView.

Сначала с помощью свойства Rows указывается строка, цвет которой нужно изменить, затем с помощью...

В данной статье хочу показать, как можно изменить цвет строки в элементе управления DataGridView программным путём.

Как изменить цвет всех строк в DataGridView?

В первом примере давайте рассмотрим, как изменить цвет, заданный по умолчанию, для всех строк в элементе управления DataGridView.

C#:

//делаем цвет всех строк (по умолчанию) жёлтым

dataGridView1.RowsDefaultCellStyle.BackColor = Color.Yellow;Свойство RowsDefaultCellStyle позволяет получить, установить или изменить стиль, применяемый по умолчанию, для всех ячеек строки, а свойство BackColor изменяет цвет строки, а точнее фон каждой её ячейки.

Как изменить цвет выбранной строки в DataGridView?

В следующем примере показано, как можно изменить цвет выбранной или указанной строки в элементе управления DataGridView.

C#:

//делаем цвет второй строки розовым

dataGridView1.Rows[1].DefaultCellStyle.BackColor = Color.Pink;Сначала с помощью свойства Rows указывается строка, цвет которой нужно изменить, затем с помощью...

Статья Как заполнить ComboBox

Ноя 07

- 11 093

- 0

Как заполнить элемент управления combobox?

В этой небольшой заметке хочу показать несколько простых способов, с помощью которых Вы сможете заполнить combobox любыми значениями.

И так, для начала создадим Windows Forms приложение, после чего добавим на форму элемент управления combobox. Затем с помощью метода Add заполним combobox (cmbBox), а точнее содержащуюся в нём коллекцию объектов Items, несколькими значениями, например:

Запускаем приложение и видим, что теперь выпадающее меню содержит два новых элемента.

Но, иногда бывают ситуации, когда нужно заполнить combobox сразу же большим количеством значений, которые например, содержаться в каком-нибудь массиве. В таком случае можно воспользоваться методом AddRange, например:

Либо поместить данные в объект DataSource.

В этой небольшой заметке хочу показать несколько простых способов, с помощью которых Вы сможете заполнить combobox любыми значениями.

И так, для начала создадим Windows Forms приложение, после чего добавим на форму элемент управления combobox. Затем с помощью метода Add заполним combobox (cmbBox), а точнее содержащуюся в нём коллекцию объектов Items, несколькими значениями, например:

C#:

cmbBox.Items.Add("бананы");

cmbBox.Items.Add("киви");Но, иногда бывают ситуации, когда нужно заполнить combobox сразу же большим количеством значений, которые например, содержаться в каком-нибудь массиве. В таком случае можно воспользоваться методом AddRange, например:

C#:

string [] fruit = {"апельсины", "яблоки", "виноград", "манго"};

cmbBox.Items.AddRange(fruit);Либо поместить данные в объект DataSource.

C#:

List<string> vegetables;

vegetables = new List<string> {"картошка", "капуста", "свекла"};

cmbBox.DataSource =...Статья Как очистить listbox в C#

Ноя 07

- 20 090

- 0

Небольшая заметка, в которой хочу показать, как очистить listBox. Задача встречается довольно часто и имеет очень простое решение. И так для начала создадим небольшое Windows Forms приложение, после чего поместим на форму: элемент управления listBox и кнопку, при нажатии на которую будет выполняться очистка. Каркас готов и теперь можно добавить несколько любых записей.

Когда Вы добавляете новую запись в listBox, она автоматически попадает в коллекции объектов Items, где хранится на протяжении всего жизненного цикла Вашего приложения. Поэтому, для того чтобы очистить listBox, необходимо просто удалить все элементы, которые содержатся внутри данной коллекции. Например, это можно сделать с помощью метода Clear.

результат

Читайте также:

Когда Вы добавляете новую запись в listBox, она автоматически попадает в коллекции объектов Items, где хранится на протяжении всего жизненного цикла Вашего приложения. Поэтому, для того чтобы очистить listBox, необходимо просто удалить все элементы, которые содержатся внутри данной коллекции. Например, это можно сделать с помощью метода Clear.

C#:

private void button1_Click(object sender, EventArgs e)

{

listBox1.Items.Clear();

}Читайте также:

Metasploit Express — руководство для начинающих

Ноя 07

- 6 575

- 0

О руководстве Metasploit Express

Это руководство предоставляет информацию и инструкции для начала работы с Metasploit Express. Следующие разделы описывают целевую аудиторию, структуру и условные обозначения, которые использованы в этом руководстве.

Целевая аудитория

Это руководство предназначено для специалистов в области IT и безопасности, которые используют Metasploit Express в качестве решения пентеста.

Структура

Руководство включает в себя следующие главы:

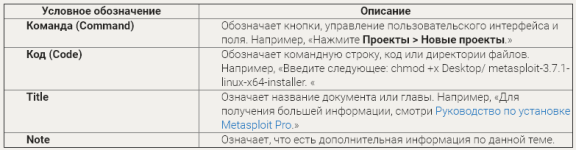

Следующая таблица описывает условные обозначения, использованные в этом руководстве:

Поддержка

Rapid7 и все сообщество стремится предоставить вам разнообразные варианты поддержки. Для получения списка доступных опций поддержки, посмотрите раздел поддержки продукта Metasploit, который вы использует.

Поддержка Metasploit Pro и Metasploit Express

Для получения помощи в использовании Metasploit Pro и Metasploit Express вы можете посетить сайт центра обслуживания клиентов...

Это руководство предоставляет информацию и инструкции для начала работы с Metasploit Express. Следующие разделы описывают целевую аудиторию, структуру и условные обозначения, которые использованы в этом руководстве.

Целевая аудитория

Это руководство предназначено для специалистов в области IT и безопасности, которые используют Metasploit Express в качестве решения пентеста.

Структура

Руководство включает в себя следующие главы:

- О руководстве;

- Перед тем как начать;

- Обзор Metasploit Express;

- Давайте приступим.

Следующая таблица описывает условные обозначения, использованные в этом руководстве:

Поддержка

Rapid7 и все сообщество стремится предоставить вам разнообразные варианты поддержки. Для получения списка доступных опций поддержки, посмотрите раздел поддержки продукта Metasploit, который вы использует.

Поддержка Metasploit Pro и Metasploit Express

Для получения помощи в использовании Metasploit Pro и Metasploit Express вы можете посетить сайт центра обслуживания клиентов...

Сканирование уязвимостей с Nexpose

Ноя 07

- 14 131

- 3

Сканирование и анализ уязвимостей – это процесс, с помощью которого можно обнаружить и оценить уязвимости в пределах сетевой инфраструктуры. Уязвимость – это характеристика данных, которую злоумышленник может использовать для получения несанкционированного доступа к конфиденциальным данным. Для предотвращения несанкционированного доступа важно выявить и устранить недостатки безопасности и уязвимости, которые могут подвергнуть актив нападению.

Можно использовать NeXpose, чтобы сканировать сеть на наличие уязвимостей. NeXpose идентифицирует активные сервисы, открытые порты и приложения на каждой машине. Программа пытается найти уязвимости, которые могут существовать на основе атрибутов известных сервисов и приложений. NeXpose показывает результаты в отчете, вы можете определить приоритеты уязвимости, основанные на факторе риска, и выбрать наиболее эффективный способ для устранения уязвимостей.

Существует несколько способов для использования Metasploit Pro и NeXpose. Metasploit Pro обеспечивает конектор, который позволяет добавить консоль NeXpose; вы можете запустить сканирование уязвимостей непосредственно из веб-интерфейса и автоматически импортировать результаты сканирования в...

Можно использовать NeXpose, чтобы сканировать сеть на наличие уязвимостей. NeXpose идентифицирует активные сервисы, открытые порты и приложения на каждой машине. Программа пытается найти уязвимости, которые могут существовать на основе атрибутов известных сервисов и приложений. NeXpose показывает результаты в отчете, вы можете определить приоритеты уязвимости, основанные на факторе риска, и выбрать наиболее эффективный способ для устранения уязвимостей.

Существует несколько способов для использования Metasploit Pro и NeXpose. Metasploit Pro обеспечивает конектор, который позволяет добавить консоль NeXpose; вы можете запустить сканирование уязвимостей непосредственно из веб-интерфейса и автоматически импортировать результаты сканирования в...

Проверка уязвимостей, обнаруженных Nexpose

Ноя 07

- 4 534

- 0

Валидация уязвимостей с Nexpose

Мастер проверки уязвимостей предоставляет управляемый интерфейс, который поможет вам перенести данные уязвимости Nexpose в проект и использовать их. Существует несколько способов перенести данные Nexpose в проект с помощью Мастера проверки уязвимостей:

Мастер проверки уязвимостей предоставляет управляемый интерфейс, который поможет вам перенести данные уязвимости Nexpose в проект и использовать их. Существует несколько способов перенести данные Nexpose в проект с помощью Мастера проверки уязвимостей:

- Importing Existing Sites — вы можете выбрать несколько сайтов, из которых хотите импортировать хосты. Metasploit Pro использует все хосты и связанную с ними информацию об уязвимости из выбранных сайтов и хранит эту информацию в проекте. Metasploit Pro импортирует лишь те уязвимости, для которых есть соответствующие эксплойт-модули. Чтобы получить больше информации о том, как импортировать и использовать уязвимости с помощью Мастера проверки, см. «Импорт и эксплуатация уязвимостей Nexpose».

- Running a Nexpose Scan — вы можете указать хосты, которые хотите сканировать на наличие уязвимостей. Metasploit Pro создает новый сайт на NeXpose и добавляет хосты к нему. NeXpose сканирует хосты на наличие уязвимостей. После завершения сканирования NeXpose Metasploit Pro...

C# Функция автозавершения для textbox

Ноя 07

- 5 312

- 4

Автозавершение при вводе данных в textbox

В этой небольшой статье хочу показать на простом примере, как добавить возможность автозавершения при вводе данных в элемент управления textbox.

Создадим новый проект типа Windows Forms Application на языке c#.

Добавим на форму два элемента управления: Button (кнопка) и TextBox (текстовое поле).

Для реализации автоматического завершения выполним следующие действия:

1. Установим свойство MultiLine, элемента управления textBox, в значение false.

2. Создадим новый метод CreateAutoCompleteList.

3. Создадим список слов для автозавершения.

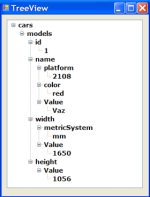

В данном примере для хранения слов будет использоваться xml файл, данные из которого будут считываться, при запуске приложения, в специальную встроенную коллекцию типа AutoCompleteStringCollection.

Структура xml файла приведена на картинке.

4. С помощью свойства AutoCompleteMode выберем режим автоподстановки:

Append — первое найденное...

В этой небольшой статье хочу показать на простом примере, как добавить возможность автозавершения при вводе данных в элемент управления textbox.

Создадим новый проект типа Windows Forms Application на языке c#.

Добавим на форму два элемента управления: Button (кнопка) и TextBox (текстовое поле).

Для реализации автоматического завершения выполним следующие действия:

1. Установим свойство MultiLine, элемента управления textBox, в значение false.

2. Создадим новый метод CreateAutoCompleteList.

C#:

private void CreateAutoCompleteList()

{

}В данном примере для хранения слов будет использоваться xml файл, данные из которого будут считываться, при запуске приложения, в специальную встроенную коллекцию типа AutoCompleteStringCollection.

Структура xml файла приведена на картинке.

4. С помощью свойства AutoCompleteMode выберем режим автоподстановки:

Append — первое найденное...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 5 548 (пользователей: 6, гостей: 5 542)