hack

-

Изучаем mimikatz. Урок 8

Вытаскиваем пароли и хеши из операционной системы windows программой mimikatz. Знакомство с mimikatz. Рекомендуется к прочтению https://codeby.net/threads/ox-uzh-ehtot-mimikatz.59386/- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 1

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

Offline атака на пароли windows. Урок 7

Легендарные программы Jonh the Ripper, pwdump и phcrack в деле. Атакуем пароли windows. Используем радужные таблицы.- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 0

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

Пентест методом брутфорса. Урок 6

Рассматриваем crunch. Атакуем методом брутфорса разные сервисы и формы авторизации на сайте. Получаем доступ в фейковый почтовый аккаунт в реальных боевых действиях- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 2

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

![Сканирование сети [активный фаззинг]. Урок 5](/data/xfmg/custom_thumbnail/0/199-05b6db11b65508d53a29e56093e13d94.jpg?1615053310)

Сканирование сети [активный фаззинг]. Урок 5

Учимся сканировать сеть на предмет живых ip, определять сервисы и версии, открытые порты, версии ОС. Так же рассматривается как сохранить анонимность как в локальной сети, так и в интернете. Сканирование через тор.- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 1

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

Активный фаззинг - поиск субдоменов. Урок 4

Находим поддомены определенного домена. Изучаем теорию и практику. Рассматриваем инструменты и методы для поиска поддоменов.- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 3

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

Взаимодействие c DNS. Урок 3

Учимся пользоваться nslookup, узнавать имена и ip-адреса почтовых серверов и ns-серверов. Используем theharvester для поиска email адресов в интернете по заданному домену.- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 5

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

Пассивный фаззинг или сбор информации из открытых источников. Урок 2

Достаем информацию для аудита из открытых источников. Обзор инструментов и техник для тихой разведки.- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение пентест

- Комментарии: 10

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

Не могу провести атаку DNS spoof

Здравствуй codeby комьюнити, у меня случилась проблема в ходе тестировки моего DNS Spoofer. Суть проблемы в том, что если я использую команды: service apache2 start iptables --flush iptables -I INPUT -j NFQUEUE --queue-num 0 iptables -I OUTPUT -j NFQUEUE --queue-num 0 и тестирую спуфер на своем...- Mikhail23535235

- Тема

- dns dns spoofing ethical hacking hack linux python spoof

- Ответы: 1

- Раздел: Сетевая безопасность и беспроводные атаки

-

Введение в аудит безопасности информационных систем. Урок 1

Первое видео из цикла "Аудит безопасности". Разбираем основные шаги пентеста, и как его сделать законным.- Сергей Попов

- Медиа

- ethical hacking hack infosec penetration testing pentest аудит безопасности обучение codeby пентест

- Комментарии: 9

- Альбом: Уроки по аудиту безопасности информационных систем

- Категория: Ваши видео InfoSec

-

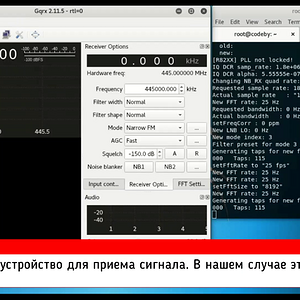

SDR против автомобильной сигнализации

Перехват сигнала автомобильной сигнализации с помощью програмно-определяемого радио. Ролик создан для статьи https://codeby.net/threads/sdr-protiv-avtomobilnoj-signalizacii.66024/- Сергей Попов

- Медиа

- ethical hacking hack penetration testing pentest sdr аудит безопасности пентест програмно-определяемое радио уязвимость этичный хакинг

- Комментарии: 0

- Категория: Стримы от Кодебай

-

Arduino uno и хакеры

У меня есть arduino uno (набор книга + учебный набор для эксперементов) что можно сделать хакерского из этого, а если есть идея на счёт badusb iskra nano pro то прошу ответи как это сделать желательно с пошаговой инструкцие т.к я новенький в arduino- Matthew Tsyb

- Тема

- arduino arduino uno badusb hack iskra nano kali

- Ответы: 4

- Раздел: Hardware Hacking / Аппаратный хакинг

-

Ar3s, ex-админа DamageLab | ИНТЕРВЬЮ ЧАСТЬ 2

- mcfly

- Тема

- hack kiber malvare

- Ответы: 1

- Раздел: Общение и нетворкинг

-

Всех с Новым Годом 2021

- mcfly

- Тема

- antivirus hack machine learning

- Ответы: 1

- Раздел: Общение и нетворкинг

-

Мета я тебя I Love

- mcfly

- Тема

- hack payload

- Ответы: 0

- Раздел: Общение и нетворкинг

-

Курс по Пентесту от Otus

https://www.youtube.com/channel/UCQd9gYcVvNudGI8O4Lqu-dg/videos- mcfly

- Тема

- hack kali penetration testing

- Ответы: 0

- Раздел: Общение и нетворкинг

-

M

аналоги termux ДЛЯ ПК

НЕ ШАРЮЮ!!!! НУЖЕН АНАЛОГ TERMUX ДЛЯ ПК (ЧТОБ ТАКИЕ ЖЕ КОМАНДЫ МОЖНО БЫЛО ВВОДИТЬ)- Maksgg48

- Тема

- hack sms bomber termux

- Ответы: 5

- Раздел: Вопросы и Ответы по ИБ (Q&A)

-

Soft PenTutor - изучай пентест: просто, мобильно и доступно

PenTutor V5.5 Приложение которое поможет изучить мобильный пентест! Краткое описание: Я решил сделать оффлайн(почти) приложение без аналитки, логов, метрики и прочей дряни которую никто не любит. Которое содержит базовые знания пентеста с телефона и не на заумном языке все объясняет! Идея...- zalexdev

- Тема

- hack huntmix mobile penmon pentest pentutor

- Ответы: 15

- Раздел: Мобильная безопасность

-

где наити хакинг ментор ?

ребята ищу хак ментора,буду платить- david anastasiadis

- Тема

- hack mentor

- Ответы: 1

- Раздел: Вопросы и Ответы по ИБ (Q&A)

-

N

Как достать hash?

Я уже нашел сеть, начал искать hash, нашел ее и она образовалась в файл который лежит в папке, так вот, как из этого файла достать hash?- NeShary

- Тема

- hack hash wifi

- Ответы: 6

- Раздел: Сетевая безопасность и беспроводные атаки

-

Гостевая статья MQTT – Нервная Система IoT

Источник: http://blog.catchpoint.com/2017/05/30/protocol-for-internet-of-things/ Сегодня в нашем мире существуют миллиарды интеллектуальных устройств, но что было бы, если эти устройства были взаимосвязаны? Что если эти устройства могли бы взаимодействовать друг с другом так же, как это...- mrtyrel

- Тема

- hack iot iot hack mqtt

- Ответы: 0

- Раздел: ПЕРЕРАБОТКА