J

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Доступ к удаленному хосту (Microsoft Word)

- Автор темы Vander

- Дата начала

ghostphisher

местный

тестирую на чужих компьютерах, как ползоваться vps? и как быть если палиться антивирусами?

Совсем не верный подход, и не только с точки зрения закона. Что бы понимать алгоритм срабатывания, стоит поставить виртуалку, с разными вариантами версий Win и пакета SP, постаивть разные версии АВ и от разных производителей, браузеры разные, и только так, потому что будет наглядно видно поведение всей ситуации.

Z

Z3T

Нужно тебе vps абузоустойчивый покупать, чтобы АВ не палился нужно обфусцировать, но и обфускация не всегда спасает, сигнатурно файл будет чист, но HIPS может орать, человек выше правильно написал, потренеруйся сначало на виртуалках и уже потом на терпилахтестирую на чужих компьютерах, как ползоваться vps? и как быть если палиться антивирусами?

J

jaguar

Виртуалку ставил но много ест ресурсов. Состояние мумии переходит ноут при включении виртуальной машины. А если при этом включить музыку то полно завис. Есть другие решения? Кроме как на реальных компах.

Z

Z3T

Можешь себе сбрутить ssh и на нем поставить софт и уже с него работать или купить дешевый впс и тренероваться на своей машине если виртуалка виснетВиртуалку ставил но много ест ресурсов. Состояние мумии переходит ноут при включении виртуальной машины. А если при этом включить музыку то полно завис. Есть другие решения? Кроме как на реальных компах.

J

jaguar

Z

Z3T

Не совсем понятно что вы под этим подразумиваетеа у люнекса есть дедик?

J

jaguar

Z

Z3T

Есть - называется он vps(virtual private server) доступ к нему выдается хостерами в виде ip:root assword, но чтобы на нем работать нужны небольшие навыки такие как установка сервера апаче/нжинкс, зависимостей, модулей, пхп, mysql и тд, можно также метасплойт установить и на windows дедик и работать с него

assword, но чтобы на нем работать нужны небольшие навыки такие как установка сервера апаче/нжинкс, зависимостей, модулей, пхп, mysql и тд, можно также метасплойт установить и на windows дедик и работать с него

J

jaguar

Сергей Попов

Кодебай

Коверканье названий вызывает личную неприязнь. На первый раз сдержался и не отправил в бан. Не уверен насчет второго раза.а у люнекса есть дедик?

Z

Z3T

На самом деле информации очень много, читайте разделы:научите как пользоваться им vps и напишите рекомендации и статьи

Администрирование и

Операционные системы

O

Oksy

Помогите пожалуйста, не понимаю в чем дело.

Метасплоит говорит что сохранил зараженный файл с именем zakaz180.doc и указывает его местоположение.

Но такой папки ".msf4" в принципе нет у меня

Соответственно по ссылке скачивается файл default.hta

Хоть по нему и открывается сессия метерпретера, но это же совсем не Word.

Где мне искать обещанный метасплоитом файл zakaz180.doc ?

Метасплоит говорит что сохранил зараженный файл с именем zakaz180.doc и указывает его местоположение.

Но такой папки ".msf4" в принципе нет у меня

Соответственно по ссылке скачивается файл default.hta

Хоть по нему и открывается сессия метерпретера, но это же совсем не Word.

Где мне искать обещанный метасплоитом файл zakaz180.doc ?

.<---точка в переди названия файла означает что папка скрытая зайди в папку от рута (администратора) и увидишь ее тость курсор на папку правая кнопка мыши open with rootПомогите пожалуйста, не понимаю в чем дело.

Метасплоит говорит что сохранил зараженный файл с именем zakaz180.doc и указывает его местоположение.

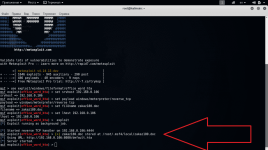

Посмотреть вложение 10395

Но такой папки ".msf4" в принципе нет у меня

Посмотреть вложение 10396

Соответственно по ссылке скачивается файл default.hta

Хоть по нему и открывается сессия метерпретера, но это же совсем не Word.

Где мне искать обещанный метасплоитом файл zakaz180.doc ?

O

Oksy

это понятно...))) что в кали все под рутом работают! тогда пробуй так из под терминала в папке рут: cp . TAB -2раза> затем cd .msf4 и cp zakaz180.doc /root/DesktopЯ итак под рутом всегда работаю. Нет там папки, или не понимаю как получить к ней доступ

O

Oksy

Спасибо помогло. Выковыряла необходимый .doc файл.это понятно...))) что в кали все под рутом работают! тогда пробуй так из под терминала в папке рут: cp . TAB -2раза> затем cd .msf4 и cp zakaz180.doc /root/Desktop

Но сессия не запускается. Подскажите, может где ошибка у меня ?

На атакуемой машине запускается ворд. Win 7 *64. Offis 2013 вроде. Антивирус родной от майкрософт молчит.

Скрины с атакуемой машины:

Вы упустили пару моментов, читайте внимательно статью ТС-аСпасибо помогло. Выковыряла необходимый .doc файл.

Но сессия не запускается. Подскажите, может где ошибка у меня ?

Посмотреть вложение 10409

Посмотреть вложение 10405

На атакуемой машине запускается ворд. Win 7 *64. Offis 2013 вроде. Антивирус родной от майкрософт молчит.

Скрины с атакуемой машины:

Посмотреть вложение 10406

Посмотреть вложение 10407

Посмотреть вложение 10408

Не поиму почемуто то не видит эксплойт у меня. Все сделал как написано.К сожалению в Parrot OS не попал, на момент написания поста, данный эксплоит в MSF. Но его можно качнуть и добавить руками в папу /usr/share/metasploit-framework/modules/exploits/windows/fileformat/

качнуть код - под хайд

***Скрытый текст***

Но это не все, что бы не получить ошибку:

Exploit failed: Errno::ENOENT No such file or directory @ rb_sysopen - /usr/share/metasploit-framework/data/exploits/cve-2017-0199.rtf

качаем:

wgetСсылка скрыта от гостей

стартуем, пробуем =)

ТС - респект за оперативный топик =)

ghostphisher

местный

Не поиму почемуто то не видит эксплойт у меня. Все сделал как написано.

Он уже есть давно в комплекте msf (если система обновлена), можно не качать.

Если не видит, значит где то ошибка - проверяем пути ( У СЕБЯ СВОИ ПУТИ, НАЗВАНИЕ ПАПОК )

Обучение наступательной кибербезопасности в игровой форме. Начать игру!

Поделиться: