Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форензика и OSINT

"Форензика"-от латинского «foren»,«речь перед форумом»,выступление перед судом, судебные дебаты. В русский язык пришло из английского. Сам термин «forensics» это сокращенная форма от «forensic science», дословно «судебная наука», то есть наука об исследовании доказательств – криминалистика. Криминалистика которая изучает компьютерные доказательства, по английски будет «computer forensics». В России слово форензика имеет одно значение - компьютерная криминалистика.

Статья Offensive OSINT: Обнаружение дезинформационных кампаний на Wykop.pl – Польская Социальная Сеть под микроскопом

Май 31

- 5 438

- 0

Привет, комьюнити Codeby!

В этой части мы погрузимся в мир OSINT и рассмотрим реальную кампанию по дезинформации в одной из крупнейших польских социальных сетей – wykop.pl. Для тех, кто не знаком, Wykop очень похож на Reddit, но без сабреддитов, зато с тегами и микроблогом. Я покажу вам, как собирать информацию о пользователях, их "голосах" (положительных/отрицательных) и, конечно же, о самом контенте. Все будет максимально понятно, с диаграммами и графиками связей, чтобы вы могли визуализировать процесс.

Для новичков, только начинающих свое знакомство с OSINT, полезным стартом может стать изучение практических аспектов и доступных бесплатных ресурсов. Ознакомьтесь с подробным руководством «Как обучиться OSINT “для себя”: практический старт и бесплатные ресурсы» на нашем форуме.

Если вы пропустили прошлую статью, где мы деобфусцировали код и анализировали его для раскрытия сетей распространения нелегального контента, обязательно загляните...

В этой части мы погрузимся в мир OSINT и рассмотрим реальную кампанию по дезинформации в одной из крупнейших польских социальных сетей – wykop.pl. Для тех, кто не знаком, Wykop очень похож на Reddit, но без сабреддитов, зато с тегами и микроблогом. Я покажу вам, как собирать информацию о пользователях, их "голосах" (положительных/отрицательных) и, конечно же, о самом контенте. Все будет максимально понятно, с диаграммами и графиками связей, чтобы вы могли визуализировать процесс.

Для новичков, только начинающих свое знакомство с OSINT, полезным стартом может стать изучение практических аспектов и доступных бесплатных ресурсов. Ознакомьтесь с подробным руководством «Как обучиться OSINT “для себя”: практический старт и бесплатные ресурсы» на нашем форуме.

Если вы пропустили прошлую статью, где мы деобфусцировали код и анализировали его для раскрытия сетей распространения нелегального контента, обязательно загляните...

Статья Где хранятся IP адреса в Android

Апр 18

- 8 390

- 3

Доброго времени суток, в данной статье я опишу, где хранятся IP адреса, которые получало устройство на android. Так же этот способ будет наглядным при демонстрации какие порты задействуются при подключении.

Данный способ будет работать при соблюдении некоторых условий:

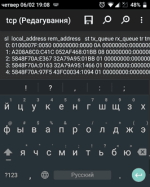

В нем будет таблица вида:

Где, local address – IP адрес устройства. Более полное описание этой таблицы есть по ссылке или в на рисунке ниже:

Записан IP адрес...

Данный способ будет работать при соблюдении некоторых условий:

- Телефон не перезагружался. При перезагрузке файл очищается, но если у вас есть возможность сделать физический дамп памяти телефона возможно поднять версии этого файла и получить адреса за бОльшее время.

- Информация в файле сохраняется некоторое время, т.е. все IP адреса за все время вы не получите, но за пару часов шанс есть.

\proc\net\tcp. Этот файл доступен без root до версии Android Q и открывается как обычный текстовый файл.В нем будет таблица вида:

Где, local address – IP адрес устройства. Более полное описание этой таблицы есть по ссылке или в на рисунке ниже:

Записан IP адрес...

Статья macOS Catalina 10.15.1 один из способов получения копии данных для дальнейшего изучения

Апр 17

- 7 537

- 10

Бывают случаи когда нет возможности извлечь SSD, HDD из устройств macOS, то нужно распаивать экран или сложность разборки, а информацию получить для дальнейшей обработки нужно. Способы с загрузкой разных дистрибутивов особенно Linux для команды DD не дают результат или получаем образ системы который не может распознать: FTK, X-Ways, belkasoft, а программные продукты UFS Explorer, R-Studio так же результатов не дают, хотя тут я немного преувеличил так как программа DMDE (DM Disk Editor and Data Recovery Software) с такого не понятного образа восстанавливает файлы (жаль что без имён) но она всё таки даёт рабочие файлы.

Второй шаг

в операционной системе может быть включено шифрование "FileVault", в системе которая попала мне в руки все учетные записи были защищены паролем, но в самой системе не был включен FileVault.

Сброс пароля в Catalina 10.15.1 прошел очень просто:

Второй шаг

в операционной системе может быть включено шифрование "FileVault", в системе которая попала мне в руки все учетные записи были защищены паролем, но в самой системе не был включен FileVault.

Сброс пароля в Catalina 10.15.1 прошел очень просто:

Включите Mac и после того, как раздастся звук включения, зажмите на клавиатуре клавиши CMD+R.

Под значком яблока появится строка прогресса, компьютер загружается в режим восстановления Recovery Mode.

В Строке меню Apple выберите Utilities и затем Terminal.

В новом окне введите команду resetpassword и...

Статья Снятие резервной копии (backup) с телефонов HUAWEI

Ноя 22

- 7 796

- 1

Этот вариант подходит людям, у которых нет более продвинутых вариантов снять и разобрать резервную копию. Если у Вас нет доступа к телефону, и вы не знаете, как его получить, то этот метод вам не подойдет. В любом случае советую проверять полученные данные дополнительно. Для работы нам понадобится питон, если он у вас уже установлен переходите к пункту №3.

- Первое что нам понадобится это установить питон, рекомендую скачать с офсайта

- Устанавливаем питон:

- Даблклик по скачанному файлу

- Отмечаем чекбокс отмеченный на картинке, прежде чем нажимать “install now” обязательно проверить что бы все совпадало с

- Могу порекомендовать проверить обновления питон:

python -m pip install -- upgrade pip - Перезагрузка

- Следующим шагом ставим библиотеку virtualenv

pip install virtualenvи pycryptodomepip install pycryptodome - Ставим приложение HiSuite на компьютер.

- Для подключения телефона к компьютеру нужно:

- включить режим HDB и включить опции разработчика...

Статья Инструмент Identifier для OSINT анализа страниц VK

Ноя 13

- 13 057

- 9

Приветствую всех обитателей данного форума! Сегодня я поведаю вам о таком инструменте как "Identifier", он нужен для анализа странички в соц.сети ВК.

Что делает этот инструмент? Создает отчет где: записываются данные друзей человека, кол-во мужчин/женщин у человека в друзьях, его предположительный пол (определяется на основе соотношения мужчин/женщин в друзьях у человека), предполагаемый возраст (определяется по среднему значению возраста друзей человека), предполагаемые города, где проживает человек (определяется по 3-ем самым часто встречающимся городам у друзей), возможные увлечения человека (определяется по 3-ем самым часто встречающимся тематикам групп, на которые подписан человек)

*Код инструмента прикреплен внизу

Приступим к установке. Для работы инструмента вам понадобится python3, установить библиотеку requests

Токен вставляем в 169 строку, в переменную

После запуска инструмента вводим...

Что делает этот инструмент? Создает отчет где: записываются данные друзей человека, кол-во мужчин/женщин у человека в друзьях, его предположительный пол (определяется на основе соотношения мужчин/женщин в друзьях у человека), предполагаемый возраст (определяется по среднему значению возраста друзей человека), предполагаемые города, где проживает человек (определяется по 3-ем самым часто встречающимся городам у друзей), возможные увлечения человека (определяется по 3-ем самым часто встречающимся тематикам групп, на которые подписан человек)

*Код инструмента прикреплен внизу

Приступим к установке. Для работы инструмента вам понадобится python3, установить библиотеку requests

python -m pip install requests, токен вконтакте, получить его можно здесь.Токен вставляем в 169 строку, в переменную

access_token. Теперь нам надо запустить инструмент python имя файла.pyПосле запуска инструмента вводим...

Статья Какой был публичный IP-адрес устройства с Windows 10?

Авг 27

- 6 543

- 3

Статья не моя (оригинал)

Иногда ставится вопрос о том какой публичный IP адрес использовался в системе.

Мы рассмотрим Windows 10. Благодаря "dosvc", Wan IP может остаться в *.etl файлах, которые относятся к работе службы оптимизации доставки (DoSvc):

В зависимости от версии Windows 10 различные файлы журнала трассировки событий (ETL), созданные службой оптимизации доставки (DoSvc), хранятся здесь:

...

Иногда ставится вопрос о том какой публичный IP адрес использовался в системе.

Мы рассмотрим Windows 10. Благодаря "dosvc", Wan IP может остаться в *.etl файлах, которые относятся к работе службы оптимизации доставки (DoSvc):

это новый метод однорангового распространения в Windows 10. Клиенты Windows 10 могут получать контент с других устройств в своей локальной сети, которые уже загрузили обновления, или с одноранговых узлов через Интернет.

В зависимости от версии Windows 10 различные файлы журнала трассировки событий (ETL), созданные службой оптимизации доставки (DoSvc), хранятся здесь:

| Версия ОС | Путь по умолчанию | Имя файла |

| Win10 (1507) | C:\Windows\Logs\dosvc | dosvc.\d*.\d.etl (e.g. dosvc.1377765.1.etl) |

| Win10 (1709/1803) | C:\Windows\ServiceProfiles\NetworkService\AppData\Local\Microsoft\Windows\DeliveryOptimization\Logs | dosvc.yyyyMMdd_HHmmss_\d*.etl (e.g. dosvc.20181111_180339_399.etl) |

Recon-ng: Ключ к глубокой киберразведке для профессионалов

Авг 23

- 15 308

- 9

Всем привет!

Сегодня я вам покажу такой инструмент как recon-ng.

Этот инструмент из разряда фреймворков. Очень схож с metasploit-framework. У него есть очень много возможностей, которые я сегодня не опишу.

Вы сами можете поэкспериментировать с данным фреймворком. Думаю хватит слов это же не сочинение, перейдем к делу.

Установка.

Стоит сказать, что в Kali Linux 2019.2 данное ПО предустановлено.

Запуск.

Мы с вами теперь видим такую картину:

Для справки вы...

Сегодня я вам покажу такой инструмент как recon-ng.

Этот инструмент из разряда фреймворков. Очень схож с metasploit-framework. У него есть очень много возможностей, которые я сегодня не опишу.

Вы сами можете поэкспериментировать с данным фреймворком. Думаю хватит слов это же не сочинение, перейдем к делу.

Установка.

Bash:

apt update && apt install git

git clone https://LaNMaSteR53@bitbucket.org/LaNMaSteR53/recon-ng.git

cd recon-ng

pip install -r REQUIREMENTS apt update && apt install python python-pip git -y && git clone https://LaNMaSteR53@bitbucket.org/LaNMaSteR53/recon-ng.git && cd recon-ng && pip install -r REQUIREMENTS Стоит сказать, что в Kali Linux 2019.2 данное ПО предустановлено.

Запуск.

./recon-ng --no-check # Сейчас есть версия 5.0.0, но в ней все очень сильно отличается, поэтому запускаем без проверки обновлений.Мы с вами теперь видим такую картину:

Для справки вы...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →