Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

🚨 Ещё можно успеть на курс «OSINT: технология боевой разведки» от Академии Кодебай

🔍 Изучите методы разведки с использованием открытых источников (OSINT) для проведения успешных атак.

🛠️ Освойте ключевые инструменты, такие как Maltego, TheHarvester и другие.

🧪 Пройдите практические лабораторные работы, имитирующие реальную разведку.

🧠 Развивайте навыки, которые помогут вам стать экспертом в области информационной безопасности.Запись открыта до 23 мая Подробнее о курсе ...

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья Как сбросить пароль на Windows 7

Окт 19

- 14 368

- 18

Я понимаю, что семеркой уже давно почти никто не пользуется, но все же некоторым может помочь.

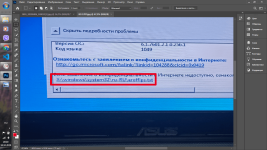

У некоторых пользователей может возникнуть проблема: забыл пароль от учетной записи. Есть несколько способов, как сбрасывать пароль, но все они приводят к потере каких-либо данных, например сброс настроек BIOS, или переустановка самой системы.

Но есть и другой способ. Для этого используется "Средство восстановления системы" и cmd Windows.

Итак, у вас есть экран смены пользователя, но вы забыли пароль от вашей учетной записи. С экрана выбора пользователя можно запустить функцию "Залипание клавиш". Она автоматически запускается с правами администратора. Сразу перейдем к действиям. Нам надо запустить recovery. Это делается зажиманием кнопки питания на 3-5 секунд(на ноутбуках). Ноутбук выключается. Включаем его, появляется черный экран с надписями. Нас интересует "Безопасный режим". Выбираем его кнопками со стрелками, и запускаем его клавишей Enter.(Возможно работает со всеми режимами, но с...

У некоторых пользователей может возникнуть проблема: забыл пароль от учетной записи. Есть несколько способов, как сбрасывать пароль, но все они приводят к потере каких-либо данных, например сброс настроек BIOS, или переустановка самой системы.

Но есть и другой способ. Для этого используется "Средство восстановления системы" и cmd Windows.

Итак, у вас есть экран смены пользователя, но вы забыли пароль от вашей учетной записи. С экрана выбора пользователя можно запустить функцию "Залипание клавиш". Она автоматически запускается с правами администратора. Сразу перейдем к действиям. Нам надо запустить recovery. Это делается зажиманием кнопки питания на 3-5 секунд(на ноутбуках). Ноутбук выключается. Включаем его, появляется черный экран с надписями. Нас интересует "Безопасный режим". Выбираем его кнопками со стрелками, и запускаем его клавишей Enter.(Возможно работает со всеми режимами, но с...

Статья Мое развитие в IT и пентест — С чего я начал, не зная основ

Окт 17

- 28 686

- 33

Как я начал свой путь в айти и пентестинге, не имея никаких знаний и образования.

Очень много людей, начинающих заниматься данной сферой деятельности теряются и попадают в некий тупик, т.к. само айти и пентест можно сравнивать с какой-то большой многогранной фигурой (лично я себе представляю это так). Пытаешься понять один вектор, так сразу за ним подтянутся другие, которые можно сидеть и изучать часами, бессонными ночами, чтобы, в итоге, вернуться к тому, с которого начал. Я очень надеюсь, что тем людям, которые начинают свой путь и читают мою рукопись, информация в статье будет полезна и послужит дополнительной мотивацией.

Все началось еще с давних приколов, которые казались мне тогда не очень смешными и я правда очень боялся. Приколы примерно были такими:

- "За просмотр папы с внучкой или внучки с папой вы...

Статья Собери себе BadUsb, не хуже, чем Rubber Ducky от Hak5

Сен 14

- 9 667

- 15

Всем привет!

Представляю вашему вниманию статью из разряда “очумелые ручки”.

С помощьюпластиковых бутылок платы с микроконтроллером Atmega32u4 и паяльника сделаем BadUSB.

Вот ссылки на статьи об устройстве BadUSB на нашем форуме, при разработке я их активно использовал и перерабатывал под свои нужды. Всем авторам и комментаторам спасибо.

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

Да, возможно, кого-то тема BadUSB уже подзадолбала, но я давно хотел смастерить девайс, реально похожий на флешку и не стоящий 50...

Представляю вашему вниманию статью из разряда “очумелые ручки”.

С помощью

Вот ссылки на статьи об устройстве BadUSB на нашем форуме, при разработке я их активно использовал и перерабатывал под свои нужды. Всем авторам и комментаторам спасибо.

Digispark - badusb за 1$

Хочу рассказать о младшем (возможно даже отсталом и ущербном) брате Rubber Ducky - DigiSpark.

Bad USB на ATtiny 85

Всем привет. Представляю вам Bad USB на ATtiny 85. Разработчик -== Yukinoshita47/megumi-san-bad-usb Проект USB BAD или более известный как Ducky Rubber USB. Megumum usb bad - это проект, ориентированный на аппаратное хакерство от Garuda Security Hackers. Оборудование может быть...

Bad Usb или как я уток разводил, Практическое пособие по Rubber Duck

Дали им звучное имя Rubber Duck. Как Вы догадались, эта порода уток ни что иное, как Bad Usb.

Учим BadUSB работать с разными раскладками клавиатуры

Заглавие Всем доброго времени суток, о BadUsb, Usb Rubber Ducky и о том, как самому сделать аналог данного устройства написано уже много статей. В этой же статье мы рассмотрим решение проблемы BadUsb при работе с разными раскладками клавиатуры. В качестве инструкции по созданию своего BadUsb...

Введение

Да, возможно, кого-то тема BadUSB уже подзадолбала, но я давно хотел смастерить девайс, реально похожий на флешку и не стоящий 50...

Статья Нарушения при проверке РКН: Рекомендации, Штрафы

Сен 09

- 6 117

- 0

Всем привет! Сегодня хотел бы поговорить о частых нарушениях, которые появляются в ходе проверок Роскомнадзора по защите персональных данных, о том, как этого избежать и что для этого необходимо делать. О видах проверок и о плане подготовки к ней я описал в статье Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов, кому интересно, рекомендую к просмотру.

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных...

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных...

Статья Кража данных через TikTok - легко

Авг 27

- 5 427

- 17

Уязвимости, которые, по словам создателей приложения, были исправлены впоследствии, позволяли злоумышленникам манипулировать контентом и извлекать личные данные пользователей. Видео-приложение TikTok заявляет, что устранило все уязвимости, обнаруженные исследователями кибербезопасности Check Point.

Такие уязвимости позволяли отправлять пользователям TikTok сообщения с вредоносными ссылками. После того как пользователи переходили по ссылкам, злоумышленники получали контроль над...

Ссылка скрыта от гостей

- приложение для смартфонов, которое полюбилось подростками и используется миллионами людей во всем мире, имело уязвимости, позволяющие хакерам манипулировать данными участников и похищать личную информацию. Это выяснено после проведения

Ссылка скрыта от гостей

Check Point - компанией по кибербезопасности в Израиле.Такие уязвимости позволяли отправлять пользователям TikTok сообщения с вредоносными ссылками. После того как пользователи переходили по ссылкам, злоумышленники получали контроль над...

Статья Взлом через умные лампочки: уязвимость сети, советы по безопасности, примеры и рекомендации

Авг 20

- 7 567

- 5

Дорогой читатель, расскажу инфу, которую узнал недавно, и это стало причиной написания статьи. Также поделюсь советами, как обеспечить безопасность работы удаленно. Как говорится – предупрежден, значит защищен! Итак!

Большинство людей устанавливает в своих офисах или домах умные лампочки, и не видит в этом потенциальной угрозы от киберпреступников. Новое исследование выявило возможность взламывать умные лампочки, чтобы проникать в офисную или домашнюю сеть, устанавливать вредоносное программное обеспечение через уязвимость протоколов связи.

Выделить тут надо то, что даже простые и приземленные вещи, как лампочки, могут использоваться злоумышленниками для атак на защищенные сети. В качестве эксперимента проводились исследования на умных лампочках Philips Hue, которые устанавливаются во многих современных жилищах. Особенностью лампочек являлось то, что вредоносное обеспечение могло распространяться от одной лампочки к другой. Но ещё одна проблема была в том, что...

Выделить тут надо то, что даже простые и приземленные вещи, как лампочки, могут использоваться злоумышленниками для атак на защищенные сети. В качестве эксперимента проводились исследования на умных лампочках Philips Hue, которые устанавливаются во многих современных жилищах. Особенностью лампочек являлось то, что вредоносное обеспечение могло распространяться от одной лампочки к другой. Но ещё одна проблема была в том, что...

Статья Информационная безопасность: фишинг

Авг 20

- 4 961

- 2

С начала эпидемии коронавируса количество фишинговых атак возросло в разы. Это достоверные факты, так как фишинг является излюбленной схемой мошенников в сети и в любых нетривиальных ситуациях он еще действеннее. Фишинговые атаки - лучший способ скомпрометировать IT-инфраструктуры любой компании. Тут не нужно проникать в защищенную сеть, а используется метод, который более восприимчив к пользователям, особенно, в ситуации большого информационного давления.

Определение опасности и особенности атак

Fishing не угрожает устройствам, но опасен для самого пользователя. Благодаря таким рассылкам можно получить доступ к личной информации и взлом аккаунтов происходит обычно из-за невнимательности пользователя. Профессиональная bec-атака относится к самой результативной для получения прибыли хакерами. Если они имеют доступ к ящику...

Определение опасности и особенности атак

Статья Время фишинга: способы кражи личных данных 2020

Авг 20

- 5 893

- 16

Мошенники в сети оперативно реагируют на новости в мире и постоянно адаптируются. Коронавирус стал благоприятным поводом для нового всплеска атак и кражи личных данных. Большое количество разносторонней информации о ситуации в мире, изоляция, карантин, ограничения и новые правила на уровне законодательства - всё это играет на руку злоумышленникам и создает нужные условия для внедрения мошеннических схем.

Почему работает fishing

Есть множество способов сыграть на чувствах пользователей. Мошенники используют их, чтобы произвести психологическую атаку на жертв и обмануть, например:

Почему работает fishing

- заманивают бесплатными предложениями, так как любители «халявного» всегда найдутся;

- используют шум, возникающий на ажиотаже какой-то темы;

- приглашают скачивать билеты на тесты или мероприятия через электронные сервисы и пр.

Статья Как выбрать надежный пароль: советы, практика, статистика

Авг 19

- 6 876

- 13

Правильно подобранный пароль повышает безопасность файлов, учетной записи, компьютера. При наличии достаточного ресурса и времени, можно взломать любой шифрованный код, а для того, чтобы защитить данные, необходимо пароли создавать максимально сложными для подбора, что потребует времени.

Основные критерии надежного пароля

Надежность пароля характеризуется его непредсказуемостью. Одним из наиболее распространенных методов, которые применяются для взлома компьютерных систем - это просмотр списка отдельных пользователей для того, чтобы получить доступ к аккаунтам, после чего получить доступ к ресурсу. Самая простая задача - написать программу, которая пробует разные комбинации ввода данных, например, имя пользователя с маленькой или большой буквы, общие псевдонимы, номера телефонов, а также любое другое слово, найденное в...

Основные критерии надежного пароля

Статья Уязвимость CVE-2020-3452

Авг 15

- 9 516

- 4

Приветствую Друзей,Уважаемых Форумчан и Читателей Форума.

Сегодня поговорим немного о нашумевшей уязвимости в Cisco

Оперативно искать решение проблемы IT-компании заставил Михаил Ключников.

Эксперт из Positive Technologies не впервые находит опасные уязвимости.

Данная уязвимость касается межсетевого экрана Cisco ASA.

И получив идентификатор CVE-2020-3452,она имеет высокий уровень опасности.

Если на устройстве проигнорирована проверка вводных данных,

то атакующий получает доступ к файловой системе и может читать файлы конфигурации WebVPN.

Компания Cisco срочно выпустила патч,но как всегда не все читают новости.

И по-традиции покажу как эксплуатируется такая уязвимость на реальном примере.

Администрация Форума и автор обзора напоминают о соблюдении законодательства.

Запрещено применение рассматриваемых методик атак в незаконных целях.

Информация предоставлена исключительно в рамках ознакомления и изучения проблем безопасности.

[COLOR=rgb(61, 142...

Сегодня поговорим немного о нашумевшей уязвимости в Cisco

Оперативно искать решение проблемы IT-компании заставил Михаил Ключников.

Эксперт из Positive Technologies не впервые находит опасные уязвимости.

Данная уязвимость касается межсетевого экрана Cisco ASA.

И получив идентификатор CVE-2020-3452,она имеет высокий уровень опасности.

Если на устройстве проигнорирована проверка вводных данных,

то атакующий получает доступ к файловой системе и может читать файлы конфигурации WebVPN.

Компания Cisco срочно выпустила патч,но как всегда не все читают новости.

И по-традиции покажу как эксплуатируется такая уязвимость на реальном примере.

Администрация Форума и автор обзора напоминают о соблюдении законодательства.

Запрещено применение рассматриваемых методик атак в незаконных целях.

Информация предоставлена исключительно в рамках ознакомления и изучения проблем безопасности.

[COLOR=rgb(61, 142...