Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Информац. безопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья [2] Burp Suite: Атаки с помощью Intruder

Фев 19

- 17 618

- 6

Привет форуму и его жителям. Продолжаем цикл статей о Burp Suite, сразу перейдём к делу.

Отсылка к предыдущим частям:

Отсылка к предыдущим частям:

- [0] Burp Suite. Тестирование web-приложений на проникновение

- [1] Burp Suite. Знакомство с основным инструментарием

Статья Миниатюрная сотовая станция на базе LimeSDR Mini и Orange Pi Zero

Фев 19

- 46 956

- 77

Добрейший вечерочек. Хотел бы обратить ваше внимание на насущную тему сотового фрикинга и того, каким он может стать в будущем (уже стал?). Лично для меня "Атака с помощью карманной сотовой станции" звучит из ряда вон по киберпанковски. Но современные одноплатники вкупе с SDR позволяют создавать миниатюрные сотовые станции всех поколений (2g/ 3g/ 4g), телевизионные вышки, электронные отмычки и много чего ещё.

Я же в этом треде хочу рассказать о сборке мини-сотовой станции 2G на базе LimeSDR-Mini и Orange Pi Zero. Почему не 3G и не 4G? Потому что мы не сможем подключиться к такой сети без собственной запрограмированной сим-карты. Защита в сетях последнего поколения требует, что бы в телефоне была симка с криптографическим ключом именно от этой сети. А так как сейчас на руках у меня не оказалось ни пустых симок, ни программатора, то придётся отложить эту затею на...

Я же в этом треде хочу рассказать о сборке мини-сотовой станции 2G на базе LimeSDR-Mini и Orange Pi Zero. Почему не 3G и не 4G? Потому что мы не сможем подключиться к такой сети без собственной запрограмированной сим-карты. Защита в сетях последнего поколения требует, что бы в телефоне была симка с криптографическим ключом именно от этой сети. А так как сейчас на руках у меня не оказалось ни пустых симок, ни программатора, то придётся отложить эту затею на...

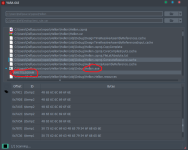

Soft [6] Wi-Fi Pineapple - PMKIDAttack

Фев 16

- 5 416

- 6

Привет, codeby.net!

Хочу поделиться еще одной наработкой. Изначально не хотел выкладывать в публичный доступ, но все же решил это сделать. Данный модуль упрощает захватывать PMKID

Название: PMKIDAttack

Автор: @n3d.b0y

Платформа: Tetra / NANO

Версия: 1.2

GitHub: n3d-b0y/PMKIDAttack

Hack5:

Ссылка скрыта от гостей

Функционал:

- Захват PMKID

Сканируем сеть, нажимаем кнопку attack напротив атакуемой точки доступа и ждем результат. После того как мы получим PMKID, атак автоматически...Из-за помех перехват может не получиться с первого раза, поэтому рекомендуется не останавливать атаку в течение 10 минут. Если PMKID не удалось получить значит точка доступа не поддерживает данную уязвимость.

Каталог CMS vulnerabilities / Уязвимости и исследования CMS: каталог статей "list of articles"

Фев 14

- 5 681

- 3

Статьи

- Уроки по Burp Suite Pro Часть 1. Начало.

- Уроки по Burp Suite Pro Часть 1.1. Лаборатория

- [Web Application Pentesting] HTTP Digest Аутентитфикация

- [Web Application Pentesting] HTML Injection

- (WAP) Web Application Pentesting by DarkNode

- CVE-2018-7600 или майнер на серваке, исходники, аналитика, примеры ЧАСТЬ 1...

Каталог Network vulnerabilities / Сетевые уязвимости: каталог статей "list of articles"

Фев 13

- 5 993

- 1

Статьи

- Как взломать Wi-Fi - Знакомство с терминами и технологиями

- Reaver + PixieWPS + empty PIN real atack in example

- Раскрытие имени, получение handshake и подбор пароля скрытой точки доступа

- Bettercap 2.x. Атака на WiFi сети - Захват handshake.

- Bettercap 2.x. Атака на WiFi сети - Атака на массы(+плюшка ban)....

Статья Раскрытие имени, получение handshake и подбор пароля скрытой точки доступа.

Фев 08

- 13 837

- 30

Приветствие

Приветствую всех читателей codeby!

Как и обещал напишу ещё пару статеек\инструкций на тему WiFi пока есть не много свободного времени, Китайский новый год всё таки!

Пробежался беглым взглядом по форуму, не много почитал о некоторых нововведениях на форуме, огорчило что забросили CodebyOS, надеялся испытать её в действие, но видать пока что не судьба...

За то порадовали некоторые плюшки которые пообещала администрация codeby, так же порадовали конкурсы и общее развитие ресурса!

Приятная подача материала, приятное общение и т.п. (в хорошем смысле этого словосочетания) осталось неизменно, это очень радует и хочется что бы так было всегда!

Ооо, чуть не забыл... Очень приятно порадовало развитие магазина Codeby, есть вещи очень даже полезные, но думаю ассортимент все равно увеличится и полезных вещей станет ещё больше, если появятся "глушилки" диктафонов(в том числе и цифровых) и им подобных прослушивающих устройств, думаю от...

Приветствую всех читателей codeby!

Как и обещал напишу ещё пару статеек\инструкций на тему WiFi пока есть не много свободного времени, Китайский новый год всё таки!

Пробежался беглым взглядом по форуму, не много почитал о некоторых нововведениях на форуме, огорчило что забросили CodebyOS, надеялся испытать её в действие, но видать пока что не судьба...

За то порадовали некоторые плюшки которые пообещала администрация codeby, так же порадовали конкурсы и общее развитие ресурса!

Приятная подача материала, приятное общение и т.п. (в хорошем смысле этого словосочетания) осталось неизменно, это очень радует и хочется что бы так было всегда!

Ооо, чуть не забыл... Очень приятно порадовало развитие магазина Codeby, есть вещи очень даже полезные, но думаю ассортимент все равно увеличится и полезных вещей станет ещё больше, если появятся "глушилки" диктафонов(в том числе и цифровых) и им подобных прослушивающих устройств, думаю от...

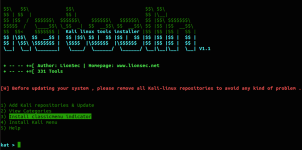

Заметка Возможно ли превратить Ubuntu в Kali linux с помощью katoolin? Практика сборки для общего развития.

Янв 31

- 11 771

- 3

Всем доброго дня/вечера/ночи. На одной из страниц форума, в разделе soft, я видел уже упоминание о инструменте katoolin. В кратце о программе: по словам разработчика, этот инструмент позволяет установить инструменты kali linux на другой deb-дистрибутив. Напомню, что это может быть Ubuntu, Debian, Xubuntu, Lubuntu и тд. Так вот, я попробую воспользоваться данным инструментом, и записать свои впечатления. А вы, прочитав статью, узнаете на практике как и что, а то не все мануалы курить:=) Можете рассматривать статью в качестве мануала, или записок практика.

Стоит сказать, что я буду использовать самую новую Ubuntu на данный момент: 18.04.1 (64-bit), установлено все будет на VirtualBox, с 4 гб памяти и 4 ядрами процессора по 2.67GHz.

Приступим. Процесс установки я рассказывать не буду, имеем уже готовую установленную систему. Открываем терминал, и устанавливаем python и git:

После установки клонируем katoolin:

Стоит сказать, что я буду использовать самую новую Ubuntu на данный момент: 18.04.1 (64-bit), установлено все будет на VirtualBox, с 4 гб памяти и 4 ядрами процессора по 2.67GHz.

Приступим. Процесс установки я рассказывать не буду, имеем уже готовую установленную систему. Открываем терминал, и устанавливаем python и git:

sudo apt-get install python git -yПосле установки клонируем katoolin:

git clone...Статья Пишем свой сигнатурный антивирус на C#. Часть 2 - Пишем Yara правила.

Янв 27

- 8 563

- 5

Приветствую гостей и участников портала Codeby.net. Сегодня продолжим подготовку к написанию своего антивируса AV, в первой части мы рассмотрели как получить базу правил, как ее привести в порядок и как обнаруживать вирусы, в этой части мы рассмотрим как писать Yara правила.

Ссылка на первую часть - Пишем свой сигнатурный антивирус на C#. Часть 1 - Небольшой экскурс в YARA.

Сразу перейдем к делу.

Введение в правила YARA.

Давайте начнем с рассмотрения различных компонентов, которые могут быть частью правила.

Как минимум, правило должно иметь имя и условие. Самое простое из возможных правил будет выглядеть следующим образом:

Это правило ничего не делает. И наоборот, это правило соответствует чему угодно:

Ссылка на первую часть - Пишем свой сигнатурный антивирус на C#. Часть 1 - Небольшой экскурс в YARA.

Сразу перейдем к делу.

Введение в правила YARA.

Давайте начнем с рассмотрения различных компонентов, которые могут быть частью правила.

Как минимум, правило должно иметь имя и условие. Самое простое из возможных правил будет выглядеть следующим образом:

Код:

rule test_for_codeby { condition: false }

Код:

rule...